Es wird immer wichtiger, die IT-Sicherheit von Steuerungen, Netzwerken und Leitsystemen zu beachten und entsprechend Vorkehrungen zu treffen. Deshalb haben sich die Aufgabengebiete des in der Konzernzentrale positionierten Cyber Emergency Readiness Teams (CERT) von Siemens auch verändert. Ging es anfangs eher um das Thema Industriespionage, rund um die elektronische Datenverarbeitung der Firma, sind heute auch Abwehrstrategien hinzugekommen, um die Sicherheit industrieller Produktionsprozesse zu gewährleisten und die eigenen Produkte sicherer zu machen. Der Grund: Zunehmend basieren Maschinen- und Anlagensteuerungen auf allgemein verfügbaren PC- und Ethernet-Technologien. Sogar industrielle Schalt- und Steuergeräte besitzen nicht selten Controller mit einer Ethernetverbindung. Für Hersteller von industriellen Steuerungssystemen gilt deshalb, Auswirkungen schädlicher Programme möglichst auszuschließen. So ist mittlerweile \’Industrial Security\‘ in die einzelnen Geschäftseinheiten bei Siemens eingezogen. Unterschiedliche Arten von Angreifern: \’Hut-Träger\‘ Durch die Verbindung von Ethernettechnologie und Engineering-Systemen wie Step7 oder WinCC braucht es sehr viel Fachwissen in beiden, um bestimmte Attacken von außen in Industrieanlagen ausführen zu können. Einen zusätzlichen Schutz bieten sogenannte Whitelisting-Programme, die wie Türsteher aufpassen, welche Prozesse auf PC-basierten Systemen laufen dürfen. Allerdings geht es Hackern primär nicht um Prozessmanipulation, sondern um Systeminfiltration. In der Welt der Sicherheitstechnik werden die Angreifer in bestimmte Gruppen eingeteilt. Dabei sollen die im Hacker-Jargon bezeichneten \’Black Hats\‘ (Schwarze Hüte), die gefährlichste aller Gruppen sein. Sie spüren kritische Schwachstellen in Netzwerken oder Industrieanlagen auf und beginnen sofort mit ihrem Hackerangriff. Dies kann unter Zuhilfenahme von Zero Day Exploits geschehen. Das sind Programme, die Schwachstellen für Manipulationen ausnutzen. Oft kennt der Hersteller diese Schwachstellen selbst noch gar nicht. Sie werden ihm erst durch den Einsatz von Exploits aufgezeigt. Die \’Grey Hats\‘ (Graue Hüte) sollen nach der Klassifizierung dagegen vergleichsweise kulant sein und eine lokalisierte Schwachstelle an den Hersteller melden. Betroffene Unternehmen haben dann entsprechend Zeit, diese Sicherheitslücke zu schließen. Allerdings lassen sie sich nicht beliebig lange vertrösten, bevor sie dann den nächsten Schritt, typischerweise in Form einer Veröffentlichung der Schwachstellen, unternehmen. Die dritte Gruppe, die \’White Hats\‘, will angeblich die IT-Welt ein Stückchen besser machen und zeigt sich sehr kooperativ. Sie arbeitet mit den Unternehmen zusammen, um Software- und Hardwareschwachstellen schnell und sicher zu beheben. Nun liegt der Schluss nahe, dass jedes Auffinden von Schwachstellen durch \’Hut-Träger\‘ einem Hersteller von Automatisierungskomponenten und -lösungen Probleme bereitet. Doch ganz im Gegenteil: Hersteller lernen daraus und sind dankbar! Denn so lassen sich Produkte noch sicherer machen. Die Systemsicherheit muss erweitert werden Auch die Hersteller sowie die Betreiber von Maschinen und Anlagen sind beim Thema Security gefragt. Z.B. sollten Passwörter im Auslieferungszustand nicht in der gesamten Anlage genutzt werden. Auch empfiehlt es sich, z.B. Produktionsmitarbeiter ohne spezielle Programmierkenntnisse nicht die Möglichkeit zu geben, die CPU über das HMI (Human Machine Interface) beeinflussen zu können. Deshalb ist es besonders wichtig, ein entsprechendes Rollenmanagement zu implementieren, das genau regelt, wer was verändern darf. Dabei sollte immer erfasst werden, wer was zu welcher Zeit geändert hat, um Abläufe bei Bedarf rückverfolgen zu können. Auch so lässt sich die Sicherheit in Maschinen und Anlagen erhöhen. Ratsam ist auch die Verwendung moderner Firewall-Systeme. Zusätzlich hat sich die Statefull Inspection (zustandsorientierte Paketprüfung) in der Internet-Welt bereits bewährt. Einen solchen Schutz gibt es sowohl als Einzelprodukt, wie auch als integrierte Funktion auf Kommunikationsprozessoren. So besitzen z.B. die Switches der Scalance S- und M-Produktreihe eine \’Security Integrated\‘ Funktionalität. Der Switch Scalance M875, mit der Möglichkeit zum Fernzugriff über GSMR / UMTS, besitzt eine intelligente Firewall und VPN (Virtual Private Network). Auch die Kommunikationsprozessoren für die S7 Controller (CP) in Advanced-Ausführung enthalten eine integrierte Firewall und VPN-Funktionalität. Sie bieten somit die Möglichkeit, die Firewall modular direkt im Schaltschrank zu implementieren – ohne eine extra IT-Software. Die Projektierung kann direkt im Engineeringsystem vorgenommen werden. Ergänzt wird der Schutz über die Firewall durch integrierte Sicherheitsfunktionen in den Steuerungen, den HMI-Systemen sowie in den Leitsystemen wie etwa die genannten Whitelisting-Programme. Mehrstufige Schutzkonzepte sind unerlässlich

Vorsicht vor Hackern

-

Messevorschau Sensor+Test 2026

Starkes Rahmenprogramm auf dem Branchentreffpunkt

Die Sensor+Test 2026 bietet ein umfassendes Rahmenprogramm mit Fachforen und Kongressen. Besucher erhalten Einblicke in Innovationen der Messtechnik Branche.

-

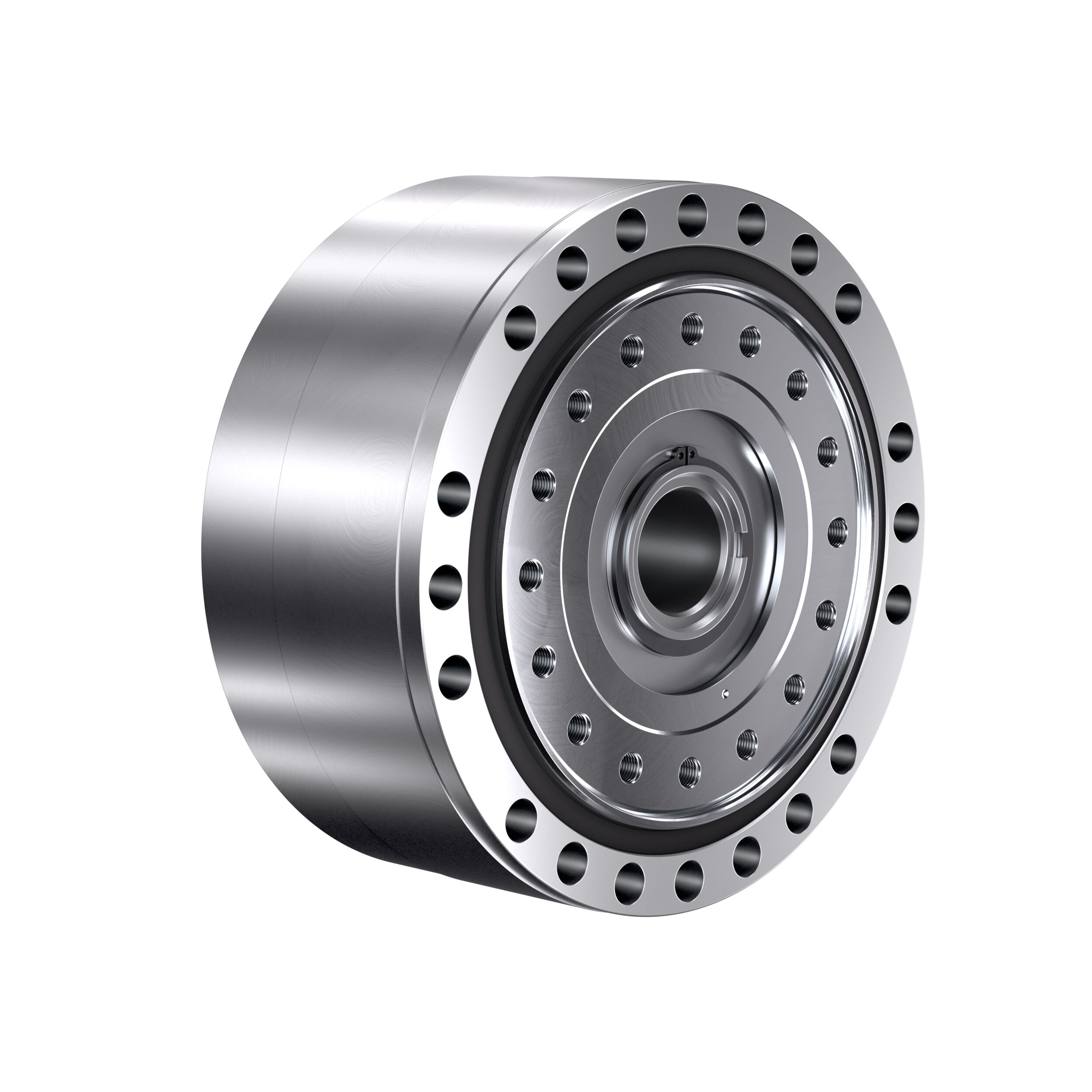

Sensorbasierte Echtzeitüberwachung des Schmierungszustands

Das Lager wird zum Sensor

Lagerschäden werden mit klassischer Sensortechnologie typischerweise erst in einem bereits fortgeschrittenen Stadium erkannt, etwa durch die Analyse von Schwingungen infolge von Verschleiß und Materialverlust. Dadurch lassen sich Ausfälle…

-

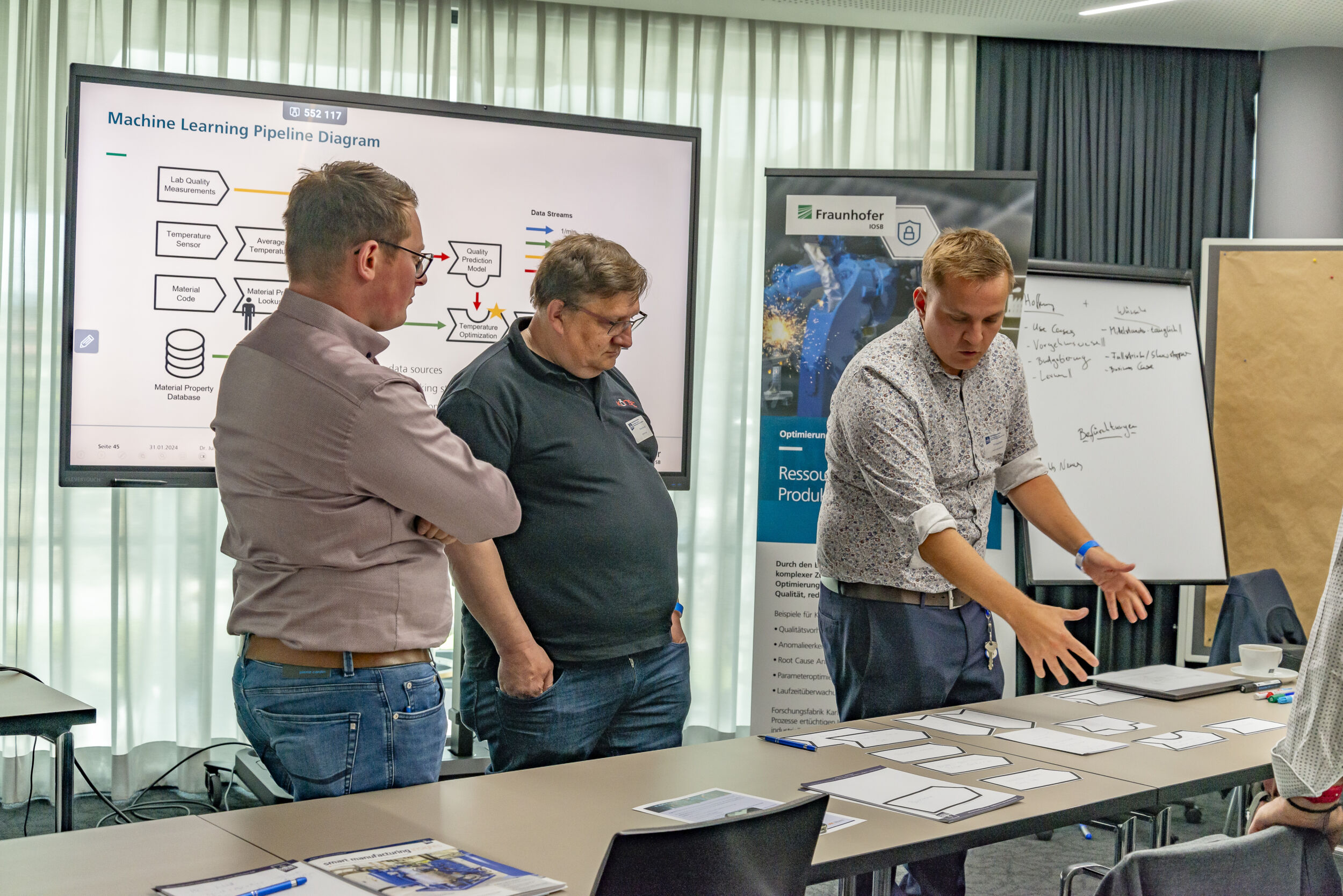

Nachgefragt: Wie weit die Industrie bei Umsetzung, Security und Compliance ist – Teil 1

Maschinenverordnung 2027: Die Zeit läuft

Der Countdown läuft: Am 20. Januar 2027 wird die EU-Maschinenverordnung 2023/1230 verbindlich. Doch wie weit ist die Industrie bei der Umsetzung? Das SPS-MAGAZIN hat bei Herstellern, Safety-Spezialisten und…

-

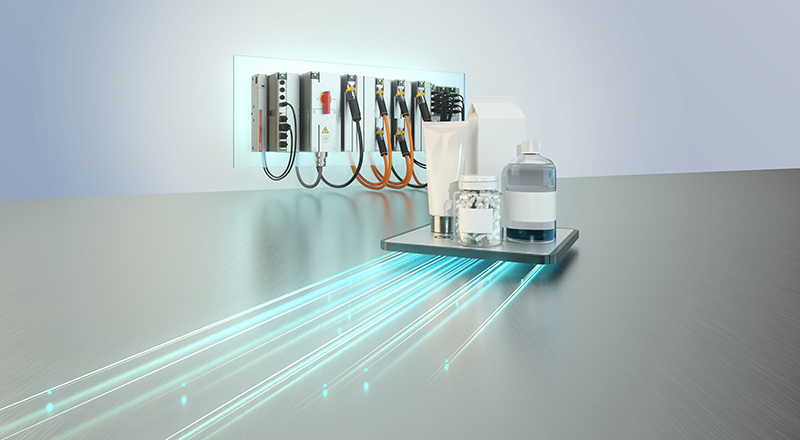

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse.

-

Platzsparende Antriebstechnik für die Verpackungsindustrie

Effizient, robust und kompakt

In der Lebensmittel- und Getränkeproduktion ist der Platz meist begrenzt. Daher ist bei der Installation von Förderanlagen oft ein kompaktes Design gefragt. Der schwedische Maschinenbauer Fredriksons nutzt die…

-

Assistenz für reproduzierbare Fertigungsschritte

Digitale Ordnung statt Papierstapel

Auch wenn viele Produktionen hochautomatisiert sind, spielt sich ein entscheidender Teil der Wertschöpfung…

-

Anzeige

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt…

-

Cobots bringen mehr Effizienz in die EMS-Fertigung

Bestückung neu gedacht

Mit Cobots lassen sich auch komplizierte Prozesse teilautomatisieren, etwa die Bestückung von Leiterplatten…

-

Neue Ansätze und Geschäftsmodelle für zirkuläre Fluidtechnik

Mehr als nur nachhaltig

> Neue Ansätze & Geschäftsmodelle für zirkuläre Fluidtechnik. Bürkert unterstützt Transformationsprozess mit Lösungen…

-

Rovema macht mit ctrlX Automation seine Maschinen zukunftssicher

Technologisch flexibel und strategisch unabhängig

Automatisierung bedeutet heute mehr als präzise Bewegungsabläufe. Um zukunftsfähige Maschinen zu entwickeln und…

-

Kompakte S7-Steuerung mit Touchpanel

Die Jedermanns-SPS

Kompakte Panel-SPS-Lösungen mit integrierter Steuerung und I/Os ermöglichen den wirtschaftlichen Ersatz klassischer Handbedienelemente,…

-

Webbasiertes Engineering-Tool als Designer für die schaltschranklose Automatisierung

„Wir vereinfachen die Umsetzung drastisch“

Der neue MX-System Designer von Beckhoff ermöglicht strukturierte und technisch validierte elektrische Auslegung…

-

Integrierte Kompaktantriebe ermöglichen schaltschranklose Maschinen

Es geht auch ohne Einspeisemodul

Dezentrale Servomotoren kommen häufig bei räumlich verteilten Einzelachsen zum Einsatz. Die im Motor…

-

Über 200 Artikel

Bedienen und Signalisieren

Mit einem umfangreichen Systembaukasten präsentiert Phoenix Contact neue Lösungen für das Bedienen und…

-

Für Ex-Bereiche

Magnetfreier IE6-Motor

ABB bietet einen IE6 Hyper-Efficiency-Motor anbietet, der nach Atex- und IECEx-Anforderungen für den…

-

Für Rechenzentren

Direct-to-Chip-Flüssigkühlung

Der steigende Einsatz von Künstlicher Intelligenz (KI), High-Performance-Computing (HPC) und beschleunigten Workloads führt…

-

Hohe Untersetzungen und Präzision

Kombinationsgetriebe

Dunkermotoren stellt mit den neuen WG-Kombinationsgetrieben eine wirtschaftliche Lösung für Anwendungen vor, die…

-

Erfassung analoger Signale

Analoges Mixmodul

Das analoge Mixmodul AM 821 aus der S?Dias?Serie von Sigmatek kombiniert acht analoge…

-

Was wurde eigentlich aus …

SafetyBridge Technology von Phoenix Contact?

In der Titelstory des SPS-MAGAZINs 5/2016 ging es unter dem Titel: ‚Die SafetyBridge…

-

Antriebselektronik für Schleif- und Abrichtprozesse

Die Drive Controller aus der SD4x-Serie von Sieb & Meyer sind speziell für…

-

Dekarbonisierung der Prozesse häufig noch zu teuer

Die Studie zeigt, dass fast zwei Drittel der Vertreter aus dem Industriesektor (65%)…

-

Hybride Steckverbinder mit 100Mbit/s Ethernet

Mit dem B23-Steckverbinder präsentiert Binder eine neue Generation hybrider Steckverbinder für die industrielle…

-

60% erleben mindestens einen Cyberangriff pro Jahr

TXOne Networks hat seinen Annual OT/ICS Cybersecurity Report 2026 veröffentlicht.

-

Embedded-PC für Edge Computing

Der Embedded-PC DX-1300 von Spectra wurde entwickelt um den steigenden Bedarf an Echtzeitdatenverarbeitung…

-

Einsatz des digitalen Zwillings steigt

Das Industrie-4.0-Barometer von MHP und der LMU zeigt: Industrieunternehmen setzen immer mehr Industrie-4.0-Technologien…

das könnte sie auch interessieren

-

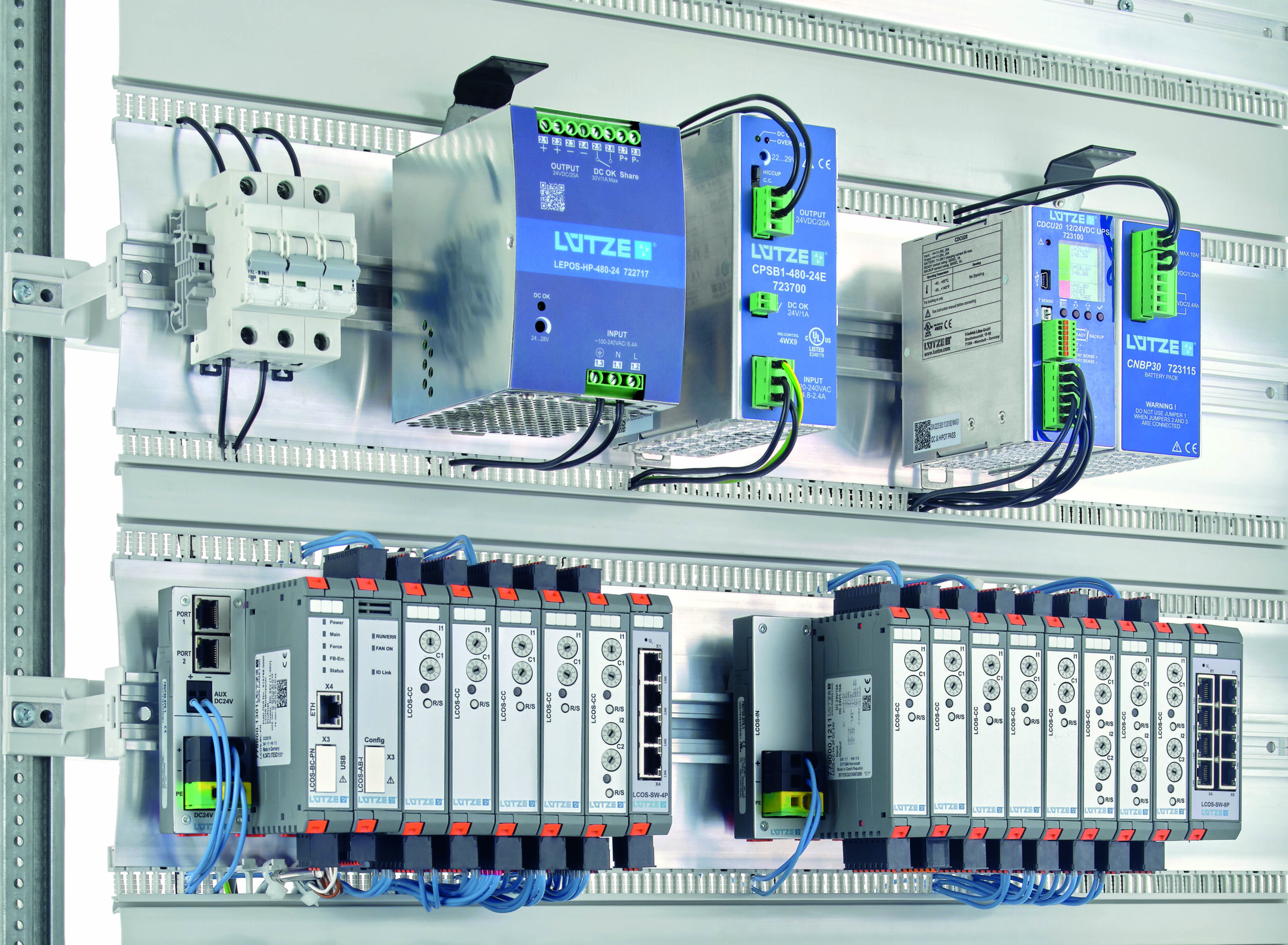

Leistungsfähige Netzgeräte mit intelligenter Lastüberwachung

Der Mix macht’s

-

Automatisierung für mobile Roboter in der Produktion

Smarter Transport für beengte Umgebungen

-

Zuverlässige Messtechnik für die Desinfektion

Sauberes Trinkwasser