Gleich zu Anfang stellt sich die Frage, welche Bestandteile benötigt eine vollumfassende FuSi-Dokumentation? Generell gilt: In jeder Phase des Produktentwicklungsprozesses sind verschiedene Dokumente verbindlich zu erstellen. Nur auf diese Weise kann systematisch nachgewiesen werden, dass man alles getan hat, um die Zielvorgaben zu erreichen – und dass folglich keine Nachlässigkeit vorliegt. Das bedeutet im Umkehrschluss: Ohne eine belegte Risikobetrachtung und ohne Safety-Konzept betritt der Produktentwickler dünnes Eis. Denn alle Nachlässigkeiten im Konzept können während der Realisierung Löcher aufreißen, die dann immer schwerer zu stopfen sind.

Das Safety-Konzept setzt den Grundstein für die aus der Risikobetrachtung ermittelte technische Maßnahme, die ja die zu realisierende Sicherheitsfunktion darstellt. Aus den Risikoparametern wird der zu erreichende Sicherheitsintegritätslevel (SIL) ermittelt, um die Gefährdung entsprechend zu beherrschen. Neben allen Einflussfaktoren, die zu der (oder den) eigentlichen Sicherheitsfunktion(en) führen, ist es natürlich auch entscheidend, Funktion und Integrität systematisch abzubilden. Abhängig vom SIL – in der Maschinenwelt die Stufen 1 bis 3 – werden Verfahren und Maßnahmen zu allen Phasen vorgegeben, die entsprechend berücksichtigt werden sollten. Natürlich kann bei guter Begründung vom vorgezeichneten Weg abgewichen werden. Jedoch sollte dies dann entsprechend dokumentiert werden.

Welche Dokumente in welcher Phase des Produktlebenszyklus?

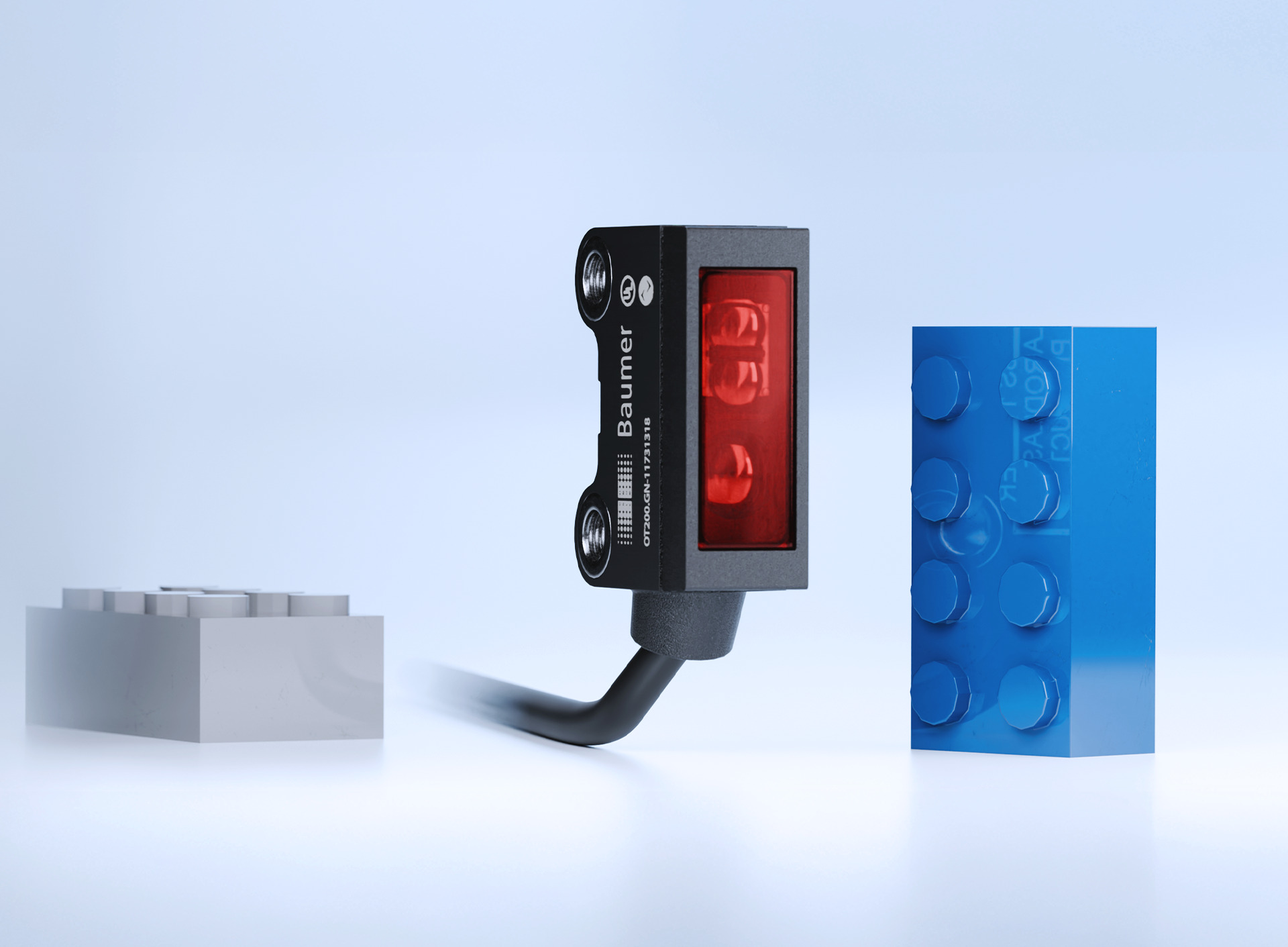

Die reine Dokumentation eines FuSi-Projekts unterscheidet sich kaum von der eines klassischen Produktentwicklungsprojekts. Allein inhaltlich wird von der EN61508 eine gewisse Systematik zur Fehlervermeidung gefordert. Für jede Phase des Produktlebenszyklus ist festgelegt, welches Ausgangsdokument jeweils erstellt werden muss, das für die Folgephase dann als Eingangsdokument dient. Innerhalb dieser Phasen müssen dann für die Dokumentation die Verfahren und Maßnahmen berücksichtigt werden – abhängig vom angestrebten SIL. So sind beispielsweise in der Konzeptphase Blockschaltbilder und Ablaufdiagramme immer eine sinnvolle Darstellungsweise, um gerade komplexere Zusammenhänge anschaulich zu dokumentieren. So kann der Entwickler rückblickend prüfen, ob das gesetzte Ziel auch tatsächlich erreicht wurde. Alle Verfahren und Maßnahmen dienen letztlich dazu ein Produkt, ein Bauteil oder einen Prozess von verschiedenen Seiten her zu beleuchten, um systematische Fehler zu vermeiden. In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die Technik macht sich klein. ‣ weiterlesen

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

Konzeptphase

Das Konzept startet mit der Produktidee und mündet in der Spezifikation der Anforderungen an die Sicherheitsfunktion sowie alle sonstigen Funktionen. Für diese Phase sind von Bedeutung:

- Das Konzept und dessen Anwendungsbereich.

- Die Gefährdungs- und Risikoanalyse, die neben der identifizierten und zu realisierenden Sicherheitsfunktion auch wichtige konstruktive Vorgaben und nicht zuletzt die Hinweise zu Restrisiken für das Handbuch liefert.

- Aus der Gefährdungs- und Risikoanalyse ergeben sich die Anforderungen zur Gesamtsicherheit, die entsprechend zugeordnet werden müssen.

- Die Konzeptphase mündet in der Spezifikation der Anforderungen an die Sicherheit.

Da die Folgephasen auf diesen Arbeitspaketen aufbauen, ist es ratsam, bereits hier nach einer festen Systematik vorzugehen, die über den Safety-Plan allen Beteiligten vorgegeben wird. Abhängig vom zu erreichenden SIL wird an dieser Stelle für alle Phasen die entsprechend anzuwendende Methodik vorgegeben und sollte bereits alle Vorgaben enthalten zu Digitale Souveränität in der Automation: Fraunhofer IOSB-INA entwickelt einen KI-Assistenten für die SPS-Programmierung. ‣ weiterlesen

Automatisierung neu gedacht

- Projektmanagement

- Anforderungsmanagement

- Modifikationsmanagement

- Konfigurationsmanagement

Insbesondere, wenn mehrere Partner an einem Projekt beteiligt sind, ist es wichtig diese Vorgaben entsprechend zu (ver-)teilen.