Die Zeiten, in denen Produktionsverantwortliche persönlich neben der Maschine stehen mussten, um den reibungslosen Betrieb und die Auslastung sicherzustellen, gehören dank moderner Fernwartungslösungen der Vergangenheit an. Die Integration von OT (Operational Technology), IT (Information Technology) und IoT (Internet of Things) bietet für die gesamte Produktionsindustrie viele neue und attraktive Chancen, bringt aber auch neue und erhebliche Herausforderungen mit sich. Die Integration der Technologien ermöglichen es Unternehmen, ihre Produktionsprozesse jederzeit und von überall aus zu überwachen und zu steuern. Mit der fortschreitenden Digitalisierung im Produktionsumfeld geht jedoch ein erhöhtes Risiko für Cyberangriffe einher. Im Jahr 2023 waren bereits 25 Prozent aller weltweiten Cyberattacken auf herstellende Industriebetriebe gerichtet – eine alarmierende Entwicklung, die kaum Anzeichen einer Verbesserung zeigt. Solche Angriffe können Unternehmen an den Rand ihrer Existenz bringen. Aber welche Maßnahmen können Unternehmen ergreifen, um sich wirksam zu schützen?

Typische Sicherheitsrisiken für die Produktion

Cybersecurity ist inzwischen ein elementarer Bestandteil für die strategische Planung von Industrieunternehmen. Gerade im Bereich der Fernwartung von Maschinen und Anlagen gibt es erheblichen Nachholbedarf, denn die Vorfälle der Vergangenheit zeigen, dass Sicherheitsrisiken für die Produktion schnell zu finanziellen Risiken für das Unternehmen werden. Hier sind einige typische Szenarien, die den Verantwortlichen das Leben schwer machen können:

- Eine heterogene Historie der Fernwartung: Häufig wurden in Unternehmen erste modem-gestützte Fernwartungslösungen durch internetbasierte Systeme abgelöst – und diese dann sukzessive erweitert. Infolgedessen werden in Industrieunternehmen zum Teil Fernwartungslösungen verschiedener Generationen parallel betrieben.

- Neue gesetzliche Vorgaben: Normen wie das IT-Sicherheitsgesetz, der EU Data Act, NIS-2, der Kritis-Verordnung und internationale Standards wie IEC62443 verändern das Sicherheitsbewusstsein. Selbst wenn Unternehmen nicht Teil der kritischen Infrastruktur sind, orientieren sich an den neuen gesetzlichen Vorgaben bzw. müssen auch neuen regulativen Anforderungen wie dem IT-Sicherheitsgesetz entsprechen.

- Anforderungen von Industrieversicherungen und Wirtschaftsprüfern: Insbesondere bei großen Unternehmenszkunden nehmen deren Industrieversicherungen und Wirtschaftsprüfer Fernwartungszugriffe der Zulieferer inzwischen sehr genau unter die Lupe und beurteilen sie zunehmend kritisch. Daraufhin kommen auf die Hersteller häufig zusätzliche Auflagen zur Risikominimierung zu – wie beispielsweise die Zweifaktor-Authentifizierung, umfassendes Audit-Logging oder abschaltbare Zugänge. So soll die Produktionsinfrastruktur den modernen Sicherheitsanforderungen der Industrieversicherungen und Wirtschaftsprüfer entsprechen. Infolgedessen sind etablierte Standardlösungen in der Fernwartung für die Unternehmen nicht mehr effektiv verwendbar und sie müssen stattdessen Unmengen an Zugriff-Technologien verwalten und betreiben – bei denen teilweise sogar die spezifischen Konfigurationen vorgeschrieben werden. Die Folgen sind ein hoher Aufwand, zusätzliche Risiken sowie eine reduzierte Effizienz: Für Service- und IT-Leiter eine schwer zu managende Gesamtsituation.

Balanceakt Sicherheit und effektive Fernwartung

Wie aber lässt sich der Spagat zwischen Sicherheit und effektiver Fernwartung am besten meistern? Einige grundsätzliche Parameter können hier helfen:

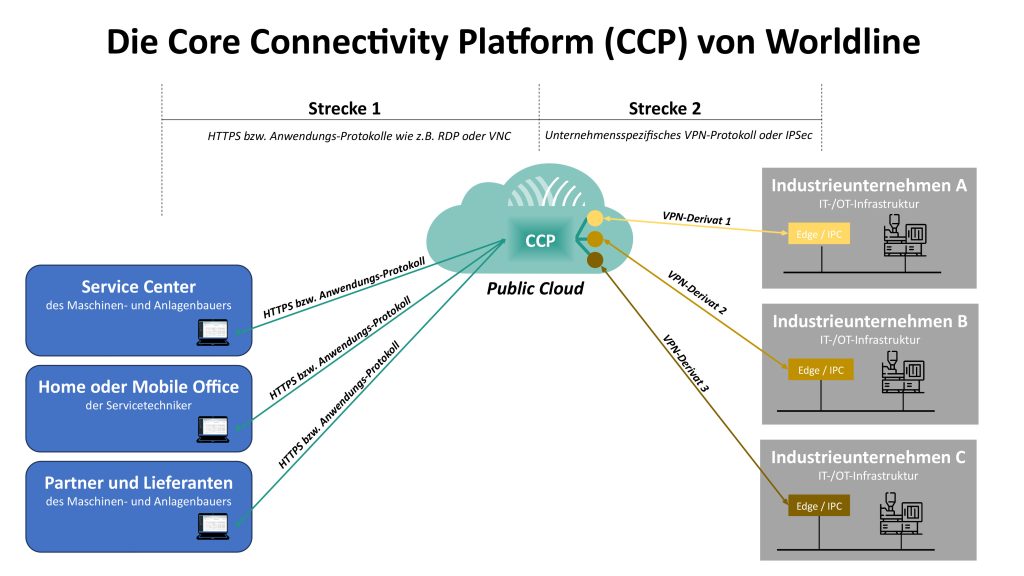

- Ganzheitliche Sicherheitsarchitektur: Entscheidende Basis ist eine End-to-End-Sicherheitsarchitektur, die genau darauf angepasst ist, die OT-Infrastrukturen vor externen und internen Bedrohungen zu schützen. Mit Hilfe moderner Verschlüsselungstechniken, Multi-Faktor-Authentifizierung und kontinuierlicher Bedrohungsüberwachung kann eine solche ganzheitliche Sicherheitsarchitektur Datenübertragung und Systemintegrität umfassend schützen.

- Effizienter Betrieb: Sicherheits- und Netzwerkmanagementfunktionen sollten zentralisiert werden, denn es hilft, Betriebsabläufe zu optimieren und administratives Personal zu reduzieren. Eine cloudbasierte Lösung ist flexibel sowie skalierbar. So können Unternehmen ihre Ressourcen effektiver einsetzen und schneller auf sich ändernde Anforderungen reagieren.

- Herstellerunabhängige Integration: Ein weiteres Schlüsselmerkmal von geeigneten SaaS-Lösungen ist ihre Integrationsfähigkeit. So ist eine Interaktion mit einer Vielzahl von Produkten und Systemen unterschiedlicher Hersteller möglich. Bestimmte SaaS-Lösungen sind darüber hinaus auch in der Lage, heterogene Zugriffstechnologien in eine ganzheitliche Fernwartungslösung zu integrieren und damit die oben beschriebenen Herausforderungen für Maschinen- und Anlagenbauer und deren Kunden zu lösen. Das hilft nicht nur bei der Integration in bestehende industrielle Umgebungen, sondern schützt auch bestehende Investitionen.

- Spezialisierung auf industrielle Fernwartung: Der Einsatz von spezialisierten SaaS-Lösungen für das Thema Fernwartung bietet gegenüber allgemeineren Ansätzen den Vorteil, dass das Fachpersonal Wartungs- und Diagnoseaufgaben auch in komplexen Umgebungen und bei einer großen Anzahl von Maschinen und Anlagen effizient und sicher aus der Ferne durchführen kann. Dies verbessert nicht nur die Reaktionszeiten bei Problemen, sondern reduziert auch Vor-Ort-Einsätze, was wiederum Kosten spart und die Betriebseffizienz steigert.