Das Eindringen von Schadsoftware in das Unternehmensnetz lässt sich, trotz Firewalls und Antimalwarelösungen, praktisch nicht verhindern. Dazu bleiben zu viele Lücken offen, die sich nicht vollständig überwachen oder schließen lassen. So können über VPN angebundene Außenstellen oder Zweigniederlassungen beim Datentransfer unbemerkt Malware mitliefern; Außendienstmitarbeiter wählen sich übers W-LAN ein; Daten von Trägern wie USB-Sticks, Mobiltelefone oder mobile Festplatten können ebenso Schadcode enthalten wie E-Mail-Anhänge im doc-, xls- oder pdf-Format. Ausbreitung verhindern Da sich im Unternehmensalltag nicht alle Ports sperren, alle mobilen Geräte ablehnen, alle E-Mails mit Anhängen abweisen lassen, muss die Mehrzahl der Unternehmen mit dem Risiko von Malwareinfektionen leben – und dafür Sorge tragen, dass sie sich nicht unbegrenzt ausbreiten können: Während eine Infektion auf Bürorechnern eventuell noch zu verschmerzen ist, kann sie in anderen Bereichen zu massiven Störungen und erheblichen Kosten führen, zum Beispiel in Serverraum und Datacenter oder im Produktionsnetz: Hier ermöglicht Industrial Ethernet zwar die zentrale Steuerung aller Prozesse aus dem Enterprise-Resource-Planning-System heraus, öffnet Malware allerdings den Weg in die bislang durch proprietäre Protokolle abgeschotteten Produktionssysteme, deren Komponenten häufig nicht durch lokale Antimalware-Lösungen geschützt werden können oder dürfen. Datenfilter im Netzwerk Gegen eine ungehinderte Ausbreitung helfen Security-Gateways wie die von Norman Data Defense entwickelte Lösung Norman Network Protection (NNP). Sie lassen sich zusätzlich zu bestehenden Schutzlösungen an jedem beliebigen Punkt innerhalb des Netzwerkes installieren. Dadurch ermöglichen sie die Gliederung des Unternehmensnetzes in Segmente unterschiedlicher Kritikalität – und die lokale Begrenzung von Infektionen. In ihrer Position zwischen anstatt auf den Komponenten im Netzwerk scannen sie den durchfließenden Datenverkehr in beiden Richtungen. Schlau und schnell NNP arbeitet auf der Basis der Debian GNU/Linux-Distribution 4.0. und verhält sich gegenüber bestehenden Schutzlösungen neutral. Für die Implementierung sind Änderungen an bestehenden Systemen überflüssig, das Eintragen eines Proxys oder das Angeben eines Gateways entfallen. Damit der Einsatz von Gateways von den Nutzern akzeptiert wird, dürfen sie den Datenstrom nicht verlangsamen. Deshalb scannt NNP nur die Protokolle, die zur Verbreitung von Malware eingesetzt werden, also FTP, http, SMTP, POP3, TFTP, IRC sowie CIFS/SMB. Ergänzend verringert ein schlauer Trick die von Proxy-basierten Lösungen bekannten Latenzzeiten auf nicht wahrnehmbare Größenordnungen: Statt beim Scan einer Datei den gesamten Datenstrom zurückzuhalten, bis alle Daten erhalten und gescannt sind und sie erst dann an das Ziel weiter zu leiten, übermittelt NNP eine zu scannende Datei bis auf einige Datenpakete gleich an den Empfänger. Wird kein Schadcode gefunden, werden auch die zurückgehaltenen Datenpakete weitergegeben. Analyse im Sandkasten Zusätzlich zu den klassischen Virenscannern, die nur die Schadprogramme stoppen können, deren Signatur identifiziert und in der Datenbank der Lösung hinterlegt ist, sollten in Security-Gateways proaktive Verfahren eingesetzt werden. Denn die Malware verändert sich durch Mutationen schneller, als die Hersteller Signaturupdates zur Verfügung stellen können. Norman leitet zu analysierende Programme dafür in eine virtuelle Umgebung, die Norman SandBox. Sie simuliert einen Rechner samt Peripherie. Dort können die Schadprogramme ihre Routinen abarbeiten. Die SandBox beobachtet und bewertet das Verhalten und blockiert ggf. die Datei. Die aktuelle Version der SandBox wurde um die Funktion \’DNA Matching\‘ ergänzt, die den Code unbekannter Dateien mit den spezifischen Sequenzen bekannter Malware abgleicht. Damit gibt es an sensiblen Netzwerkschnittstellen eine Hürde mehr, die Schadprogrammen mit wenig Aufwand in den Weg gestellt werden können.

Malware-Ausbrüche im Unternehmensnetz begrenzen

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

Viele Produktionsanlagen arbeiten noch mit Steuerungen, die seit Jahrzehnten zuverlässig ihren Dienst verrichten. Für Industrie-4.0-Anwendungen müssen diese Systeme jedoch zunehmend in moderne Datenarchitekturen eingebunden werden. Retrofit-Lösungen ermöglichen es,…

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren

Die KI generiert nicht nur immer neue Hacker-Tools, sondern verbessert die Glaubwürdigkeit von Phishing Mails durch perfide Tricks. Doch auch die Gegenseite rüstet sich mit KI-Tools gegen digitale…

-

Interview: Wie neue EU-Regularien Maschinenbauer zu sicheren Kommunikationsarchitekturen zwingen

„Cybersecurity ist heute keine Option mehr“

Mit neuen regulatorischen Vorgaben wie dem Cyber Resilience Act steigt der Druck auf Maschinenbauer und Gerätehersteller, Cybersecurity systematisch in ihre Produkte zu integrieren. Gleichzeitig eröffnet eine sichere Kommunikationsinfrastruktur…

-

IO-Link-Safety-Lösungen

Mit der Kombination robuster Sicherheitskomponenten und IO-Link Safety ermöglicht Euchner eine durchgängige, sichere Kommunikation in der Automatisierung – auf dem gesamten Weg von der Steuerung bis zum Sensor…

-

Im Interview: Wie NI und DataTec den europäischen Testmarkt neu denken

Vom Messgerät zur Datenplattform

Beim Besuch von National Instruments bei DataTec tauschten sich Ritu Favre, President Test & Measurement bei Emerson, und Markus Kohler, Vorstand DataTec, über aktuelle Entwicklungen im europäischen Test-…

-

Skalierbare IPC-Plattform

Spectra bietet mit der MD-3000-Serie von Cincoze eine modulare Embedded-Computer-Plattform an, die speziell…

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443…

-

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der…

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

das könnte sie auch interessieren

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

-

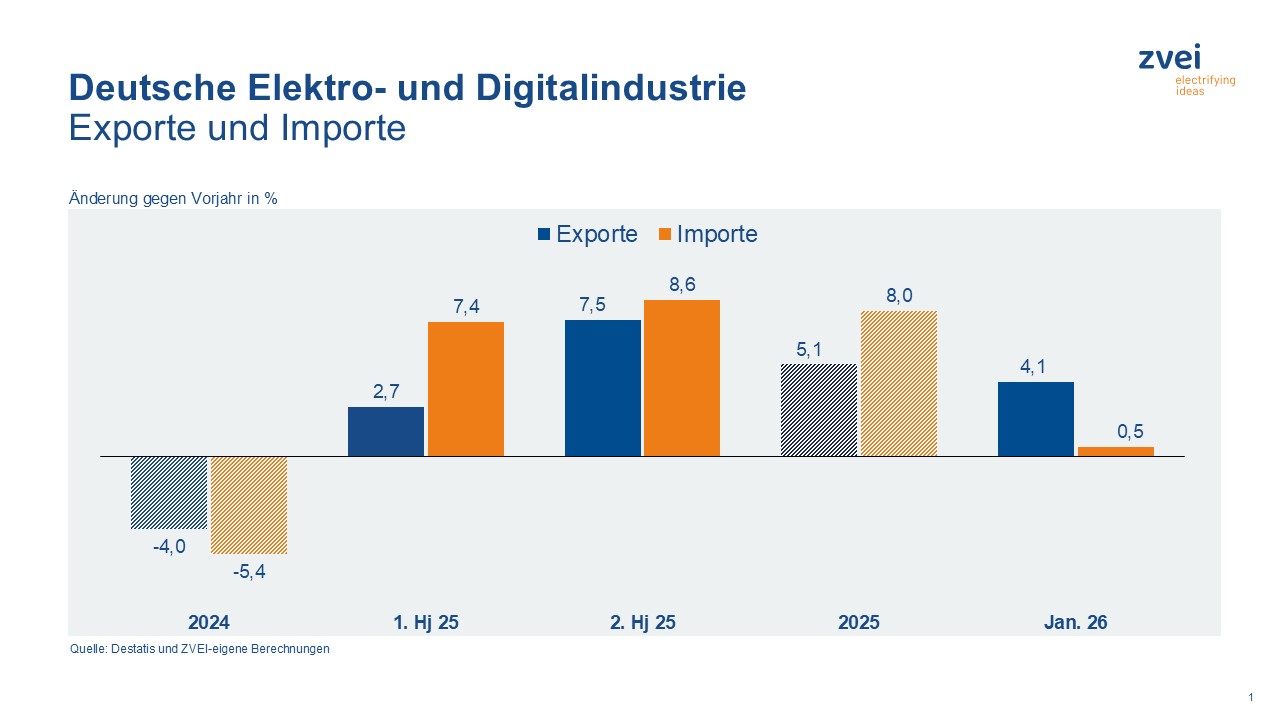

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

-