Bedienen und Beobachten

-

Scada-Software twittert

Die Scada-Software PcVue bietet in der neue Version 12 Funktionen, die es Anwendern ermöglicht, automatisiert und regelmäßig Tweets über Twitter zu veröffentlichen, wie der Zustand von Anlagen, Maschinen oder Gebäuden.

-

Gesamtlösung für Gewerbebauanwendungen

Die aktuelle Version des Hager Anzeige- und Bediensystems Domovea präsentiert sich als gebündelte Plattform für verscheidene Anwendungen im Wohn- und Zweckbau.

-

(Retro)fit für Industrie 4.0

Mit der neuen Generation der HMI/PLC-Familie TX können nun noch anspruchsvollere Prozesse und Applikationen gesteuert und visualisiert werden als bisher. Dank etlicher Schnittstellen und integriertem OPC-UA-Server ist die Gerätegeneration für…

-

-

HTML5-Visualisierung per Drag&Drop

Fester Bestandteil der neuen Version 4.0 der Scada-Software von Webfactory ist der webbasierte i4designer mit großer Symbolbibliothek.

-

Touch-Panel-Computer zur Prozessüberwachung

Der Touch-Panel-Computer der C-Serie von Syslogic kann als Web-Panel für Client-Anwendungen in der Prozessüberwachung oder als Steuerungs-Panel in der Verkehrstechnik eingesetzt werden.

-

Resistiver Touchscreen

AMC stellt mit dem FPM-1150G einen 15″-TFT-LCD-Monitor mit LED-Hintergrundbeleuchtung für industrielle Anwendungen und IoT-Anwendungen vor.

-

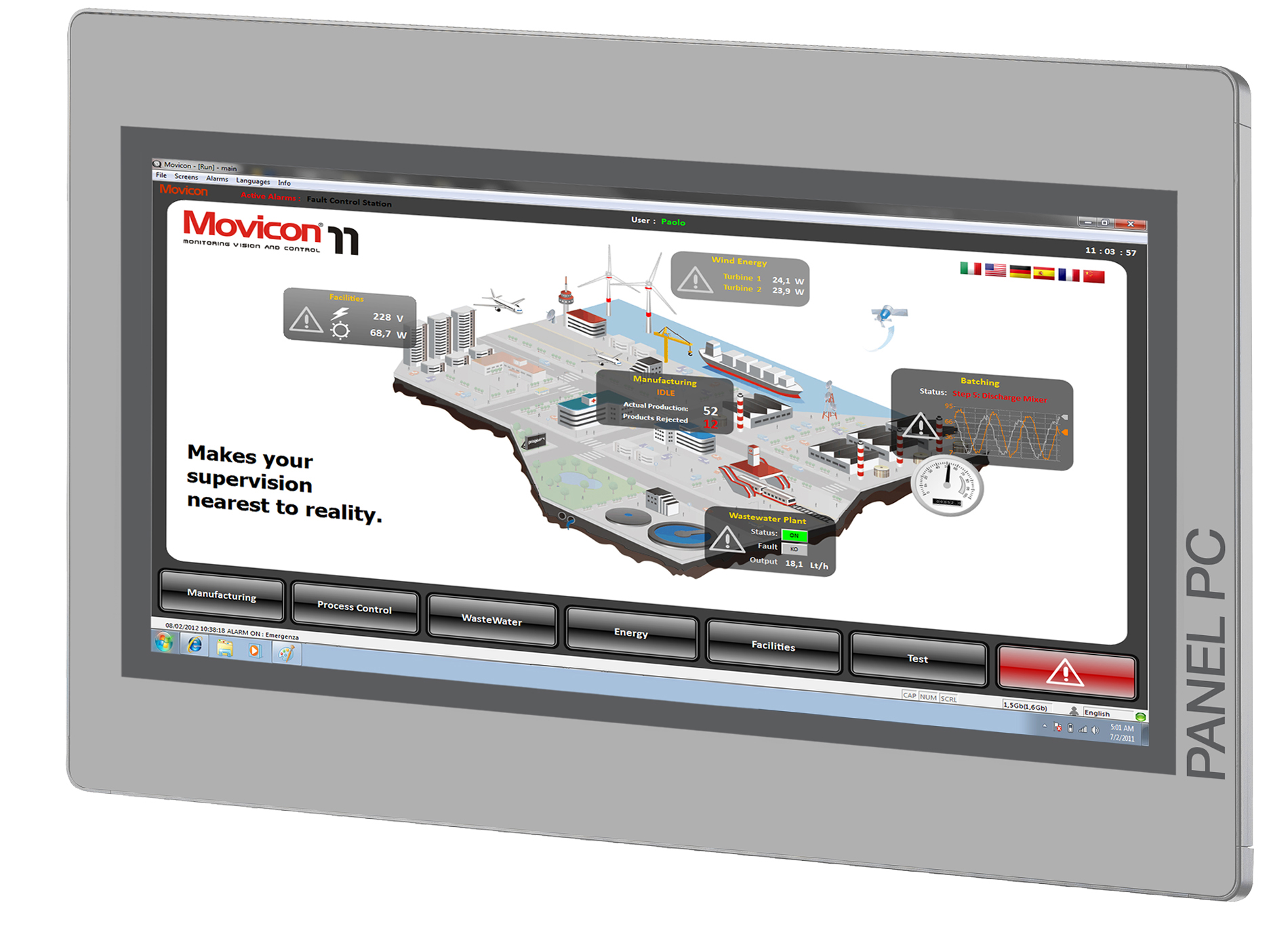

Panel-PCs mit hoher Leistung

Die neue Generation der windowsbasierten Panel-PCs von Yaskawa verfügen über jeweils vier leistungsfähige Quad-Core-2.0Ghz-J1900-Prozessoren.

-

Mit der App an die Anlage

Field Service Apps für Smartphones und Tablets, die Mitarbeiter im technischen Außendienst nutzen, um ihre Aufträge zu erhalten und zu bearbeiten, werden immer beliebter. Doch was können diese Apps und…

-

Kompakter, kapazitiver Widescreen

Die kapazitive Touchpanel-Serie von Sigmatek wird jetzt mit dem HMI ETT 412 ergänzt.

das könnte sie auch interessieren

-

Zum 1. April

Neuer CEO für Industrielle Automatisierung bei Omron

-

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren