Bedienen und Beobachten

-

Konnektivität für Industrieumgebungen

Tosibox Lock 500 wurde für anspruchsvolle Industrieumgebungen entwickelt und bietet neue Möglichkeiten für die Bereiche Sicherheit und Bürovernetzung.

-

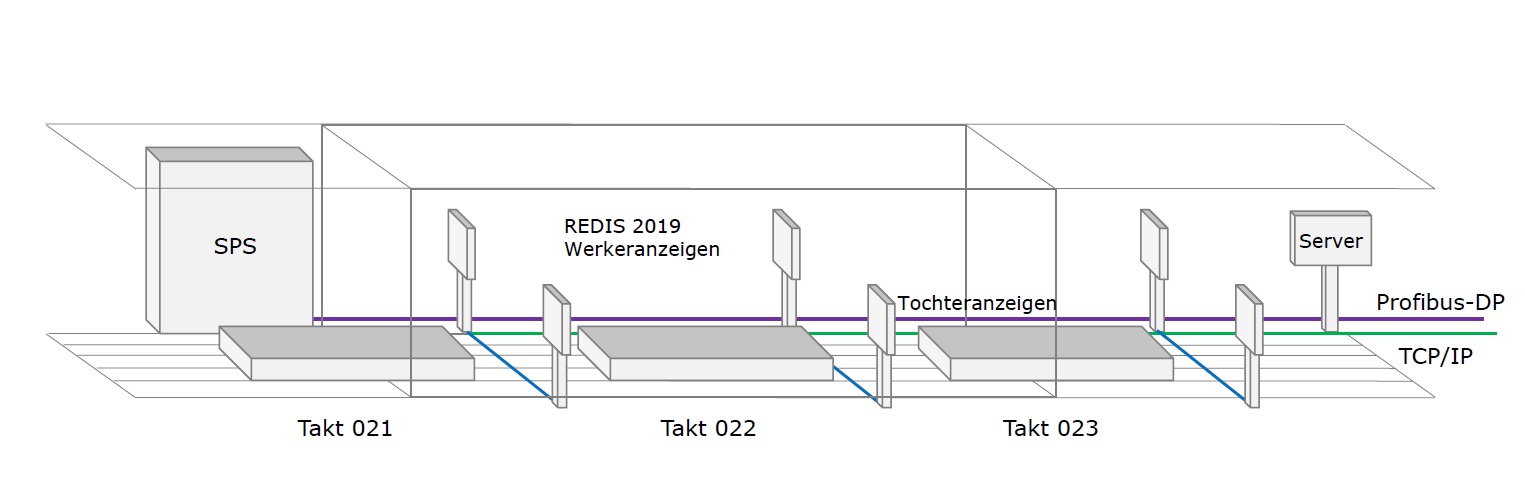

Automatisiert geführt

Volkswagen fertigt im Werk Zwickau eine Reihe verschiedener Modelle aus seinem Fahrzeugportfolio. Für die Steigerung von Qualität und Produktivität wurden die Produktionslinien in der Lackvorbereitung im Bereich Grob- und Feinabdichten…

-

Robuste Tablet-PCs

Xplore stellt eine robuste Tablet-Plattform vor, bestehend aus drei verschiedenen Windows-10-basierten mobilen Computern, die mit einem gemeinsamen Zubehörset kompatibel sind.

-

Eingestellt per App

Um dem Anwender den Start in das industrielle IoT zu erleichtern sorgt MinebeaMitsumi bei der programmierbaren Kühlmitteldüse WavyNozzle 2 für eine einfache Integration in bestehende Produktionsstrukturen.

-

Wo Urlaubsträume entstehen

In der neue Dockhalle der Meyer Werft in Papenburg entstehen luxuriöse Kreuzfahrtschiffe. Um die Halle zu durchqueren, benötigt man fast zehn Minuten, denn mit über einem halben Kilometer Länge ist…

-

Digitale Displayübertragung über 100m

SDL4 basiert auf HDBaseT 2.0 und ermöglicht Entfernungen von 100m zwischen Industrie-PC und Anzeigegerät via Standard-Ethernet-Kabel.

-

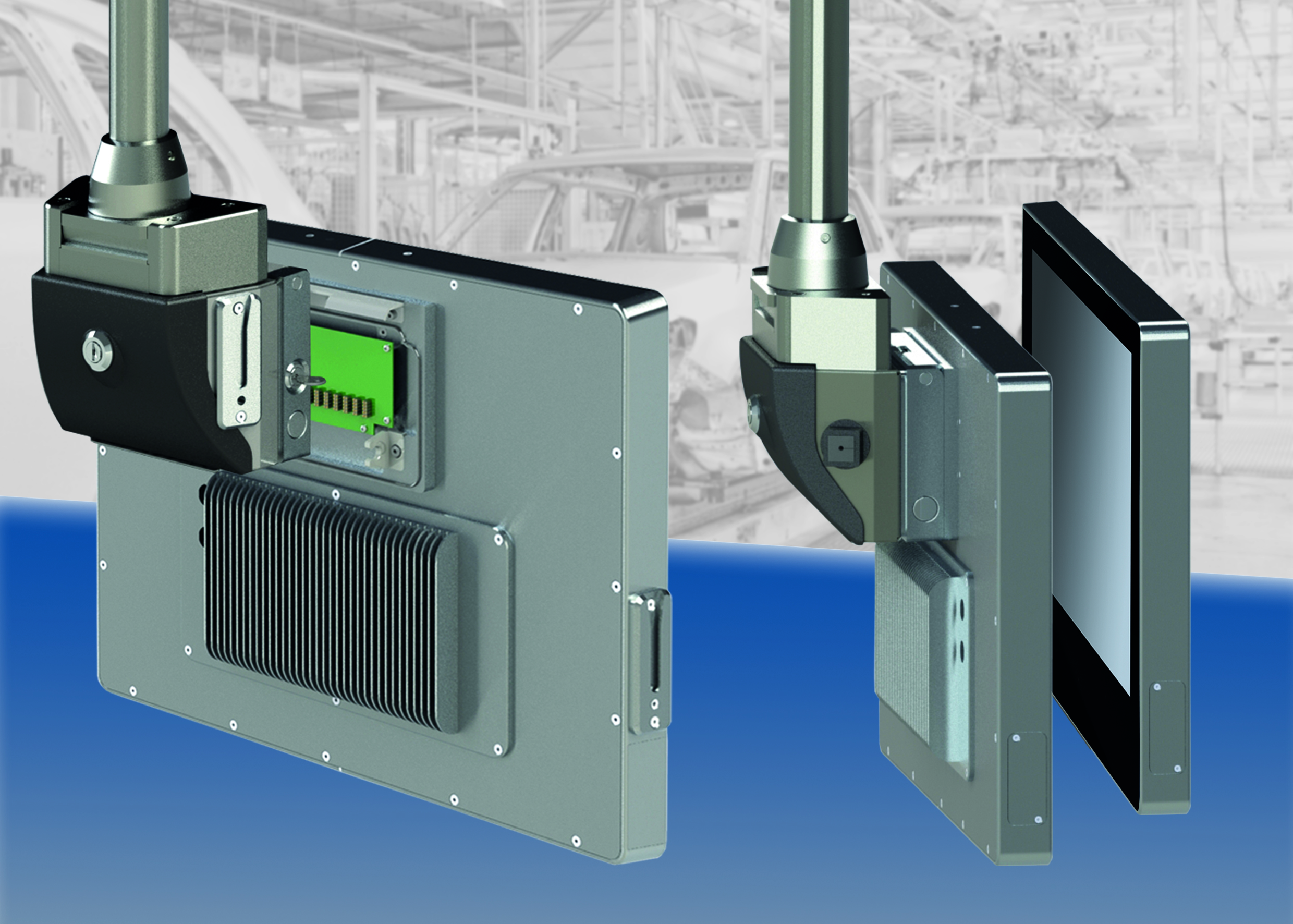

Panel-PC für schnellen Wechsel

CRE Rösler Electronic präsentiert eine neue Panel-PC-Entwicklung mit der Schnellwechselvorrichtung QuickLock.

-

HMI-Serie bietet Schnittstellenoffenheit

Kinco führt seine neue HMI-Serie Green Series nun auch international ein.

-

Neues multi-touch Bediengeräteportfolio für anspruchsvolle Anwendungen

Die neuen Bediengeräte mit Bildschirmen von 5, 7, 10,1, 15,6 und 21,5″ bieten umfassende Funktionen für die Mensch-Maschine-Kommunikation mit Multi-Touch-Bedienung für einen weiten Anwendungsbereich.

-

das könnte sie auch interessieren

-

Zum 1. April

Neuer CEO für Industrielle Automatisierung bei Omron

-

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren