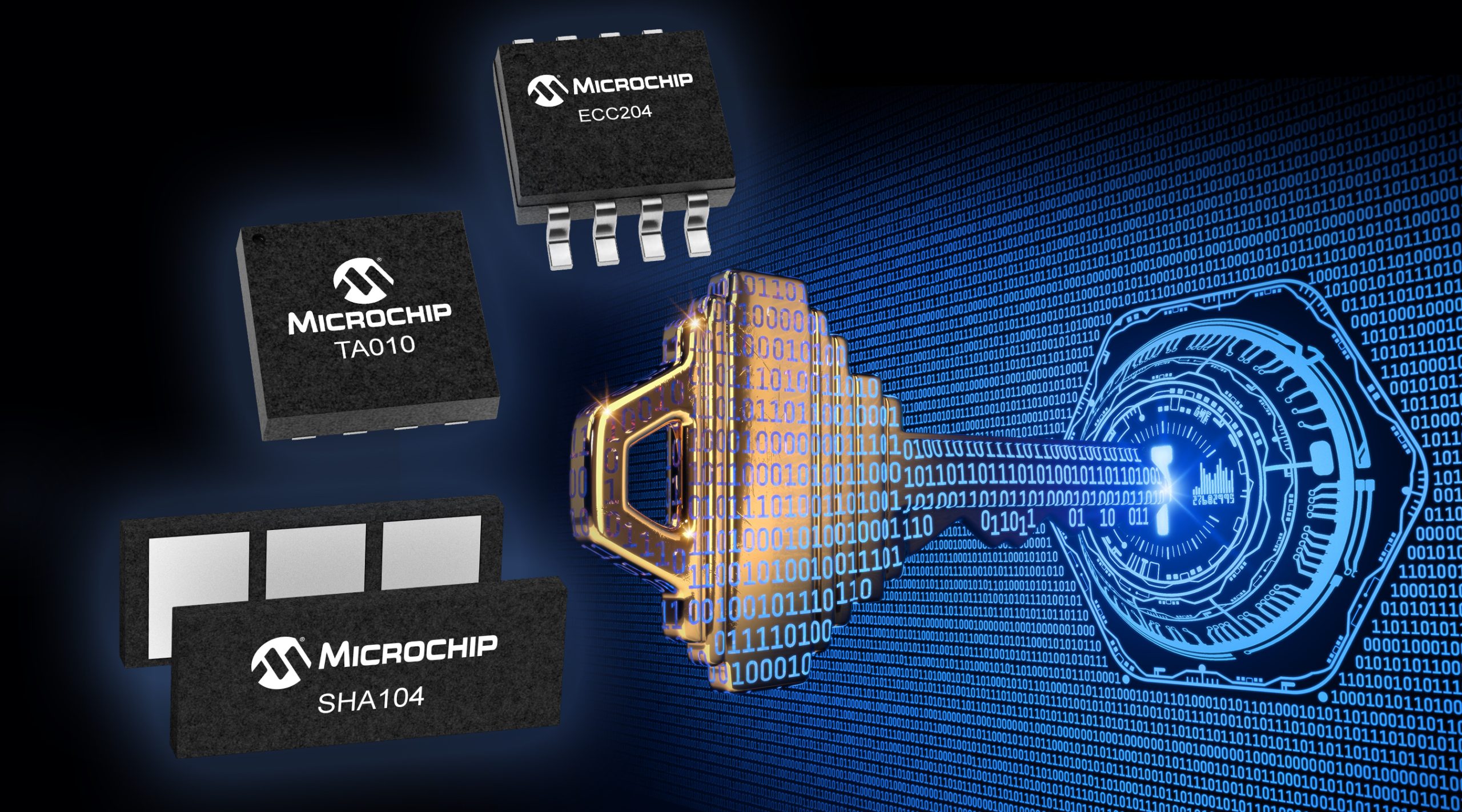

embedded Security

das könnte sie auch interessieren

-

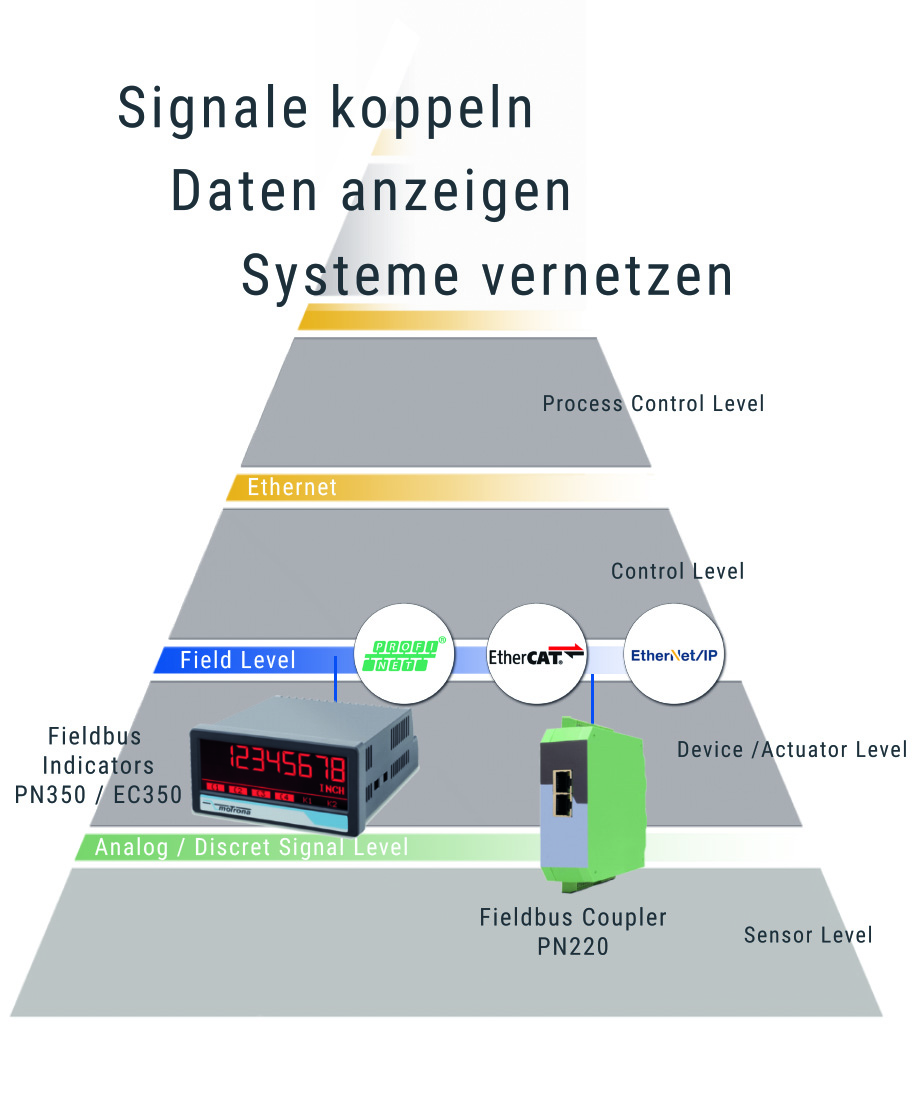

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

-

-

Mikko Soirola

Neuer CEO für Elisa Industriq

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien