Security

-

Honeypot

Garching bei München, 21. Januar 2020 – Trend Micro stellt heute die Ergebnisse eines über sechs Monate laufenden Honeypots vor, der eine industrielle Fabrik imitierte. Die ausgefeilte fiktive Operational-Technology-Umgebung zog…

-

IoT-Geräte als Köder für Cyberangreifer

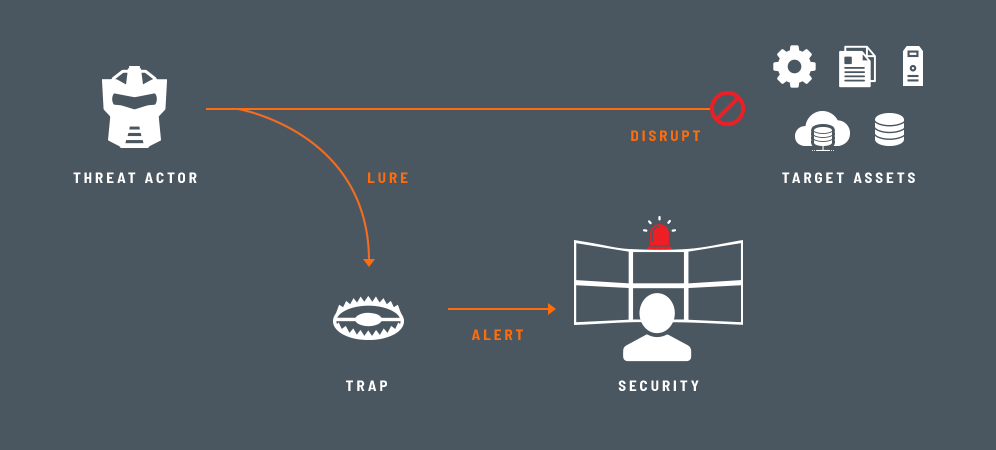

Attivo Networks hat seine auf der Deception-Technologie basierende ThreatDefend-Plattform in das Microsoft Azure Security Center integriert.

-

Zoom-Nutzer verstärkt im Visier

Die Corona-Pandemie stellt uns alle vor große Herausforderungen – nicht nur im privaten Bereich, sondern auch beruflich.

-

Wenn der Hacker die SPS übernimmt

Mehr als die Hälfte der deutschen Industrieunternehmen hat durch Cyber-Attacken finanzielle Schäden erlitten, so eine Studie des VDMA. Dass die Zahl solcher Angriffe abnimmt, ist nicht in Sicht. Daher wird…

-

-

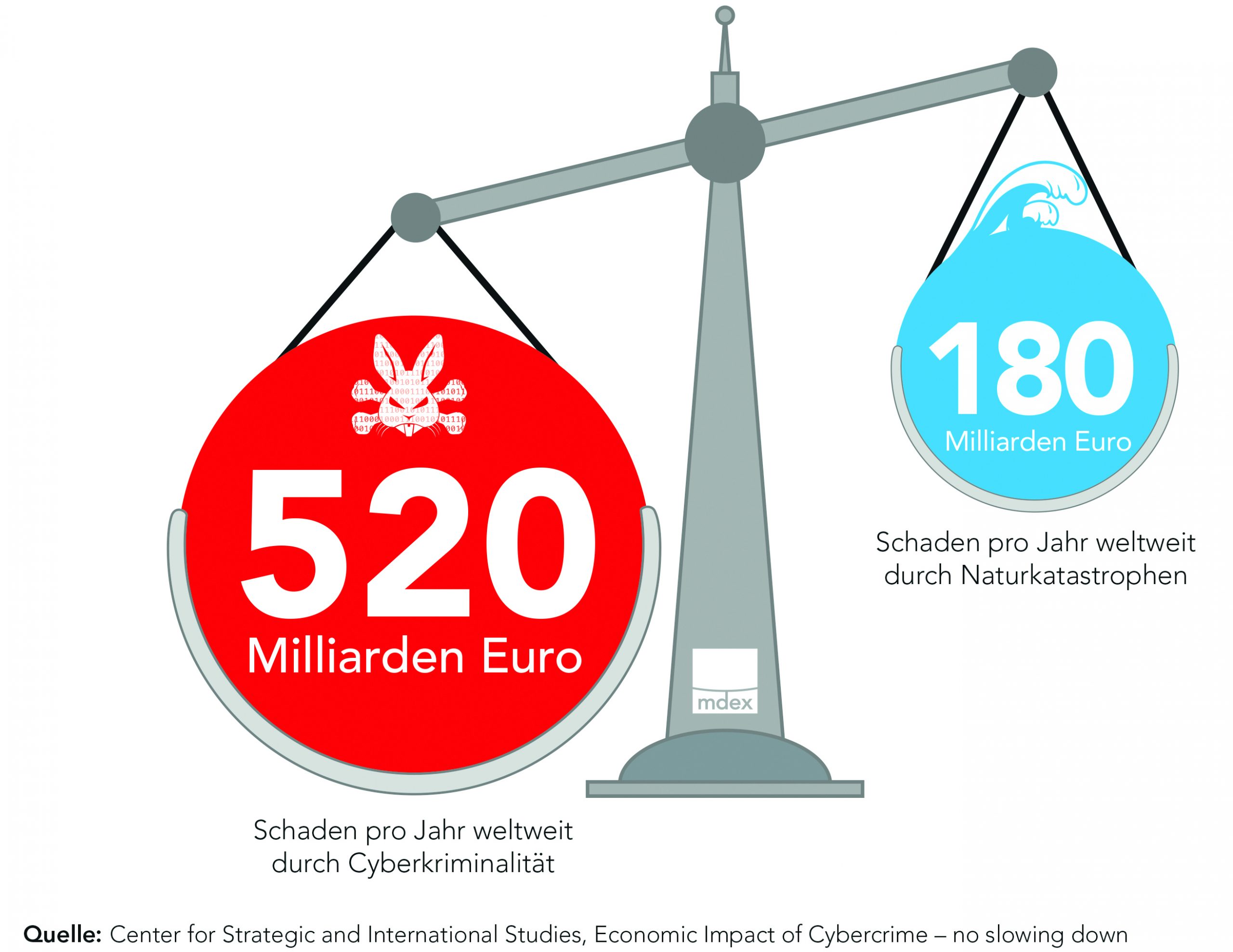

Internet of Horrors

Führungskräfte internationaler Unternehmen sind sicher: Das größte unternehmerische Risiko liegt heutzutage nicht etwa in Nachfrageverschiebungen oder Naturkatastrophen, sondern in der Gefahr von Cyberangriffen. Und die kriminellen Banden hinter Viren, Trojanern…

-

Control Risks warnt für 2020 vor einer Bedrohung durch Cyber-Kriegsführung in nie dagewesenem Ausmaß

Die Verbreitung einer Vielzahl von Cyber-Bedrohungen wird 2020 mit an Sicherheit grenzender Wahrscheinlichkeit zu einem Cyber-Angriff mit hoher Durchschlagskraft auf kritische Infrastrukturen führen. Dies ist eine der Hauptprognosen von RiskMap…

mehr lesen: Control Risks warnt für 2020 vor einer Bedrohung durch Cyber-Kriegsführung in nie dagewesenem Ausmaß

-

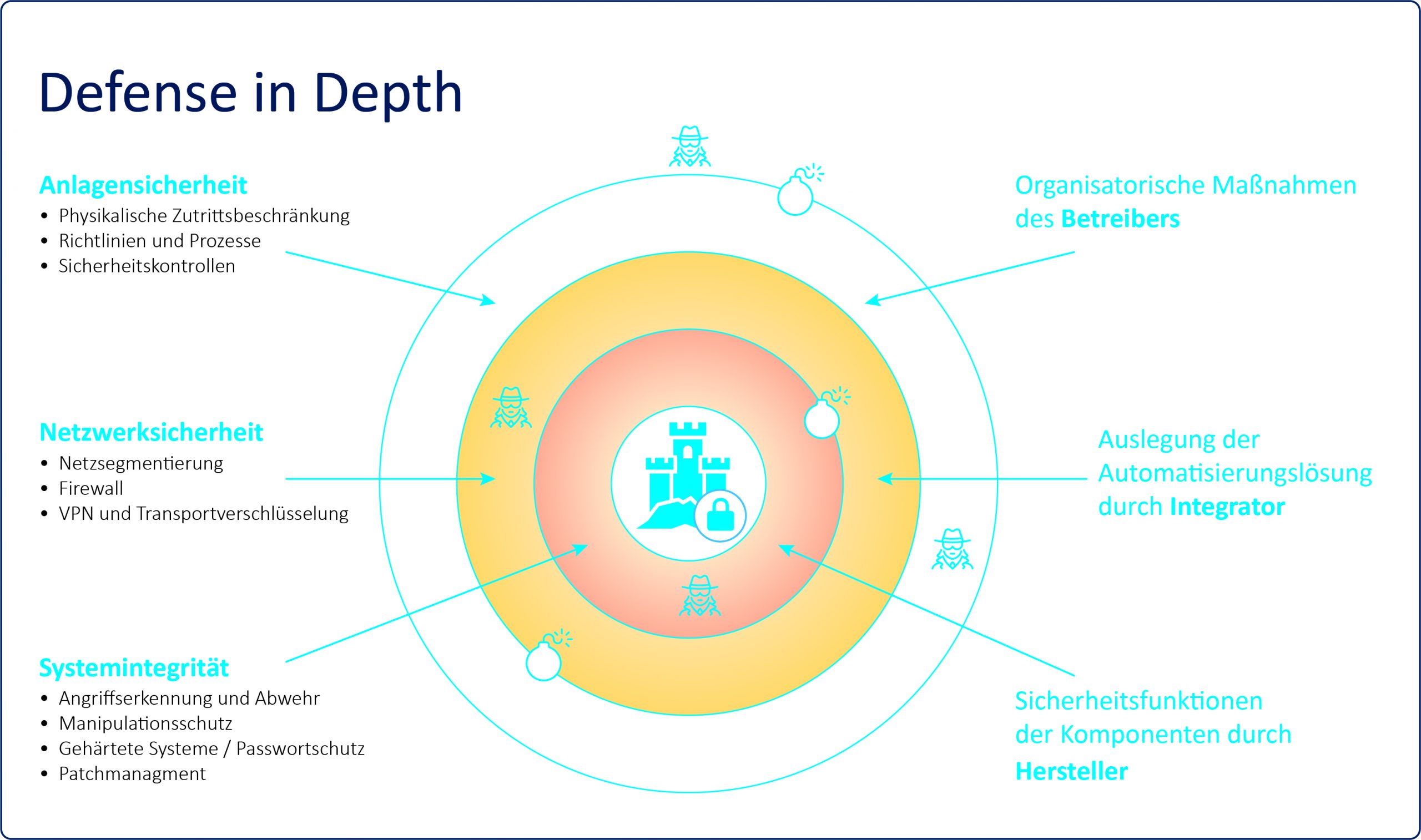

Zwei Welten harmonisch verbinden

IT und OT verfolgen ähnliche Schutzziele, setzen ihre Prioritäten dabei aber sehr unterschiedlich.

-

Authentifizierungserweiterung für Ethernet/IP

Die Nutzerorganisation ODVA gibt bekannt, dass CIP Security als Erweiterung für Ethernet/IP eine Authentifizierung auf Benutzerebene mit einer festgelegten Zugriffsrichtlinie bietet, die auf klar definierten Rollen und Genehmigungen per lokaler…

das könnte sie auch interessieren

-

Zum 1. April

Neuer CEO für Industrielle Automatisierung bei Omron

-

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren