Für nahezu alle Produkte mit digitalen Elementen bedeutet der Cyber Resilience Act der Europäischen Union erhebliche Änderungen. Insbesondere für den Sektor der industriellen Automatisierung wird die Verordnung große Relevanz haben. Das primäre Ziel ist die Verbesserung von Cybersicherheitsstandards, die Steigerung der Produktsicherheit über den gesamten Lebenszyklus und der Schutz vor wachsenden Cyberbedrohungen. Der umfassende Geltungsbereich und die festgelegten Implementierungsfristen erfordern spezifische Überlegungen für Maschinenbauer, Systemintegratoren und Endnutzer.

Ein zentraler Grundsatz ist die Verpflichtung zu ‚Security by Design‘, die Hersteller dazu anhält, Cybersicherheit bereits von den ersten Phasen der Produktentwicklung an zu berücksichtigen. Dies erstreckt sich über ein robustes Lebenszyklusmanagement, das die Sicherheit über die gesamte Betriebslebensdauer gewährleistet. Für Industrieprodukte mit langen Lebenszyklen stellt dies eine erhebliche Aufgabe dar und erfordert Änderungen an Arbeitsabläufen sowie den Aufbau neuer Fähigkeiten.

Organisationen mit etablierten Entwicklungspraktiken sind hinsichtlich dieser Anforderungen bereits gut positioniert. Einige Unternehmen haben sichere Entwicklungspraktiken in ihre Produktlebenszyklen integriert, die an internationalen Standards wie IEC62443-4-1 ausgerichtet sind. Das Erreichen eines hohen Reifegrads dieses Standards bedeutet, dass Sicherheitsaspekte bereits umfassend in die Produktentwicklung eingebettet sind. Dieser anerkannte Standard bietet eine gemeinsame Sprache für Hersteller, Maschinenbauer und Systemarchitekten.

Strukturierter Ansatz für Cybersicherheit

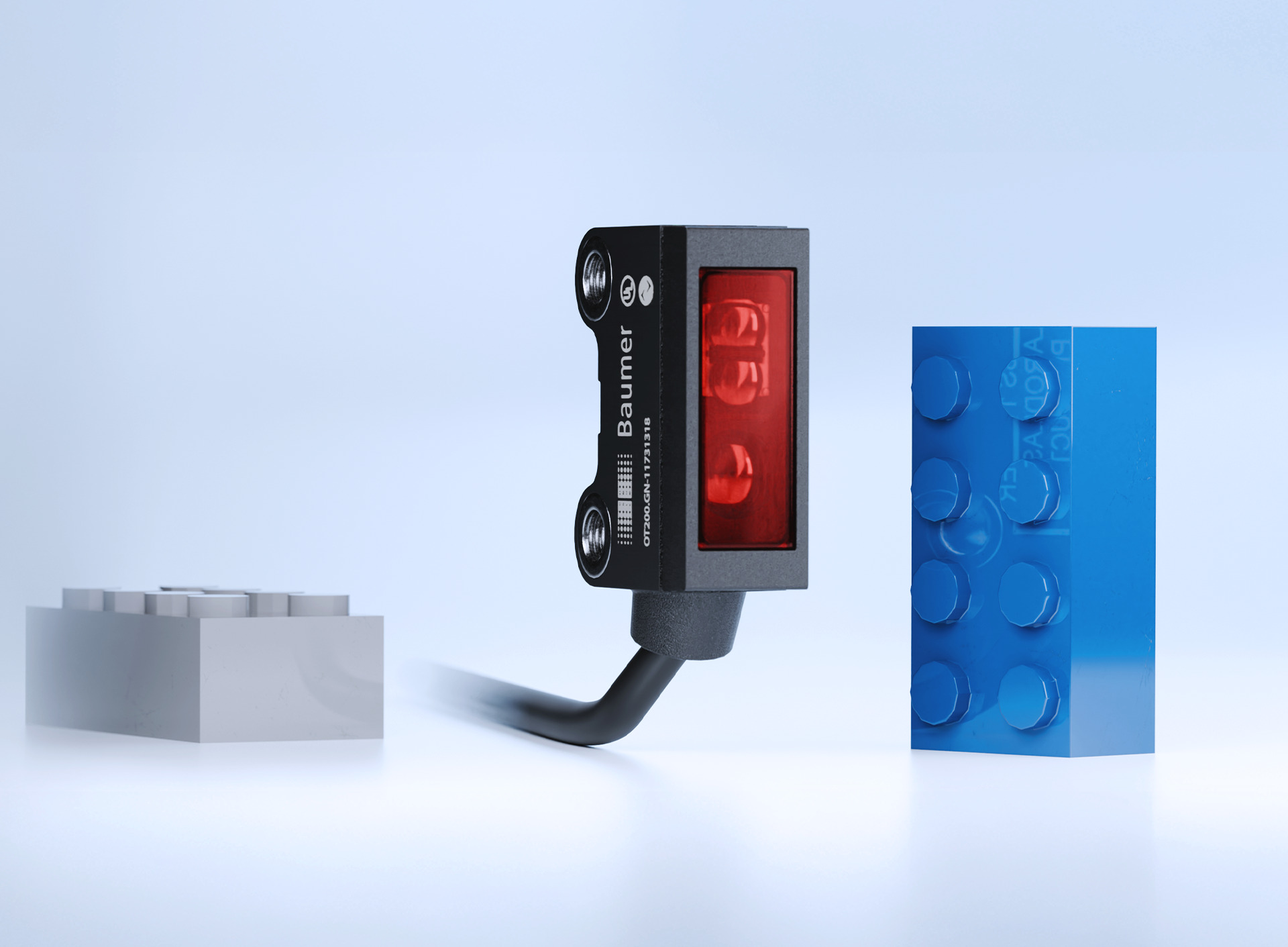

Ein strukturierter Ansatz umfasst mehrere Schlüsselbereiche: Interne Prozesse stellen sicher, dass Betriebs- und Entwicklungspraktiken etablierte Sicherheitsstandards erfüllen. Produktsicherheit bedeutet die Integration der Sicherheit direkt in das Hard- und Softwaredesign. Servicesicherheit umfasst Dienste, die Kunden bei der kontinuierlichen Resilienz im Betrieb unterstützen – etwa durch Bewertungen, Implementierungsunterstützung und Planung von Reaktionen auf Vorfälle. Schulung und Sensibilisierung statten Kunden und Partner mit Wissen zur Implementierung sicherer Praktiken aus. In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die Technik macht sich klein. ‣ weiterlesen

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

Mit dem CRA kommen kürzere Fristen für die Meldung von Schwachstellen: Bekannte Exploits müssen innerhalb von 24 Stunden gemeldet, detaillierte Berichte innerhalb von 72 Stunden erstellt und umfassende Berichte innerhalb von 14 Tagen nach der Mitigation vorgelegt werden. Die Geschwindigkeit liegt deutlich über dem, was viele Industriezweige gewohnt sind.

Um mitzuhalten, benötigen Organisationen robuste Schwachstellenmanagement- und Incident-Response-Programme. Einige Hersteller wie Rockwell Automation betreiben ein Trust Centre, in dem sie Sicherheitshinweise und Schwachstellenrichtlinien veröffentlichen. Die Anerkennung als CVE Numbering Authority ermöglicht es, Schwachstellen offiziell offenzulegen und Kunden Anleitungen zur Mitigation zu geben. Der CRA schreibt zudem Mechanismen vor, damit externe Parteien Sicherheitsbedenken direkt an Hersteller melden können.

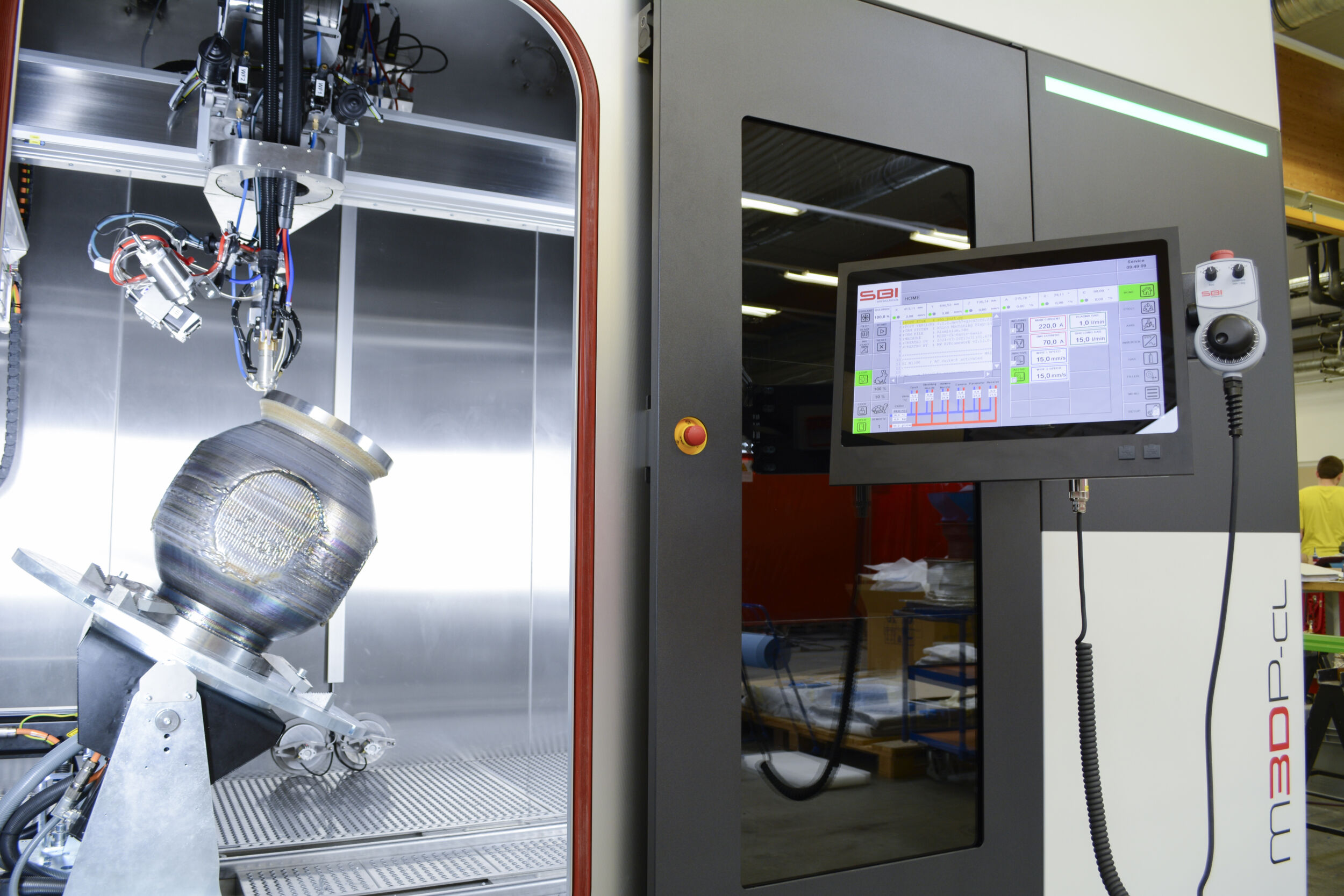

Lieferkettentransparenz und SBOM

Die Auswirkungen der CRA erstrecken sich über die gesamte Lieferkette. Hersteller sind nicht nur für ihre eigenen Produkte verantwortlich, sondern auch für die Sicherheitszusicherungen von Drittanbieter-Komponenten und Softwareanbietern. Dies erfordert rigorose interne Programme zur Adressierung der Lieferkettensicherheit. MK|Ware schafft Transparenz in der Fertigung: Maschinenzustände, Auftragsdaten und Rückmeldungen stehen in Echtzeit bereit. ‣ weiterlesen

Shopfloor-Daten sinnvoll nutzen

Mechanismen wie Software Bill of Materials (SBOMs) sind entscheidend, um transparente Bestandsverzeichnisse aller Softwarekomponenten bereitzustellen. Prozesse zur Überwachung von Schwachstellen aus Drittanbieter- und Open-Source-Komponenten wachsen in ihrer Bedeutung. Hersteller sind gefragt, eng mit ihrem globalen Lieferantennetzwerk zusammenzuarbeiten, um sich über die CRA-Anforderungen auszutauschen und Erwartungen an die Sorgfaltspflicht festzulegen.

Für Maschinenbauer und Industrieunternehmen kleiner und mittlerer Größe, von denen viele keine eigenen Rechts- oder Cybersicherheitsteams haben, kann der CRA eine besondere Herausforderung darstellen. Die Bewältigung erfordert einen kollaborativen Ansatz im industriellen Ökosystem. Hersteller sind verpflichtet, Produkte anzubieten, die ’secure by design‘ sind, ergänzt um Schulungen und Informationswebinare. Endnutzer spielen eine Rolle, indem sie sich aktiv nach Sicherheitspraktiken erkundigen und die Weiterbildung ihrer Partner unterstützen. Cybersicherheit wird damit zu einer Verantwortung, die offene Diskussionen zwischen allen Akteuren erfordert.

Auswirkungen auf die Marktdynamik

Der Cyber Resilience Act wird die Marktdynamik in der industriellen Automatisierung beeinflussen. Indem er Anforderungen an Cybersicherheit an die CE-Kennzeichnung knüpft – eine zwingende Voraussetzung für Produkte auf dem EU-Markt -, etabliert der CRA eine neue Grundlinie für Produktsicherheit. Robuste Cybersicherheitsfunktionen entwickeln sich von optionalen Verbesserungen zu einer grundlegenden Anforderung.