Effiziente Produktionsprozesse und die Optimierung von Ressourcen sind wesentlich für den wirtschaftlichen Erfolg eines Unternehmens. Durch Modernisierungen und den Einsatz innovativer Technologien wächst die Komplexität der heterogenen OT-Infrastrukturen. Darin entsprechen viele Legacy-Systeme nicht den aktuellen Sicherheitsanforderungen. In vernetzten Supply-Chains erweitern sich die Angriffsvektoren stetig, worauf der Gesetzgeber mit neuen Security-Vorgaben reagiert. Die Compliance-Anforderungen nehmen entsprechend zu. Wenn OT- und OT-Security-Projekte starten, dann geraten nicht wenige bald ins Stocken, weil die notwendigen Grundlagen fehlen. Dazu zählt eine umfassende Transparenz über alle am Produktionsprozess beteiligten Assets.

Use Cases für OT-Asset-Management

Im OT-Asset-Management werden Assets über ihren gesamten Lebenszyklus hinweg verwaltet. Dafür werden in jeder Lebensphase relevante Informationen zu OT-Assets und zu ihren Zuständen im Asset-Inventar erfasst und fortlaufend gepflegt. Dazu zählen grundlegende Daten und relevante Informationen wie z.B. IP- und MAC-Adresse, Hersteller, Versionsstand und Asset Owner. Ergänzt werden diese grundlegenden Daten um produktionsspezifische Meta-Daten, z.B. Prozesszugehörigkeit oder die Relevanz für Business-Continuity-Management (BCM). Diese Informationen sind für verschiedene Use Cases im Unternehmen relevant, z.B. für:

- Fehlersuche: In der Instandhaltung wird die Fehlersuche effizienter, wenn aktuelle Daten zu Systemen und Komponenten und ihre Verortung im Produktionsprozess verfügbar sind.

- Security-Schwachstellen-Management: Wenn eine neue Ransomware im Umlauf ist, die gezielt bestimmte System-Typen attackiert, dann ist über das OT-Asset-Management sofort klar, ob solche Systeme im eigenen Unternehmen betrieben werden und wo sie stehen.

- Obsolescence-Management: Im Obsolescence-Management können mit Hilfe der Informationen im Inventar, beispielsweise zur Ersatzteilverfügbarkeit, wirtschaftlich sinnvolle Entscheidungen getroffen werden.

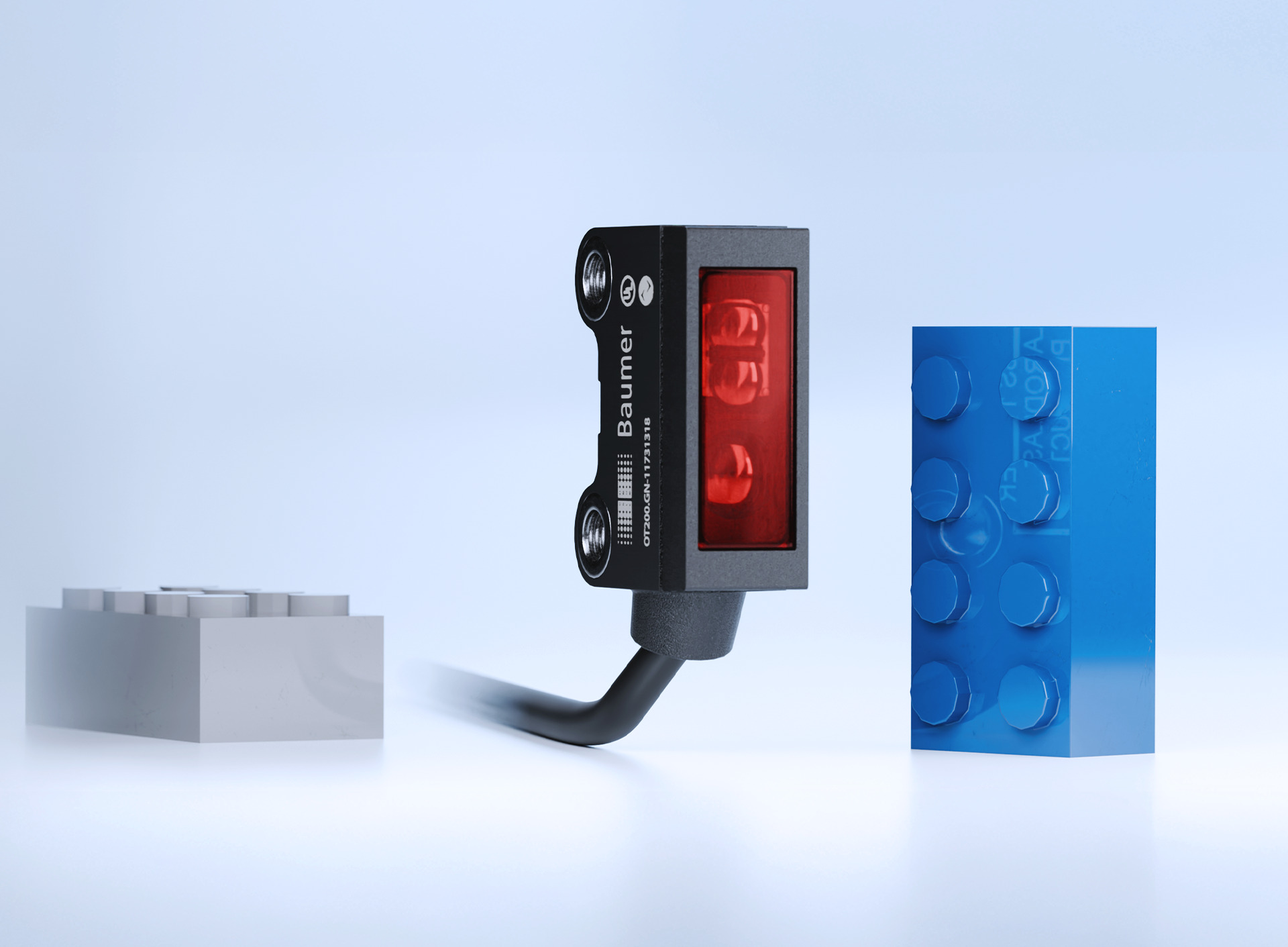

Nicht alle Assets sind an die physische Produktion angeschlossen. Auch in Nebenprozessen wie in einem Labor für die Qualitätssicherung oder in einem Hochregal im Logistikbereich können Assets enthalten sein, die für den Produktionsprozess kritisch sind. Im OT-Asset-Management sind alle Geräte, die in der OT oder für die OT betrieben werden mit aktuellen Informationen erfasst. Das macht OT-Asset-Management zur einem essenziellen Security Service, aber die Mehrwerte, die es liefert, gehen weit über Security hinaus. Für die Konzeption und Umsetzung von OT-Security-Maßnahmen kommt dem Bestandteil OT-Asset-Inventar als Teilmenge eines OT-Asset-Managements in vielen OT-Security-Projekten eine besondere Schlüsselrolle zu: In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die Technik macht sich klein. ‣ weiterlesen

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

Risk Assessment unterstützen

Risikomanagement ist das übergreifende Thema der EU-Richtlinie NIS2. Erst wenn man weiß, was die Verfügbarkeit der Anlagen gefährdet und welche Folgen der Ausfall eines Systems oder einer Komponente hätte, kann man eine geeignete Security-Strategie festlegen. Im Rahmen des Business-Continuity-Managements (BCM) werden bestehende Risiken identifiziert und die Auswirkungen auf Geschäftsprozesse bewertet. Die Ergebnisse aus der Risk Impact Analysis (RIA) und aus der Business Impact Analysis (BIA) geben Aufschluss über die Kritikalität von Assets. Die Kontextinformationen im OT-Asset-Management legen die Anlagenzugehörigkeit eines Geräts offen. Jeweilige Kommunikationsbeziehungen sind erfasst und zeigen auf, an welchem Prozess ein Asset beteiligt ist. Bekannte Schwachstellen sind ebenso dokumentiert, wie (gegebenenfalls veraltete) Versionsstände. Diese Informationen sind entscheidend, um die Gefährdungslage zu konkretisieren. Mit den Ergebnissen des Risk Assessments können passende Security-Maßnahmen identifiziert und ihre Umsetzung priorisiert werden. Die Informationen aus dem OT-Asset-Management legen die Grundlagen dafür, dass Umsetzungsprojekte überhaupt durchgeführt werden können. In vielen Fällen lässt sich der Projektverlauf beschleunigen, so dass Ziele im geplanten Zeitrahmen erreicht werden. Folgende Beispiele veranschaulichen dies:

- Netzsegmentierung: Die Industrienorm IEC62443 beschreibt die Netzsegmentierung als eine grundlegende Maßnahme, um das Security-Niveau in der Produktion deutlich zu erhöhen. Die logische Unterteilung des Netzwerks in voneinander unabhängige gesicherte Segmente verhindert die Ausbreitung von Schadcode und Störungen im OT-Netz. Dafür werden Assets mit demselben Schutzbedarf identifiziert und dementsprechend in separate Segmente platziert. Sowohl für die Ist-Aufnahme als auch für die Migration der einzelnen Anlagen sind aktuelle Daten aus dem OT-Asset-Management unerlässlich. Sie liefern einen vollständigen Überblick über alle Assets einer Anlage, die vorhandenen Anlagennetze, die Kommunikationsbeziehungen, die eingesetzten aktiven Netzwerkkomponenten, die Anzahl der an der Migration beteiligten Hersteller.

- Absicherung von Legacy-Systemen: Die Regelung des Umgangs mit älteren Bestandssystemen ist aufgrund der langen Lebensspannen in der OT eine grundlegende Aufgabe. Damit Legacy-Systeme keine Gefährdung für die Anlagenverfügbarkeit werden, muss ihr Betrieb bedarfsgerecht, ggf. auf Netzwerkebene abgesichert werden. Welche Maßnahme sinnvoll ist – ein Austausch, eine Migration oder alternative Security-Maßnahmen – das muss individuell auf Basis aktueller Informationen entschieden werden. Dabei spielen auch wirtschaftliche Faktoren eine Rolle. OT-Asset-Management liefert eine fundierte Datenlage zur Betriebsverantwortung, zum Zustand von Assets, zur Verfügbarkeit von Ersatzteilen, zu Abhängigkeiten und vieles mehr. Diese sind sowohl für das Lifecycle-Management als auch für das Change-Management von elementarer Bedeutung.

- Backup & Recovery / BCM: Die Aufrechterhaltung des Betriebes bei einem IT-Sicherheitsvorfall zählt zu den Mindestanforderungen der NIS2. Wenn funktionsfähige Versionsstände verfügbar sind und auf Systeme schnell eingespielt werden können, lassen sich die Folgen eines Systemausfalls begrenzen. Für die Backup- & Recovery-Strategie muss die Frage geklärt werden, welche Betriebsdaten aus der riesigen Menge, die im Produktionsprozess anfällt, (besonders) gesichert werden müssen. Für die Ermittlung der schützenswerten Informationen und kritischen Betriebsdaten liefert das OT-Asset-Management den relevanten Kontext. So unterstützen Daten für die Anlagenzugehörigkeit das Verständnis des Produktionsprozesses, das notwendig ist, um die Kritikalität einzuschätzen. Die davon abgeleitete Priorisierung ist die Grundlage für die Ermittlung wichtiger Kennzahlen (Recovery Point Objective/RPO, Recovery Time Objective/RTO) für das Business-Continuity-Management (BCM).

Daneben gibt es eine Vielzahl weiterer Maßnahmen, sowohl im Kontext Security als auch für regelmäßige Leistungen für die IT-Infrastruktur in der OT, die aktuelle valide Daten erfordern. Die Basis dafür stellt das OT-Asset-Management.

Systemischer ganzheitlicher Ansatz

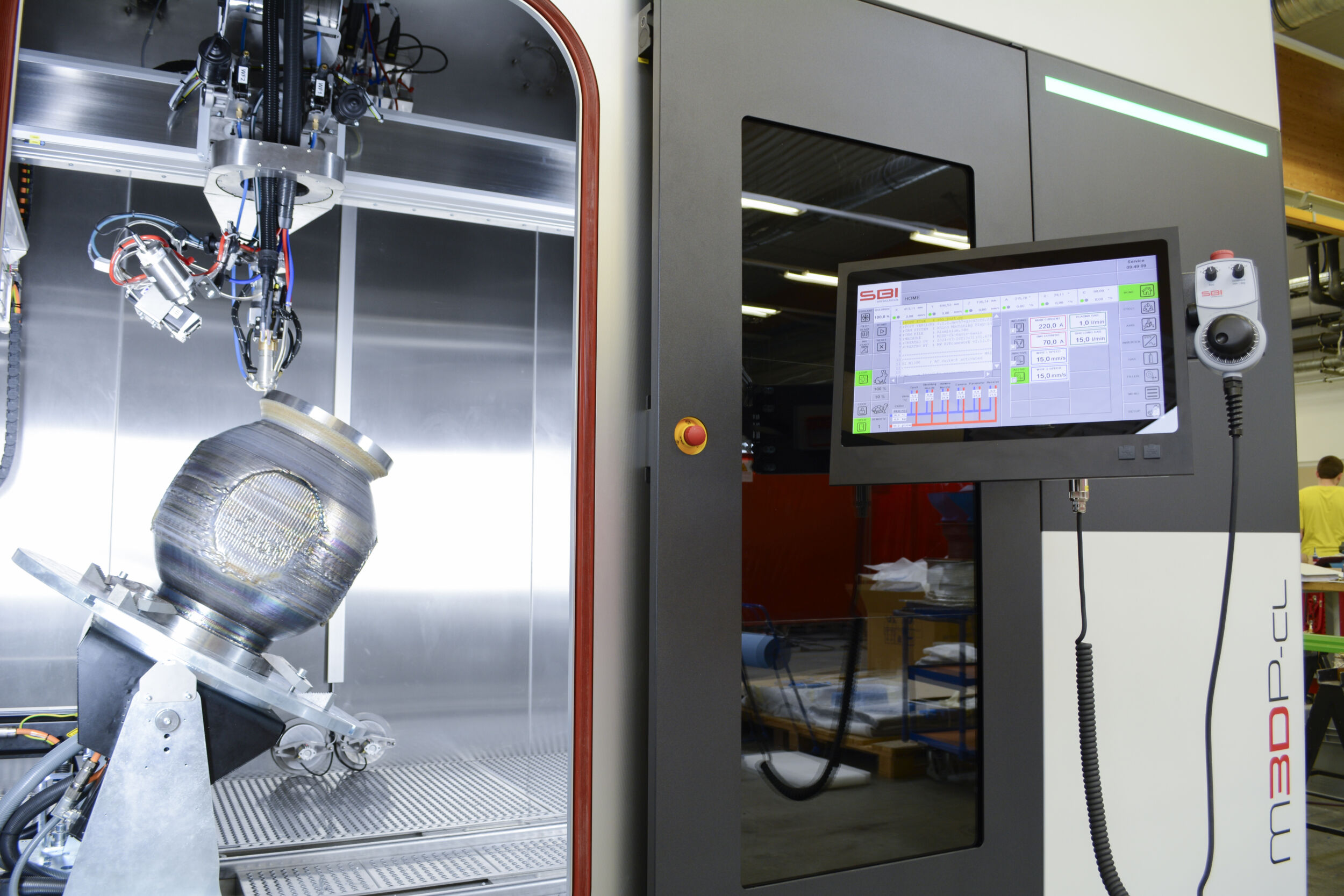

OT-Asset-Management folgt einem systemischen Ansatz. Neben einer geeigneten technischen Lösung müssen auch Vorgehensweisen und Prozesse definiert und Verantwortlichkeiten geklärt sein. MK|Ware schafft Transparenz in der Fertigung: Maschinenzustände, Auftragsdaten und Rückmeldungen stehen in Echtzeit bereit. ‣ weiterlesen

Shopfloor-Daten sinnvoll nutzen

- Tool: Eine technische Lösung muss auf die besonderen Anforderungen in der OT ausgelegt sein. Sie scannt das Netzwerk und erfasst die Netzwerkteilnehmer. Um die Kommunikation der sensiblen OT-Geräte nicht zu stören, muss die Lösung gängige Industrieprotokolle unterstützen. Eine nützliche Funktion des Tools ist die Visualisierung von Veränderungen, beispielsweise wenn Patch-Stände aktualisiert werden. Die Darstellung von Erfolgen unterstützt das Berichtswesen für das Management, wo es auf die Messbarkeit von Security-Maßnahmen ankommt.

- Prozesse: Im OT-Asset-Management sorgen standardisierte Vorgehensweisen und Datenhygiene für eine optimale Unterstützung wichtiger Aufgaben im Kontext der OT-Infrastruktur: Lifecycle-Management, Vulnerability-Management, Obsolescence-Management, Change-Management, u.a.

- Organisation: Wichtig ist eine grundlegende Klärung, was im eigenen Unternehmen alles zur OT gehört, wo der Verantwortungsbereich von IT und OT jeweils verläuft und wo die Schnittstellen sind. Die Betriebsverantwortung für das OT-Asset-Management beinhaltet Aufwände für die Datenerhebung, Auswertung, Pflege und für kontinuierliche Verbesserungen. Das erfordert entsprechende personellen Ressourcen (z.B. das Bestellen von OT Asset Inventory Managern).

Security und Zukunftsfähigkeit

Das OT-Asset-Management ist ein wichtiges Mittel, um den OT-Betrieb zu professionalisieren. Transparenz, Standardisierung und geregelte Verantwortungen sind wichtige Grundlagen für OT-Security. Ein OT-Asset-Management ist darüber hinaus ein ständiger Begleiter, um OT- und OT-Security-Projekte erfolgreich und schnell durchführen zu können. Oder anders ausgedrückt: Die Implementierung von OT-Asset-Management ist einer der ersten, wichtigsten und vor allem nachhaltigsten Schritte in einem Rennen gegen die Zeit. Dabei geht es darum, die Chancen, die sich durch den Einsatz innovativer Technologien in der Automation bieten, zu nutzen. Das gelingt in einer stabilen Betriebsumgebung, in der die Verantwortlichen kennen, was sie schützen müssen.

Autor: Max Weidele, Geschäftsführer, SI | Sichere Industrie GmbH