die oft aus älteren Geräten bestehen, stellt eine Herausforderung dar. – Bild: KI-generiert/Kontron AIS GmbH

Eine der größten Herausforderungen für Unternehmen besteht heute darin, die Sicherheit von Technologie an der Edge sicherzustellen. IoT-Device-Management dient dazu, eine große Anzahl von Geräten im Live-Einsatz zu verwalten: Manuelle Bereitstellungs- und Wartungsprozesse stoßen gerade bei verteilten Geräten schnell an ihre Grenzen. Ein gutes Beispiel für IoT-Geräte in stark verteilten Infrastrukturen sind etwa die Ladesäulen in der Elektromobilität – sowohl im öffentlichen Raum als auch in Privatgebäuden. Typische Anwendungsfälle umfassen u.a. Schranken an überwachten Parkanlagen, bildbasierte Überwachung von Supermarktparkplätzen, Fahrkartenautomaten oder moderne Kaffeeautomaten, die Füllstände übermitteln. Auch in der Produktion finden sich zunehmend IoT-Devices in Maschinen und Anlagen. Hier geht es zwar meist um eine geringere Anzahl von Installationen – bei teuren Maschinen und komplexen Produktionsszenarien sind Cyberangriffe und Manipulationen jedoch umso problematischer. Gerade der Maschinen- und Anlagenbau setzt zunehmend auf digitale Geschäftsmodelle, die einen sicheren Zugang benötigen, um sich vom Wettbewerb abzuheben. Daten- und KI-basierte Anwendungen machen Produkte intelligenter und ermöglichen darüber hinaus auch Self-Healing-Eigenschaften und Services wie Fernwartung.

Neue Einfallstore an der Edge verhindern

Während allerdings datenbasierte Geschäftsmodelle, die von einer Echtzeitüberwachung über den ganzen Lebenszyklus eines Produkts hinweg leben, weiter zunehmen, steigt die Anzahl eingesetzter Devices – und damit auch das Sicherheitsrisiko. Doch warum ist das so? Der Bereich Operations Technology (OT) liegt meist außerhalb des Blickwinkels von IT-Security. Viele Unternehmen haben bereits gute Sicherheitsstandards für ihre IT, aber die Integration von OT-Systemen, die oft aus älteren Geräten bestehen, stellt eine Herausforderung dar. Hier wachsen Bereiche zusammen, die bislang zumeist gar nichts miteinander zu tun hatten. Die OT-Infrastruktur am Edge kann jedoch als Einfallstor dienen. Über den Remote-Zugriff auf ein Gerät, das mit dem Netzwerk verbunden ist, kann sich ein Angreifer den Zugang ins Gesamtnetzwerk verschaffen: ein Sicherheitsrisiko mit weitreichenden Folgen. Security-Lücken entstehen darüber hinaus durch fehlende Sicherheitsupdates auf den Geräten.

Fehlende Transparenz über IoT-Geräte

In der Praxis wird immer wieder deutlich, dass ein Hersteller häufig keinen genauen Überblick darüber hat, welche Geräte überhaupt im Einsatz und verbunden sind und ob sie einwandfrei funktionieren. Oft fehlen sichere Autorisierungsverfahren und ein granulares Rechtesystem, so dass sich unberechtigte Nutzer Zugriff verschaffen können. Ein Klassiker sind Passwörter, die vielleicht sogar voreingestellt sind und nie geändert wurden – damit gilt dann für jedes Gerät das gleiche Passwort. Besonders kritisch sind fehlende Sicherheitsstandards wie Verschlüsselung und Zwei-Faktor-Authentifizierung.

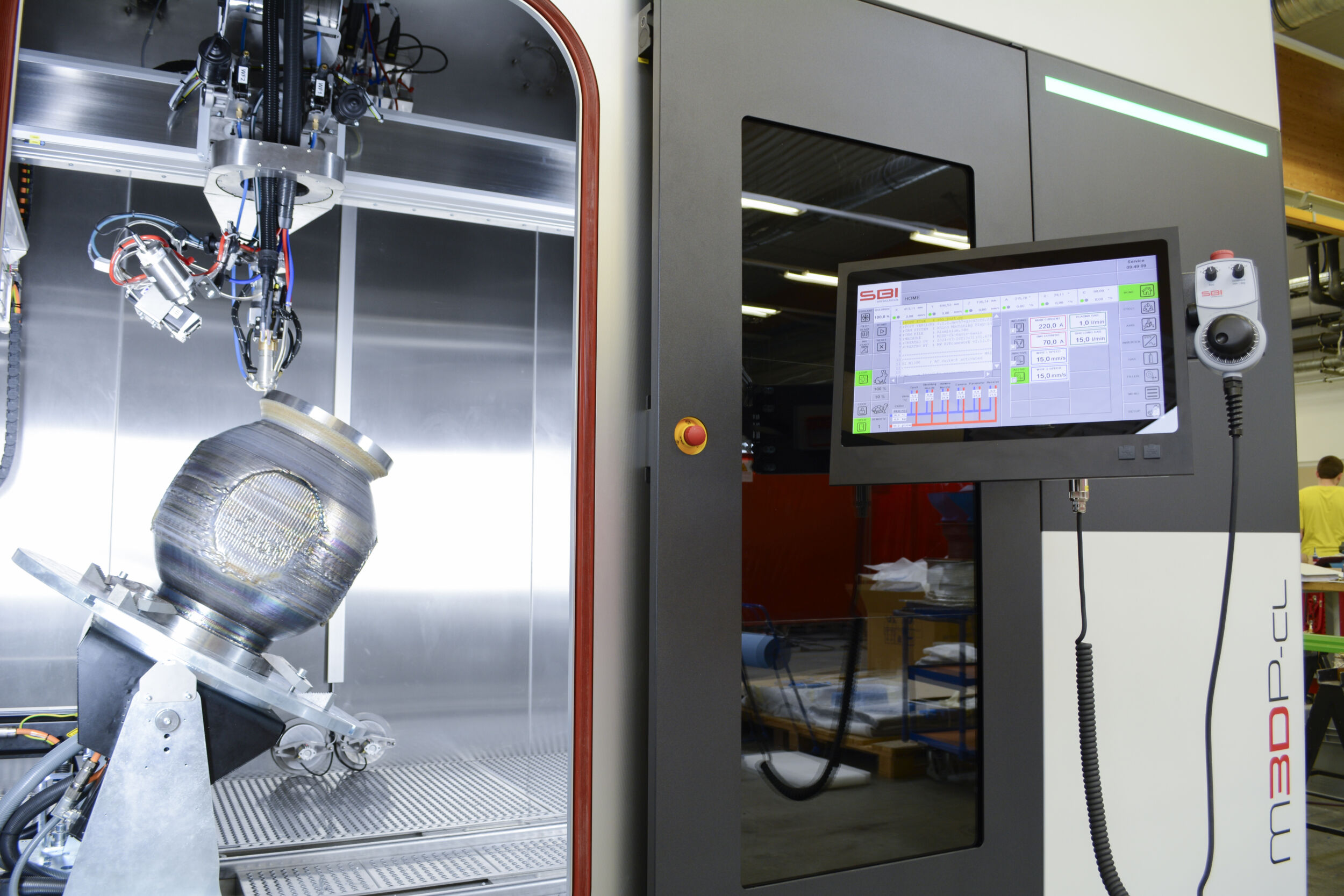

Insbesondere in der Produktion ist ein zentrales Problem im OT-Bereich das sehr unterschiedliche Altersspektrum von Anlagen und Geräten, das oft über mehr als 30 Jahre hinweg reicht. Älteren industriellen Schnittstellen mangelt es an integrierten Sicherheitsfunktionen. Sie lassen Skalierbarkeit und Flexibilität hinsichtlich dynamischer IT/OT- Umgebungen ebenso vermissen wie die Unterstützung neuester Sicherheitsstandards oder proaktive Überwachung. Um einen heterogenen Maschinenpark anzubinden, sind Lösungen gefragt, die sowohl auf Hardware-, Datenbank- als auch auf Schnittstellenebene ein durchgängiges Konzept bieten, damit etwa die Daten aus alten Steuergeräten über moderne IoT-Geräte auf sichere Art abgefragt und übertragen werden. Dabei helfen Low-Code-Integrationslösungen für standardisierte Schnittstellen, statt mit aufwendiger Programmierung durch einfache Konfigurierung die Übertragung von vielseitigen Daten aus der Produktion in IoT-Anwendungen zu ermöglichen. In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die Technik macht sich klein. ‣ weiterlesen

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

Das sollte eine automatisierte Device-Management-Lösung leisten

Es gibt einige Punkte, auf die Unternehmen achten sollten, wenn sie sich mit dem Thema Device-Management beschäftigen. Besonders wichtig sind ein möglichst kontinuierliches Monitoring des Gerätezustands, eine reibungslose Konnektivität und ein geführter Onboarding-Prozess für neue Devices sowie eine Notfallwiederherstellung. Im täglichen Betrieb helfen Funktionen wie sukzessives Scheduling, das Planen von Updates und Szenariotests, ein integriertes Ausrollverfahren von Updates im laufenden Build-Prozess. Mit Blick auf zukünftige Entwicklungen gilt es, auf eine skalierbare und leistungsstarke Infrastruktur zu achten, damit das Device-Management auch bei einer Geräte-Expansion flexibel mitwachsen kann.

Die Container-Technologie hat sich in Bezug auf Linux-basierte Applikationsentwicklungen zum Industriestandard entwickelt und ist ein wesentliches Element des Device-Managements. Docker-Anwendungen etwa sind sehr leichtgewichtig, flexibel einsetzbar und laufen entkoppelt vom Betriebssystem. So wird sichergestellt, dass sich die Anwendungen bei Änderungen schnell auf unterschiedliche Geräte verschieben lassen. Zudem können viele Anwendungen auf einem Gerät laufen, ohne dass eine hohe Performance erforderlich wäre: Das senkt Investitionskosten bei Arbeitsspeicher und Kernel.

Vorbereitung auf verschärfte Regularien zur Cybersecurity

Mit Vorlagen (Templates) können Geräte- und Komponentenhersteller im Device-Management sehr einfach auch für ganze Gerätegruppen festlegen, welches Betriebssystem und welche Anwendungen auf welchem Gerät installiert werden sollen. Änderungen an der Vorlage können dann mit einem Klick auf alle betroffenen Geräte zum Beispiel eines Typs oder innerhalb einer spezifischen Region ausgerollt werden, was Zeit spart und Fehler minimiert. Digitale Souveränität in der Automation: Fraunhofer IOSB-INA entwickelt einen KI-Assistenten für die SPS-Programmierung. ‣ weiterlesen

Automatisierung neu gedacht

Die gesetzlichen Vorgaben haben sich bereits verschärft: Seit März 2025 greift NIS-2 (Richtlinie zur Netz- und Informationssicherheit) und seit September der EU Data Act. In den nächsten Jahren kommen weitere Regularien dazu, darunter der ab 2027 geltende Cyber Resilience Act (CRA) zur Stärkung der Cybersicherheit von Produkten mit digitalen Komponenten. Das stellt sehr viele Unternehmen vor großen Herausforderungen, nicht nur, aber insbesondere im Bereich kritischer Infrastruktur rund um Kommunikation, Energieversorgung oder Logistik. Es gilt jetzt, Projektteams aufzusetzen, Lücken zu identifizieren, Risiken einzuschätzen, die Lieferantenauswahl zu prüfen und in die Umsetzung zu gehen.

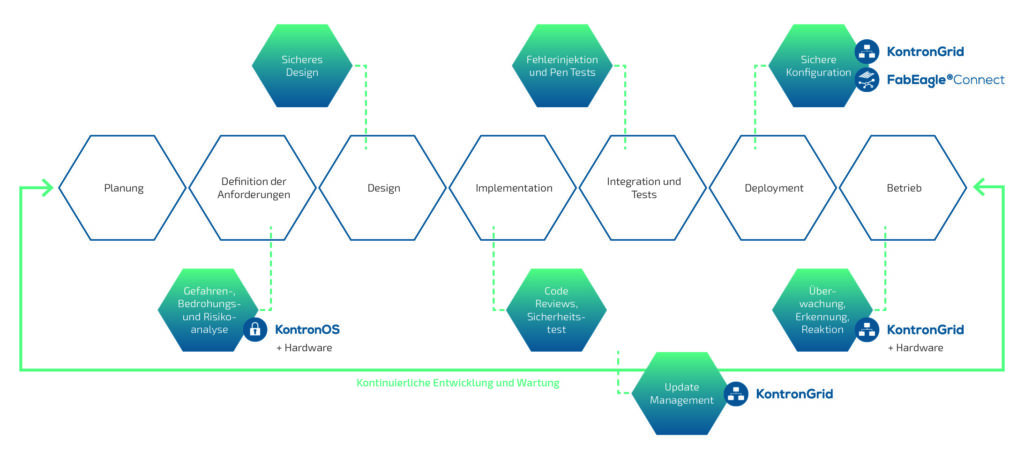

So lässt sich Security by Design besser stemmen

Mit dem CRA ist erstmals verbindlich Security by Design für Hardware, Betriebssystem, Software, Connectivity und Gesamtsystem gefordert. Das bedeutet, dass bereits in der Produktentwicklung Komplexität, Zeit- und Ressourcenaufwand deutlich steigen. Je mehr die Zulieferer hier an Arbeit abnehmen können, desto besser. Kontron ist dafür bereits einen Schritt weitergegangen und befindet sich kurz vor dem Abschluss der Zertifizierung seines Entwicklungsprozesses nach IEC 62443-4-1- einem neuen Standard, der sowohl auf Hardware- als auch Softwareebene technische und prozessbezogene Aspekte der Cybersicherheit in Automatisierungs- und Leitsystemen adressiert.

Schüsseltechnologie für die Cybersicherheit ist KontronOS als gehärtetes Betriebssystem, sozusagen als Windows für Maschinen. Das schlanke OS auf Linux-Basis ist so konzipiert, dass kein Einfallstor geboten wird, alle Verbindungen komplett verschlüsselt sind und nur OS-Software ausgeführt werden darf, die freigegeben und digital signiert wurde. Zusammen mit zertifizierter Hardware auf x86- und ARM-Basis, der Low-Code-Integrationssoftware für Konnektivität (FabEagle Connect) und der IoT-Device-Management-Lösung KontronGrid wird die nötige Sicherheitsinfrastruktur gestellt.

Der Endkunde muss jedoch selbst sicherstellen, dass seine gesamte Systemarchitektur diesen Anforderungen gerecht wird. Dieses nahtlose Zusammenspiel von Hard- und Software kann Betreibern jedoch einige Schmerzpunkte in Bezug auf Security by Design-Aufgaben rund um Gefahren- und Risikoanalyse, sichere Konfiguration, Überwachung, Erkennung und Reaktion sowie Update-Management abnehmen. So können sie ihre IoT-Infrastruktur mit weniger Aufwand dokumentieren, auditieren und langfristig absichern.