IT-Sicherheit kämpfte viele Jahre mit einer schweren Stellung im Unternehmen. Das Label ‚Keine Priorität‘ wurde vom C-Level großzügig verteilt. Langsam macht sich ein Wandel bemerkbar und die meisten Entscheider sind sich einig: Cyber Security ist essenzielle Basis für jedes erfolgreiche und zukunftssichere Unternehmen. Das heißt jedoch nicht, dass überschwängliche Freude angesagt wäre. Immerhin zeigen Umfragen wie die Deloitte-Research ‚Cybersicherheit im Mittelstand‘, dass Lücken weiterhin bestehen und sich nicht einmal die Hälfte der Organisationen ein hohes Schutzniveau attestieren würde.

Für die Industrie kommt es sogar noch besorgniserregender. Schließlich bleibt hier ein essenzieller Bereich oft vollkommen unberücksichtigt – die Sicherheit rund um Operational Technologies, oder kurz OT. Eine Nachlässigkeit, die sowohl gelegentliche Angreifer als auch Profi-Hacker freut. Denn Cyberattacken auf vernetzte Maschinen, Anlagen oder Systeme (je nach Art und Ausprägung auch als ‚Industrial Control Systems‘ (ICS) oder ‚Supervisory Control and Data Acquisition‘ (SCADA) bezeichnet) können für die Eindringlinge hoch effizient sein.

Gefahrenpotenzial ‚Identitäten und Zugriffe‘

Wo liegt nun konkret die Gefahr verborgen? Wie häufig bei Security bleiben auch bei der OT-Sicherheit das Identitätsmanagement und der sichere Fernzugriff ausgeklammert oder werden stiefmütterlich behandelt. Dabei wirken das Fehlen eines durchdachten Identity and Access Managements (IAM) oder ein dazu passend ausgereiftes Secure Remote Access Management (SRA) für die vorgeschalteten IT- und relevanten OT-Komponenten in der Fabrik schnell katastrophal aus. Bereits mit einem einfach abgephishten Passwort oder einem nicht gesicherten privilegierten Konto eines IT-Systems kann ein Angreifer schnell maximalen Zugang zu OT-Systemen erhalten. Damit öffnen sich Tür und Tor zu einer ganzen Breite an Anwendungen: Produktionsleitsysteme und Produktionsdatenbanken, Energie- und Versorgungssysteme, Qualitätssicherung und Sensorik oder Gebäudeleittechnik. Die Macht, die hierbei auf Angreifer übergeht, ist nahezu grenzenlos und der mögliche physische Schaden kann sogar bedrohlich für Mitarbeiter und Dienstleister im Umfeld der Anlagen werden. Neben den Konten und Passwörtern der Steuerungs- und Leittechnik werden zudem immer mehr ’nicht-menschliche Konten‘ (Non-Human Identities, NHI) von Maschinen und Anlagen als potenzielle Zugriffsvektoren erkannt und von Angreifern ins Visier genommen.

Den zweiten Fehler begehen Unternehmen aus Industrie, Transportwesen oder der Versorgungsbranche, wenn sie die Sicherheit des Fernzugriffs auf ICS und Scada vernachlässigen. Verschaffen sich Cyberkriminelle beispielsweise über eine mangelhaft geschützte Fernwartungsschnittstelle Steuerungszugriff für eine Produktionsanlage, sind Manipulationen und fehlerhaft hergestellte Produkte möglich. Neben dem Produktionsausfall drohen Rückrufaktionen, Imageschäden und enorme finanzielle Verluste. Außerdem lauern physische Risiken, die im schlimmsten Fall sogar Menschen gefährden.

Dreigespann für Sicherheit

Die logische Konsequenz: Identity und Access auch und besonders für OT-Security und Maschinen und Anlagen mitdenken – und zwar schnellstmöglich. Denn die Situation der kritischen Infrastrukturen ist prekär. Viele Maschinen und Steuerungen in der Industrie stammen aus einer Zeit, in der weder Vernetzung noch Internetzugang vorgesehen waren. Sie arbeiten noch heute mit unsicheren Protokollen, unverschlüsselter Kommunikation oder sogar Standard-Passwörtern aus den 90er-Jahren.

Gerade an dieser Stelle zeigt sich, warum Identity and Access Management und Secure Remote Access Management so entscheidend sind. Schließlich wird es erst richtig gefährlich, wenn Angreifer diese Schwachstellen mit ungeprüften Identitäten kombinieren. Ohne ein zentrales IAM bleibt häufig unklar, wer wann auf welche Systeme zugreifen darf. Und ohne SRA lassen sich privilegierte Zugänge zu Steuerungen oder Wartungsschnittstellen von außen nicht sauber trennen, kontrollieren oder protokollieren.

Sieben Schritte zur OT-Security

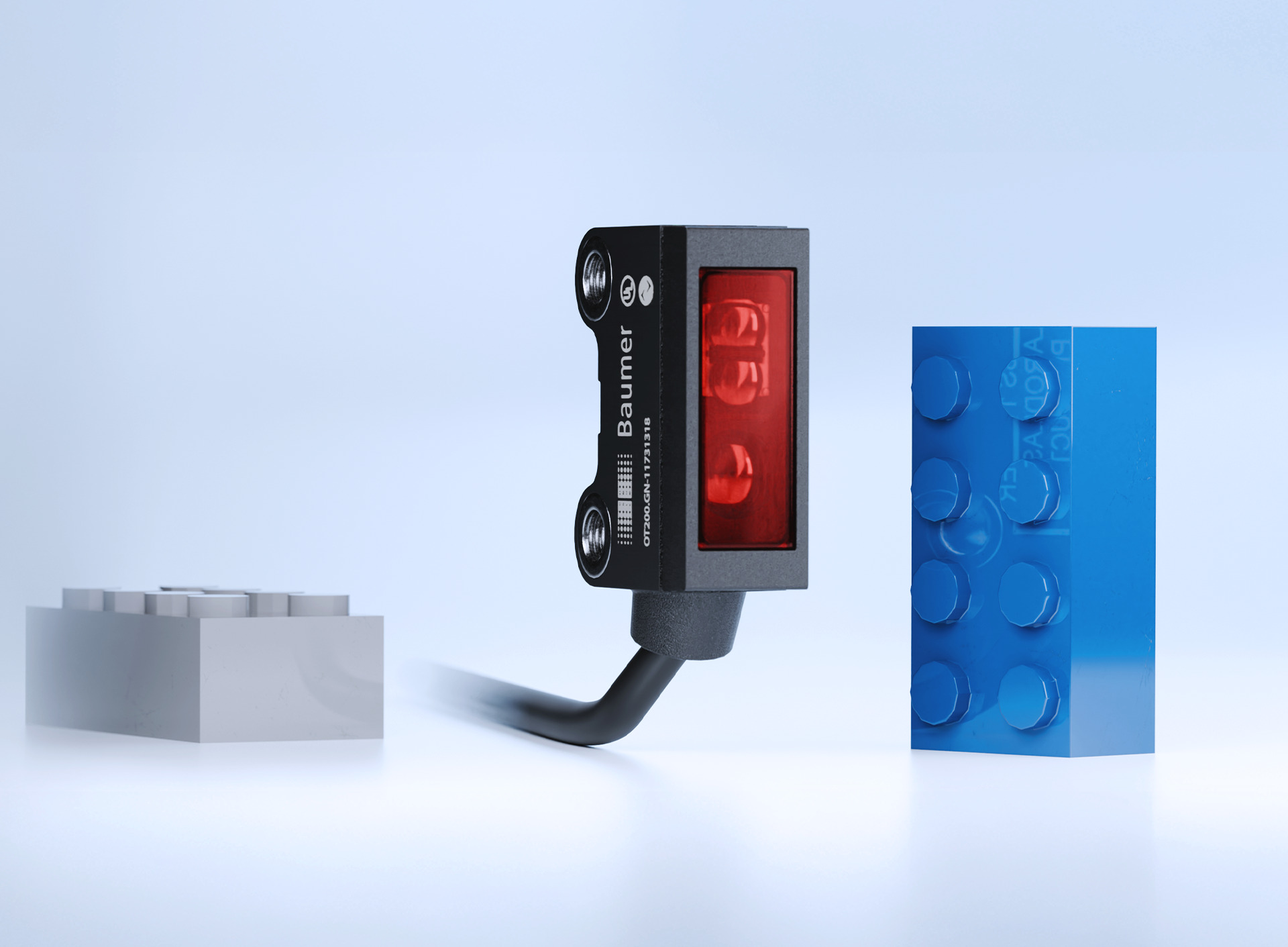

OT-Security, IAM und SRA unter einen Hut zu bekommen, gilt selbst unter Experten als harte Nuss. Deshalb empfiehlt es sich, die sieben Schritte hin zu mehr Sicherheit im Industrieunternehmen gemeinsam mit Security-Fachleuten zu gehen. In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die Technik macht sich klein. ‣ weiterlesen

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

1. Alle privilegierten Zugriffe identifizieren

Nur wer weiß, welche Konten und Schnittstellen überhaupt existieren, kann diese auch nachhaltig schützen. Deshalb gilt: Sämtliche privilegierte Zugänge in der OT-Landschaft müssen lückenlos erfasst werden – ohne Ausnahmen.

2. Administrative Konten sichern

Bestehende und neue Konten mit hohen Privilegien dokumentieren und (soweit überhaupt technisch möglich) durch starke Authentifizierungsmethoden schützen: Das sind zwei wichtige Aufgaben für alle administrativen Konten. Erst so entsteht Transparenz darüber, welche Personen tatsächlich Zugriff haben, und wie Missbrauch unterbunden wird.

3. Nutzung nachvollziehen

Privilegierte Aktivitäten dürfen nicht im Dunkeln bleiben. Protokollierung und Monitoring sorgen dafür, dass ungewöhnliche oder riskante Aktionen unmittelbar auffallen – und sich Schutzmaßnahmen umsetzen lassen. Eine Einbindung in ein zentrales Log-Management oder SIEM ist zu prüfen.

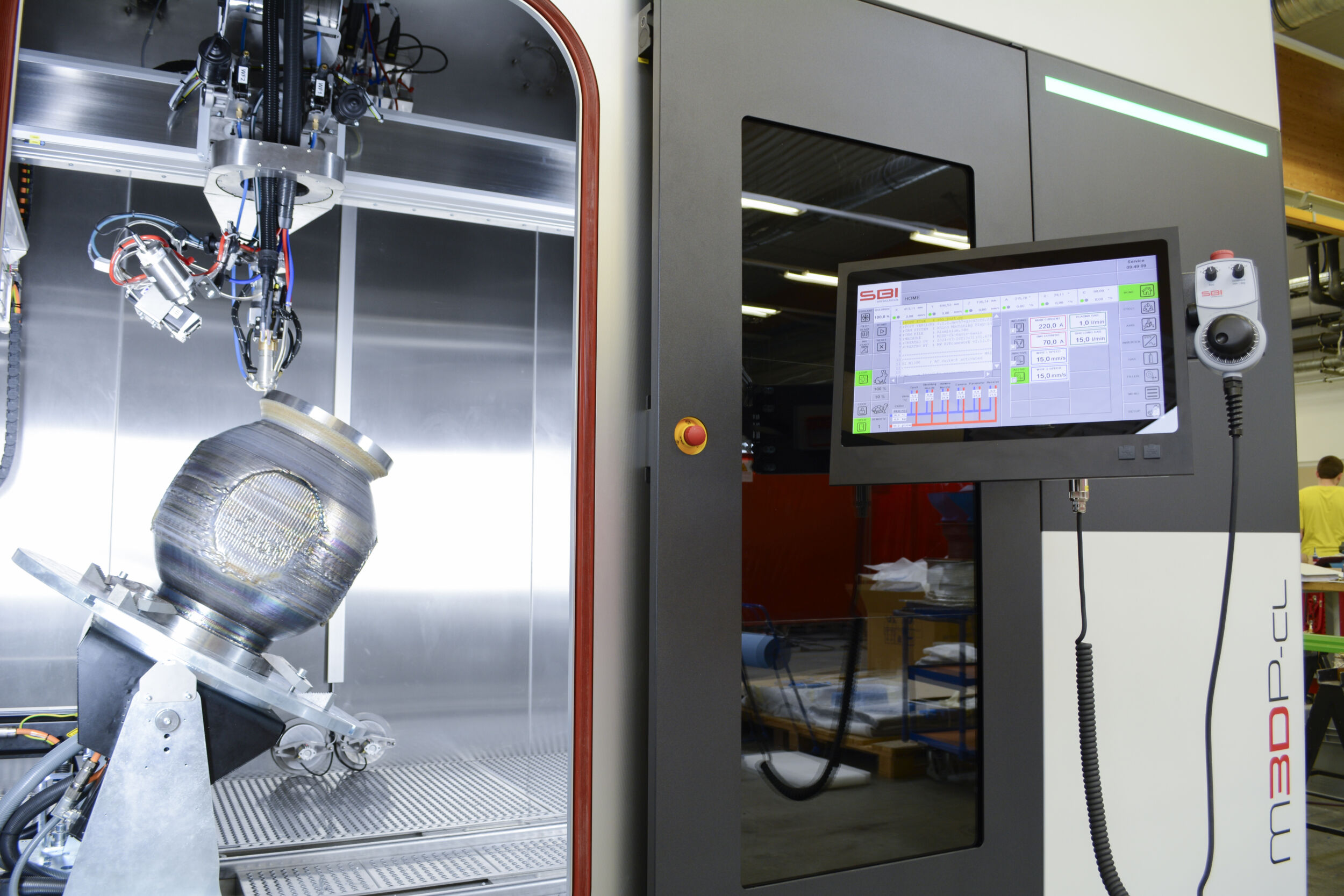

4. Hart verdrahtete und veraltete Credentials eliminieren Digitale Souveränität in der Automation: Fraunhofer IOSB-INA entwickelt einen KI-Assistenten für die SPS-Programmierung. ‣ weiterlesen

Automatisierung neu gedacht

Hartcodierte oder im Klartext gespeicherte Passwörter sind eine Einladung für Angreifer. Sie gehören durch sichere Verfahren wie Passworttresore oder Secrets Management ersetzt.

5. Multi-Faktor-Authentifizierung einführen

Wo immer es die OT zulässt, sollte Multi-Faktor-Authentifizierung für alle administrativen Zugriffe verpflichtend sein. Sie erschwert unberechtigten Zugriff erheblich.

6. Prinzip des ‚Least Privilege‘ durchsetzen

Zugriffsrechte sollten immer auf das absolute Minimum beschränkt sein, das für die jeweilige Aufgabe notwendig ist – das gilt für OT- wie auch IT-Systeme. So bleibt der Handlungsspielraum kompromittierter Konten deutlich begrenzt.

7. Prozesse automatisieren

Die manuelle Vergabe und Überwachung von Zugriffsrechten ist fehleranfällig und aufwendig. Automatisierte Prozesse entlasten die IT und die Instandhaltung bzw. OT-Operations erhöhen die Geschwindigkeit und verbessern zugleich die Sicherheit.

Sicherheit mit Zukunft

Cyberbedrohungen nehmen zu – auch in der Industrie. Leicht zugängliche bzw. mangelhaft gesicherte Komponenten der Operational Technology rücken immer stärker in den Fokus der Angreifer. Deshalb sind Verantwortliche aufgefordert, den nächsten Sicherheitsschritt zu gehen und neben IT- auch OT-Systeme ausreichend zu schützen. Dass der Weg hier nicht an IAM und SRA vorbeigeht, ist angesichts der Schäden eines einzelnen gehackten privilegierten Kontos selbsterklärend. Doch OT-Sicherheit bedeutet mehr, als nur technische Hürden einzuziehen. Sie verlangt ein Umdenken: weg vom reinen Reagieren hin zu einem proaktiven Schutz, der physische Geräte, digitale Infrastrukturen, Prozesse und Mitarbeitende gleichermaßen einbindet. So stellen sich Unternehmen nicht nur resilient und zukunftssicher auf, sondern stärken auch Vertrauen und Wettbewerbsfähigkeit.