Erfahrungen aus zehn Jahren Kritis-Beratung zeigen: Regeln allein reichen nicht. Bereits seit 2015 müssen Unternehmen der kritischen Infrastrukturen (Kritis) mit wichtiger Bedeutung für das staatliche Gemeinwesen Informationssicherheit systematisch verankern und dem BSI regelmäßige Nachweise liefern. Die meisten haben ein Informationssicherheits-Managementsystem (ISMS) nach ISO/IEC27001 aufgebaut – inklusive klarer Prozesse zur Risikoanalyse. Dennoch zeigt die Praxis: Selbst detaillierte Vorgaben schützen nicht vor Fehlinterpretationen. Häufig verengt sich der Blick auf die Dokumentationspflichten, während der strategische Nutzen aus dem Fokus gerät. In der Folge entstehen Modelle, die auf dem Papier vollständig wirken, im Alltag aber kaum Orientierung bieten. Die Muster sind immer wieder dieselben:

- Überkomplexe Inventare: Excel-Listen mit Hunderten oder Tausenden Assets sind kaum pflegbar. Ohne sinnvolle Gruppierung verliert sich jedes Risikomanagement im Formalismus.

- Checklisten statt Analyse: Standardmaßnahmen werden abgehakt – fehlt etwas, wird automatisch ein Risiko erzeugt. Doch damit entstehen keine unternehmensspezifischen Erkenntnisse.

- Routine statt Dynamik: Wenn Risikoanalysen einmal im Jahr ‚durchgeklickt‘ werden, entsteht Betriebsblindheit. Moderne Bedrohungen lassen sich aber nicht im Jahresrhythmus abarbeiten.

- Trügerische Zahlen: Eintrittswahrscheinlichkeiten und Schadenshöhen suggerieren Genauigkeit, die in der Informationssicherheit kaum erreichbar ist.

- Parallele Strukturen: Obwohl Unternehmen oft etablierte Managementsysteme (Qualität, Umwelt, Arbeitsschutz) haben, wird ein Informationssicherheitsmanagementsystem inklusive Risikoprozesse separat aufgebaut – mit unnötigem Aufwand.

- Geringe Führungsbeteiligung: Management unterschreibt Richtlinien, trifft aber keine Entscheidungen zu Sicherheitsniveaus oder Budgets.

- Falscher Schwerpunkt: Social Engineering und menschliche Faktoren werden punktuell adressiert, obwohl sie zentrale Treiber moderner Angriffe sind.

Im Ergebnis verlieren die Risikoanalysen ihre Aussagekraft. Sie bilden weder die reale Bedrohungslage noch die Kritikalität der eigenen Risiken ab.

Wie modernes Risikomanagement gelingt

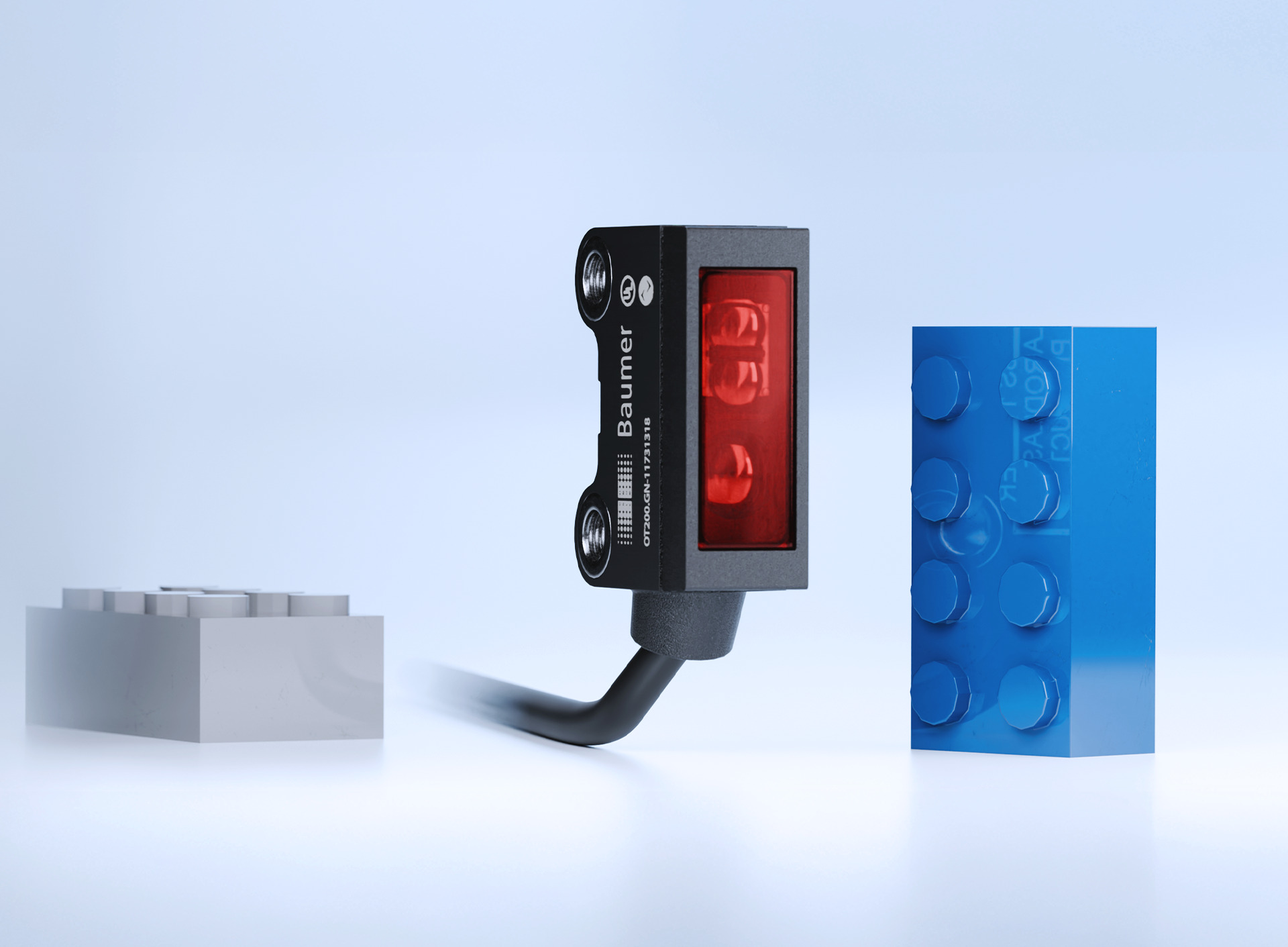

Ein weiterer, wesentlicher Stolperstein für ein wirksames Risikomanagement ist die strikte Trennung von technischen Maßnahmen wie Netzwerksegmentierung, Patch-Management oder Monitoring und organisatorischen Aufgaben, z.B. Rollen, Prozesse, Awareness. In der Praxis greifen beide Bereiche hier ineinander: Eine Firewall kompensiert keine ungeschulten Mitarbeiter, und eine Richtlinie ersetzt keine funktionierende Zugriffskontrolle. Ein wirksames Risikomanagement bewertet deshalb immer die Wechselwirkungen – und priorisiert dort, wo technische und menschliche Faktoren sich gegenseitig verstärken. In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die Technik macht sich klein. ‣ weiterlesen

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

Drei Kernprinzipien sind deshalb für Unternehmen entscheidend, um nicht in jene Muster zu verfallen, die in vielen Kritis-Organisationen über Jahre hinweg zu ineffektiven Risikoanalysen geführt haben. Zunächst braucht es hierfür Fokussierung: Statt sich in endlosen Asset-Listen oder detailverliebten Tabellen zu verlieren, sollten Systeme sinnvoll gruppiert, wesentliche Risiken priorisiert und die Dokumentation bewusst schlank gehalten werden. Nur so bleibt das Risikomanagement handhabbar – und liefert tatsächlich verwertbare Erkenntnisse.

Zweitens braucht es Kontinuität. Risikoanalysen dürfen kein ritualisiertes Jahresereignis sein, das nur einmal im Kalender abgehakt wird. Sie müssen als lebendiger Prozess verstanden werden, der auf Veränderungen reagiert: auf neue IT- und OT-Systeme, auf Vorfälle, auf organisatorische Anpassungen oder externe Bedrohungslagen. Ein wirksames Risikomanagement lebt von Aktualität – nicht von Archivordnern.

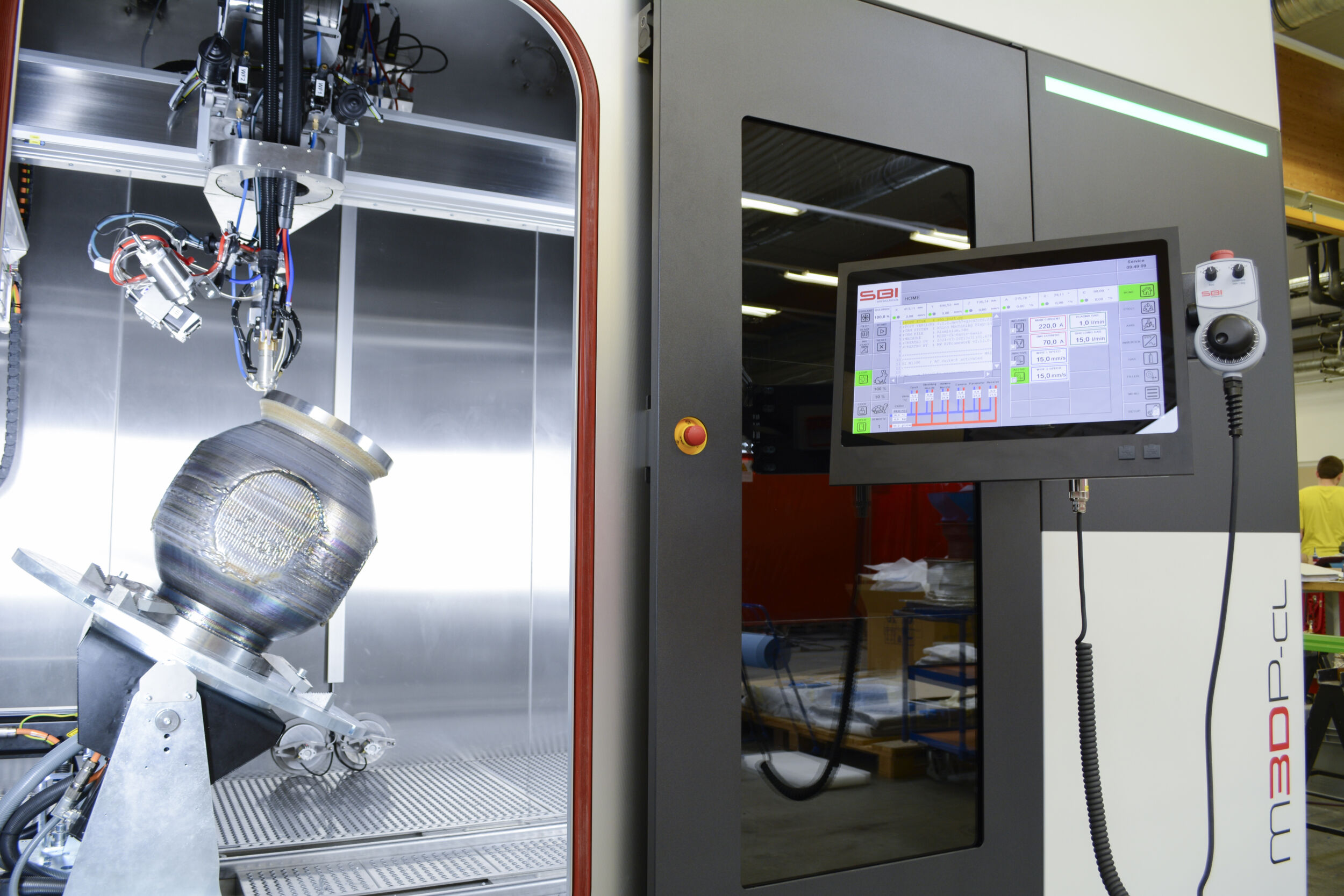

Und drittens braucht es klare Verantwortung. Entscheidungen darüber, welches Sicherheitsniveau angemessen ist oder welches Restrisiko ein Unternehmen tragen will, gehören zwingend auf die Geschäftsleitungsebene. Erst wenn Management und Fachbereiche gemeinsam handeln, entfaltet ein Risikomanagement seine Wirkung: Es wird zum Steuerungsinstrument – nicht zur Dokumentationspflicht. NIS-2 fordert genau diese Verantwortlichkeit nun auch gesetzlich ein – Cybersicherheit ist zur Chefsache geworden. MK|Ware schafft Transparenz in der Fertigung: Maschinenzustände, Auftragsdaten und Rückmeldungen stehen in Echtzeit bereit. ‣ weiterlesen

Shopfloor-Daten sinnvoll nutzen

Starke Partner unterstützen dabei: Secunet begleitet seit mehr als zehn Jahren Kritis-Unternehmen bei ISMS-Aufbau, Risikoanalysen und Zertifizierungen – und betreut inzwischen auch eine Vielzahl von Unternehmen, die erstmals von der NIS-2 betroffen sind, bei der Definition von Handlungsfeldern und der Umsetzung konkreter Maßnahmen.

Die Wirkung im Alltag als Ziel

Mit der zunehmenden Vernetzung industrieller Anlagen verschwimmen die Grenzen zwischen Office-IT und Produktionstechnik. Ausfallzeiten, Safety-Risiken und Lieferkettenabhängigkeiten beeinflussen sich gegenseitig. Genau diese gilt es auf neuartige Risiken zu beleuchten. Damit wächst der Bedarf an Risikoanalysen, die sowohl die Sicherheitsanforderungen von Legacy-Systemen ohne Patch-Option als auch jene moderner Edge-Architekturen, die Daten lokal verarbeiten, mitdenken. Unternehmen benötigen hierfür methodische Modelle, die pragmatisch bleiben und dennoch die technische Tiefe berücksichtigen. Das Ziel ist kein perfektes Dokument, sondern Informationssicherheit nachhaltig und langfristig in der eigenen Organisation herzustellen und dieses u.a. durch ein kontinuierliches Risikomanagement zu gewährleisten.