Die Managementberatung Roland Berger hat jüngst festgestellt, dass man im Maschinen- und Anlagenbau mit Service besser wachsen kann als mit reinem Neuverkauf: Zwischen 2000 und 2005 betrug demnach das durchschnittliche jährliche Wachstum im Service 12,8%, beim Verkauf von Neumaschinen dagegen nur 1,6%. Darüber hinaus war im Service auch die EBIT-Marge größer: Einer EBIT-Marge von 6 bis 8% stehen in produktnahen Services bis zu 16% EBIT-Marge gegenüber. Service hat darüber hinaus auch eine qualitative Komponente, denn mit Service lässt sich die Kundenzufriedenheit und -bindung steigern. Produktnahe Services sind dabei immer der erste Schritt im Servicegeschäft. Mit ihnen wird die Verfügbarkeit der Maschinen- bzw. Anlagenleistung sichergestellt und in einem zweiten Schritt die Verfügbarkeit und Produktivität optimiert und so letztlich die \’Total Cost of Ownership\‘ minimiert. Tools für OEM-Services rund um die Verfügbarkeit von Industrieservern bietet jetzt auch Kontron an: Speziell Remote Access Lösungen für OEM, die insbesondere für Kunden interessant sind, die verteilte Rackserver im vergleichsweise rauen Umfeld einsetzen. Drei Hauptanwendungsgruppen kann man dabei unterscheiden: Zum einen sind es Betreiber von Schienenverkehrswegen, Pipelines, Stromnetzen, Ampeln, Telekom-Basestations oder gar Wetterstationen. Hinzu kommen Applikationen bei Kunden von Maschinen- und Anlagenbauern, die weltweit aufgestellt sind. Für Servicetechniker ohne Remote-Access sind Wartungs- und Instandhaltungsarbeiten ebenfalls mit hohen Reisekosten verbunden. Letztlich sind potenzielle Anwender aber auch große Unternehmen z.B. im Automobilbau, bei denen man sich sehr gut vorstellen kann, dass man Remote Access Services ins Pflichtenheft schreibt, um die Verfügbarkeit der gesamten Produktion zu erhöhen. Der Fernzugriff auf die Server von Maschinen- und Anlagen ist für OEM in vielerlei Hinsicht interessant: Bei Inbetriebnahme können die passenden Konfigurationen Remote eingespielt werden. Gleiches gilt für Umrüstaktionen und Individuallösungen für einzelne Kunden. Auch erweiterte Services lassen sich damit umsetzen: So beispielsweise das Einspielen spezieller Filedaten für Maschinenparametrierungen nach Kundenauftrag (z.B. für Werkstücke). Aber auch der Fall des ungewollten Ausfalls eines Systems aufgrund von Hardware oder Softwarefehlern ist für OEM von großer Bedeutung, denn zum einen kann man deutlich schneller von einer kompetenten Zentrale aus auf diese Fälle reagieren, was für den Kunden teure Stillstandzeiten deutlich reduzieren kann. Zum anderen spart man auch Kosten, denn IT-Fachkräfte brauchen nicht mehr zwingend vor Ort zu sein. Wenn zusätzlich Betriebsdaten ausgelesen werden können (beispielsweise durch das Auslesen spezieller Files), lassen sich Serviceintervalle deutlich besser terminieren und ungeplante Maschinenstillstände vermeiden. Damit wird letztlich die Verfügbarkeit der Systeme erhöht, was sowohl für OEM als auch für Endanwender deutlichen Mehrwert bietet. Sind Systeme darüber hinaus vernetzt und auch mit Internet Access ausgerüstet – z.B. für die (Produktions-)Datenabfrage von einem zentralen Server – so ist das Aufspielen von Servicepatches ein Muss, um die stets neuen Sicherheitslücken zu schließen. Es gibt folglich viele potenzielle Anwendungsbereiche für Remote Access Lösungen für industrielle Racksever. Doch in der Vergangenheit hatten viele Unternehmen entweder Bedenken bei der Sicherheit solcher Remote-Access-Lösungen oder scheuten die Kosten für zusätzliche Remote-Access-Hardware. Beide Argumente zählen heute nicht mehr, denn zum einen sind die Fernzugrifflösungen heute bei Industrieservern wie der Serverfamilie von Kontron bereits in den Chipsätzen integriert, sodass keine Mehrkosten entstehen, zum anderen gibt es hardwarebasierte Sicherheitslösungen, die ebenfalls Bestandteil der Server-CPU Boards werden. Entstanden ist diese Remote-Access- und Sicherheitslösung aus dem Bedarf der IT-Administratoren der allgemeinem Computer- und Servertechnologie sowie der gegebenen nahezu 100%igen Vernetzung der IT mit dem World Wide Web. Konkret geht es um die Intel Active Management Technologie für das Remote Management von Servern sowie um Trusted Platform Module für zusätzliche Sicherheit. Remote Access via Chipsatztechnologie Die Intel Active Management Technologie (AMT) wurde eigentlich dazu geschaffen, bestehende IT-Infrastrukturen im Officebereich produktiver zu machen. Gerade bei Softwareinfrastrukturen, die regelmäßige Updates erhalten müssen, ist dies besonders wichtig. Konkret speichert AMT Hardwaredaten und – sofern es die Software unterstützt – auch die Softwaredaten in einem nicht flüchtigen Flash-Speicher mit serieller Schnittstelle (SPI), der über den Netzwerkanschluss ausgelesen werden kann. Die hardwarebasierte Speicherung ist dabei deutlich sicherer als softwarebasierte Lösungen. Datenverluste oder Löschungen bzw. Veränderungen durch den Anwender lassen sich so wirkungsvoll vermeiden. Und das Auslesen der Daten ist nicht abhängig von Netzwerk-Protokollen, die auf das Betriebssystem zurückgreifen. Damit sind die Daten auch bei ausgeschaltetem, festgefahrenem oder gar nicht mehr startendem PC auslesbar, sofern zumindest Spannung anliegt. Für die Fernwartung ist eine eigene MAC-Adresse vorgesehen, die unabhängig vom Betriebssystemzustand angesprochen werden kann. Variierende Installationen mit einer oder zwei festen oder dynamischen IP-Adressen bzw. V-LAN-Nummern sind möglich. Proaktive Meldungen von System-Ereignissen, die in den AMT-Speicher geschrieben werden können, helfen darüber hinaus, sich ankündigende Probleme schnell und präventiv zu erkennen und damit Ausfallzeiten zu reduzieren. Auch Software-Versionsstände lassen sich im AMT-Speicher dokumentieren und verwalten. Darüber hinaus kann das System auch remote neu gestartet werden. Dies unter Auswahl des passenden Bootmediums. Interessant ist bei AMT auch die Tatsache, dass die konkrete Umsetzung des Remote Managements von Seiten der anzuwendenden Software offen gestaltet ist. Es ist zum einen egal, welches Betriebssystem auf einem dezentralen Rechner läuft. Zum anderen kann auch jeder Hersteller eine eigene Software entwickeln, um die AMT-Funktionalitäten eines Remote Systems zu nutzen. Das bietet viele Customization-Optionen, mit denen sich OEMs vom Wettbewerb abgrenzen können. Als kostenloses Tool gibt es beispielsweise das Windows-SDK (Software Development Kit) – aber auch Open Source Ressourcen für Linux z.B. stehen bereits heute unter www.openamt.org zur Verfügung. Auch von Seiten der Entwicklung der Kommunikations-Infrastrukturen ist AMT zeitlich gut positioniert. Zwar sind die Bandbreiten nicht so sehr entscheidend für einfache Bios-Settings. Jedoch sind mittlerweile auch komplexere Datenübertragungen über LAN, W-LAN oder GSM/UMTS an die Remote Systeme möglich, was den Nutzwert eines Fernzugriffs in der Summe deutlich erhöht. An fast keinem Ort der Welt gibt es folglich noch ein Bottleneck von Seiten der Infrastruktur für solche Lösungen. Zu lösen bleibt lediglich die Frage der Sicherheit. Doch auch diese Frage ist beispielsweise mit der Management Engine im Enterprise Mode beantwortet: Sie verschlüsselt die Kommunikation per Transport Layer Security (TLS 1.0 / steht neu für SSL 3.1). Darüber hinaus ist Bestandteil von AMT auch die sogenannte Intel System Defense: Ein Paketfilter im Netzwerkchip, der Zugriffe blockieren kann und auffällige Pakete protokolliert und zur Not das System vom LAN trennt. Weitere Sicherheitsmaßnahmen lassen sich bedarfsgerecht draufsatteln. Beispielsweise durch die üblichen Firewalls in Firmennetzwerken. Besonders sicher wird AMT darüber hinaus, wenn das System zusätzlich auch Trusted Platform Modules beinhaltet. Sicherheit an erster Stelle Kontron empfiehlt Unternehmen, die AMT einsetzen wollen, ebenfalls auch Trusted Platform Modules (TPM 1.2) zu verwenden, obwohl AMT auch ohne TPM funktioniert. Hintergrund dabei ist natürlich die Sicherheit. Was bieten TPM? Ein TPM ist ein Chip auf der Hauptplatine eines Computers. Er enthält eine eindeutige Kennung, einen sog. Schlüssel, der 2048bit groß ist und nur diesem einen Modul zugeordnet ist. Zudem erzeugt und speichert das TPM weitere Schlüssel beispielsweise für die sichere E-Mail Kommunikation oder Datenübertragung (Autorisierung und Authentizität). Das TPM liefert somit die derzeit nahezu unmöglich zu entschlüsselnde Sicherheitsbasis, auf der alle weiteren Sicherheitsstufen aufbauen. Wie hilft nun ein TPM die Fernwartung sicherer zu machen? Das wartende und das zu wartende System identifizieren sich ja eigentlich über ihre IP-Nummer und die für jeden Netzwerkadapter individuell und singulär zugeordnete MAC-Adresse, richtig? – Falsch! – Denn die MAC-Adresse, die weltweit einzigartige Hardware-Hausnummer der Netzwerkkarte, kann per Software auch geändert werden, sodass sie nicht bei der eindeutigen Identifizierung der Systeme hilft. Das ist erst mit einer Abfrage des TPM möglich. Diese Abfrage wird aber nicht über AMT selbst durchgeführt, sondern über die verwendete Software. Dadurch kann der Grad der Sicherheit und des Aufwands für die Fernwartung selbst definiert werden. Erfolgt AMT beispielsweise über ein abgeschlossenes Intranet, sind die Anforderungen an die Sicherheit geringer als bei Wartung via Internet. Whitepaper AMT/TPM Kontron KISS-Server mit AMT und TPM Technologie sind ab April verfügbar und unterstützen Windows XP, Windows Vista und Linux. Die Unterstützung weiterer Betriebssysteme ist auf Projektbasis möglich. Mehr zur Technik des Remote Access mit AMT und TPM auf den KISS Servern von Kontron erfahren Sie unter www.kon-tron.com. HMI:

Einfach, sicher mit AMT und TPM: Fernzugriff auf Industrieserver

-

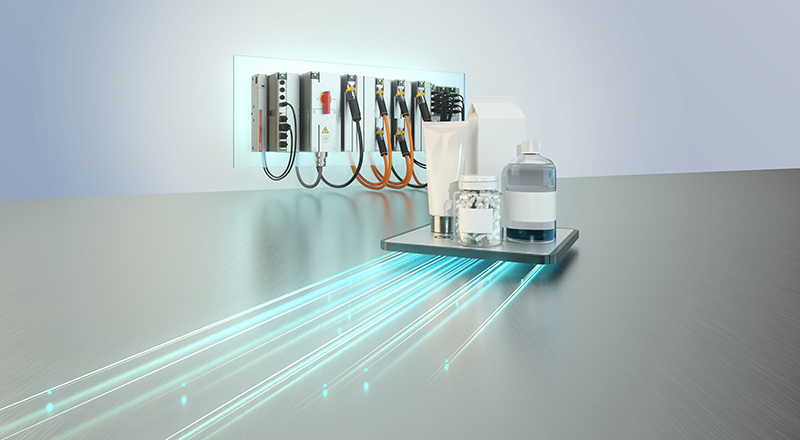

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse.

-

B&R und ABB trauern um CEO

B&R und ABB trauern um Florian Schneeberger, Division President von Machine Automation (B&R), der am 20. April bei einem Unfall in Salzburg, Österreich, ums Leben gekommen ist.

-

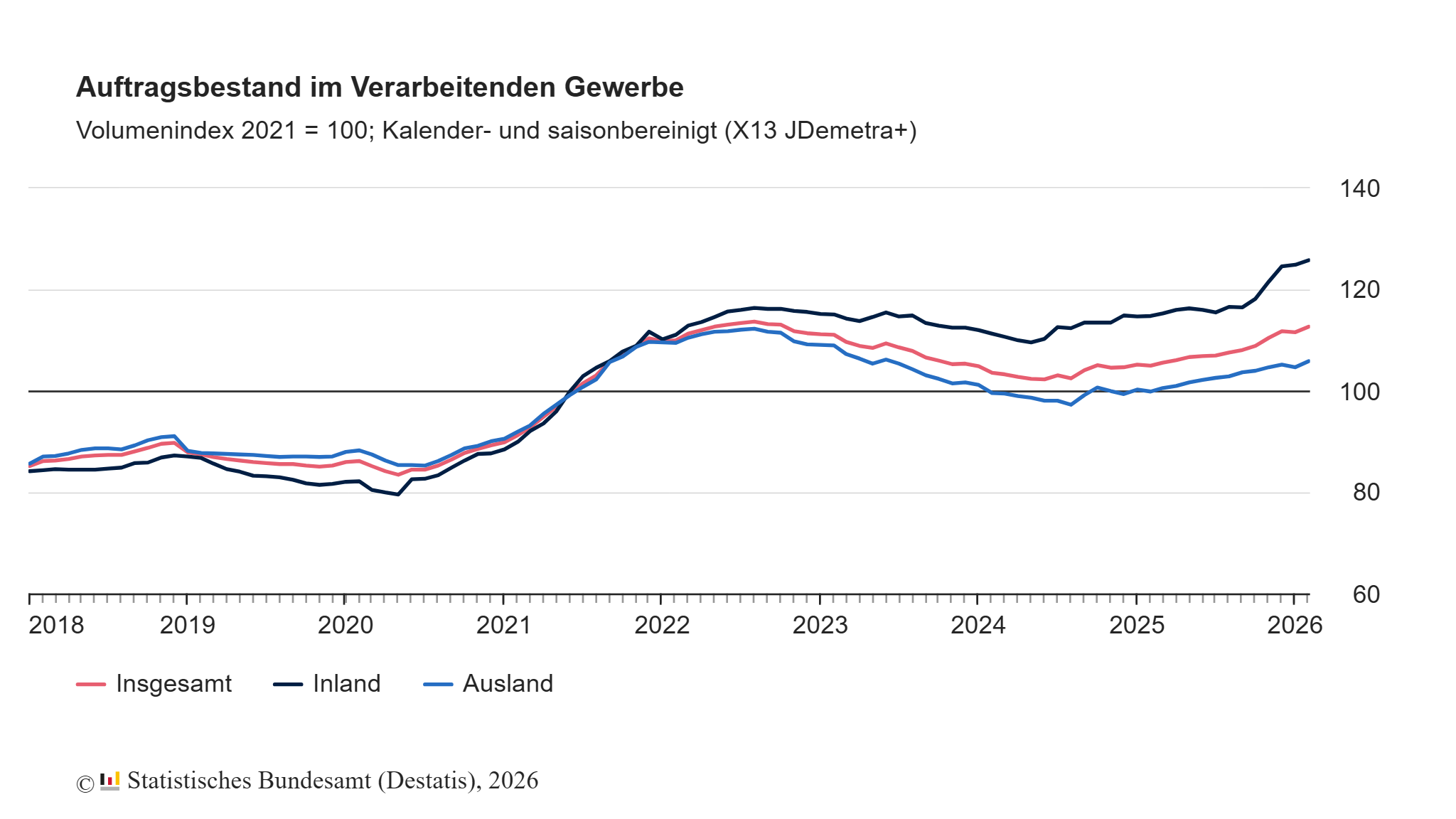

Auftragsbestand im Verarbeitenden Gewerbe im Februar: +1,0% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen Bundesamtes im Februar gegenüber Januar saison- und kalenderbereinigt um 1,0% gestiegen.

-

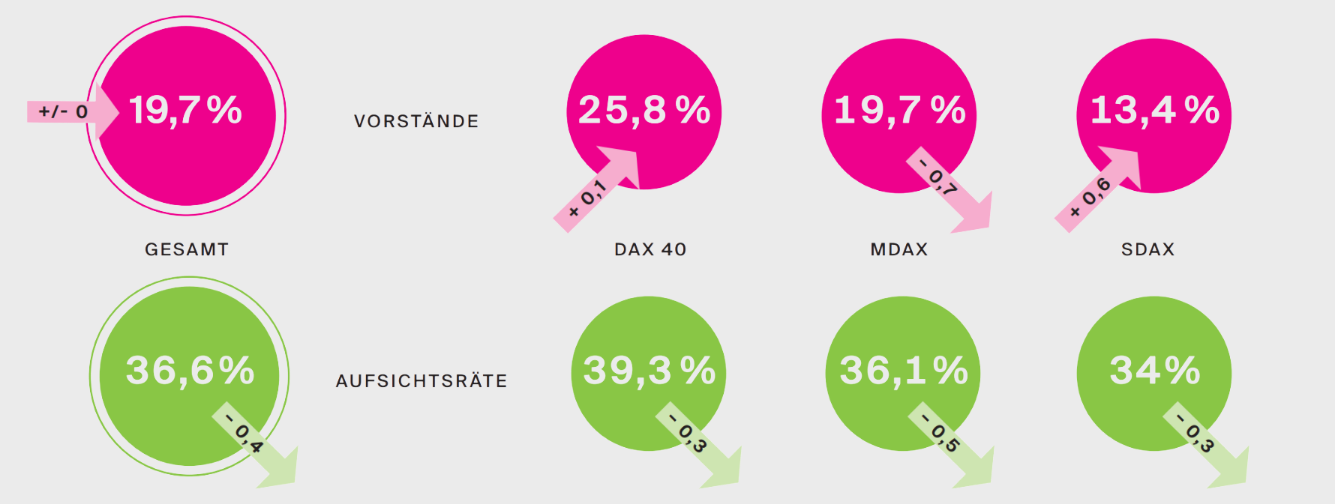

Seit 18 Monaten: Stillstand beim Frauenanteil in den Vorständen

Am 1. März waren die Vorstände der 160 deutschen Börsenunternehmen in DAX, MDAX und SDAX mit 554 Männern und 136 Frauen besetzt.

-

UL Solutions zertifiziert Cyberresilienz von Ethercat

Das Gutachten und die Zertifikate von UL Solutions bestätigen nach Prüfung gemäß IEC62443 die Aussagen der ETG: Die Ethercat-Technologie erfüllt bereits ohne Änderungen die Anforderungen an Systeme, die…

-

Anzeige

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt…

-

Neuwahlen der PNO

Am ersten Tag der Hannovermesse fand die jährliche Mitgliederversammlung der Profibus Nutzerorganisation statt.…

-

75-jähriges Jubiläum 2026

Wago startet mit Plus und Investitionen ins Jubiläumsjahr

Wago feiert im Jahr 2026 sein 75-jähriges Jubiläum. Auch der Blick auf die…

-

Sick steigert Umsatz um 6,5%

Der Umsatz von Sick im Geschäftsjahr 2025 stieg trotz des herausforderndem Marktumfelds an…

-

Akustische Bildgebungskamera Flir Si2-Pro

Akustische Bildgebung zur Leck- und Fehlererkennung

Mit der Si2-Pro erweitert Flir sein Portfolio akustischer Bildgebungskameras für industrielle Diagnoseaufgaben.

-

Physical AI live erleben: Beckhoff auf der HMI 2026

Die Verschmelzung von künstlicher Intelligenz und klassischer Maschinensteuerung als Basis für Physical AI…

-

Ermöglicht zwei Synchronbewegungen

Antriebssystem für Logistik

Das Antriebssystem DualGear von Faulhaber wurde gezielt für Anwendungen in Förderbändern sowie in…

-

Zukunftssichere Maschinenvisualisierung

Webbasiertes HMI

Weidmüller kombiniert die Touchpanelserie U-View Advanced V2 sowie das Web-HMI Procon-Web ES zu…

-

TÜV Nord: Zertifizierung für sichere Entwicklungsprozesse

Bachmann Electronic erlangt IEC62443-4-1 – ML 3

Bachmann Electronic hat die Zertifizierung nach IEC62443-4-1 auf Maturity Level 3 erreicht.

-

Hochsicherer Entwicklungsprozess für Industrieprodukte:

Genua erhält IEC-62443-4-1-Zertifikat

IT-Sicherheitshersteller Genua wurde nach IEC62443-4-1 zertifiziert.

-

Color Camera für hochpräzise RGB-Druckmarkenerkennung

Closed-Loop-Vision für ausschussfreie Druckproduktion

B&R erweitert sein Vision-Portfolio um eine neue Color Camera zur hochpräzisen RGB-Druckmarkenerkennung.

-

Neues Modell von Voltcraft jetzt auf der Conrad Sourcing Platform erhältlich

Wärmebildkamera für präzise Thermografie

Mit der WB-430 erweitert Voltcraft sein Messtechnik-Portfolio um eine Wärmebildkamera für professionelle Prüf-…

-

Middleware zur Anbindung von Maschinen, Anlagen und IT-Systemen

Audit-Trail für regulierte Produktionsumgebungen

Mit Release 4.3 erweitert Kontron AIS seine Middleware FabEagle Connect um neue Funktionen…

-

Neue Steckverbindergröße

Spart bis zu 40% Bauraum

Mit der neuen Baugröße 4 erweitert Harting seine Steckverbinder-Baureihen Han-Eco, Han B und…

-

78,6% durch Iran-Krieg verunsichert

Die Unsicherheit unter den Unternehmen in Deutschland hat in den vergangenen Wochen deutlich…

-

Robuste Connectivity als Rückgrat der hypervernetzten Produktion

Netzwerke für Digitalisierung in rauer Umgebung

R&M entwickelt durchgängige Infrastrukturlösungen für industrielle Datennetze – von der Feldebene bis zur…

-

Hannover Messe mit Besucherrückgang zu 2025

110.000 Besucherinnen und Besucher aus aller Welt nahmen an der weltweit führenden Messe…

-

NewGen Multitouch-HMIs

Volle Visualisierungspower

Mit der NewGen-Serie bietet Sigmatek leistungsfähige Web-Panels für anspruchsvolle Visualisierungsaufgaben.

-

Embedded-Modul

Multiprotokoll-Modul für cybersichere industrielle Kommunikation

Hilscher stellt mit dem comX 90 ein neues Embedded-Modul für industrielle Kommunikationsschnittstellen vor.

-

CleverReader

Kompakter Codeleser für schnelle Anwendungen

Mit dem CleverReader von Pepperl+Fuchs steht ein stationärer 1D-/2D-Codeleser für zuverlässige Identifikationsaufgaben in…