Die von der Unternehmensberatung Gartner herausgegebene Studie \’Hype Cycle for Cyberthreads 2006\‘ kommt zu dem Schluss, dass 40% aller Organisationen bis Ende 2008 Ziel finanziell motivierter krimineller Angriffe auf ihr Netzwerk sein werden. In seinem Bericht zur \’Lage der IT-Sicherheit in Deutschland 2007\‘ zieht das Bundesamt für Sicherheit in der Informationstechnik ein ähnliches Fazit. Bereits heute stellen Schadprogramme wie Trojaner, Viren oder Würmer, die sich innerhalb von Sekunden weltweit verbreiten, die häufigste Angriffsform gegen IT-Systeme dar. Da der Kontakt mit dem Angreifer zumeist über Webseiten oder Standard-Ethernet-Protokolle erfolgt, die zur Internet- und E-Mail-Nutzung notwendig sind, bieten Firewalls nur beschränkten Schutz. Moderne Schadprogramme passen sich darüber hinaus der Rechnerumgebung an, sodass sie nicht von Virenschutzprogrammen erkannt werden. Trotzdem schätzen viele Unternehmen das eigene Bedrohungsrisiko als gering ein und implementieren daher keine Security-Lösungen. Solche Versäumnisse können schwerwiegende Folgen haben, denn sie verursachen nicht nur hohe Produktionsausfallkosten, sondern auch einen Imageverlust sowie unter Umständen eine persönliche Haftung der Vorstände oder Geschäftsführer. Unzureichende Sicherheitsmechanismen Prozessleitsysteme werden nicht nur in produzierenden Unternehmen sondern auch in Betrieben zur Energie- und Wasserversorgung eingesetzt, um Prozesse zu steuern und zu überwachen. Da sie immer häufiger über Ethernet-TCP/IP2 Netzwerke mit der Peripherie verbunden sind, können Hacker die gleichen Angriffsmethoden zum unbefugten Eindringen in das Netzwerk nutzen, die gegen die Standard-IT verwendet werden. Trotz des Gefährdungspotenzials sind Sicherheitsmechanismen wie die Authentifizierung oder Verschlüsselung bislang nur unvollständig oder gar nicht in viele Scada-Lösungen integriert. Wenn überhaupt, dann werden Daten durch das SSL-Protokoll (Secure Socket Layer) vor dem Lesen und Manipulieren während der Übertragung geschützt. Durch die Kombination aus asymmetrischer und symmetrischer Verschlüsselung bietet SSL ein hohes Maß an Sicherheit. Allerdings ist das asymmetrische Verfahren aufgrund der längeren Schlüssel sehr langsam und erhöht die Serverbelastung. Weitere Nachteile ergeben sich aus der aufwendigen Verwaltung der Zertifikate sowie ihrer Speicherung auf dem Rechner, um ein gemeinsames Login von Plattform und Applikation zu ermöglichen. Außerdem ist eine schnelle Key-Blockierung im Fall der \’Übernahme\‘ des Clients durch einen Angreifer nur aufwendig realisierbar. Authentizität, Integrität und Vertraulichkeit garantiert Vor diesem Hintergrund hat ETM professional control GmbH mit Kerberos ein bewährtes Third-Party-Authentifizierungsprotokoll in sein Prozessleitsystem PVSS integriert, das alle technischen Anforderungen erfüllt. Das vom Massachussets Institute of Technology (MIT) vor rund 15 Jahren entwickelte Protokoll stellt die Authentizität der beteiligten Parteien sowie die Integrität und Vertraulichkeit der Datenübertragung sicher. Soll eine Kommunikation zwischen zwei Parteien aufgebaut werden, authentifizieren sich beide gegenüber einer vertrauensvollen dritten Partei, dem so genannten Authentication Server (AS), und vereinbaren einen Session Key, mit dem ihre Nachrichten signiert und bei Bedarf verschlüsselt werden. PVSS besteht aus verschiedenen Komponenten, die als Manager bezeichnet werden und jeweils eine spezielle Funktion wahrnehmen. So verwaltet der Event-Manager das Prozessabbild und verteilt Nachrichten an die anderen Manager, während der Datenbank-Manager die Informationen archiviert und auswertet, der Control-Manager Steuerungs- und Überwachungsfunktionen übernimmt und der User-Interface-Manager für die Visualisierung der Daten sorgt. Wenn sich beispielsweise ein Prozesswert in der Peripherie ändert, wird dies vom Treiber erfasst, der eine Nachricht an den zentralen Event-Manager schickt. Der Event3 Manager leitet die Nachricht dann an den User-Interface-Manager und/oder den Datenbank-Manager weiter. Kerberos stellt nun sicher, dass nur die berechtigten Manager miteinander kommunizieren (Authentizität) und die Nachrichten nicht verändert werden können (Integrität). Falls vom Anwender gewünscht, lassen sich die Informationen auch verschlüsselt übertragen (Vertraulichkeit). Da sich die Kerberos-Implementierung in PVSS optimal in die IT-Systemlandschaft integriert, werden die Anwender gegen die zentrale Nutzerdatenbank Windows Active Directory oder Linux LDAP-Service geprüft. Dadurch ist garantiert, dass der User, der einen Befehl absetzen will, tatsächlich der ist, der er zu sein vorgibt. Vorteilhafte Lösung Im Vergleich zur SSL-Verschlüsselung bietet Kerberos verschiedene Vorteile. Während sich die Parteien bei SSL komplett über Zertifikate austauschen, muss bei Kerberos aufgrund der zentralen Verwaltung nur die (eigene) Signatur mitgeschickt werden, so dass sich die Kommunikation durch den geringeren Datenumfang beschleunigt. Zu einem schnelleren Datenaustausch trägt auch die einheitliche Verwendung von symmetrischen Schlüsseln bei, die erheblich kürzer als die von SSL verwendeten asymmetrischen Keys sind. Die zeitlich beschränkte Gültigkeit des Zugriffs auf die einzelnen Manager erhöht die Sicherheit ebenso wie die Tatsache, dass die User-Passwort-Informationen bei Kerberos nicht über das Netz übertragen werden und nur berechtigte PCs an der PVSS-Kommunikation teilnehmen können. Findet ein Angriff auf das Netzwerk statt, kappt PVSS darüber hinaus die kompromittierende Verbindung automatisch und ohne Zeitverlust. Neben der schnelleren Kommunikation und hohen Sicherheit überzeugt Kerberos durch wirtschaftliche Aspekte. Aufgrund der optimalen Integration von PVSS in die IT-Systemlandschaft können die verwendeten Sicherheitsmechanismen von der zentralen IT bereitgestellt und aktuallisiert werden, sodass die zeitraubende und fehlerträchtige Einstellung an den einzelnen Arbeitsplatz-Rechnern entfällt. Die Möglichkeit des Single Sign-on reduziert hier den Zugriffsaufwand für den einzelnen Mitarbeiter. Da die einzelnen Teilnehmer nicht mehr explizit durch eine Firewall geschützt werden müssen, lassen sich auch dort die Kosten für den Einsatz von Sicherheitsfunktionen senken. Umfassendes Schutzkonzept Mit Kerberos verfügt das Prozessleitsystem PVSS über ein Authentifizierungsprotokoll, das eine unverfälschte und vertrauliche Kommunikation zwischen den berechtigten Parteien sicherstellt. Aufgrund der verteilten Manager-Architektur sowie der ereignisgesteuerten Kommunikation über TCP/IP ergänzen sich die Scada-Lösung und das Protokoll optimal. Kerberos kann dabei – je nach Bedarf – in verschiedenen Ausbaustufen freigeschaltet werden, um PVSS und die sensiblen Daten umfassend vor unbefugten Zugriffen zu schützen. Zu einem hohen Maß an Sicherheit tragen darüber hinaus eine Reihe von Funktionen bei: das Redundanzkonzept des Prozessleitsystems, dessen ausgeklügelte Logik den Zustand der beiden miteinander verbundenen Serversysteme permanent analysiert und individuell entscheidet, ob eine Redundanzumschaltung notwendig ist. Im Fehlerfall übernimmt der Hot-Standby-Rechner stoßfrei alle Aufgaben des ausgefallenen Systems, ohne dass der Nutzer in seiner Arbeit beeinträchtigt wird oder Daten verloren gehen. Im Rahmen des so genannten Lastabwurfs wird automatisch eine Überlastung des zentralen Event-Managers und damit ein Datenverlust oder Crash verhindert, während das Berechtigungskonzept den Zugriff auf die einzelnen Aufgabenbereiche einschränkt, um Schäden durch Fehlbedienung zu minimieren. Eine Inaktivitätsverwaltung, die den User bei kurzzeitigem Verlassen des Arbeitsplatzes beispielsweise abmeldet, und die Access Control List, mit der sich Zugriffe auf Maschinen individuell beschränken lassen, runden das umfassende Sicherheitskonzept von PVSS ab.

Prozessleitsystem PVSS: Umfassende Absicherung gegen unberechtigte Zugriffe

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

Viele Produktionsanlagen arbeiten noch mit Steuerungen, die seit Jahrzehnten zuverlässig ihren Dienst verrichten. Für Industrie-4.0-Anwendungen müssen diese Systeme jedoch zunehmend in moderne Datenarchitekturen eingebunden werden. Retrofit-Lösungen ermöglichen es,…

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren

Die KI generiert nicht nur immer neue Hacker-Tools, sondern verbessert die Glaubwürdigkeit von Phishing Mails durch perfide Tricks. Doch auch die Gegenseite rüstet sich mit KI-Tools gegen digitale…

-

Interview: Wie neue EU-Regularien Maschinenbauer zu sicheren Kommunikationsarchitekturen zwingen

„Cybersecurity ist heute keine Option mehr“

Mit neuen regulatorischen Vorgaben wie dem Cyber Resilience Act steigt der Druck auf Maschinenbauer und Gerätehersteller, Cybersecurity systematisch in ihre Produkte zu integrieren. Gleichzeitig eröffnet eine sichere Kommunikationsinfrastruktur…

-

IO-Link-Safety-Lösungen

Mit der Kombination robuster Sicherheitskomponenten und IO-Link Safety ermöglicht Euchner eine durchgängige, sichere Kommunikation in der Automatisierung – auf dem gesamten Weg von der Steuerung bis zum Sensor…

-

Im Interview: Wie NI und DataTec den europäischen Testmarkt neu denken

Vom Messgerät zur Datenplattform

Beim Besuch von National Instruments bei DataTec tauschten sich Ritu Favre, President Test & Measurement bei Emerson, und Markus Kohler, Vorstand DataTec, über aktuelle Entwicklungen im europäischen Test-…

-

Skalierbare IPC-Plattform

Spectra bietet mit der MD-3000-Serie von Cincoze eine modulare Embedded-Computer-Plattform an, die speziell…

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443…

-

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der…

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

das könnte sie auch interessieren

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

-

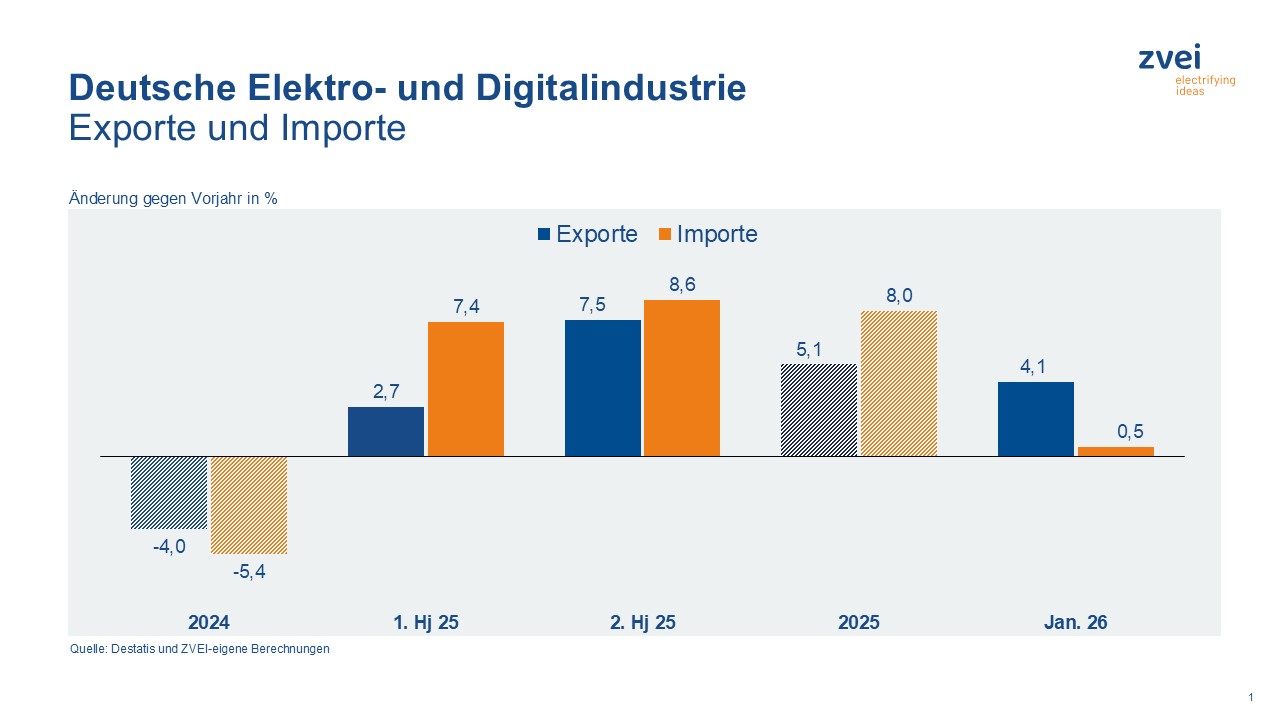

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

-