Industrielle Anwendungen werden heute oftmals mit Standard-Feldbussystemen realisiert, die auf die speziellen Anforderungen der Anlagen ausgelegt sind. Eine steigende Leistungsfähigkeit macht das Ethernet zunehmend zum universellen und offenen Feldbus auch im industriellen Bereich. Offene Übertragungsstandards wie z.B. Transmission Control Protocol/Internet Protocol (TCP/IP) oder Simple Network Management Protocol (SNMP) wurden inzwischen \’vom Büro in die Fertigung\‘ übernommen. Damit unternehmerische Entscheidungen schneller, weil auf Basis aktueller Produktionszahlen getroffen werden können, müssen technische Prozesse und Geschäftsprozesse sukzessive noch weiter zusammenwachsen. Dabei ist eine immer höhere kommunikative Integration aller Fertigungskomponenten über eine durchgängige Vernetzung zum Office-Netzwerk bzw. zum Firmen-Intranet notwendig. Ein weiterer Trend, der die industrielle Kommunikationswelt maßgeblich beeinflusst, sind die von immer mehr Anwendern geforderten Fernzugriffsmöglichkeiten für Service-Zwecke sowie die Verwendung von Wireless LAN (WLAN) z.B. für mobile Bediengeräte. Gefährdungspotenziale im industriellen Umfeld Bei Implementierung der genannten Trends ergeben sich für die industrielle Kommunikation die gleichen Gefährdungen, die in der IT-Welt schon lange bekannt sind. Einige Beispiele für Risiken, die sich durch die durchgängige Vernetzung vom Top Floor (Officewelt) bis zum Shop Floor (Produktion) ergeben, sind Hackerangriffe sowie bösartige Software, die Daten ausspioniert oder zerstört, bzw. durch Erzeugung externer Netzlast jegliche interne Kommunikation verhindert. Durch die Verwendung offener Standards werden Protokolle offengelegt, wodurch Schwachstellen leichter ausfindig gemacht werden können. Die durchgängige Vernetzung bringt jedoch auch viele Vorteile, wie z.B. dass auf evtl. geschäftskritische Daten und in Anlagen verbaute Geräte vom Arbeitsplatz oder einer zentralen Leitwarte aus per Knopfdruck zugegriffen werden kann. Somit kann man sich aufwendige Serviceeinsätze z.B. zur Fehlerlokalisation auf der Anlage vor Ort sparen und erhält trotzdem schon \’aus der Ferne\‘ alle erforderlichen Informationen. Gleichzeitig erleichtert der Zugriff auf die Produktionsanlage vom Internet aus aber auch unbeabsichtigte Fehlzugriffe, da Geräte oftmals nur über IP-Adressen identifiziert und keine anlagenspezifischen, sprechenden Namen verwendet werden. Auch ein kleiner Tippfehler kann ohne das Treffen von Sicherheitsmaßnahmen bereits verheerende Folgen haben. Die möglichen Auswirkungen von Sicherheitsschwachstellen sind für Automatisierungsnetzwerke weitaus gravierender einzustufen als für Büro-Netzwerke. Selbst kurzfristige Netzausfälle ziehen Produktionsausfälle nach sich, die massive Schäden anrichten können. In der industriellen Automatisierungstechnik werden deshalb zunehmend durchgängige Sicherheitslösungen für Ethernet-basierte Netze gefordert. Industrial Security zum Schutz industrieller Anlagen unter dem Aspekt der IT-Sicherheit: \’Security is a Process, not a Feature!\‘ Security bezeichnet einen Prozess, in dem die Risiken, die beim Einsatz von Informationstechnik aufgrund von Gefährdungen vorhanden sind, durch angemessene Maßnahmen auf ein tragbares Maß beschränkt werden. IT-Security ist der Prozess, in dem Vertraulichkeit, Integrität und Verfügbarkeit von Informationen und Informationstechnik durch angemessene Maßnahmen geschützt werden. Industrial Security umfasst alle Bereiche des sicheren Betriebs von Geräten und Lösungen sowie Know-how-Schutz und Schutz der Systemintegrität im industriellen Umfeld. Industrial Security ist kein Zustand, den man \’heute\‘ erreicht und dann nicht mehr beachten muss. Viel mehr ist Industrial Security ein laufender Prozess, der kontinuierlich gelebt werden muss. Security als integraler Bestandteil der Komponenten im Automatisierungssystem Der Bedarf für Sicherheit in Produktionsanlagen wächst proportional zu dem Vernetzungsgrad in der Automatisierung mit Industrial Ethernet. Ein Trend im Umfeld einer Industrial Security, der sich aktuell abzeichnet, ist, dass Security nicht etwa über ein separates Gerät gewährleistet, sondern integraler Bestandteil der Komponenten im Automatisierungssystem wird. Vorteil ist, dass nicht vor jedes zu schützende Gerät eine sogenannte \’Security Appliance\‘ (Hardware) geschaltet werden muss, sondern dass die Steuerung sich mithilfe bereits vorhandener (Zusatz-)Hardware selbst sowie auch unterlagerte Geräte ohne eigene Schutzmechanismen schützen kann. Durch diese Integration von Schutzmechanismen (VPN, Firewall etc.) zur Vermeidung von Fehladressierung, nichtautorisierten Zugriffen und Spionage/Sabotage werden Schäden durch eine Kommunikation weg von/hin zur Station verhindert: Nicht freigegebene Adressen und/oder Ports werden beispielsweise gesperrt und Virtual Private Network (VPN) -Mechanismen ermöglichen eine sichere Authentifizierung und einen Schutz davor, dass Daten unbefugt abgegriffen oder verändert werden können. Zellenschutz als essenzieller Bestandteil von Produktionsnetzen Die Sicherung von Automatisierungszellen durch eine Segmentierung des Netzwerks und die damit verbundene Realisierung des Zellenschutzkonzepts stellt laut Bundesamt für Sicherheit in der Informationstechnik (BSI), laut Profinet Nutzerorganisation (PNO) und für etablierte Automatisierungsanbieter wie z.B. Siemens den essenziellen Bestandteil eines Security-Konzepts dar. Am Kommunikations-Portfolio dieses Herstellers sollen im Folgenden Funktionsweise und Vorteile des \’integrierten\‘ Zellschutzes gegenüber dem Klassischen erläutert werden. Beim Zellenschutzkonzept wird ein Anlagennetzwerk in einzelne Automatisierungszellen unterteilt, innerhalb der alle Geräte (auch die ohne eigene Schutzfunktion wie z.B. eine Firewall) miteinander kommunizieren können. Beim klassischen Zellenschutz findet die Zugriffskontrolle am Zelleneingang mittels einer eigens für Security konzipierten Security Appliance (Hardware) statt. Die Kommunikation von der Zelle nach außen (z.B. zu anderen Automatisierungszellen oder in das Internet) findet auf Basis eines sicheren Kanals statt, der eine sichere Kommunikation gewährleistet (Virtual Privat Network, VPN). Bild 2 stellt das klassische Zellenschutzkonzept realisiert auf Basis von bestehenden Siemens-Komponenten grafisch dar. Dabei kontrolliert die \’Simatic Net Security Appliance\‘ Scalance S612 den Datenverkehr zwischen internem und externen Netzwerk und ermöglicht eine verschlüsselte Datenübertragung zwischen ihnen. Scalance S schützt eine Produktionszelle mit einer Simatic S7-1200 Steuerung. Außerhalb des geschützten Netzes kommuniziert der Scalance S mit einem modularen Simatic Net Switch (im Beispiel XR324-12M), der die Verbindung zur Office-Backbone herstellt. Erweiterung des Zellenschutzkonzepts durch Integration von Schutzmechanismen in Kommunikationsprozessoren Das oben beschriebene Zellenschutzkonzept, das bisher von eigens für Security konzipierten Security Appliances realisiert war, wird von führenden Anbietern nun erweitert. Die Security-Funktionalitäten werden als \’Security Integrated\‘ in bestehende Hardware integriert. Schutzmechanismen wie z.B. eine Firewall zum Filtern von Verbindungen auf Basis ihrer IP-/Port-Adressen, abhörsicherer Zugang zu Steuerungen durch VPN-Mechanismen, verschlüsselte HTML-Seiten über Secure Sockets Layer (SSL), abhörsichere Übertragung von Netzwerkanalyse-informationen an das Netzwerkmanagementsystem (SNMP V3) werden heute beispielsweise in die aktuellen Siemens-Kommunikationsprozessoren ohne Mehrkosten für den Endkunden integriert. Die neuen Versionen der Kommunikationsprozessoren CP343-1 Advanced für die SPS Simatic S7-300 bzw. CP443-1 Advanced für die Simatic S7-400 (beide ab Firmwareversion V3.0) werden dadurch zur \’sicheren Schnittstelle\‘ hin zum gesamten Anlagennetzwerk. Eine Anbindung unterlagerter Steuerungen und Peripheriegeräte ist durch integrierte Switch-Funktionalität gewährleistet. Auch die neue Version des CP1628 bietet die oben genannten Mechanismen zum Schutz von Industrie-PCs und implementiert gleichermaßen das Zellenschutzkonzept. Bild 4 stellt das integrierte Zellenschutzkonzept auf Basis der neuen \’Security Integrated\‘-Produkte des Siemens-Portfolios dar. Das klassische Zellenschutzkonzept mit eigens für Security konzipierten Geräten wird dabei durch die \’Security Integrated\‘-Produkte ergänzt. Dabei ist ein mobiles Programmiergerät (Field PG, rechts oben) über das Internet mit der Security-Netzkomponente Scalance S623 verbunden. \’Nach oben\‘ (beispielsweise in die IT-Office-Welt) ist der Scalance S623 mit einem Backbone verbunden und \’nach unten\‘ (in die Anlage bzw. den Prozess) mit einem modularen Scalance Switch XR324-12M. Ein Kommunikationsprozessor CP1628 (rechts darunter) schützt die Bedienstation \’WinCC Operator Station\‘ (z.B. ortsfest in einer Leitwarte). Die Security Appliance Scalance S602 sowie die Security Integrated Kommunikationsmodule CP343-1 Advanced und CP443-1 Advanced schützen die unterlagerten Netzwerkzellen. Anlagensicherheit als Mehrwert ohne Zusatzkosten IT-Security ist seit Jahren ein häufig diskutiertes Thema. Denn durch eine immer stärkere Integration und Vernetzung von Prozessen vom \’Top Floor\‘ zum \’Shop Floor\‘ ist auch die industrielle Kommunikation Gefährdungen ausgesetzt, die im IT-Umfeld schon lange bekannt sind. Industrial Security beschäftigt sich mit dem Schutz der Systemintegrität im industriellen Umfeld. Ein aktueller Trend im Umfeld Industrial Security ist, dass Security nicht etwa über ein separates Gerät gewährleistet, sondern integraler Bestandteil der Komponenten im Automatisierungssystem wird. Siemens als global agierender Anbieter von Automatisierungstechnik trägt diesem Trend in seinem aktuellen Portfolio bereits Rechnung: Durch Integration der beschriebenen Schutzmechanismen in die neuen Versionen der Simatic-Net-Kommunikationsprozessoren (CP343-1 Advanced, CP443-1 Advanced, CP1628) wird es den Anwendern möglich, ohne Zusatzkosten seine Anlagensicherheit zu erhöhen und die oben genannten Gefährdungspotenziale in der Produktion einzudämmen.

Security Integrated: Verschmelzung von Industrial Security und SPS Integrierter Zellschutz spart Kosten und schützt Anlagen, Daten und Know-how

-

-

Skalierbare IPC-Plattform

Spectra bietet mit der MD-3000-Serie von Cincoze eine modulare Embedded-Computer-Plattform an, die speziell für Machine-Vision-Anwendungen ausgelegt ist.

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

Viele Produktionsanlagen arbeiten noch mit Steuerungen, die seit Jahrzehnten zuverlässig ihren Dienst verrichten. Für Industrie-4.0-Anwendungen müssen diese Systeme jedoch zunehmend in moderne Datenarchitekturen eingebunden werden. Retrofit-Lösungen ermöglichen es,…

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren

Die KI generiert nicht nur immer neue Hacker-Tools, sondern verbessert die Glaubwürdigkeit von Phishing Mails durch perfide Tricks. Doch auch die Gegenseite rüstet sich mit KI-Tools gegen digitale…

-

Interview: Wie neue EU-Regularien Maschinenbauer zu sicheren Kommunikationsarchitekturen zwingen

„Cybersecurity ist heute keine Option mehr“

Mit neuen regulatorischen Vorgaben wie dem Cyber Resilience Act steigt der Druck auf Maschinenbauer und Gerätehersteller, Cybersecurity systematisch in ihre Produkte zu integrieren. Gleichzeitig eröffnet eine sichere Kommunikationsinfrastruktur…

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443…

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der…

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

das könnte sie auch interessieren

-

Warum KI im Mittelstand einen neuen Ansatz braucht

Vom Hype zur Wirkung

-

Klaus Conrad – Unternehmer, Visionär, Möglichmacher

90 Jahre Pioniergeist

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

-

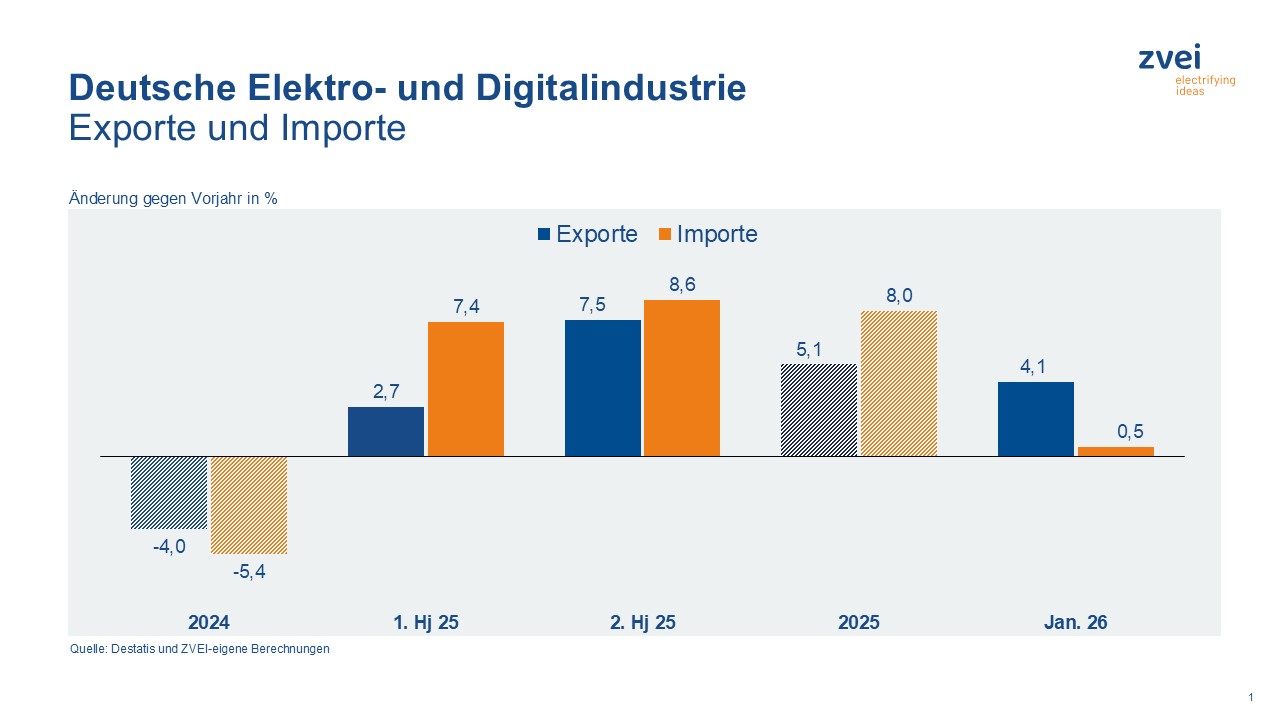

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn