Sensorik und Messtechnik

-

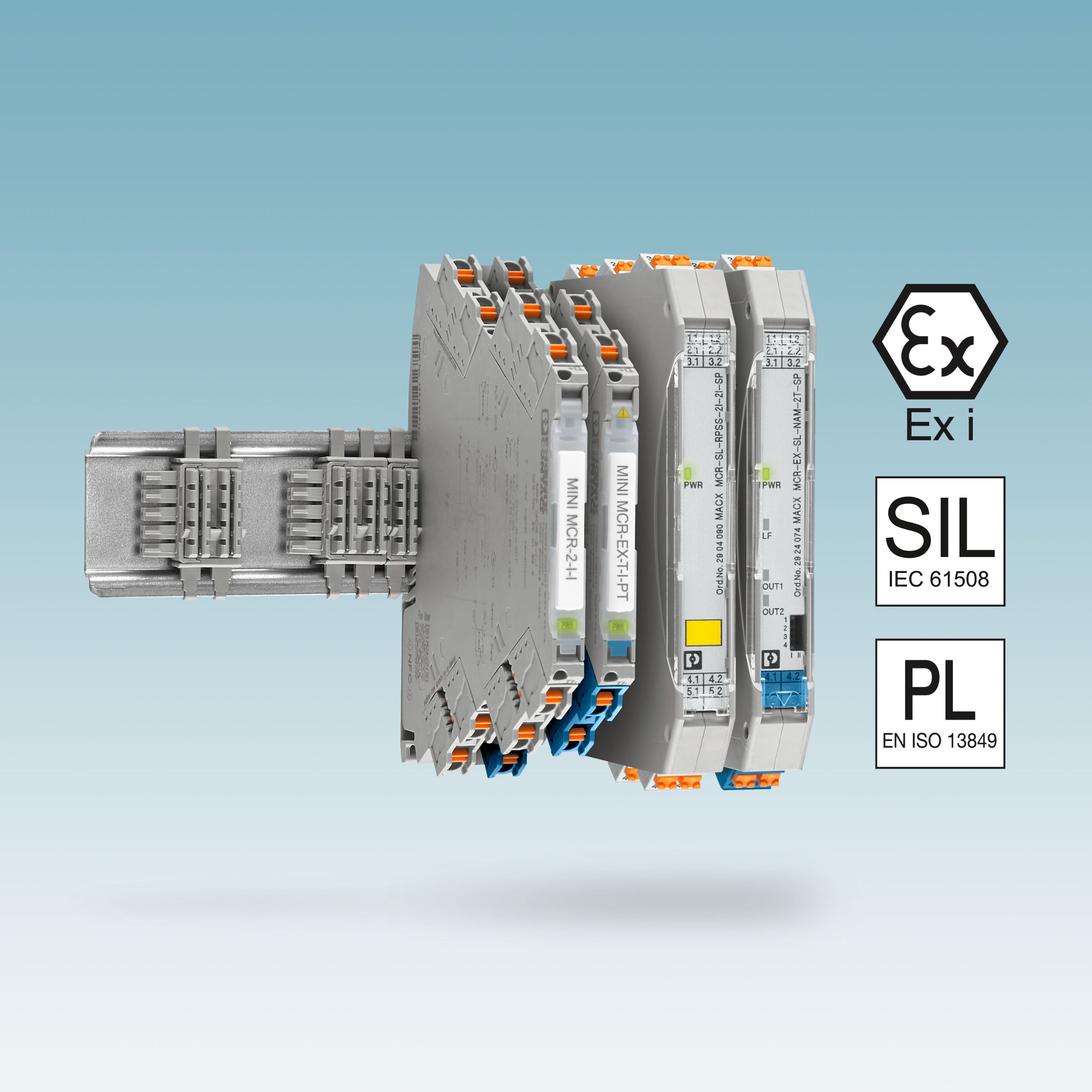

Upgrade für Trennverstärker und Messumformer

Phoenix Contact hat die Trennverstärkerfamilie Macx Analog mit eigensicherem Explosionsschutz und funktionaler Sicherheit um ein Upgrade sowie einige Produktvarianten ergänzt.

-

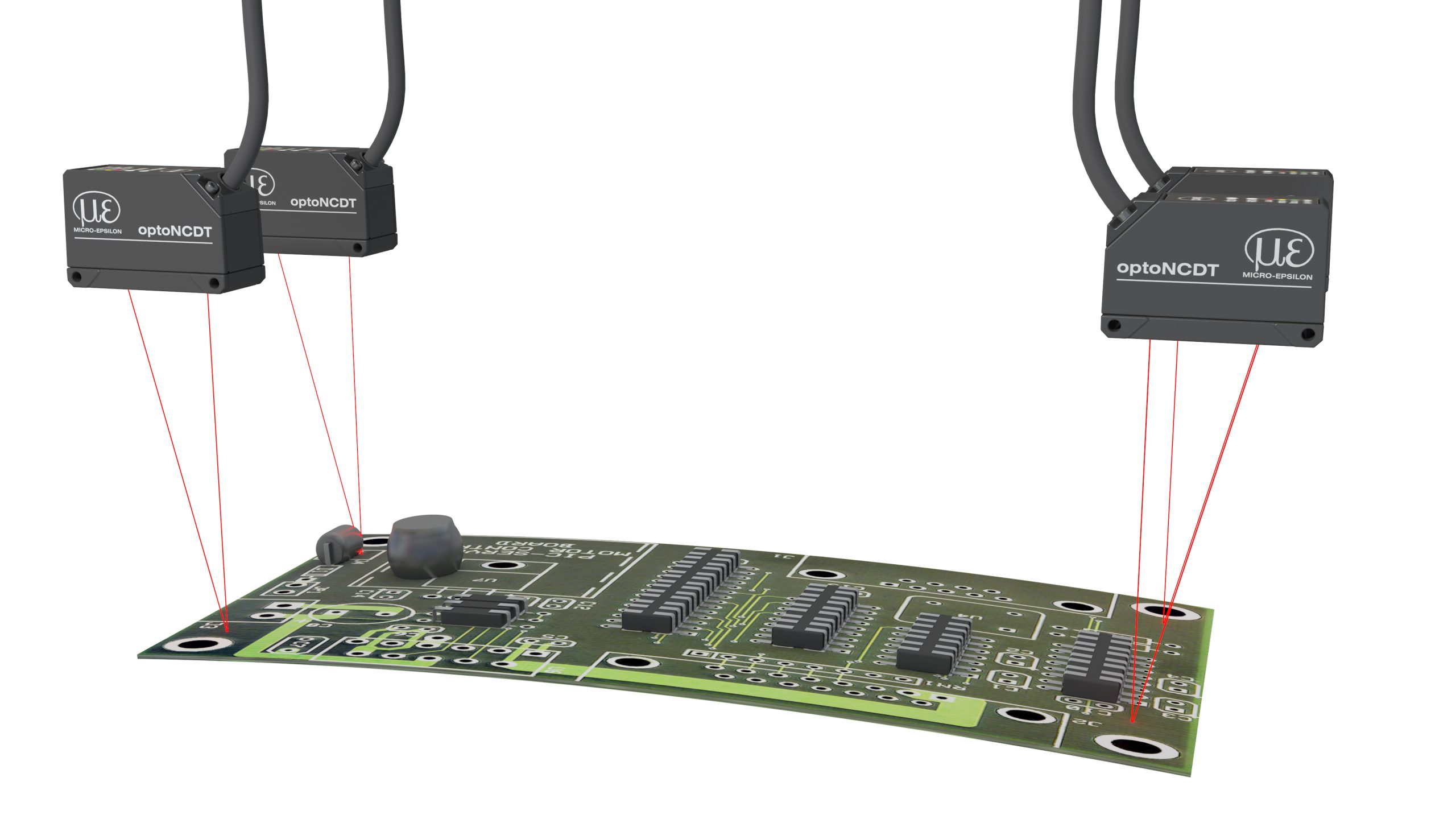

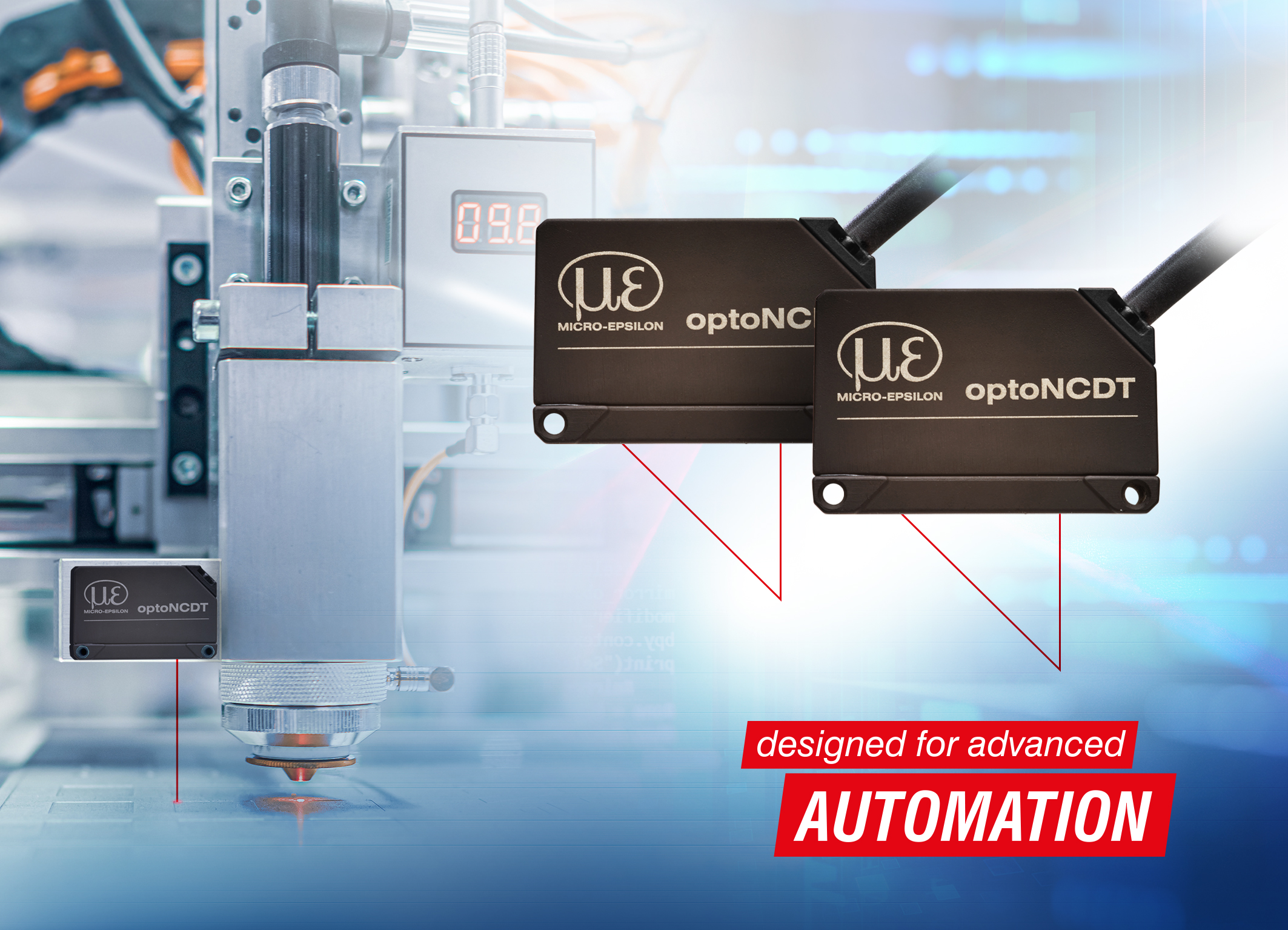

Auf Abstand bleiben

Laser-Triangulationssensoren bieten sich an, wenn es um exakte Abstandsmessungen in Maschinen, Anlagen und Prüfständen geht. Verschiedene Modelle der optoNCDT-Serie von Micro-Epsilon sind kompakt, leistungsstark sowie präzise, und damit sowohl auf…

-

UHF-RFID-Reader macht Warenströme transparent

Pepperl+Fuchs ergänzt mit dem IUR-F800-V1D-4A das RFID-Portfolio um einen neuen UHF-Reader zum Anschluss externer Antennen, speziell für den Einsatz in Gate-Anwendungen in der Logistik.

-

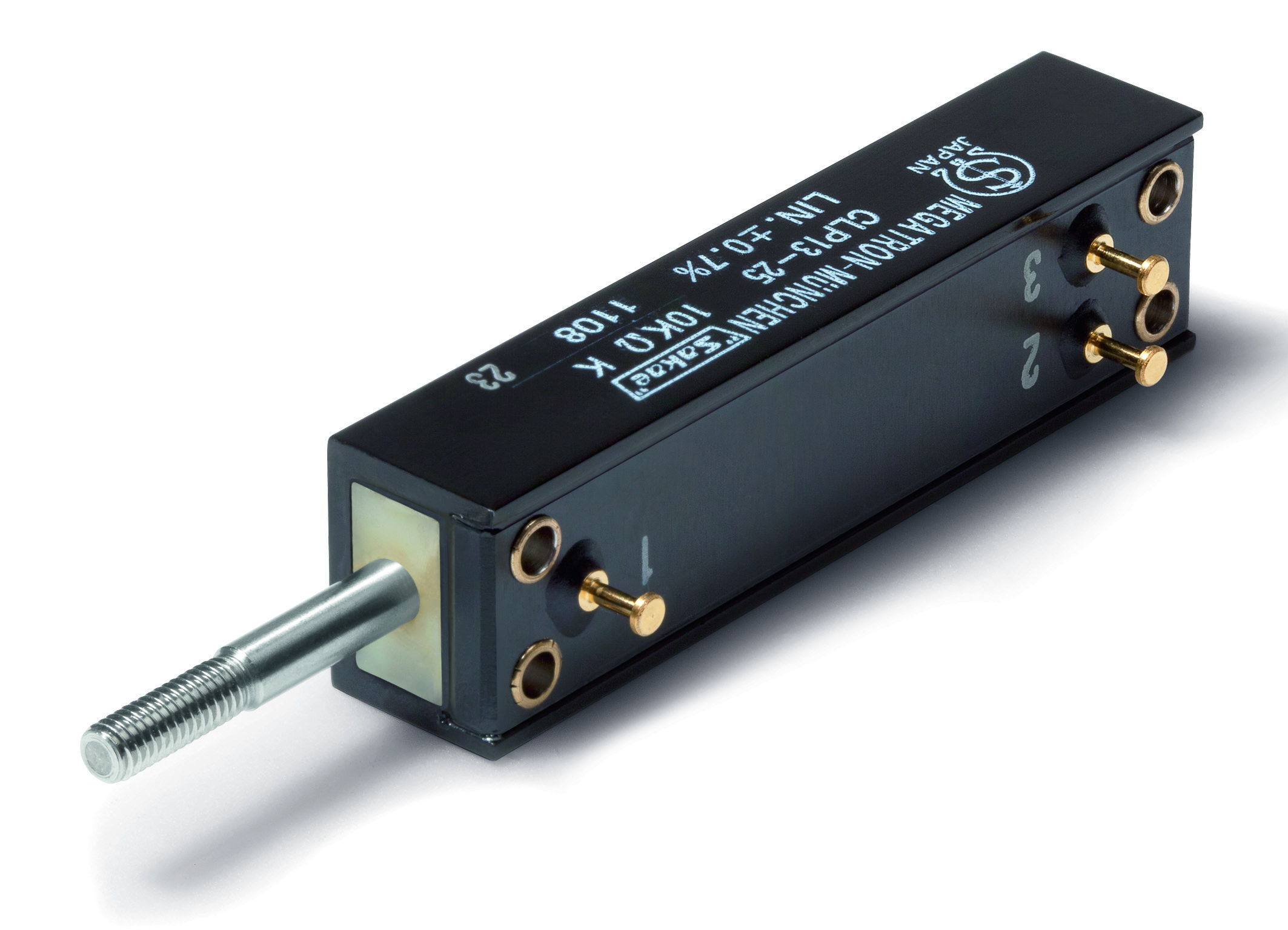

Präzise Messung auf engstem Raum

Die Linearpotentiometer der Serie CLP13 von Megatron sind hochgenau, robust und benötigen wenig Bauraum.

-

Wägefunktion und Energieversorgung in einer Klemme

Mit den vier analogen Ethercat-Eingangsklemmen EL336x bietet Beckhoff eine Möglichkeit zur steuerungstechnischen Realisierung von Wägefunktionen.

-

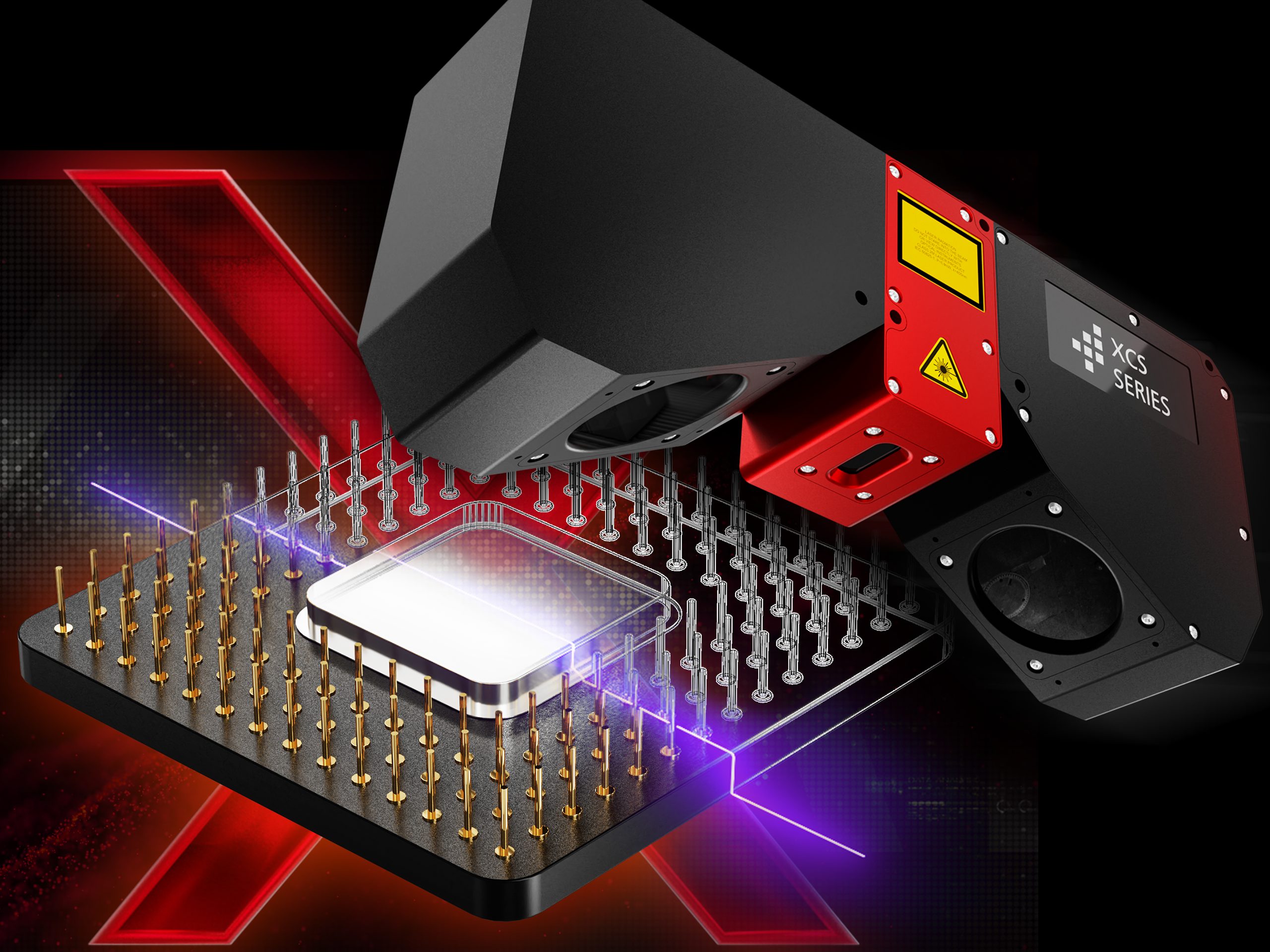

Neuer 3D-Sensor für Elektronik und Halbleiter

AT – Automation Technology hat die neue 3D-Sensorserie XCS auf Highend-Applikationen in der Elektronikbranche ausgerichtet.

-

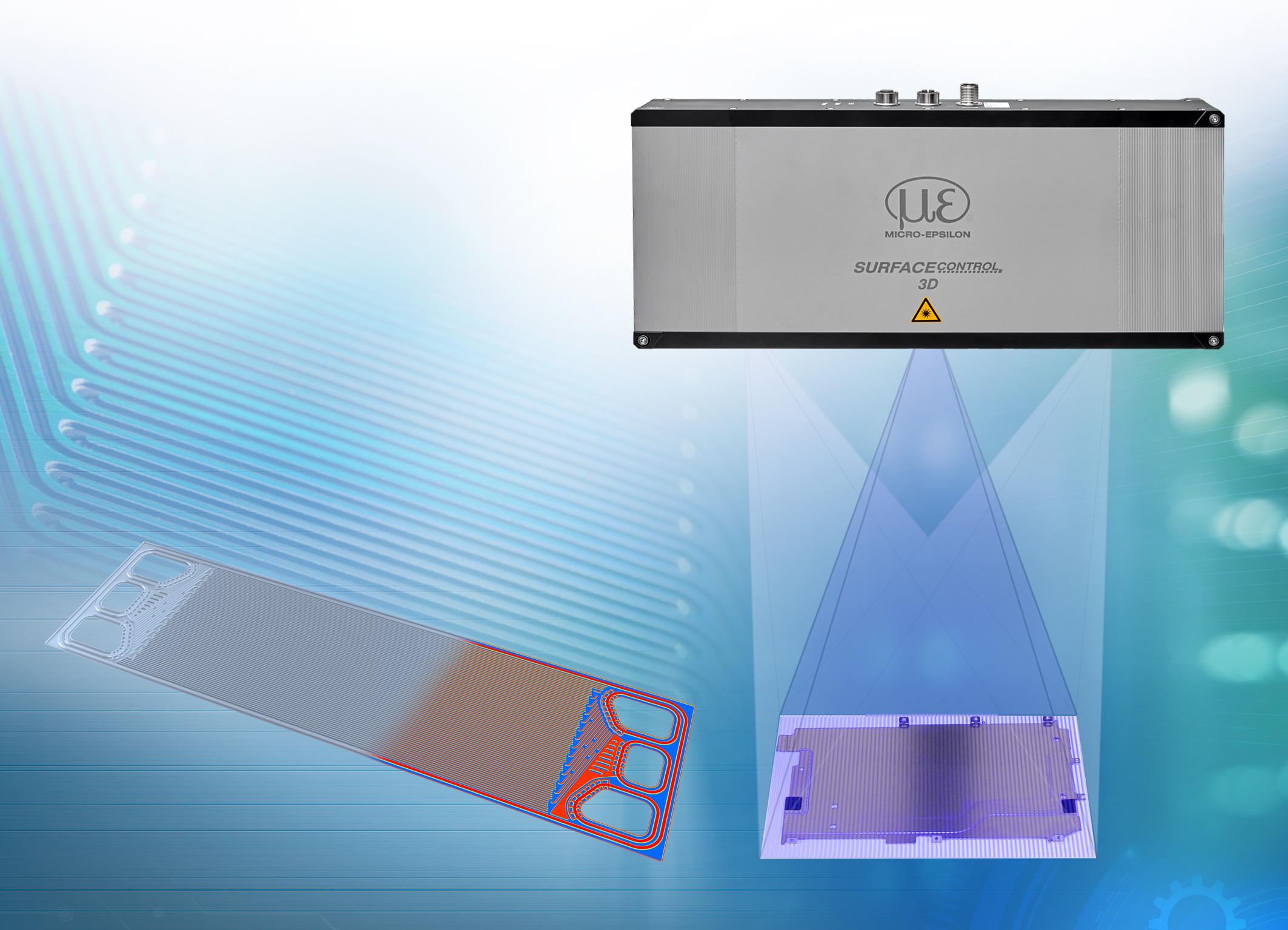

3D-Sensor für große Messbereiche

Der 3D-Snapshot-Sensor SurfaceControl 3500-240 von Micro-Epsilon lässt sich zur Ebenheits- und Koplanaritätsmessung sowie zur Defekterkennung auf großen Messobjekten bis 245x180mm einsetzen.

-

Neue Features für Lasersensoren

Die Lasersensoren OptoNCDT 1220von Micro-Epsilon werden für präzise Messungen von Weg, Abstand und Position eingesetzt.

-

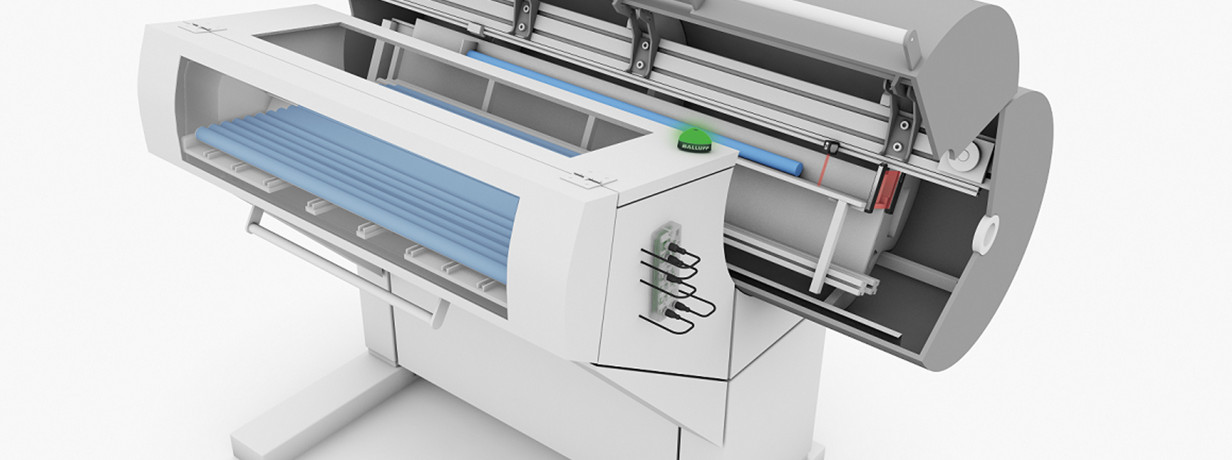

IO-Link-Master mit Multiprotokoll

Der neue IO-Link-Master BNI von Balluff unterstützt durch seine Multiprotokollfähigkeit verschiedene industrielle Ethernet-Protokolle.

das könnte sie auch interessieren

-

Zum 1. April

Neuer CEO für Industrielle Automatisierung bei Omron

-

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren