Sichere Automation

-

Vorzertifzierte Safety für Roboter

Roboter mit integrierten Sensoren und Safety Features, so genannte Cobots, sollen möglichst eng mit dem Werker in der Fabrik zusammenarbeiten. Auch bei autonomen Transportfahrzeugen, die in der Fertigung immer häufiger…

-

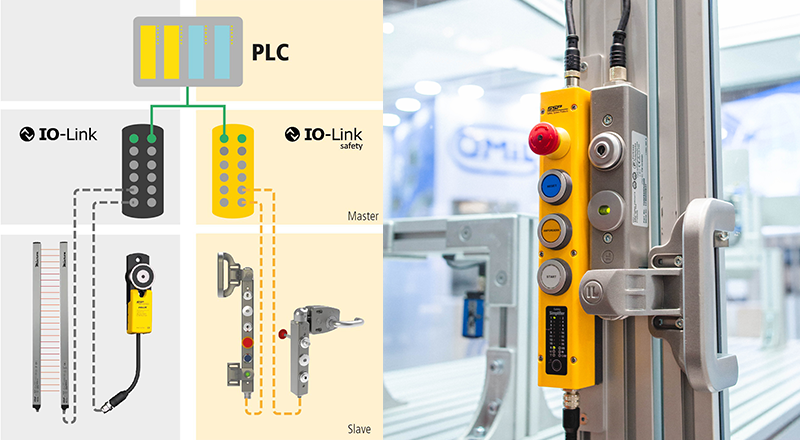

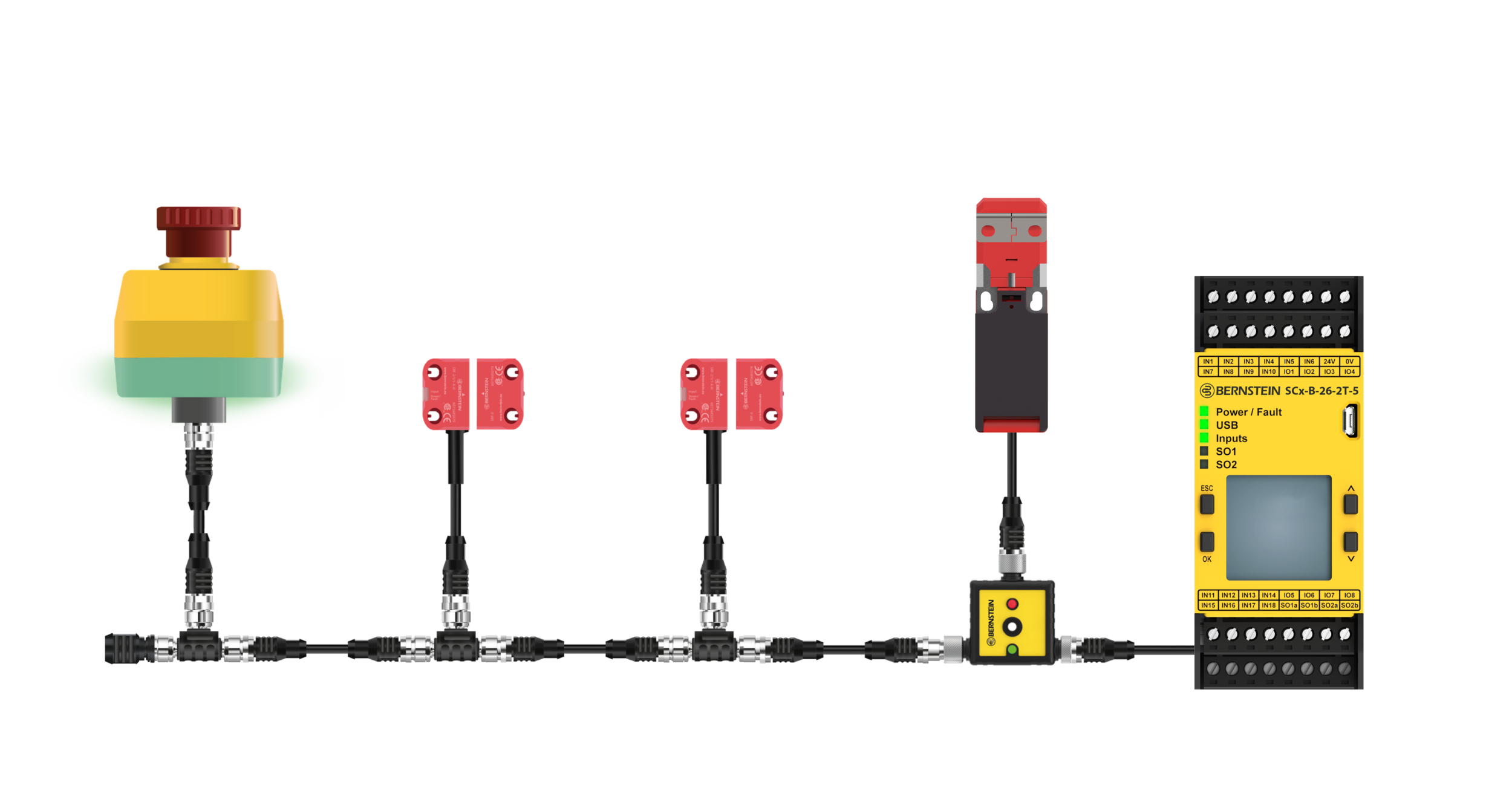

Mit smarter TechnIK zur Sicherheit

Die Reihenschaltung von Sicherheitskomponenten wie Verriegelungseinrichtungen oder Nothalt-Geräten wird nach wie vor gerne genutzt, um die Sicherheitseingänge an den Auswertegeräten sowie den Verdrahtungsaufwand zu reduzieren. Normalerweise lässt sich die höchste…

-

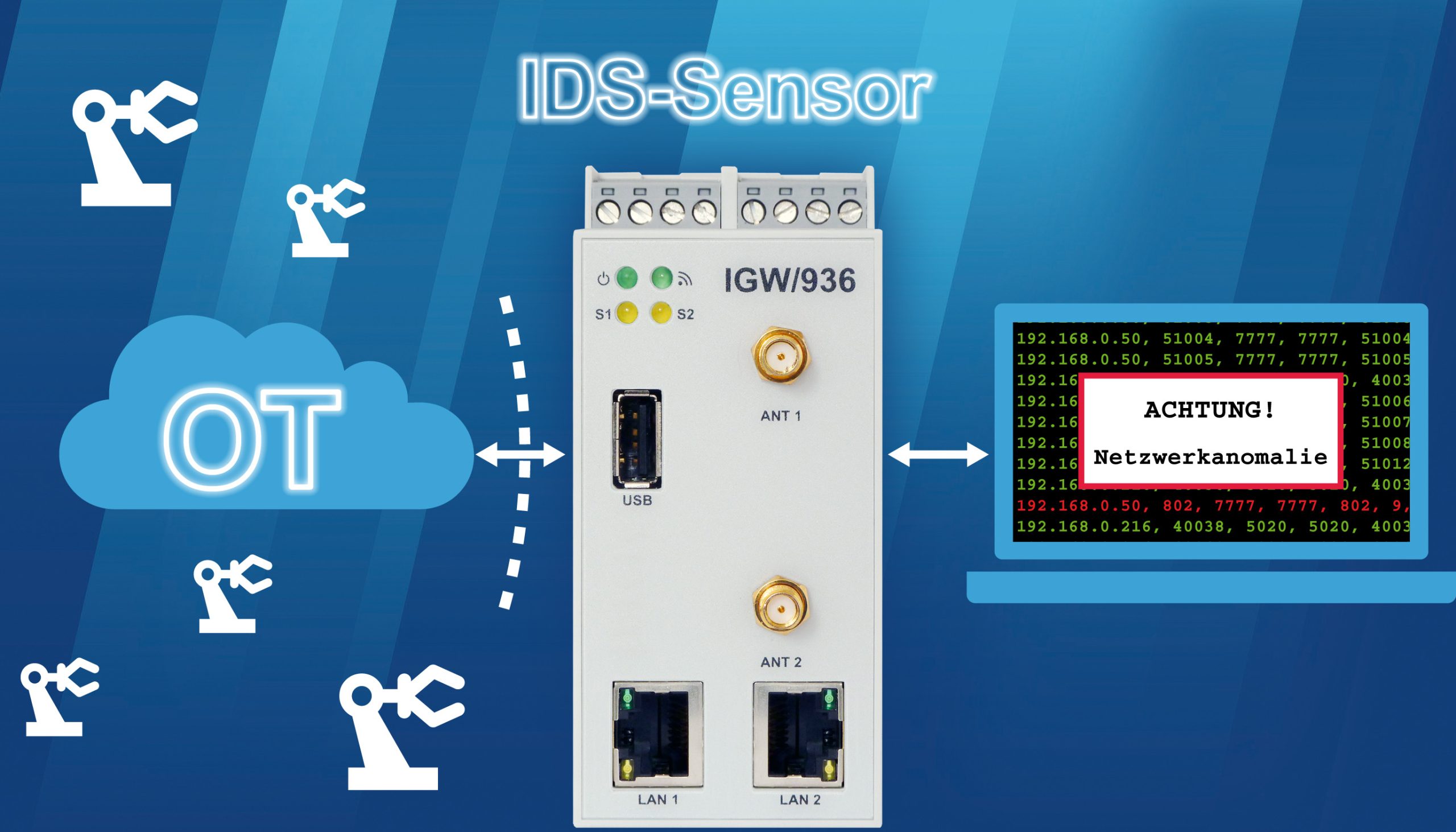

KI-basierte Alarmanlage für OT-Netzwerke

Vernetzte Baugruppen in einem OT-Netzwerksegment sind aus Sicht der Cybersicherheit im Vergleich zu IT-Systemen überwiegend schwach geschützt.

-

Cybersicherheitslösungen für industrielle Netzwerke

Mit Anybus Defender stellt HMS Networks eine neue Produktreihe für höchste Cybersicherheitsanforderungen im industriellen Umfeld vor.

-

Abgesicherte Touchbedienung

Immer mehr Funktionen von stationären und mobilen Maschinen werden per Touchbedienung angesteuert.

-

Lösungen für Wasserstoffanwendungen

Pilz zeigt auf der Hydrogen Technology Expo Europe wie industrieerprobte Lösungen der Automatisierung Wasserstoffanwendungen schützen. Die Kleinsteuerung PNOZmulti 2 und das Automatisierungssystem PSS 4000 sichern die Herstellung von Wasserstoff mit dem…

-

Sicherheitszuhaltung für extreme Bedingungen

Seine kompakten und robusten Sicherheitszuhaltungen für explosionsgefährdete Bereiche der Baureihe Ex STM 515 hat Steute jetzt um eine ‚Extreme‘-Version erweitert.

-

Die neue Maschinenverordnung – Infos uns Tipps für Hersteller und Betreiber

Die seit dem Jahr 2006 geltende Maschinenrichtlinie (MRL) 2006/42/EG wird durch die neue Maschinenverodnung (M-VO, Verordnung (EU) 2023/1230) abgelöst. Durch die zunehmende Digitalisierung, Stichworte künstliche Intelligenz und IT-Sicherheit, ist die…

das könnte sie auch interessieren

-

Zum 1. April

Neuer CEO für Industrielle Automatisierung bei Omron

-

-

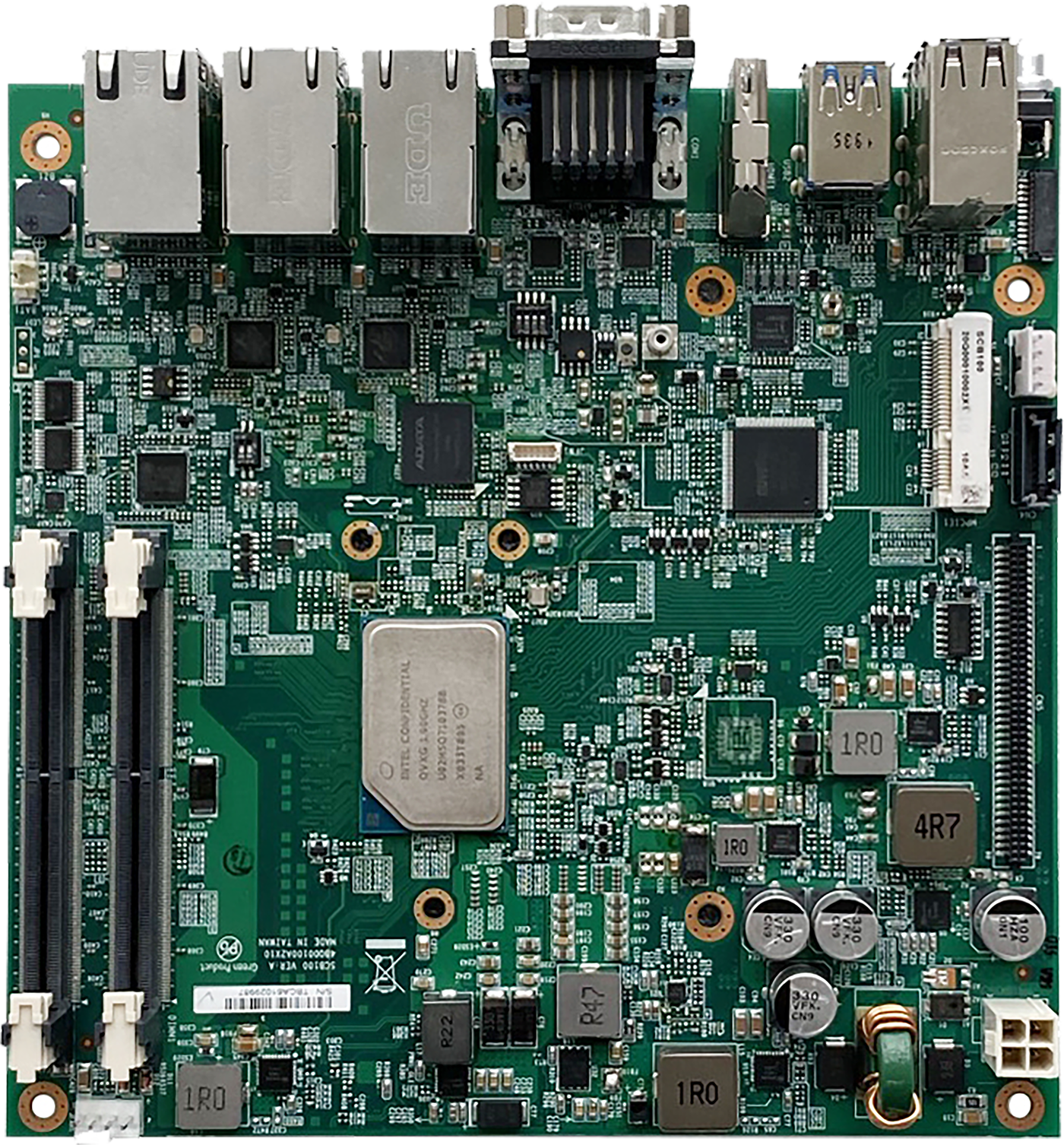

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren