Sichere Automation

-

Schutzmaßnahmen gegen Cyber-Angriffe

Die Sicherheit des Fernzugriffs auf industrielle Netzwerke ist von entscheidender Bedeutung, um sensible Systeme vor Cyber-Bedrohungen zu schützen. Durch die Implementierung geeigneter Sicherheitsmaßnahmen und den Einsatz speziell entwickelter Fernzugriffslösungen können…

-

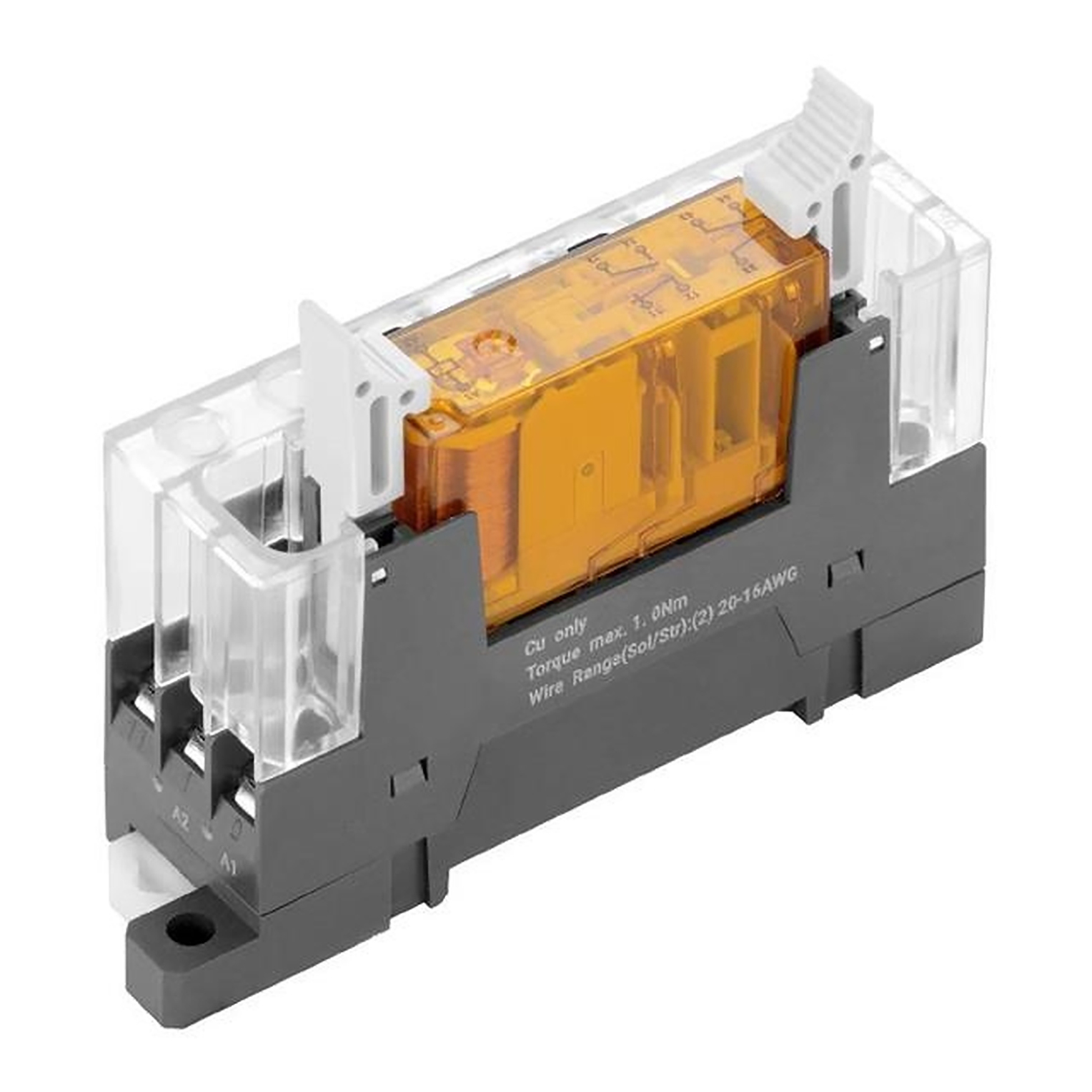

Zwangsgeführt kontaktiert

Die funktionale Sicherheit gewährleistet den sicheren Betrieb von Maschinen und Prozessen auch bei Fehlern oder Fehlfunktionen. Dabei spielen Relaismodule eine Schlüsselrolle, da sie einen zuverlässigen Mechanismus zur Stromkreisregelung bieten. Für…

-

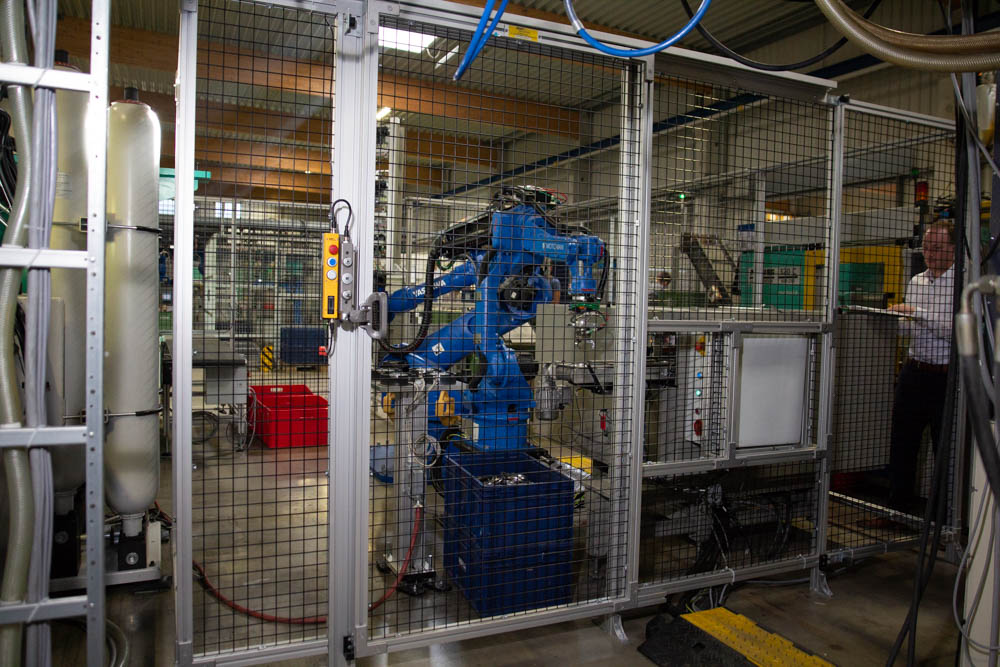

So lassen sich Maschinen ganz einfach sicher verknüpfen

Das in Gevelsberg in NRW angesiedelte Unternehmen Denk Kunststofftechnik automatisiert eine Roboterzelle für die Fertigung von Kunststoffteilen für die Automobilindustrie. Dabei setzt sie auf ein Wireless-Sicherheitskonzept von SSP Safety System…

-

Starkes Wachstumspotenzial

Die Schmersal-Gruppe strukturiert ihre Dienstleistungssparte neu und gründet die Tec.nicum – Solutions & Services GmbH. Damit wird eine Voraussetzung für weiteres Wachstum auf weltweiter Basis geschaffen. Und es gibt neue…

-

Schwachstellen erkennen und beheben

Unsichere Hard- und Software voller Sicherheitslücken ist ein weltweites strukturelles Digitalisierungsproblem. Davon sind auch vernetzte Baugruppen in einer OT-Umgebung betroffen. Sie besitzen zahlreiche im Internet dokumentierte und somit bekannte Cybersecurity-Schwachstellen.…

-

Akustische & visuelle Signalgeräte

Die Yodalex/3-Signalgeräte von R. Stahl sind eine Lösung, um Mitarbeiter zu alarmieren oder über den Status von Produktionslinien und Prozessen zu informieren.

-

OT-Schutz von innen nach außen

Immer wieder werden Zero-Trust-Grundsätze als grundlegende Praktiken der Cyberhygiene gelistet. Aber was heißt das konkret und wie wird Zero Trust umgesetzt? Im Gegensatz zu den üblichen Verfahren wird der Schutz…

-

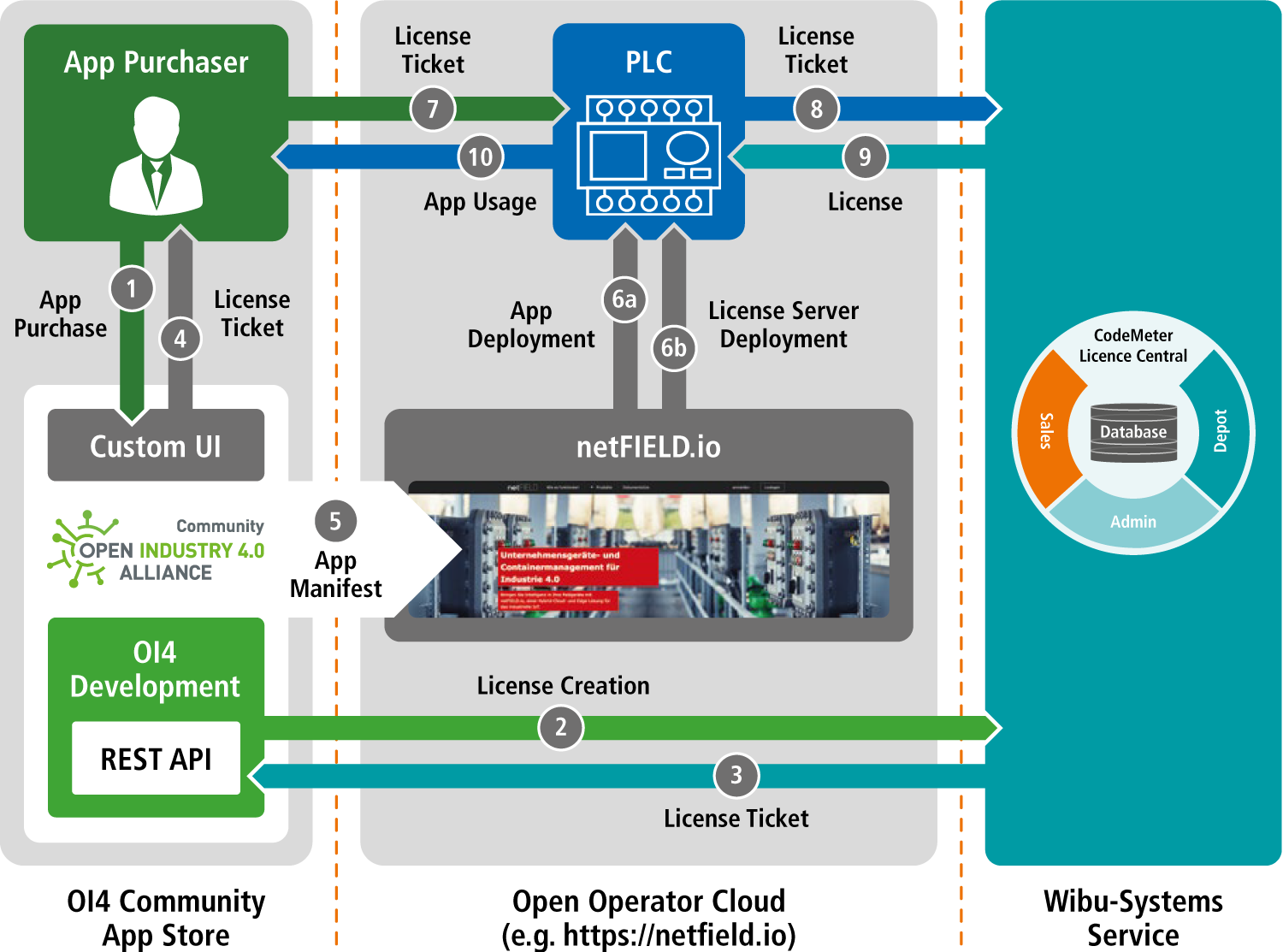

CodeMeter-Technologie verschlüsselt und lizenziert Flagship Store für die OI4-Community

Die Mitglieder der Open Industrie 4.0 Alliance (OI4) haben eine Arbeitsgruppe gebildet, um die Grundidee eines offenen, hersteller- und hardwareunabhängigen App Stores umzusetzen. Dies wurde nun auf der SPS-Messe im…

-

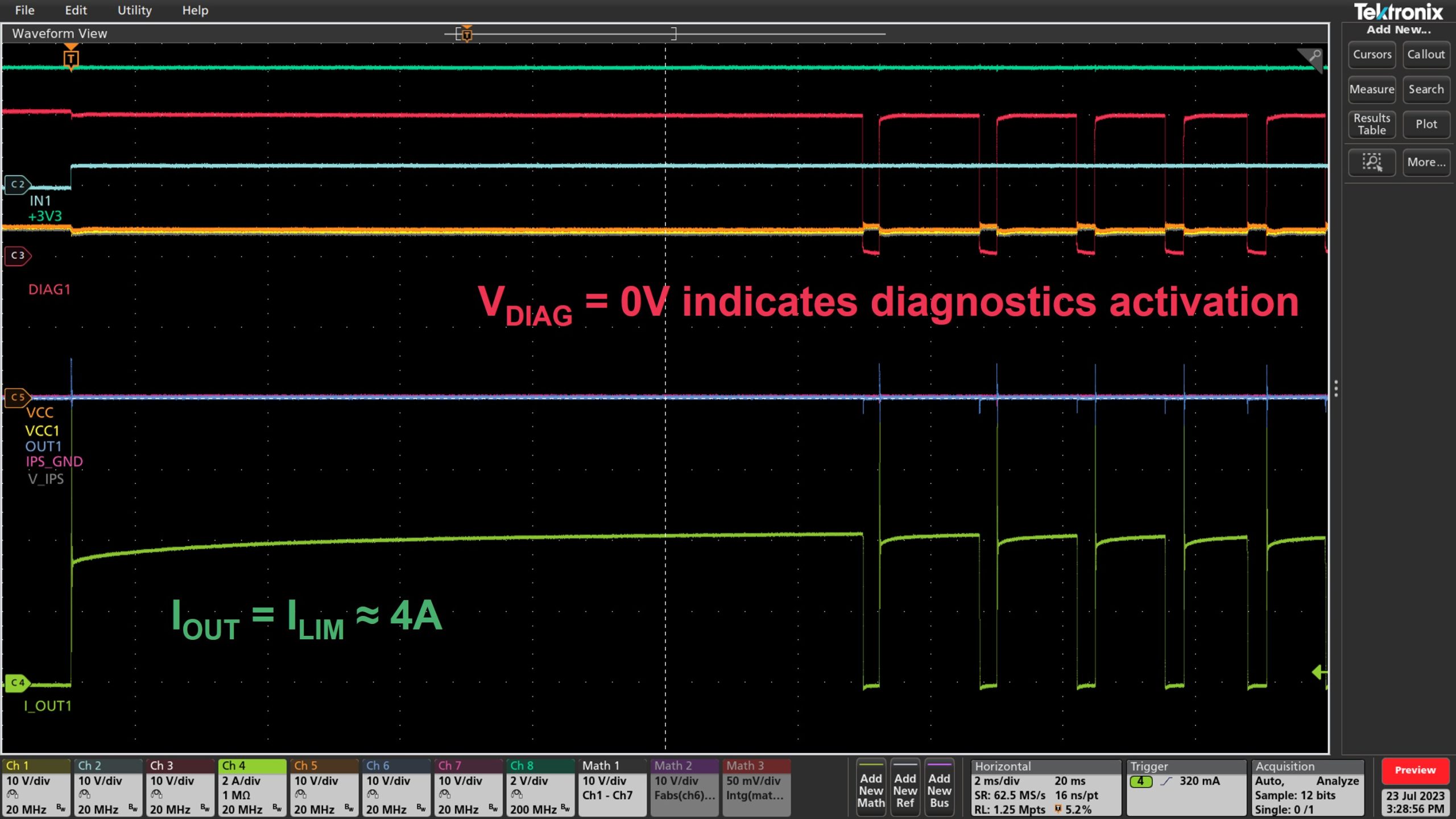

Das Design als Schlüssel für sichere I/O-Systeme

Die funktionale Sicherheit stellt innerhalb der industriellen Automatisierungstechnik eine anspruchsvolle technische Disziplin dar, die intensive Beachtung seitens der internationalen Zertifizierungsbehörden findet (hauptsächlich in der Norm IEC61508). Während des Designprozesses von…

-

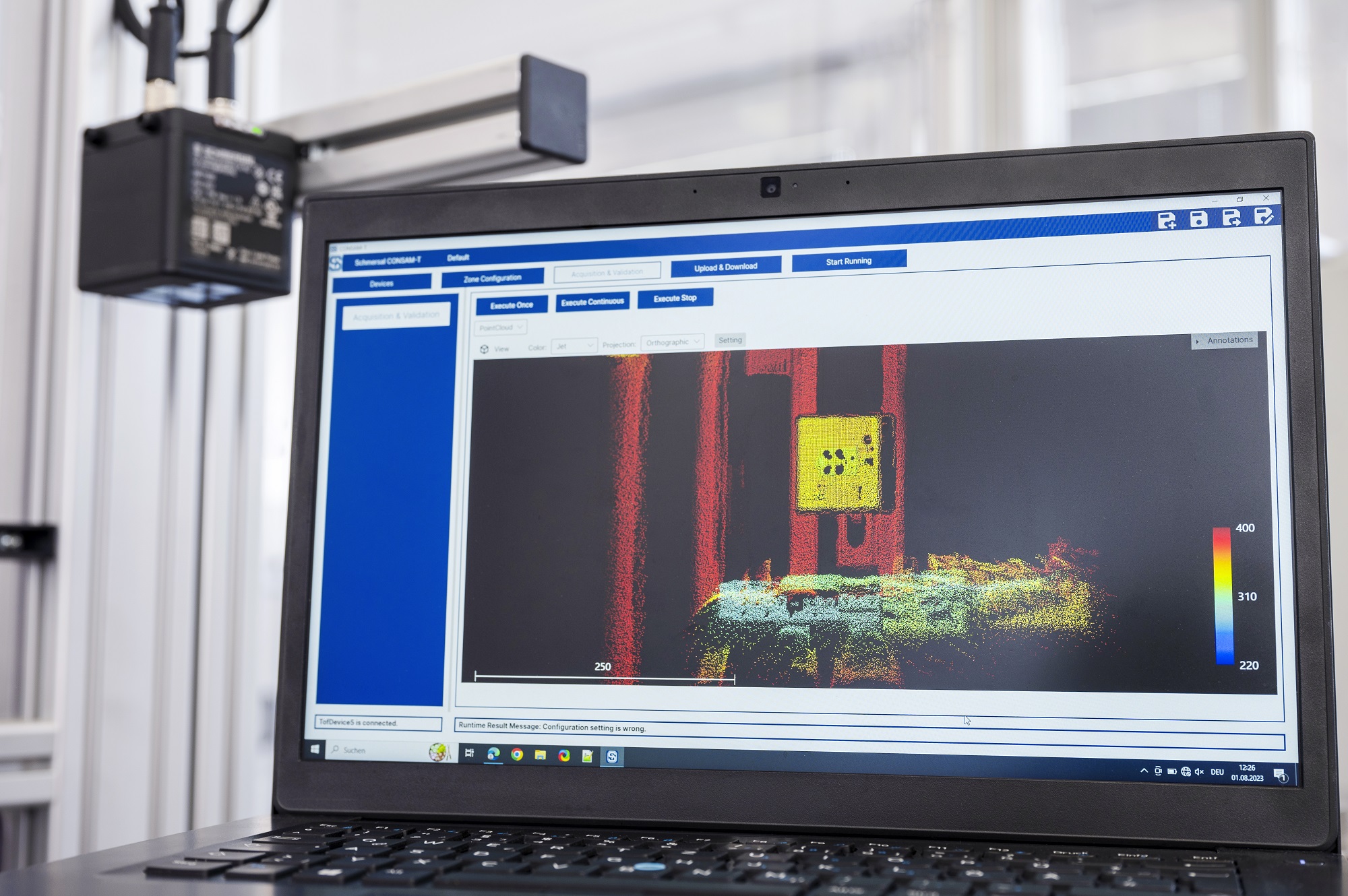

Vom Förderband ins Internet der Dinge

Auf der SPS wird die Schmersal Gruppe einen Anwendungsfall für die praktische Umsetzung für das industrielle Internet der Dinge vorstellen. Sensordaten aus der Feldebene werden von einer zentralen Steuerung ausgewertet,…

das könnte sie auch interessieren

-

Interview: Wie neue EU-Regularien Maschinenbauer zu sicheren Kommunikationsarchitekturen zwingen

„Cybersecurity ist heute keine Option mehr“

-

-

Im Interview: Wie NI und DataTec den europäischen Testmarkt neu denken

Vom Messgerät zur Datenplattform

-

Maßgeschneiderte Schwingungsüberwachung mit IO-Link

Gemeinsam zur Lösung