4. OT verstehen und segmentieren

Ein häufig unterschätztes Risiko sind veraltete Maschinensteuerungen oder falsch konfigurierte Schnittstellen. Wer seine OT-Assets systematisch erfasst, segmentiert und absichert, gewinnt Kontrolle und reduziert die Angriffsfläche deutlich. Oft beginnt die Arbeit hier mit einer einfachen Inventarisierung: Welche Steuerungen, Protokolle und Zugänge existieren überhaupt? Welche Systeme kommunizieren wie miteinander? Die darauf aufbauende Segmentierung der Netzwerke in Sicherheitszonen sorgt für eine robuste Grundlage und erschwert es Angreifern erheblich, sich seitlich zu bewegen.

5. Notfallpläne üben -nicht nur schreiben

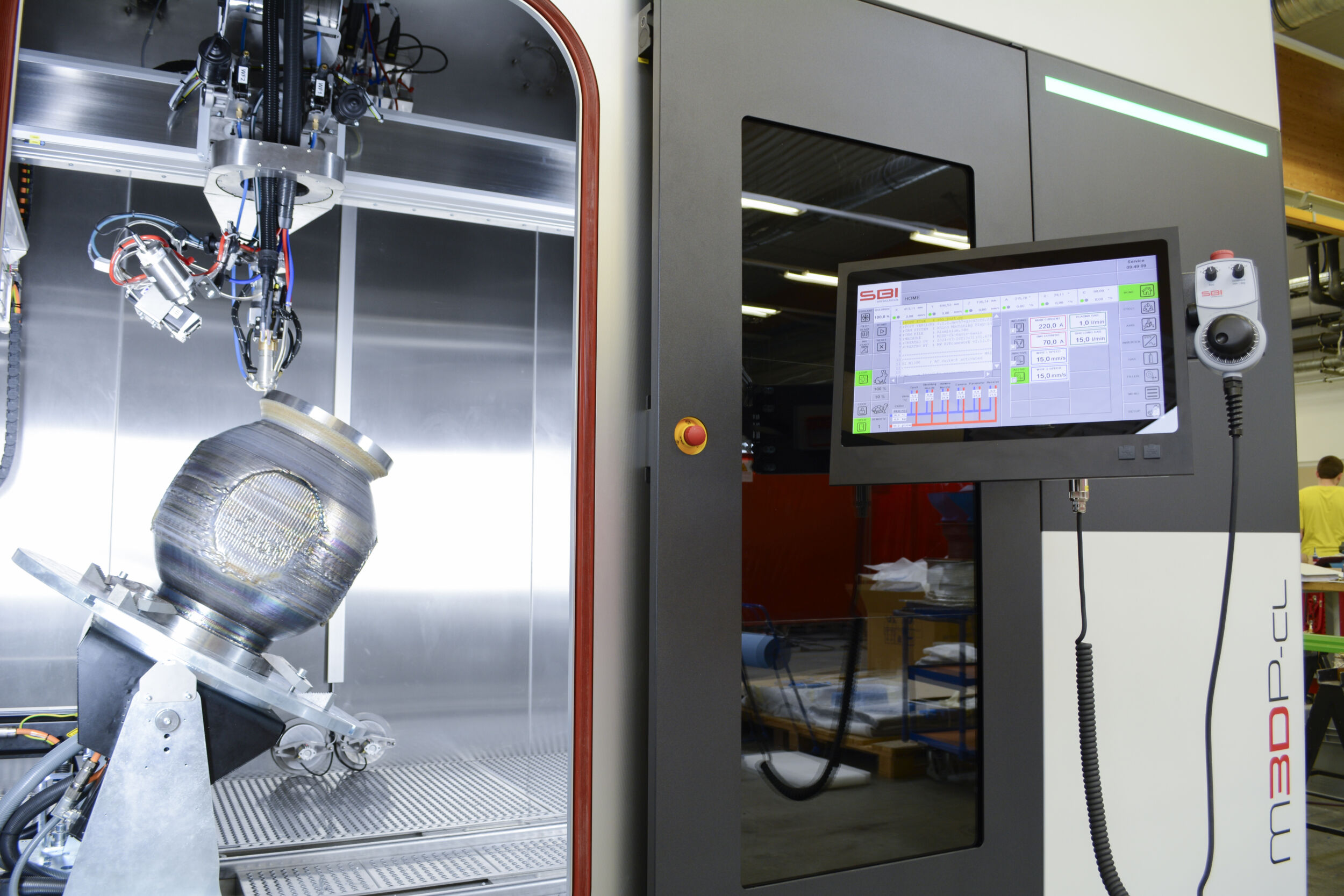

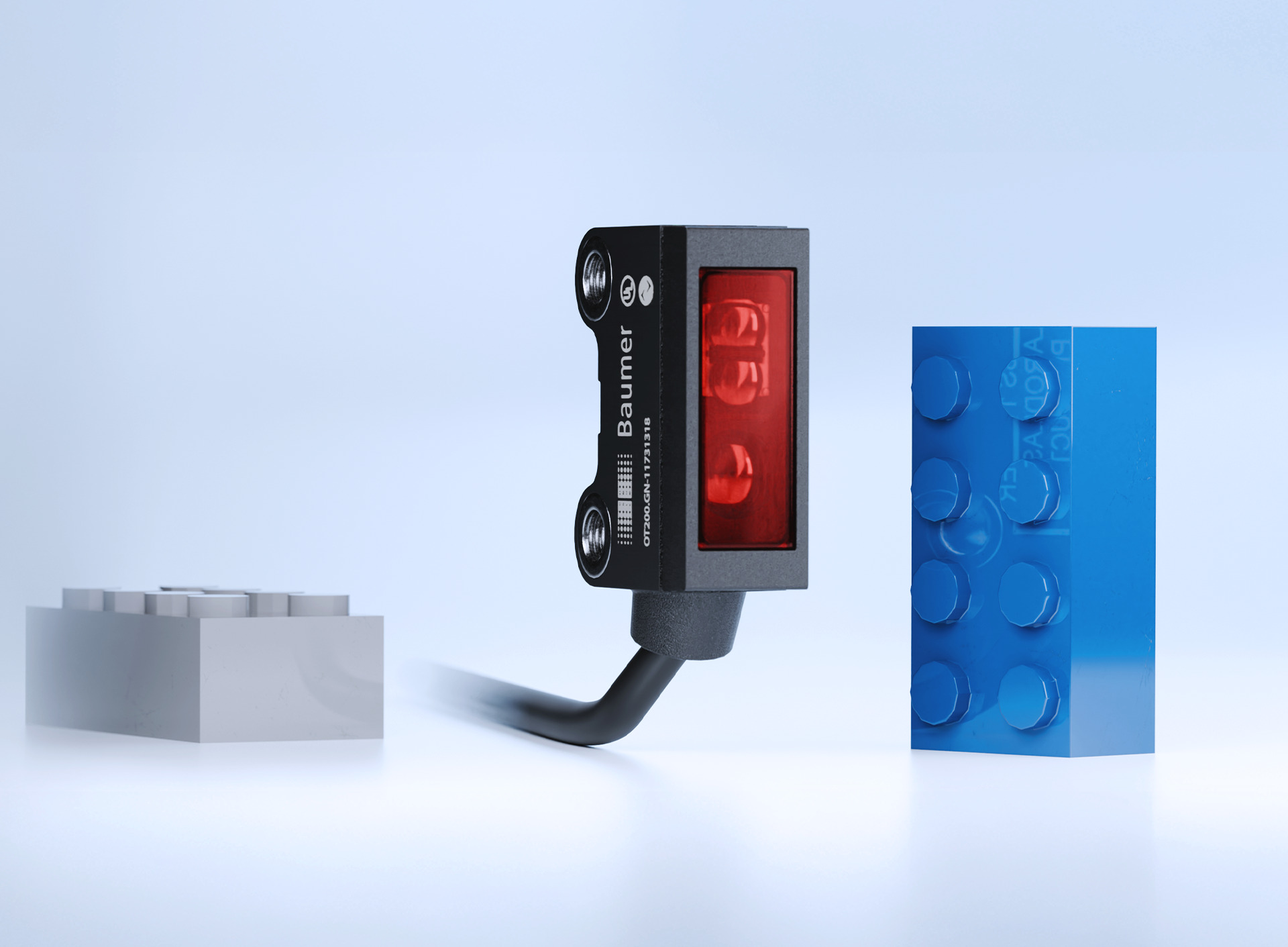

Papier ist geduldig, Produktionsausfälle jedoch nicht. Notfall- und Wiederanlaufpläne müssen daher regelmäßig getestet und in der Belegschaft verankert werden. Nur so wird Resilienz im Ernstfall zur gelebten Realität. Ein guter Plan beantwortet nicht nur technische Fragen, sondern klärt auch die Themen Kommunikation, Eskalation und Rollenverteilung. Was passiert beispielsweise, wenn die CNC-Anlage für mehrere Stunden steht? Wie kommunizieren IT und OT in der Krise? Wer hat Zugriff auf Backup-Systeme? Antworten auf diese Fragen müssen nicht nur notiert, sondern auch trainiert werden. In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die Technik macht sich klein. ‣ weiterlesen

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

Praxisbeispiel: Sichtbarkeit schafft Vertrauen

Ein mittelständischer Maschinenbauer aus Süddeutschland hat mit Cosanta ein hybrides Monitoring für IT und OT inklusive SOC-Anbindung und regelmäßiger C-Level-Briefings eingeführt. Das Resultat: Angriffsversuche wurden frühzeitig erkannt und Sicherheitslücken gezielt geschlossen. Die Lieferkette blieb stabil und das Vertrauen der Kunden wurde gestärkt. Besonders geschätzt wurde dabei die direkte Übersetzung technischer Risiken in unternehmerische Auswirkungen. Sicherheitsmetriken wurden in KPIs übersetzt, die auch der Vertrieb und das Controlling verstehen.