Fertigende Unternehmen agieren in einem komplexen Spannungsfeld. Klassische IT-Systeme treffen auf spezialisierte OT-Infrastrukturen, die ursprünglich nicht für Vernetzung und Digitalisierung konzipiert wurden. Vielerorts laufen Maschinen mit veralteten Betriebssystemen wie Windows XP, die mit der Zeit immer unsicherer werden. Updates gibt es nicht mehr und viele Sicherheitsprogramme unterstützen diese Systeme nicht. Gleichzeitig haben viele Verantwortliche den Anspruch, ihre IT so sicher wie möglich zu gestalten mit bewährten Lösungen.

Allerdings klafft zwischen IT- und OT-Sicherheit ein tiefer Graben. Sie werden als verschiedene Bereiche mit unterschiedlichen Aufgaben betrachtet. Sowohl technisch als auch kulturell werden IT- und OT-Sicherheit getrennt voneinander gedacht. Das birgt Risiken, führt zu Intransparenz und schafft Zuständigkeitslücken sowie Sicherheitslücken.

Um IT und OT sicher miteinander zu verzahnen, hat die Kritis-Welt bereits wichtige Grundlagen geschaffen. Ihre Sicherheitsstrukturen sollten daher als Blaupause für digitale Resilienz dienen. So können auch mittelständische Fertiger davon profitieren, allerdings nicht durch 1:1-Kopien, sondern durch praxisnahe, skalierbare Prinzipien. Dieser Ansatz orientiert sich speziell an den Bedürfnissen kleiner und mittelgroßer Unternehmen und nutzt Kritis als Framework und erfüllt gleichzeitig regulatorische NIS2-Vorgaben. Das Ziel ist ein Sicherheitsniveau, das zur jeweiligen Rolle in der Wertschöpfungskette passt: ohne Überforderung, aber mit strategischer Wirkung.

1. Sicherheit als Führungsaufgabe verankern

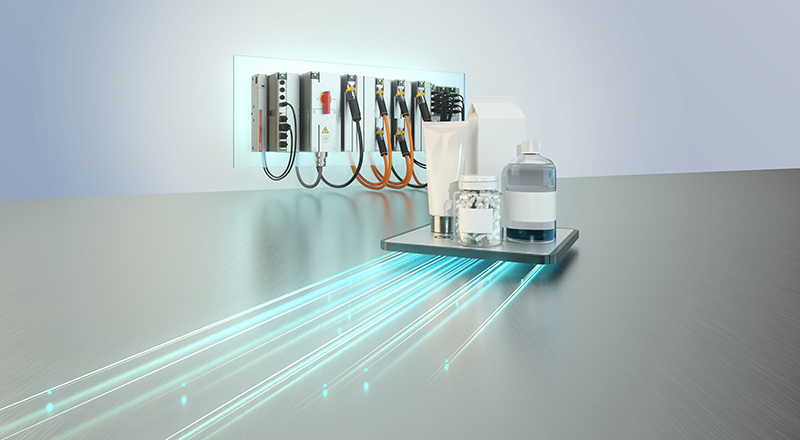

Sicherheit darf nicht allein Aufgabe der Fachabteilungen sein. Sie muss ins Management-Reporting integriert werden, mit klaren Verantwortlichkeiten und Priorisierung auf Geschäftsleitungsebene. Damit wird proaktiv umgesetzt, was NIS2 regulatorisch fordert: Die Geschäftsführung haftet für das Risikomanagement und kann Verantwortung nicht mehr delegieren. So wird Sicherheit zur strategischen Führungsdisziplin. Entscheidend ist, dass die Sichtbarkeit von Sicherheitskennzahlen sowie das Verständnis für digitale Risiken bis auf C-Level ankommen. Der Dialog zwischen Werkleitung, IT und OT muss gestärkt und systematisiert werden. Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse. ‣ weiterlesen

Vorsprung im Packaging

2. Monitoring als kontinuierliche Intelligenz nutzen

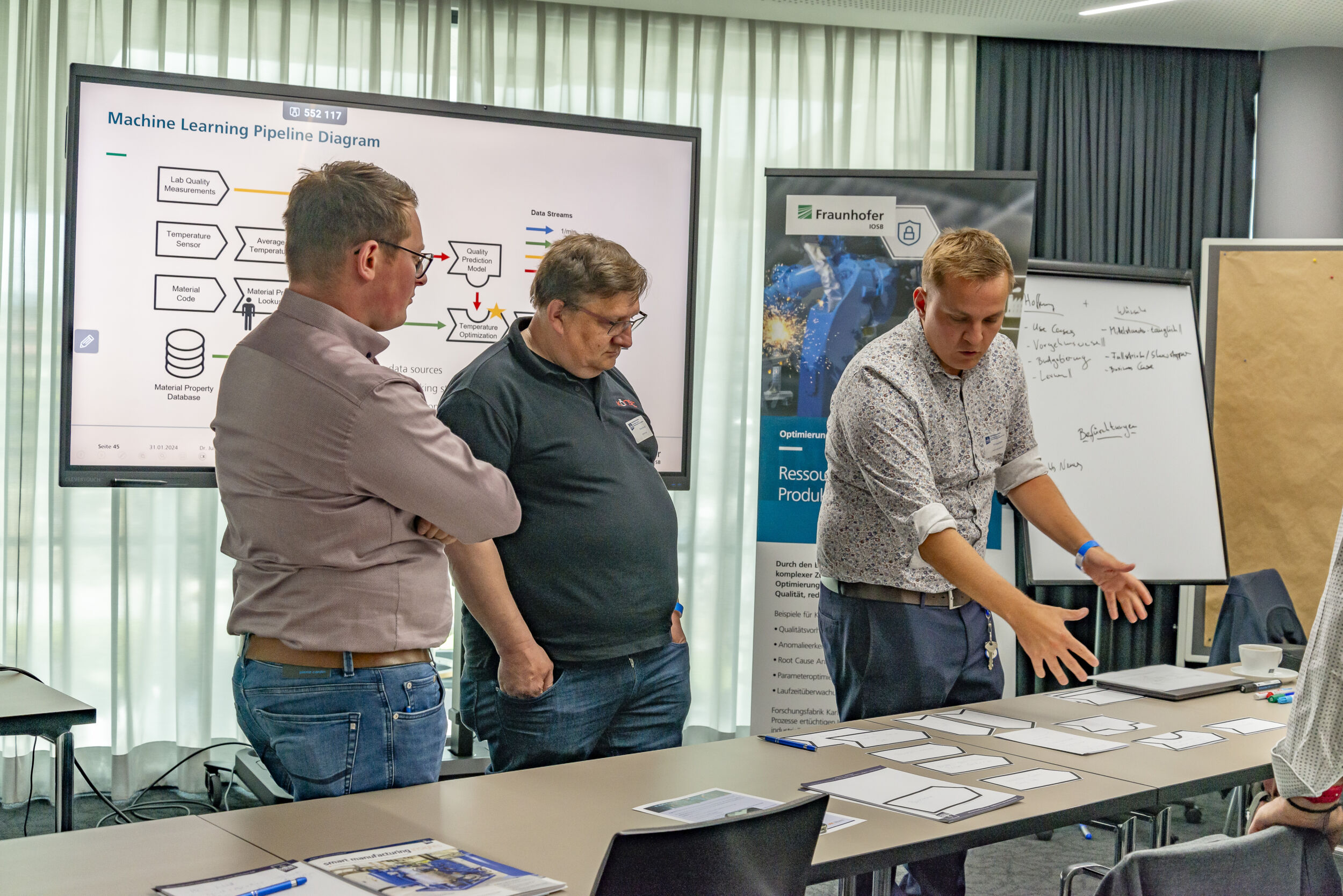

Anstelle reiner Alarmierung durch Schwellenwerte sind lernfähige Systeme erforderlich, die Anomalien erkennen – übergreifend für IT und OT. Sichtbarkeit ist der erste Schritt zu Resilienz. Wer weiß, was im Netzwerk passiert, kann auch gezielt reagieren. Besonders wertvoll sind Monitoring-Lösungen, die neben IT-Logdaten auch Maschinenkommunikation und Steuerungssysteme einbeziehen. So entsteht ein ganzheitliches Lagebild, das kritische Entwicklungen frühzeitig sichtbar macht. Dies ist zugleich die technische Basis, um die strengen Meldepflichten, wie sie Kritis- und NIS2-Standards vorsehen, überhaupt erfüllen zu können.

3. Dienstleister als Sparringspartner begreifen

Sicherheitsdienstleister sind mehr als nur Lieferanten: Sie sind strategische Partner im Betrieb. Mithilfe von Managed-SOC-Services können auch kleinere Fertigungsunternehmen rund um die Uhr auf Expertise und operative Unterstützung zugreifen. Moderne Dienstleister bringen nicht nur Werkzeuge, sondern auch Erfahrung aus unterschiedlichsten Bedrohungsszenarien mit. Für mittelständische Unternehmen mit begrenzten Ressourcen ist diese Zusammenarbeit ein effektiver Hebel, um das Sicherheitsniveau und die Reaktionsgeschwindigkeit deutlich zu steigern.

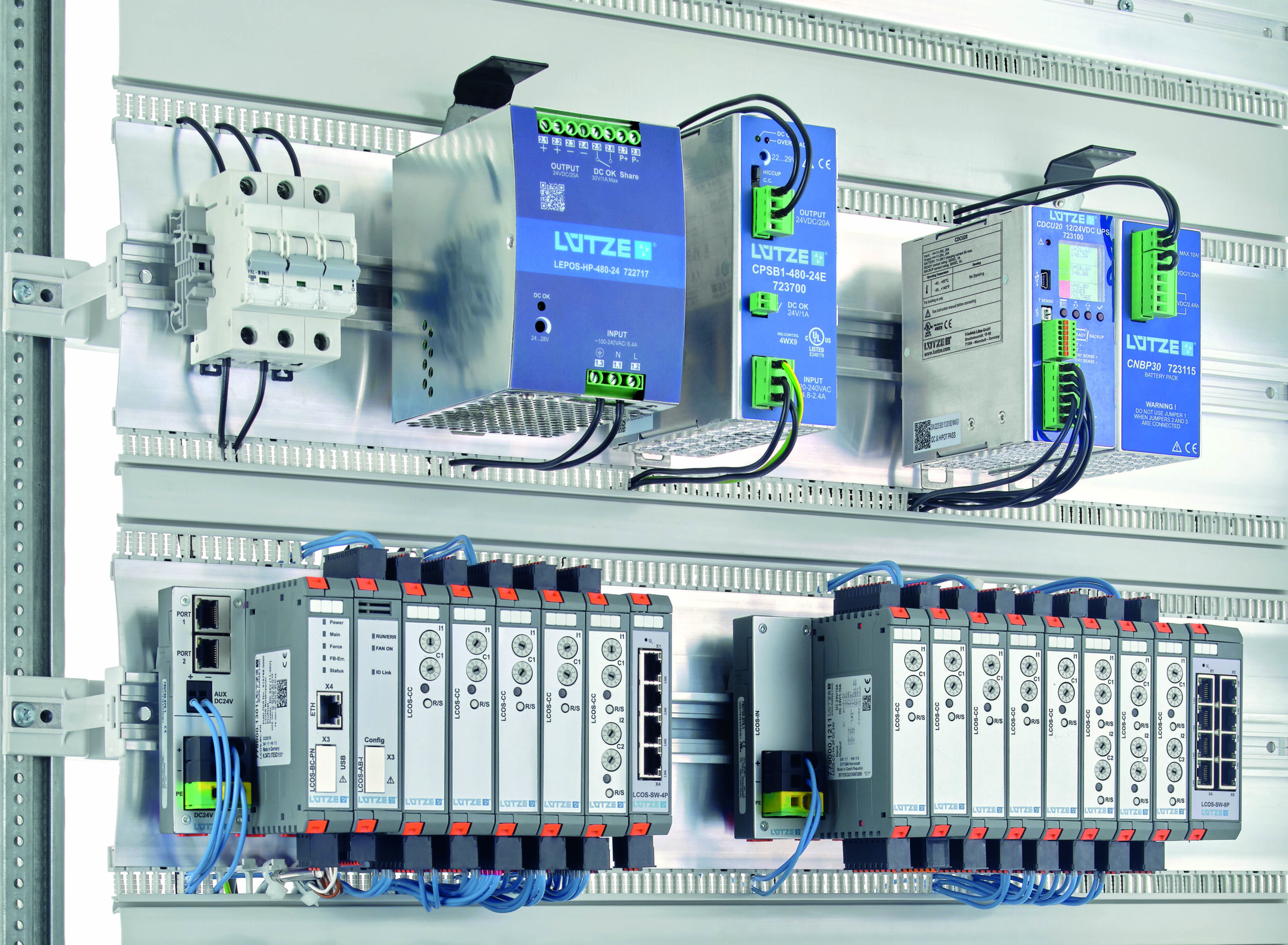

4. OT verstehen und segmentieren

Ein häufig unterschätztes Risiko sind veraltete Maschinensteuerungen oder falsch konfigurierte Schnittstellen. Wer seine OT-Assets systematisch erfasst, segmentiert und absichert, gewinnt Kontrolle und reduziert die Angriffsfläche deutlich. Oft beginnt die Arbeit hier mit einer einfachen Inventarisierung: Welche Steuerungen, Protokolle und Zugänge existieren überhaupt? Welche Systeme kommunizieren wie miteinander? Die darauf aufbauende Segmentierung der Netzwerke in Sicherheitszonen sorgt für eine robuste Grundlage und erschwert es Angreifern erheblich, sich seitlich zu bewegen.

5. Notfallpläne üben -nicht nur schreiben

Papier ist geduldig, Produktionsausfälle jedoch nicht. Notfall- und Wiederanlaufpläne müssen daher regelmäßig getestet und in der Belegschaft verankert werden. Nur so wird Resilienz im Ernstfall zur gelebten Realität. Ein guter Plan beantwortet nicht nur technische Fragen, sondern klärt auch die Themen Kommunikation, Eskalation und Rollenverteilung. Was passiert beispielsweise, wenn die CNC-Anlage für mehrere Stunden steht? Wie kommunizieren IT und OT in der Krise? Wer hat Zugriff auf Backup-Systeme? Antworten auf diese Fragen müssen nicht nur notiert, sondern auch trainiert werden.

Praxisbeispiel: Sichtbarkeit schafft Vertrauen

Ein mittelständischer Maschinenbauer aus Süddeutschland hat mit Cosanta ein hybrides Monitoring für IT und OT inklusive SOC-Anbindung und regelmäßiger C-Level-Briefings eingeführt. Das Resultat: Angriffsversuche wurden frühzeitig erkannt und Sicherheitslücken gezielt geschlossen. Die Lieferkette blieb stabil und das Vertrauen der Kunden wurde gestärkt. Besonders geschätzt wurde dabei die direkte Übersetzung technischer Risiken in unternehmerische Auswirkungen. Sicherheitsmetriken wurden in KPIs übersetzt, die auch der Vertrieb und das Controlling verstehen.

Sichtbarkeit ist der neue Vertrauensbeweis

Fertigungsunternehmen im Mittelstand stehen heute vor einer doppelten Verantwortung: Sie müssen ihre Produktion und die Integrität ganzer Lieferketten schützen. Vertrauen allein reicht dafür nicht mehr aus. Es braucht nachweisbare Sicherheit. Eine Orientierung an Kritis-Maßstäben und NIS2-Konformität wird damit vom regulatorischen Muss zum entscheidenden Qualitätsmerkmal im Wettbewerb.

Der Ansatz zeigt, dass Sicherheit kein Konzernprivileg sein muss: Mit klarer Führung, transparenter Überwachung, starken Partnern und realistischen Notfallplänen schaffen auch mittelständische Betriebe ein Sicherheitsniveau, das ihrer Bedeutung gerecht wird. Sichtbarkeit wird damit zum entscheidenden Faktor für Resilienz, für Partnerschaften, für Zukunftsfähigkeit.