Industrial Ethernet Journal: IT-Technologien werden schon seit geraumer Zeit in der Automatisierungstechnik eingesetzt. Was ist der Grund dafür, dass die Zugriffssicherheit jetzt so thematisiert wird und ganz offensichtlich an Bedeutung gewinnt? Adamczyk: Die Gründe sind sehr vielfältig. Aus meiner Sicht liegt es an der zunehmenden Nutzung von Standard IT-Kommunikationstechnologien im Bereich der industriellen Automatisierung und dem damit einhergehenden veränderten Nutzungsverhalten. Alles ist weitestgehend vernetzt und so lassen sich zum einen Produktions- und Office-Netze leicht koppeln und zum anderen gehören Fernzugriffe bis in die Sensor-/Aktorebene schon fast zum Stand der Technik. Dieser Trend lässt viel Spielraum für Angriffsszenarien im Sinne der IT-Sicherheit. Ich denke die Begriffe Stuxnet und Duqu sind mittlerweile jedem ein Begriff. Dies waren in erster Linie spezifische Bedrohungen für ausgewählte Industrieanlagen außerhalb Deutschlands. Doch hierzulande hat es stark zur Sensibilisierung beigetragen. Ein wichtiger Punkt, denn so ist die IT-Sicherheit zum festen Diskussionsgegenstand geworden. Industrial Ethernet Journal:Wo stehen wir in der Automatisierungstechnik aktuell und was sind die wichtigsten Handlungsfelder? Adamczyk: Es gibt zahlreiche Handlungsfelder. Aufbauend auf der notwendigen Sensibilisierung des Themas \’IT-Sicherheit in der Produktion\‘ müssen neben den technischen vor allem organisatorische Fragestellungen beantwortet werden. An vielen Stellen wird angenommen, dass Bedrohungen allein mit technischen Maßnahmen zu begegnen ist. Das ist ein Irrtum. Ca. 80% einer ganzheitlichen IT-Sicherheitslösung bestehen aus organisatorischen Aspekten. Dies sind im Unternehmen in erster Linie Aspekte, die Menschen und Organisationen betreffen, die den sogenannten IT-Sicherheitsprozess verstehen, umsetzen und überwachen müssen. Industrial Ethernet Journal: Security ist ein klassisches Thema, bei dem Verantwortlichkeiten hin- und hergeschoben werden. Welche Verantwortung haben in dieser Gemengelage jeweils Hersteller von Automatisierungsprodukten, Maschinen- und Anlagenbauer sowie produzierende Unternehmen? Adamczyk: Innerhalb eines Unternehmens ist das Hin- und Herschieben der Verantwortlichkeiten tatsächlich zu beobachten. Schnell wird klar, dass das Thema IT-Sicherheit ein Querschnittsthema im jeweiligen Unternehmen ist, das eine eigenständige Organisationsform benötigt. In der Umsetzung bedeutet dies, entsprechende Rollen und schließlich Verantwortlichkeiten zu definieren und auch zu besetzen. Dieser Lösungsansatz ist selbstverständlich mit gewissem Aufwand und mit Kosten verbunden, welche nicht direkt als ROI (return on investment) ins Unternehmen zurückfließen können. Der Rückfluss ist eher von ideeller Natur geprägt und wird als \’return on security investment (Rosi)\‘ bezeichnet. Solche Lösungsansätze nennt häufig Best bzw. Good Practise. Zum Thema IT-Sicherheit sind anerkannte Best Practises in der internationalen Normenserie ISO2700x spezifiziert. Auf nationaler Ebene hat sich seit 2007 die VDI/VDE Richtlinie 2182 Blatt 1 etabliert. Sie definiert ein Vorgehensmodell zur Berücksichtigung von IT-Sicherheit bei Entwicklung, Integration und Betrieb von industriellen Automatisierungslösungen. Damit stellt dieses Richtlinienwerk eine organisatorische Hilfestellung für die von Ihnen genannte Gruppe der Hersteller, Maschinen- und Anlagenbauer sowie produzierende Unternehmen dar. Industrial Ethernet Journal: Gibt es einen Zusammenhang zwischen Maschinensicherheit (Safety) und Zugriffssicherheit (Security)? Adamczyk: Ja und Nein. Das Nein gilt aufgrund der Tatsache, dass die Zielstellung beider Themen eine andere ist. Funktionale Sicherheit schützt den Menschen und die Umwelt vor Gefährdungen, die von einer Maschine bzw. Anlage selbst ausgehen können. Gemäß dem internationalen Standard IEC61508 werden beispielsweise quantitative und qualitative Maßnahmen definiert, die sich auf den gesamten Lebenszyklus einer sicherheitsrelevanten Einrichtung beziehen. Ziel ist es, zu vermeiden, dass die Maschine bzw. Anlage im Rahmen einer Fehlfunktion die Umwelt und den Menschen schädigt. Die Zielstellung der IT-Sicherheit geht bildlich gesehen eher in die umgekehrte Richtung. Es geht um Einflüsse von außen, die eine Gefahr für die Maschine bzw. die Anlage darstellen. Neben dem klassischen Hackerangriff können das auch ganz normale Umwelteinflüsse sein, wie z.B. Überhitzung, Feuer oder Wasser. Ein Zusammenhang besteht u.a. in der Vorgehensweise. Schließlich geht es bei beiden Themen um die Betrachtung der klassischen Kausalkette: Bedrohungen bzw. stochastische und systematische Fehler nutzen Schwachstellen aus und daraus resultiert ein definiertes Schadenspotential. In dieser Kausalkette bieten sich nun drei Stellen an, einen Hebel anzusetzen. Der erste Hebel kümmert sich um Bedrohungen bzw. Fehler. Deren Auftreten kann durch Maßnahmen vermindert oder gar eliminiert werden. Der zweite Hebel bemüht sich mit Maßnahmen um die Minimierung von Schwachstellen, die oft als Design-, Implementierungs- und Konfigurationsfehler auftreten. Der dritte und letzte Hebel schaut auf die quasi letzte Instanz der Kausalkette, dem möglichen Schaden. Hier gilt es mit Maßnahmen das Schadenspotential auf ein definiertes Maß zu reduzieren, sollte eine Bedrohung bzw. ein Fehler nicht doch eine Schwachstelle ausnutzen und so letztlich einen Schaden verursachen. Industrial Ethernet Journal: Welchen aktiven Beitrag zur wachsenden Zugriffssicherheit industrieller Maschinen- und Anlagen leistet Ihr Institut? Adamczyk: Wir haben auf dem Gebiet der IT-Sicherheit verschiedene Aktivitäten. Der Fokus aktueller Forschungsvorhaben liegt neben der Anpassung bzw. Nutzbarmachung technischer Lösungen vor allem in der Entwicklung organisatorischer Rahmenbedingungen. Ein Schwerpunkt liegt dabei auf der Definition eines IT-sicheren Softwareentwicklungsprozesses für die Entwicklung Ressourcen-armer eingebetteter Automatisierungsgeräte. Dazu gehört auch die Definition und Umsetzung von Penetrations- und Robustheitstests für Ethernet-basierte Automatisierungsgeräte. Wir setzen dabei auf die Profinet-Technologie. Industrial Ethernet Journal: Wie kann eine Konferenz, wie die \’IT Security Industral & Automation\‘, itsec 2012, dabei helfen, dass Security ganz praktisch gelebt und nicht nur darüber gesprochen wird. Adamczyk: Ganz klar: mit praxisnahen Fachbeiträgen von hochkarätigen Referenten und einer intensiven gemeinsamen Diskussion mit dem Publikum. Industrial Ethernet Journal: Was muss Ihrer Ansicht nach darüber hinaus noch getan werden, dass wir auch zukünftig unsere Maschinen und Anlagen sicher und störungsfrei betreiben können? Adamczyk: Wir haben gelernt, das IT-Sicherheit ein zyklischer Prozess ist, der zum großen Teil aus organisatorischen Aspekten besteht. Dies muss zunächst verstanden und schließlich konsequent angewendet werden. Wichtigster Partner ist dabei das Management und allem voran die Unternehmensführung. Ohne Sensibilisierung des Managements und dessen Unterstützung nützen die existierenden Lösungsansätze (Standards, Richtlinien etc.) niemanden etwas. (mbw)

Interview zum Thema Security zur Konferenz itsec IT-Sicherheit ist ein Querschnittsthema

-

Mehr Speed mit IO-Link: 5 Praxistipps für Ingenieure

Wie Anwender das volle Potenzial smarter Sensoren ausschöpfen

IO-Link hat deutlich mehr zu bieten als die bekannten Vorzüge. Dieser Fachartikel zeigt mit Beispielen aus der Praxis, wie Anwender sämtliche Vorteile der digitalen Schnittstelle nutzen. Das funktioniert…

-

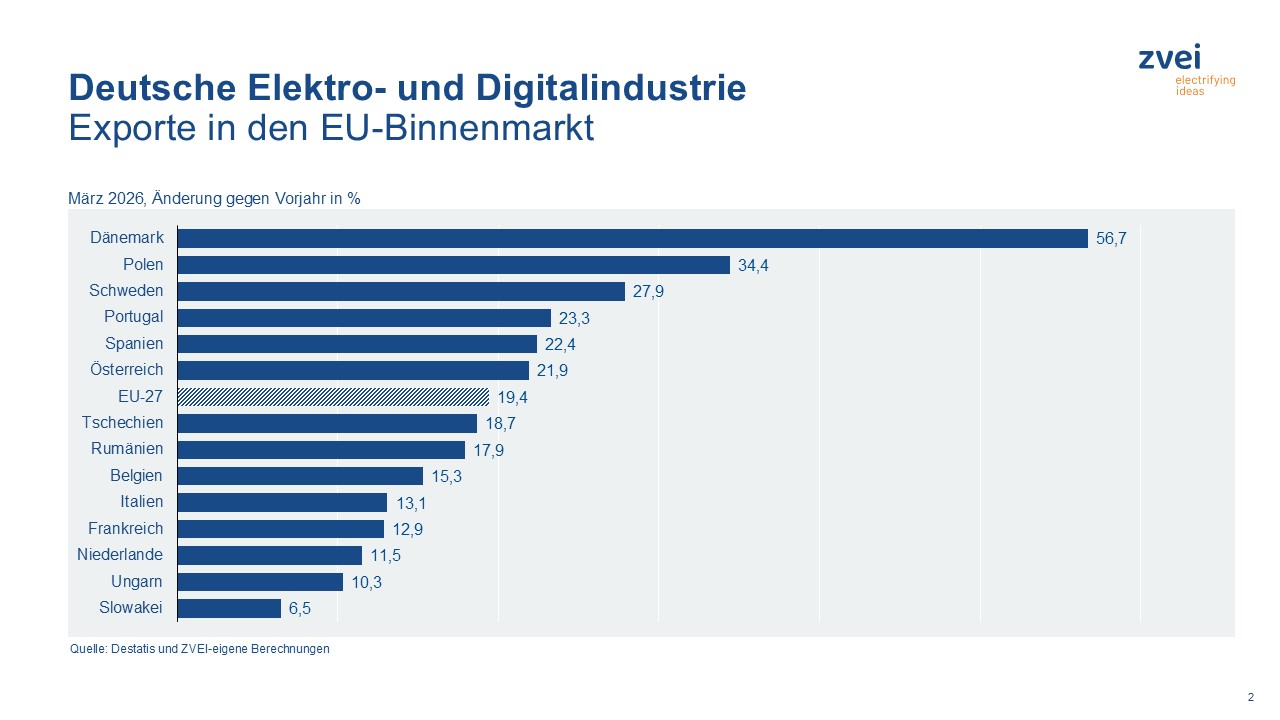

Nach Land aufgeschlüsselte Elektroexporte im März

Die Exporte der deutschen Elektro- und Digitalindustrie sind im März erneut gestiegen.

-

Erfolgreiche Österreich-Premiere

Ausstellerstarke All About Automation in Wels

Die erste Ausgabe der Messereihe All About Automation in Österreich war mit 268 Ausstellern die bisher größte Premiere für den Veranstalter Easyfairs.

-

EBM-Papst eröffnet neuen Hightech-Standort in Rumänien

Am 2. Juni hat EBM-Papst einen neuen Standort im rumänischen Oradea offiziell eröffnet.

-

Ziehl-Abegg trauert um langjährigen Aufsichtsratsvorsitzenden

Ziehl-Abegg trauert um Uwe Ziehl. Der Unternehmer und langjährige Aufsichtsratsvorsitzende ist am 6. Juni im Alter von 79 Jahren verstorben.

-

Von der OT-Risikobewertung bis zum operativen Schutz

TXOne Networks stellt die Sennin-Produktfamilie vor.

-

Anzeige

Mehr Speed mit IO-Link: 5 Praxistipps für IngenieureWie Anwender das volle Potenzial smarter Sensoren ausschöpfen

IO-Link hat deutlich mehr zu bieten als die bekannten Vorzüge. Dieser Fachartikel zeigt…

-

Kontron präsentiert das High-End-3U-VPX-Board VX30101

Kontron hat das neue Kontron VX30101 angekündigt. Dieses 3U-VPX-High-End-Computing-Board der nächsten Generation wurde…

-

Neue Axia-Antriebsfamilie bei Bonfiglioli

Bonfiglioli hat die neue Axia-Antriebsfamilie, bestehend aus AxiaVert und AxiaAgile, vorgestellt. AxiaVert wurde…

-

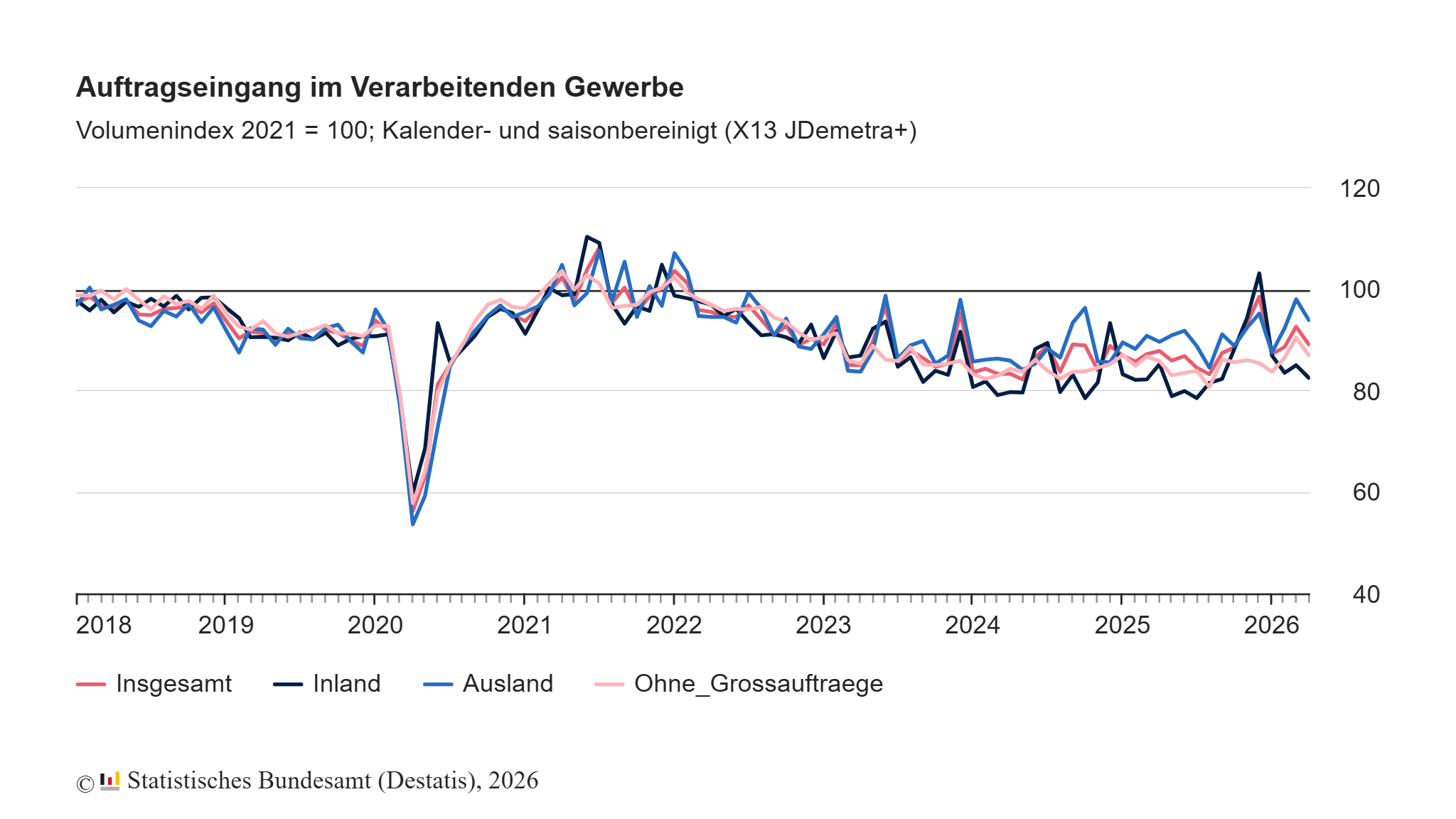

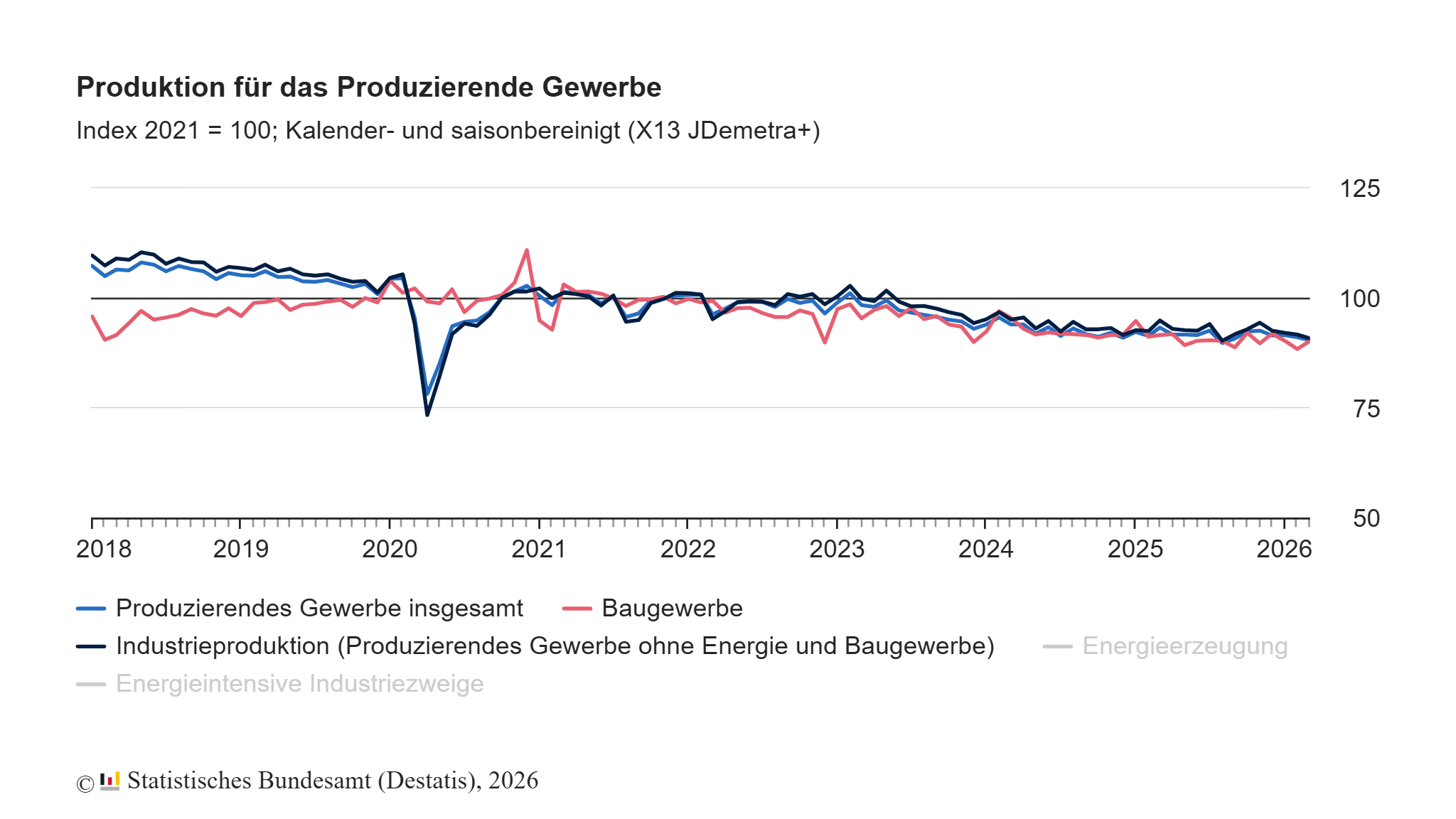

Auftragseingang im Maschinen- und Anlagenbau im Inland schwach

Für den Maschinen- und Anlagenbau aus Deutschland war der April ein Monat mit…

-

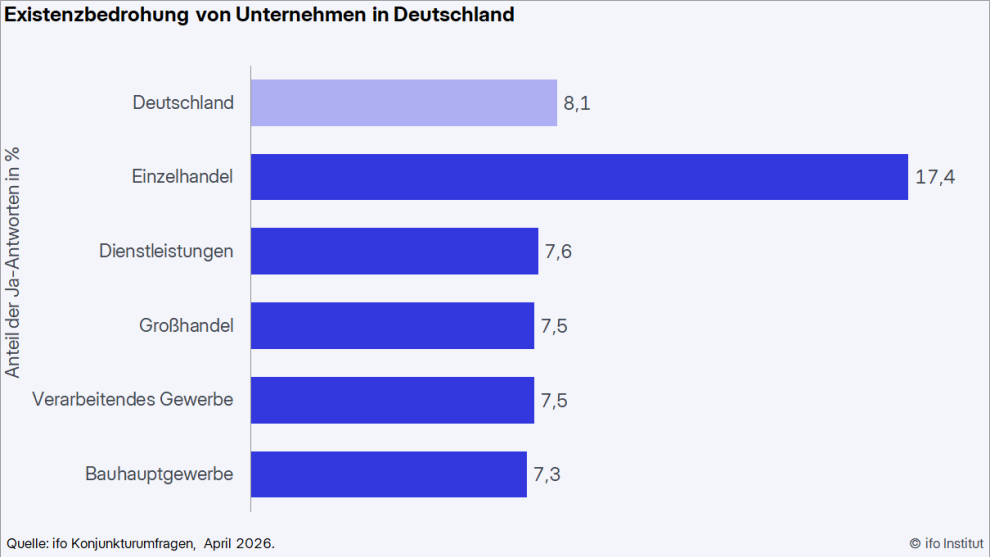

Strukturwandel im Mittelstand: Industriesektor schrumpft

Der deutsche Mittelstand hat sich in den Jahren seit 2010 tiefgreifend verändert.

-

Neuer CEO bei Siemens Electrical Products

Siemens hat Markus Grabmeier mit Wirkung zum 1. Juni zum neuen CEO der…

-

Energieführung für Industrieroboter

Freitragende Energiekette für 600°-Robotikbewegungen

Mit einer neuen freitragenden Variante der Twisterchain präsentiert Igus eine Energieführung für kompakte…

-

Philip Harting erneut in engeren ZVEI-Vorstand gewählt

Philip Harting bleibt Teil des engeren Vorstands des ZVEI.

-

Erfolgreiche Premiere von Eplan Next2026

Eplan Next2026 – das waren zwei Tage geballter Informationen rund um das Thema…

-

Neue Vorstandsvorsitzende der ABB in Deutschland

Der ABB-Aufsichtsrat hat Rosa Meckseper (Bild) zur neuen Vorstandsvorsitzenden der ABB AG bestellt.

-

Elektroexporte: Deutlicher Anstieg im ersten Quartal um 10,3%

Die Exporte der deutschen Elektro- und Digitalindustrie sind im März erneut gestiegen: Mit…

-

Wie ein Copilot die Wartung von S5- und S7-Steuerungen vereinfacht

KI für Bestandsanlagen

In vielen Fabriken laufen ältere Maschinen mit S5- oder klassischen S7-Steuerungen nach wie…

-

Künstliche Intelligenz

KI-Agent unterstützt weltweiten technischen Service

Mit dem KI-Agenten ‚Karl‘ erweitert Neugart sein digitales Serviceangebot um einen weltweit verfügbaren…

-

Zentrale Überwachung von Profibus- und Profinet-Netzwerken in einer einzigen Anwendung

Monitoringlösung unterstützt jetzt auch Profinet

Mit PlantPerfect Monitor 2.00 erweitert Softing Industrial Automation seine Monitoringlösung um Profinet-Unterstützung.

-

Eplan

Smart Sourcing verbindet Elektrokonstruktion und Beschaffung

Mit Eplan Smart Sourcing stellt Eplan eine neue Software zur intelligenten Verknüpfung von…

-

Messtechnikzubehör

DataTec erweitert Portfolio um Signalzugriffs- und Verbindungslösungen

DataTec baut sein Angebot im Bereich Messtechnikzubehör aus und vertreibt künftig im DACH-Raum…

das könnte sie auch interessieren

-

Platzsparende Antriebstechnik für die Verpackungsindustrie

Effizient, robust und kompakt

-

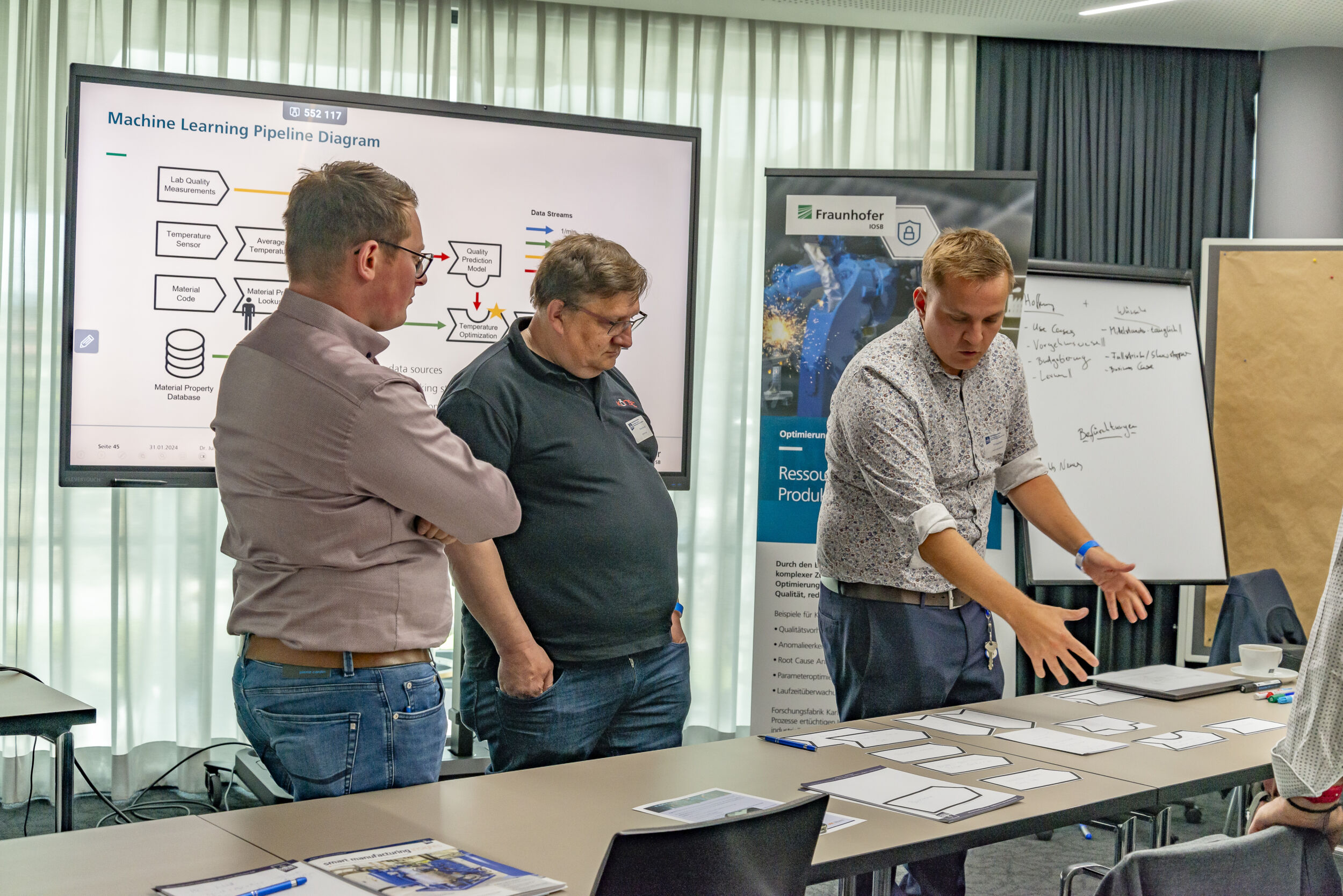

Workshop ebnet produzierenden Unternehmen den Weg zur Smart Factory

KI in der Praxis

-

Bomag standardisiert die Elektrokonstruktion von mobilen Arbeitsmaschinen

Der Kabelbaum als digitaler Zwilling

-

Modulare I/O-Systeme werden zur Architektur hinter moderner Produktion

Vom Anschlusspunkt zur Dateninfrastruktur