Im Jahre 2010 attackierte der Computerwurm Stuxnet die Siemens-Steuerungssysteme vom Typ \’Simatic S7\’. Es folgten weitere Angriffe wie beispielsweise mit dem Trojaner Duqu, einer Stuxnet-Mutation, die seinen Weg in Industrieanlagen über vernetzte Office-Rechner fand, oder mit der Malware Nitro. Letztere hatte es auf das Ausspionieren von Geschäftsgeheimnissen in der chemischen Industrie abgesehen. Mit diesen Attacken wurde deutlich: Das Risiko für Industrieanlagen, durch Computerschadcode manipuliert zu werden, ist gewachsen. Eine wichtige Frage ist, weshalb diese Anlagen getroffen werden konnten. Die Gründe hierfür sind vielfältig. Im industriellen Umfeld herrschen andere Anforderungen an die Systemsicherheit als in der Bürowelt. Kaum ein Unternehmensbereich mit IT-Unterstützung ist für gewöhnlich schlechter geschützt als ein Schweißroboter im Automobilbau oder ein Hochregal eines Maschinenbauers. Hinzu kommt die für die Fertigung typische Situation mit Laufzeiten von bis zu 20 Jahren. Das gilt entsprechend auch für den vorgeschalteten Steuerrechner. Das größte Hindernis für eine adäquate Sicherheit nach Vorbild eines Rechenzentrums ist die zwingend benötigte hohe Verfügbarkeit der Anlagen. Hier genießt nicht die Vertraulichkeit der Daten oder die Integrität von Informationen höchste Priorität, sondern der unterbrechungsfreie Betrieb der Produktionsanlagen. Jede größere Einschränkung der Verfügbarkeit, sei es durch Störfälle oder Wartungsarbeiten, verursacht typischerweise Kosten im sechsstelligen Bereich. In der Folge sind auch Latenzzeiten beim Einsatz gängiger Antivirus-Technologien, etwa für Updates und Aktualisierungen, inakzeptabel. Riskante Verzahnung Hinzu kommt ein strukturelles, historisch bedingtes Problem: Während Industrie- und Rechenzentrumsnetze vor Jahren isoliert betrieben wurden, sind sie heute oft eng mit den Business-Prozessen aus betriebswirtschaftlichen Systemen wie etwa SAP verknüpft. Diese Verzahnung aus Produktions- und Office-Netzen mit Backend-Systemen erhöht die Flexibilität des Geschäfts, erlaubt wesentlich reibungslosere Arbeitsabläufe und führt im Umkehrschluss dazu, dass Kontrollsysteme – wie etwa das einer Robotersteuerung – plötzlich fast so angreifbar werden wie ein offenes WLAN. Zudem sind viele der verwendeten Kommunikationsschnittstellen nicht ausreichend gesichert. Auch tragen die aus der klassischen IT übernommenen Betriebssysteme, adaptierte Anwendungen und Standards selbst zu einem erhöhten Risiko bei. So sorgen heute in der Regel Betriebssysteme wie Windows NT, XP oder Linux und Netztechnologien wie TCP/IP und Ethernet für die Steuerung von industriellen Anlagen auf der Feldebene. Durch die veralteten Betriebssystemversionen sind industrielle Netzwerke allerdings anfällig für bösartige Attacken von Viren, Würmern und Trojanern, schon deshalb, weil aufgrund der hohen Verfügbarkeit selten Patches und Updates greifen. Hinzu kommen Aspekte wie ein fehlender physikalischer Zugriffsschutz, etwa für USB-Ports, oder das Problem der Abstrahlung von Geräten. Maßnahmenkatalog als Grundlage Diese Faktoren führen dazu, dass sich ein umfassendes Schutzszenario in der Fertigung nicht mit bewährten Methoden aus der IT umsetzen lässt. Entscheidend bei einer Implementierung nachhaltiger Sicherheitsstandards ist zunächst ein strikt systematisches Vorgehen: Dazu bewerten in der Regel Spezialisten zusammen mit Verantwortlichen des Unternehmens den Ist-Zustand der Betriebsprozesse in Produktion und IT und entwickeln auf dieser Basis konkrete Empfehlungen. Die Maßnahmenkataloge ISO27000 und ISA99 oder das BSI-Grundschutzhandbuch dienen hier häufig als Grundlage. An erster Stelle steht in der Regel ein Asset-Management, mit dem einzelne Anlagen, Prozesse und Datenpools beispielsweise mit einer Configuration-Management-Datenbank (CMDB) inventarisiert werden. Dabei gilt es, sämtliche Automatisierungsprozesse gründlich zu analysieren, um Bedrohungsszenarien aufzuzeigen und eine aussagekräftige Risikobewertung vornehmen zu können. Dazu gehört die Beantwortung typischer Fragen wie: Wie ist das Ethernet im Unternehmen aufgebaut und welche Systeme sind verbunden? Welche Geräte müssen in die Bewertung einfließen, die bis dato \’nur\’ als Roboter oder Hochregal betrachtet wurden? Erst nach der Risikobewertung ist es möglich, eine geeignete Gesamtlösung zu implementieren. Diese muss nicht unbedingt aus einem einzelnen Produkt bestehen, sondern kann sich auch aus dem Zusammenspiel unterschiedlicher Strategien ergeben. Resistenz steigern Eine gängige Sicherheitsmethode ist die Systemhärtung. Dabei handelt es sich um ein Verfahren, bei dem Betriebssysteme, Datenbanken oder Anwendungen um Funktionen erleichtert werden, die sie für Ihren konkreten Einsatzzweck nicht benötigen. Ebenso gehören Technologien wie die Systemsperre (\’System Lockdown\’) dazu, mit der sich das Ausführen von Programmen einschränken oder das Starten sicherer Anwendungen sicherstellen lassen (\’Digital Certificate\’). Die Programme selbst sind in dem Fall mit einem gültigen Zertifikat signiert. Abgerundet wird dieses Konzept durch das Prinzip \’Least Privilege Access Control\’. Anwender, die auf die betreffenden Geräte, Applikationen und Systeme zugreifen dürfen, bekommen per Policy oder Rolle nur jene Rechte zugewiesen, die sie für ihre Aufgabe zwingend brauchen. Ein durchschnittlich privilegierter Anwender, der beispielsweise nur für das Auslesen von Wartungsdaten zuständig ist, hat in diesem Konzept nur Zugriff auf diese Daten und darf wichtige Konfigurationseinstellungen nicht vornehmen. Wer diese Methoden miteinander kombiniert, senkt die Wahrscheinlichkeit für einen erfolgreichen Angriff auf ein Minimum. Ebenso sollte überlegt werden, wo Device-Authentifizierungen mit Zertifikaten Sinn machen und wo nicht – etwa bei Systemen, die nicht über ein entsprechendes Keystore verfügen. Das ist in der Regel bei PLC- oder Scada-Systemen der Fall. Weil Cyber-Angriffe auf unterschiedlichen Ebenen erfolgen können, muss ein wirkungsvoller Anlagenschutz übergreifend und ebenso tiefgreifend wirken. Dazu gehören drei Aspekte: die Anlagensicherheit, Netzwerksicherheit und der Zugriffsschutz. Je nach Situation, Einsatzgebiet und Gerät eignen sich hier unterschiedliche Lösungen wie Firewalls, Network- und Host-Intrusion-Prevention-Systeme (NIPS und HIPS) sowie Virtual-Intrusion-Prevention (VIP). Aufgaben klar zuteilen Abseits aller technischen Planspiele bleiben bei der Konzeption für mehr Sicherheit im industriellen Umfeld wichtige Policies und Richtlinien für Mitarbeiter oft außen vor. Fest steht allerdings: Eine umfassende Security ergibt sich dynamisch aus der Interaktion zwischen Prozessen, Produkten und Personen. Die Verantwortung für die Sicherheit sollten deshalb auch hauptamtliche Mitarbeiter mit Fachwissen aus beiden Bereichen innehaben. In der Regel ist nämlich statt des verantwortlichen Produktionsleiters die IT-Abteilung eines Unternehmens mit der Anlagensoftware beauftragt, ohne die Anforderungen der Industrieanlagen wirklich zu kennen. Ratsam ist es unter Umständen sogar, eine völlig neue Stelle oder eine zuständige Abteilung für das Thema Industriesicherheit zu schaffen.

360-Grad-Sicherheit für Fertiger Industrielle Anlagen ganzheitlich schützen

-

Für Einsatz in Zone 2

Sicherheitsschaltgerät für Ex-Bereiche

Mit dem neuen Sicherheitsrelais PSR-MC35-EXI baut Phoenix Contact sein Safety-Portfolio weiter aus.

-

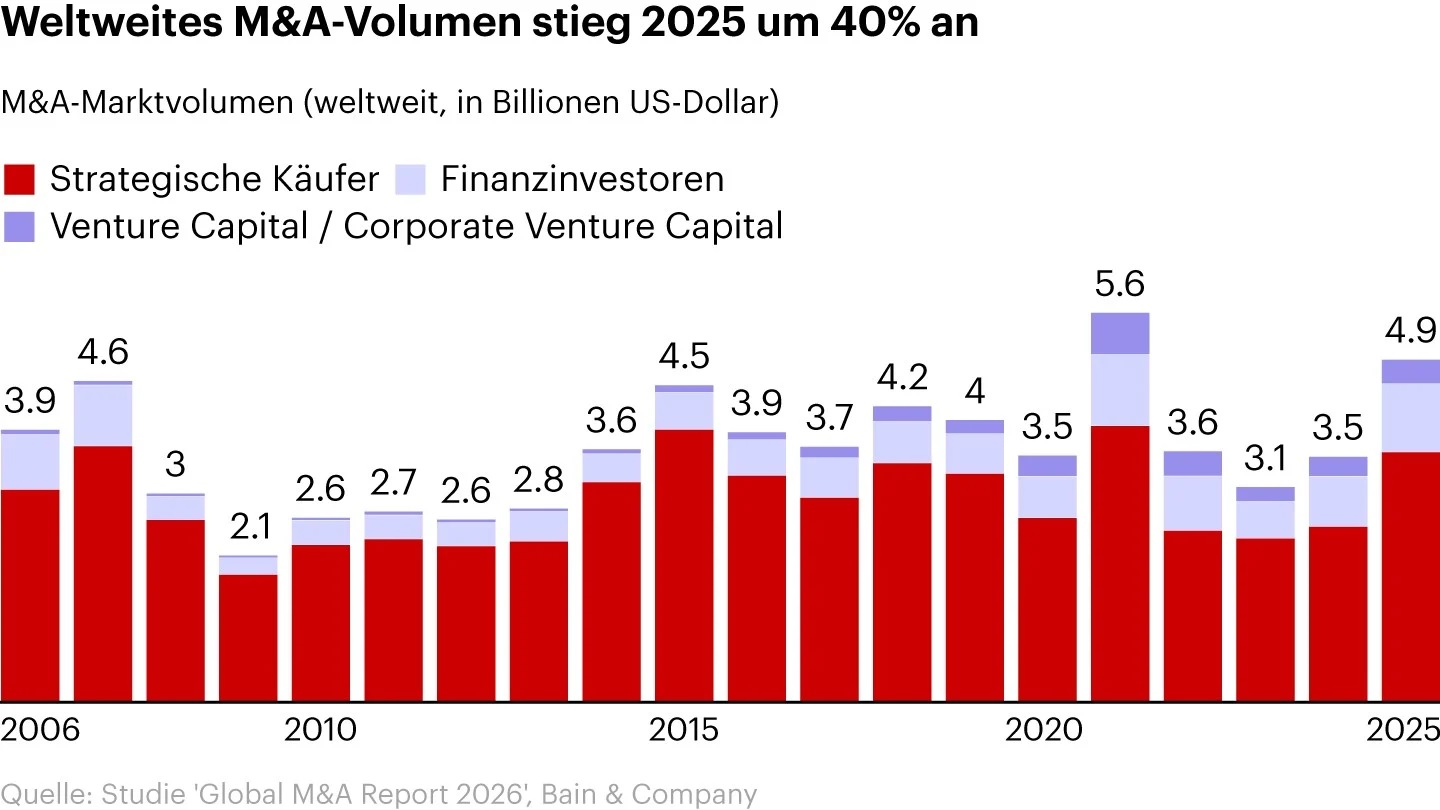

Neuer Bain-Report zu Fusionen

Weltweiter M&A-Markt geht mit Schwung ins neue Jahr

Der weltweite Markt für Fusionen und Übernahmen ist gut aufgestellt, seinen Aufwärtstrend auch 2026 fortzusetzen.

-

IO-Link für hochdynamische Anwendungen

Baumer hat auf der Hannover Messe ein umfassendes IO-Link-Gesamtpaket präsentiert, das eine durchgängige, hochgeschwindige Datenkommunikation vom Sensor bis zur SPS ermöglicht.

-

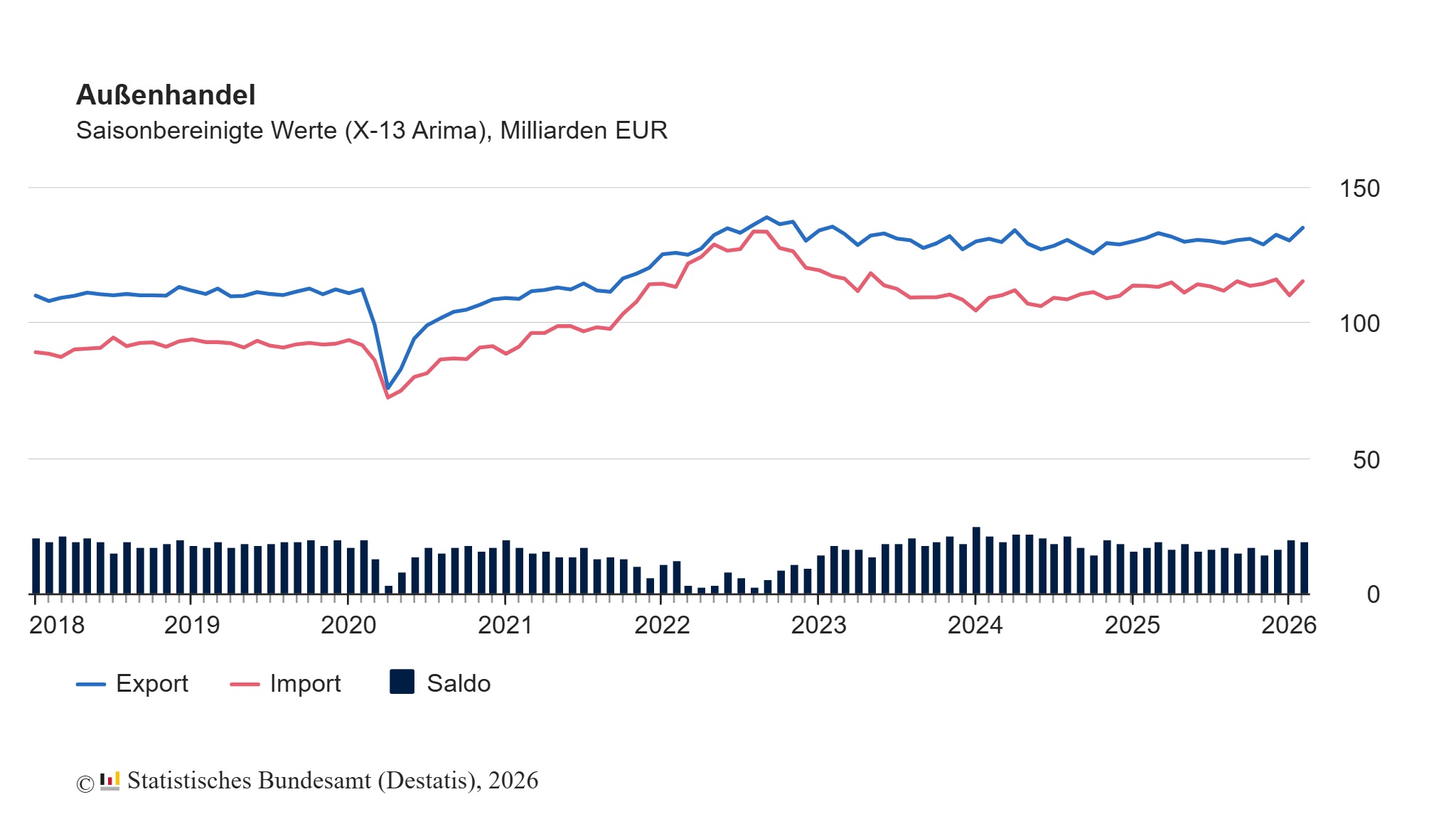

+3,6% zum Januar

Exporte im Februar 2026 gestiegen

Im Februar 2026 sind die deutschen Exporte gegenüber Januar 2026 kalender- und saisonbereinigt um 3,6% und die Importe um 4,7% gestiegen.

-

Für skalierbare industrielle Netzwerke

CAN-FD-zu-Ethernet-Gateway

In vielen CAN-zu-Ethernet-Systemen führt die Übertragung von Ethernet-Frames für jede CAN-Nachricht zu übermäßigen Interrupts, was einen hohen Jitter und eine instabile Systemleistung zur Folge hat.

-

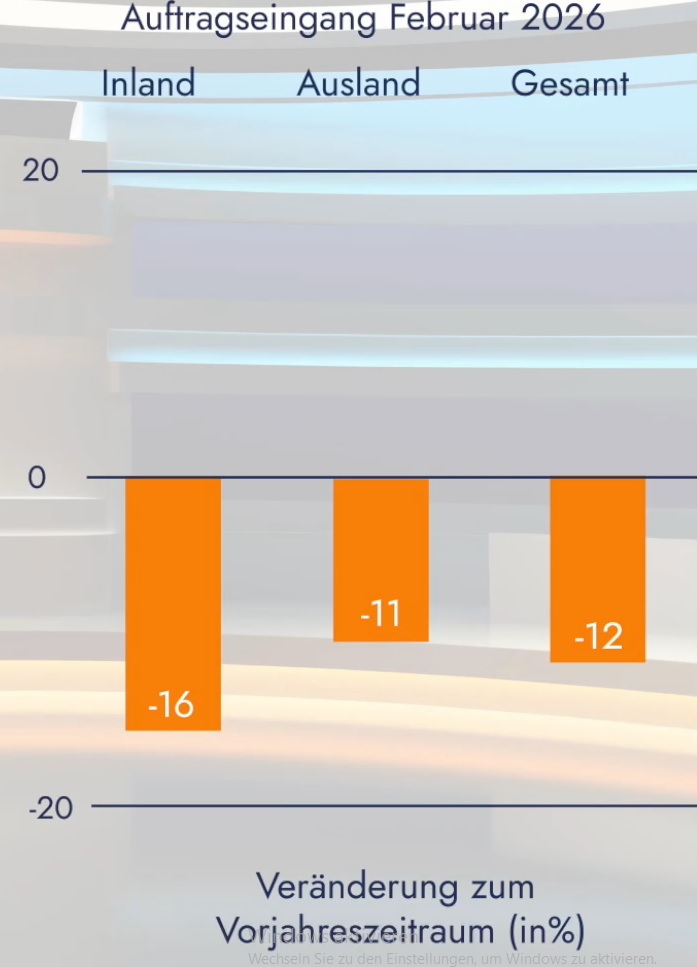

Entwicklung der Auftragseingänge im verarbeitenden Gewerbe für Februar

Nach Angaben des Statistischen Bundesamts legten die Auftragseingänge im Verarbeitenden Gewerbe im Februar…

-

Deutscher Maschinenbau 2030

KI entscheidet über Zukunft der Branche

Produktion, Qualitätssicherung, Materialhandling oder Wartung: Der Anteil der Unternehmen im Maschinen- und Anlagenbau,…

-

Roboterdichte steigt in Europa, Asien und Amerika

Westeuropa installierte 2024 im verarbeitenden Gewerbe einen Rekord von 267 Industrierobotern pro 10.000…

-

Hochschulausgaben 2024 um 5% gestiegen

Im Jahr 2024 haben die öffentlichen, kirchlichen und privaten Hochschulen in Deutschland insgesamt…

-

Digitale Prozesse: Mit Ethernet-APL sicher und effizient

Die Digitalisierung der Prozessindustrie schreitet unaufhaltsam voran – und sie stellt neue Anforderungen…

-

Elektromechanisches Fügesystem

Kistler hat mit dem IJSys ein neues Fügemodul entwickelt, das alle Komponenten inklusive…

-

Infrarotsensor regelt Materialauftrag bei der Plasmabeschichtung

Ultradünne Barriereschichten auf Verpackungen können Lebensmittel oder Medikamente wirksam vor Kontakt mit Sauerstoff,…

-

Neues Mitglied im Wago Management Board

Zum 1. Mai verstärkt Jens Hunecke das Management Board bei Wago als Chief…

-

Gute Ergänzung

Der SCHALTSCHRANKBAU und das Thema ‘schaltschranklose Automatisierung’: Wie passt das denn zusammen? So…

-

Wenn Unmanaged Switches Managed Funktionen übernehmen

Plug&Play trifft Priorisierung

Netzwerksegmentierung und Datenflusspriorität sind in der industriellen Automatisierung keine Kür mehr, sondern Pflicht.…

-

Komplexe Bewegungen über High-Level-Sprachen steuern

Es geht auch ohne Echtzeit

Die koordinierte Bewegung mehrerer Achsen – z.B. bei Robotikanwendungen – ist kein neues…

-

Offizielle Eröffnung der Hima-Niederlassungen in Kolumbien und Peru

Die Hima Group baut die Präsenz in Lateinamerika mit der offiziellen Eröffnung neuer…

-

CiA-Vorstand wieder gewählt

Auf der Vollversammlung des Vereins CAN in Automation wurde der amtierende Vorstand bestätigt:…

-

Schmersal gehört 2026 zu den besten Arbeitgebern in Nordrhein-Westfalen

K.A. Schmersal zählt 2026 zu den besten Arbeitgebern in Deutschland.

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren

Die KI generiert nicht nur immer neue Hacker-Tools, sondern verbessert die Glaubwürdigkeit von…

-

Interview: Wie neue EU-Regularien Maschinenbauer zu sicheren Kommunikationsarchitekturen zwingen

„Cybersecurity ist heute keine Option mehr“

Mit neuen regulatorischen Vorgaben wie dem Cyber Resilience Act steigt der Druck auf…

-

IO-Link-Safety-Lösungen

Mit der Kombination robuster Sicherheitskomponenten und IO-Link Safety ermöglicht Euchner eine durchgängige, sichere…

-

Im Interview: Wie NI und DataTec den europäischen Testmarkt neu denken

Vom Messgerät zur Datenplattform

Beim Besuch von National Instruments bei DataTec tauschten sich Ritu Favre, President Test…

-

Maßgeschneiderte Schwingungsüberwachung mit IO-Link

Gemeinsam zur Lösung

Steigende Anforderungen an die Überwachung von Schwingförder- und Siebmaschinen erfordern präzise und flexibel…

-

Kompakter Distanzsensor bis 150m

Mit dem OptoNCDT ILR1041-150-IO erweitert Micro-Epsilon sein Laser-Distanzsensoren-Portfolio um ein kompaktes Modell für…

das könnte sie auch interessieren

-

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

-

-