Unternehmen unterschätzen die Gefahr durch Cyberattacken laut einer aktuellen Studie von A.T. Kearney. Das kann teuer werden: Die Schätzungen einschlägiger Institutionen zum weltweiten Schaden liegen zwischen 400 Milliarden und 2,2 Billionen US-Dollar. Hinzu kommen Imageschäden und Vertrauens-verluste. In Zukunft werden die Frequenz und das Ausmaß an Cyberattacken weiter ansteigen. Um Risiken zu minimieren, empfiehlt es sich, Informationssicherheit ganzheitlich in fünf Dimensionen zu adressieren: Strategie, Organisation, Prozesse, Technologie und Kultur. \“Zunächst einmal müssen Unternehmen verstehen, dass Informations-sicherheitsrisiken Geschäftsrisiken sind. Die Verantwortung für das Management dieser Risiken liegt bei der Unternehmensführung, nicht bei der IT-Abteilung oder dem CIO\“, erklärt Michael Römer, Partner bei A.T. Kearney und Leiter des Beratungsbereichs Digital Business in Europa. Die Methoden der Attacken auf die Informationssicherheit verändern sich rasant, während das Risiko und die Folgekosten ungenügender Sicherheitsmaßnahmen weiter steigen. \“Der nächste Cyberangriff ist ebenso schwer vorherzusagen wie das nächste Erdbeben, allerdings zeichnen sich einige Trends ab. Die geschätzten Kosten erfolgreicher Angriffe liegen jährlich weltweit zwischen 400 Milliarden und 2,2 Billionen US-Dollar. Das entspricht etwa dem Bruttoinlandsprodukt von Österreich bzw. Brasilien, wobei langfristige Folgen wie Imageschäden durch den Vertrauensverlust kaum angemessen berücksichtigt werden können\“, sagt Dr. Boris Piwinger, Senior Manager und Leiter des Beratungsbereichs Informationssicherheit bei A.T. Kearney. Mit der zunehmenden Digitalisierung und den damit einhergehenden, unvermeidlichen Sicherheitsverletzungen werden auch das Ausmaß und die Frequenz der Attacken steigen. Piwinger sieht vor allem die folgenden Trends: globale Überwachung, gezielte Schwächung von Informations-sicherheitstechnologie, Attack-as-a-Service-Angebote (AaaS), massive Angriffe auf Infrastrukturen und industrielle Steuerungssysteme. Auch Erpressung ist ein mögliches Geschäftsmodell der Angreifer. Sie drohen damit, einen zuvor glaubhaft gemachten Schaden massiv in die Höhe zu treiben, bis das \’Lösegeld\‘ bezahlt ist. Viele Unternehmen agieren zu langsam, um mit der rasanten Entwicklung der Angriffe Schritt zu halten. \“Wenn Kriminelle erst einmal die Systeme eines Unternehmens infiziert haben, kann es Monate dauern, die Kontrolle zurückzugewinnen\“, kommentiert Piwinger. \“Nach Schätzungen dauert es im Durchschnitt 243 Tage, bis ein Angriff entdeckt wird. So haben die Hacker viel Zeit, um sich nach interessanten Daten umzusehen und das gesamte Unternehmen flächendeckend zu infiltrieren.\“ So veröffentlichte das Bundesamt für Sicherheit in der Informationstechnik (BSI) unlängst den Fall eines deutschen Stahlwerks, bei dem ein Angriff zu erheblichen physischen Schäden an einem Hochofen führte. Ähnliches droht auch Infrastrukturbetreibern aus Bereichen wie Telekommunikation, Finanzen, Verkehr, Gesundheit oder Energie-versorgung. Aber was passiert, wenn die Bürger das Vertrauen in diese Bereiche verlieren? Auf diese Weise wird die Debatte um Informations-sicherheit schnell eine Frage der nationalen Sicherheit und – wenn es um den Schutz persönlicher Daten vor Überwachung geht – auch um eine Frage der Demokratie. Das hat inzwischen auch der Gesetzgeber gemerkt und setzt sich mit diesen Fragestellungen auseinander. \“Dennoch werden wir uns an öffentlichkeitswirksame Angriffe dieser Art gewöhnen müssen, auch mit unangenehmen Folgen, sie sind gekommen, um uns lange Zeit zu begleiten\“, ergänzt Piwinger. Die Studie von A.T. Kearney zeigt, dass Unternehmen, die vorbildlich in der Informationssicherheit sind, immer wieder fünf Bereiche adressieren, um Risiken zu minimieren: Strategie, Organisation, Prozesse, Technologie und Kultur. \“Sicherheitsprobleme sind selten auf Fehler in nur einem dieser Bereiche zurückzuführen. Erfolgreiche Hacker nutzen typischerweise eine Kombination unterschiedlicher Schwachstellen\“, erklärt Piwinger. \“Unternehmen, die ihre Sicherheitsrisiken minimieren wollen, brauchen eine eng mit der Unternehmensstrategie verbundene Sicherheitsstrategie, ein ausbalanciertes organisatorisches Setup, in dem schwierige Entscheidungen bewältigt werden können, durchdachte und eingeübte Prozesse zur Bewertung und Bearbeitung von Risiken, einen effizienten Einsatz von Technik und vor allem eine starke Unternehmenskultur, die Informationssicherheit als Wertbeitrag und gemeinsame Aufgabe der Gesamtorganisation wahrnimmt\“, so Michael Römer abschließend.

A.T. Kearney: Cyber-Angriffe in Zukunft häufiger

-

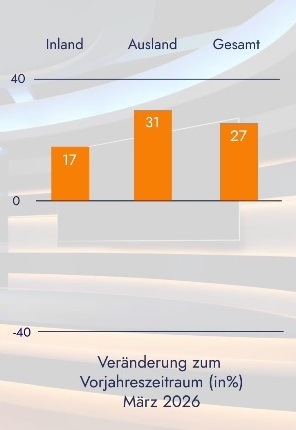

Auftragseingang im Maschinen- und Anlagenbau: Sondereffekte schönen die Bilanz

Nach zwei schwachen Monaten zu Jahresbeginn ist der Auftragseingang im Maschinenbau in Deutschland im März unerwartet stark angestiegen.

-

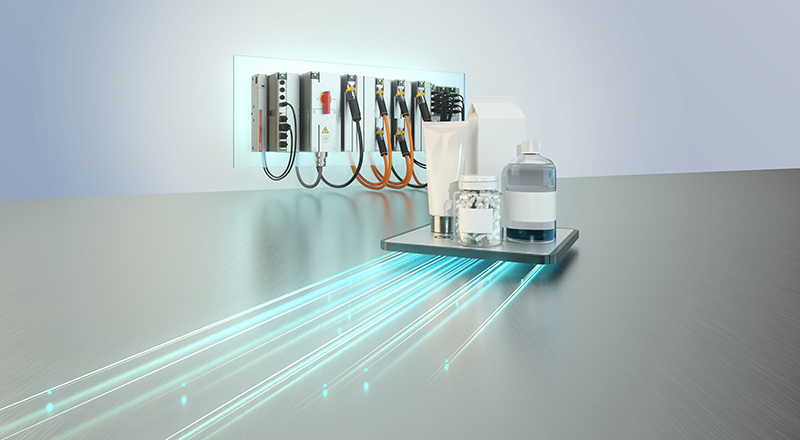

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse.

-

Hummel: Neuer Vice President für Global Account & Industry Management

Hummel baut die internationale Ausrichtung durch die strategische Neuaufstellung des Bereichs Global Account & Industry Management aus.

-

Harting rechnet mit Umsatzwachstum von mehr als 10%

Aktuell entwickelt sich das Geschäft der Technologiegruppe Harting positiv, das berichtete das Unternehmen auf der diesjährigen Hannover Messe.

-

Studierende organisieren internationale Top-Cybersicherheitskonferenz

Anfang Mai wurde der FH OÖ Campus Hagenberg erneut zum Treffpunkt der Cybersecurity-Community beim Security Forum.

-

Jetzt auf der Conrad Sourcing Platform verfügbar:

Stromversorgungen ganz fix verdrahtet

Die neuen Proeco2-Stromversorgungen von Weidmüller sind ab sofort über die Conrad Sourcing Platform…

-

Anzeige

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt…

-

Platzsparend positionieren

Der nur 35mm breite und kostengünstige SeGMo-Positionierantrieb GEL 6008 von Lenord+Bauer ermöglicht die…

-

Modulare Getriebe

Mit den Produktlinien IMS.Eco, IMS.Pro und IMS.Drive bietet IMS Gear Motorenherstellern Zugriff auf…

-

Auftragsbestand im Verarbeitenden Gewerbe im Februar: +1,0% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Seit 18 Monaten: Stillstand beim Frauenanteil in den Vorständen

Am 1. März waren die Vorstände der 160 deutschen Börsenunternehmen in DAX, MDAX…

-

UL Solutions zertifiziert Cyberresilienz von Ethercat

Das Gutachten und die Zertifikate von UL Solutions bestätigen nach Prüfung gemäß IEC62443…

-

Volker Frey neuer CTO bei IFM

Zum 1. Mai gibt es in der Führungsspitze der IFM-Unternehmensgruppe personelle Veränderungen.

-

Ermöglicht zwei Synchronbewegungen

Antriebssystem für Logistik

Das Antriebssystem DualGear von Faulhaber wurde gezielt für Anwendungen in Förderbändern sowie in…

-

Zukunftssichere Maschinenvisualisierung

Webbasiertes HMI

Weidmüller kombiniert die Touchpanelserie U-View Advanced V2 sowie das Web-HMI Procon-Web ES zu…

-

75-jähriges Jubiläum 2026

Wago startet mit Plus und Investitionen ins Jubiläumsjahr

Wago feiert im Jahr 2026 sein 75-jähriges Jubiläum. Auch der Blick auf die…

-

Sick steigert Umsatz um 6,5%

Der Umsatz von Sick im Geschäftsjahr 2025 stieg trotz des herausforderndem Marktumfelds an…

-

Neuwahlen der PNO

Am ersten Tag der Hannovermesse fand die jährliche Mitgliederversammlung der Profibus Nutzerorganisation statt.…

-

B&R und ABB trauern um CEO

B&R und ABB trauern um Florian Schneeberger, Division President von Machine Automation (B&R),…

-

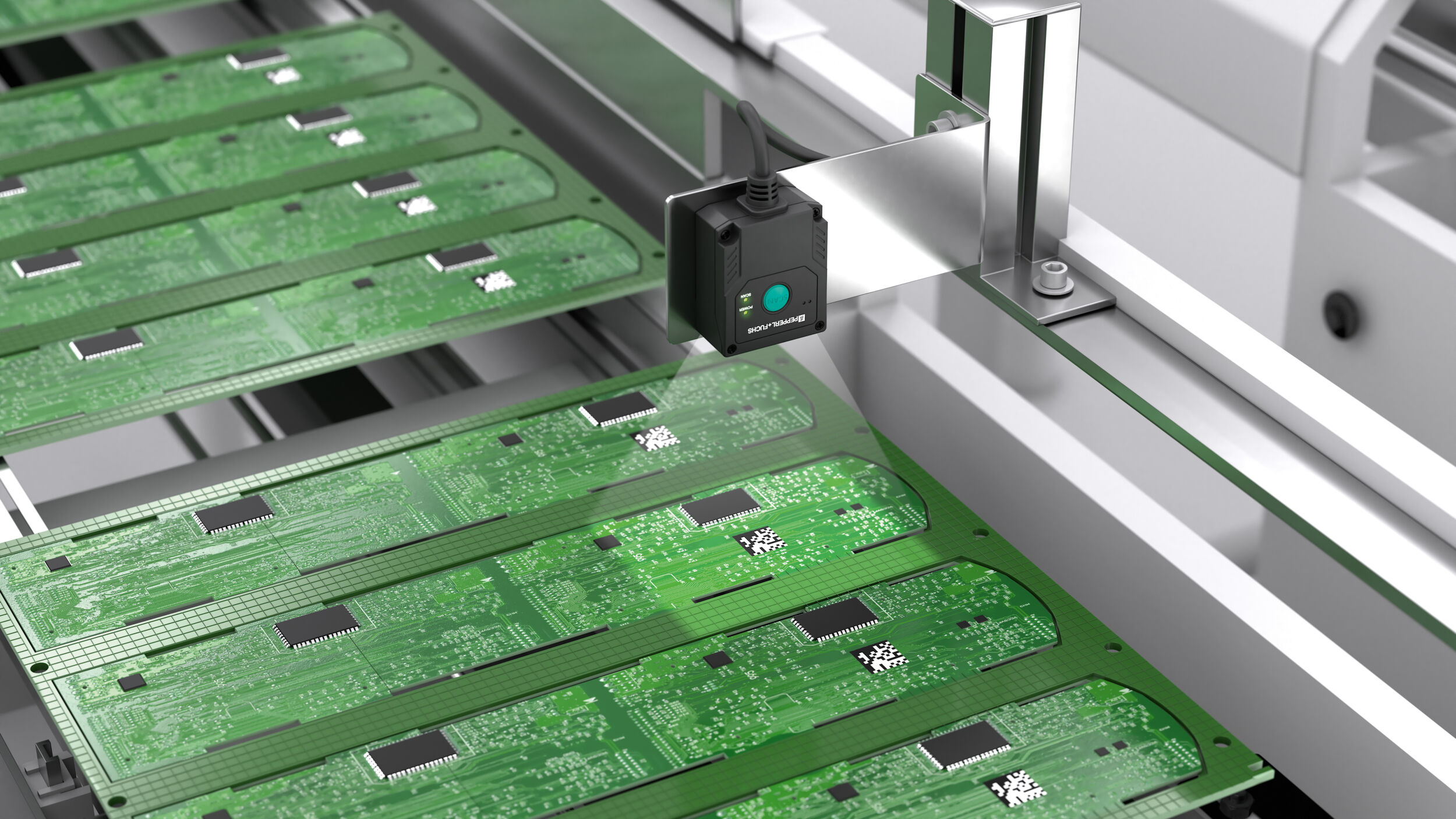

Color Camera für hochpräzise RGB-Druckmarkenerkennung

Closed-Loop-Vision für ausschussfreie Druckproduktion

B&R erweitert sein Vision-Portfolio um eine neue Color Camera zur hochpräzisen RGB-Druckmarkenerkennung.

-

Neues Modell von Voltcraft jetzt auf der Conrad Sourcing Platform erhältlich

Wärmebildkamera für präzise Thermografie

Mit der WB-430 erweitert Voltcraft sein Messtechnik-Portfolio um eine Wärmebildkamera für professionelle Prüf-…

-

Middleware zur Anbindung von Maschinen, Anlagen und IT-Systemen

Audit-Trail für regulierte Produktionsumgebungen

Mit Release 4.3 erweitert Kontron AIS seine Middleware FabEagle Connect um neue Funktionen…

-

Neue Steckverbindergröße

Spart bis zu 40% Bauraum

Mit der neuen Baugröße 4 erweitert Harting seine Steckverbinder-Baureihen Han-Eco, Han B und…

-

Akustische Bildgebungskamera Flir Si2-Pro

Akustische Bildgebung zur Leck- und Fehlererkennung

Mit der Si2-Pro erweitert Flir sein Portfolio akustischer Bildgebungskameras für industrielle Diagnoseaufgaben.

-

Physical AI live erleben: Beckhoff auf der HMI 2026

Die Verschmelzung von künstlicher Intelligenz und klassischer Maschinensteuerung als Basis für Physical AI…

das könnte sie auch interessieren

-

-

Robuste Connectivity als Rückgrat der hypervernetzten Produktion

Netzwerke für Digitalisierung in rauer Umgebung

-

-

NewGen Multitouch-HMIs

Volle Visualisierungspower