Auf etwa 2,8Mrd. Euro schätzt der Sicherheitsdienstleister Corporate Trust den Schaden, der der deutschen Volkswirtschaft pro Jahr durch Industriespionage entsteht. Gemeinsam mit dem Handelsblatt und dem Hamburger Büro für angewandte Kriminologie hatten die Spezialisten Ende letzten Jahres rund 700 deutsche Unternehmen zu diesem Thema befragt. Rund 15% erklärten dabei, dass in der Vergangenheit Unbefugte in ihr Unternehmensnetzwerk eingedrungen waren oder dass ihre Kommunikation durch ausländische Geheimdienste abgehört worden war. Die Dunkelziffer dürfte nach Meinung der Experten allerdings weit höher liegen. Denn aus Angst vor Imageschäden schaltet nur rund jedes vierte betroffene Unternehmen auch tatsächlich die Behörden ein. Genau diese Haltung fördert aber das weitere Wachstum dieses Problems. Hinzu kommt, dass Übergriffe oder weitergeleitete Informationen von den Betroffenen nicht selten unentdeckt bleiben, auch dann, wenn Unternehmen bereits in Sicherheitstechnologien investiert haben. Denn Kommunikation, etwa per Email oder VoIP, lässt sich inzwischen sehr leicht abfangen, ohne dass die Belauschten Verdacht schöpfen. Daher raten Experten dazu, Emails keine wichtigen Geheimnisse anzuvertrauen, ohne die elektronische Post zuverlässig zu verschlüsseln. Überdies bieten je nachdem Firewall-Mechanismen oder so genannte Intrusion-Prevention-Systeme in der Regel einen gewissen Schutz. Allerdings – auch darin sind sich die Experten einig – garantiert allein die Investition in Sicherheitstechnik noch keinen Schutz vor unerwünschten Eindringlingen. Mindestens ebenso wichtig sind organisatorische Rahmenparameter. IT-Projekte als Vorbild Grundsätzlich gilt, dass bei Sicherheitsprojekten dieselben organisatorischen Voraussetzungen wie bei klassischen IT-Projekten etabliert werden müssen, also beispielsweise Sicherheits-Management-Prozesse auf der Basis eines Information-Security-Management-Systems (ISMS). Erfahrungen aus entsprechenden Projekten zeigen, dass vor allem fünf Faktoren wichtig sind: – Klare Zieldefinition – Frühzeitige Kommunikation aller Verantwortlichen aus Produktion und Informationstechnologie (IT) – Klare Definition von Aufgaben und Zuweisung der Verantwortlichkeiten – Rechtzeitige Schulung und Ausbildung der für die Betreuung der Prozesse und Administration der Systeme vorgesehen Mitarbeiter – Sensibilisierung und Schulung der beteiligten beziehungsweise betroffenen Anwender Sind diese Vorbereitungen abgeschlossen, kann die Implementierung der eigentlichen technischen Lösungskonzepte beginnen. Und hier setzen immer mehr Unternehmen auf so genannte periphere Sicherheitsmechanismen. Konkret sind damit Abläufe gemeint, die sich auf externe Maßnahmen beziehen und deshalb keine Änderungen an der Architektur oder den Funktionalitäten der betroffenen IT-Systeme nach sich ziehen. Lösungskonzepte Auf dem Gebiet dieser peripheren Sicherheitsmechanismen hat sich mittlerweile ein technisches Sicherheitskonzept etabliert, das auf folgenden Kriterien basiert: Trennung von Systemen unterschiedlichen Schutzbedarfs Zur Etablierung externer Sicherheitsmechanismen ist es zunächst grundsätzlich erforderlich, die betroffenen Systeme anhand ihres Schutzbedarfs zu klassifizieren. Dabei können die folgenden Faktoren als Entscheidungskriterien bei der Einstufung dienen: – Mangel an für die Systeme verfügbaren Sicherheitsmechanismen, wie beispielsweise Software- Updates – Unterschiedliche Anforderungen bezüglich der Ausfallsicherheit der Systeme – Unterschiede in Art und Schutzbedarf der Kommunikation zwischen den Systemen. Das Ergebnis dieser Trennung der Systeme ist zunächst ein Zonen-Modell, welches nach den Zonen Bürosysteme und Automatisierungssysteme unterscheidet. Innerhalb der Automatisierungssysteme werden dann einzelne Zellen für die zusammengefassten Produktionssysteme gebildet. Dafür werden die Systeme netzwerktechnisch getrennt und unterschiedlichen LAN-Segmenten zugewiesen. Hierbei sind in der Planungsphase vor allem die Fragen zu klären, ob diese Trennung physikalisch, durch eigene Netzwerkkomponenten oder virtuell durch die Nutzung von V-LANs erfolgen soll und in welchem Umfang die IP-Adressierung der Systeme geändert werden muss. Firewall Mechanismen Ein wesentliches Sicherheitsrisiko ist der oftmals ungenügende Schutz der Produktionssysteme vor unbefugten Zugriffen. Aufgrund der Abgeschlossenheit früherer Produktionsnetzwerke und der somit nicht gegebenen Zugriffsmöglichkeit über ein offenes Netzwerk existieren bei vielen Automatisierungssystemen keine Authentisierungsmechanismen oder sind vorhandene Mechanismen oft nicht aktiviert. Die Bedrohungen durch unbefugte Zugriffe reichen dabei von der Produktion fehlerhafter Ware über Ausfälle ganzer Produktionsanlagen bis hin zum Know-how-Diebstahl durch das Kopieren aufwendiger und teurer Steuerungsprogrammierungen. Ein flächendeckender Austausch von Komponenten oder eine nachträgliche Aktivierung eventuell vorhandener Authentisierungsmechanismen stellt allerdings meist einen immensen, wirtschaftlich nicht vertretbaren Aufwand dar. Alternativ ist deswegen die Implementierung vorgeschalteter Firewall-Mechanismen möglich, die jeweils für eine ganze Gruppe von Automatisierungssystemen eingerichtet werden. Mittels der Firewall-Mechanismen kann die zulässige Kommunikation auf die notwendigen Protokolle sowie die berechtigten Kommunikationspartner beschränkt werden. Intrusion-Prevention-Mechanismen Neben dem zuvor beschriebenen Risiko des ungenügenden Schutzes vor unbefugten Zugriffen stellen gezielte Angriffe auf Schwachstellen der Produktionssysteme eine weitere Bedrohung dar. Diese Angriffe können sowohl manuelle Angriffe als auch automatisierte Attacken mit eingeschleusten Viren, Trojanern oder Würmern sein. Zwar schränken die zuvor genannten Firewall-Mechanismen die Angriffsfläche auf die Systeme bereits deutlich ein. Diese bieten jedoch keinen Schutz innerhalb der freigeschalteten Kommunikation. Eine Lücke, die durch die Intrusion-Prevention-Mechanismen geschlossen wird. Verschlüsselungstechnologien Aufgrund verschiedener Faktoren kann es notwendig sein, die Kommunikation zwischen Clientsystemen und Automatisierungssystemen, zwischen Serversystemen und Automatisierungssystemen oder zwischen verschiedenen Automatisierungssystemen abzusichern. Hierfür empfiehlt sich der Einsatz IPSec- oder SSL-basierter Virtual Private Networks (VPN). Diese können entweder auf den Firewall-Systemen, die für die Absicherung der Zellen zum Einsatz kommen, oder auf eigenständigen Gateways terminiert werden. Steht überwiegend der Zugriff eigener Clients im Fokus, ist meist der Einsatz einer IPSec-basierten Lösung unter Nutzung der implementierten Firewall vorteilhaft. Steht dagegen der Zugriff auch unternehmensfremder Clients – beispielsweise für Zwecke der Fernwartung oder bei Outsourcing- / Outtasking-Lösungen – im Vordergrund, ist in der Regel der Einsatz SSL-VPN-basierter Lösungen zu bevorzugen, da hier keine Softwareinstallation auf den Clients erforderlich ist. Fazit Betrachtet man die technologische Entwicklung der letzten Jahre, so wird schnell klar, dass aufgrund veränderter Produktions- und Arbeitszeiten die Anfälligkeit der IT innerhalb von Industriebetrieben stetig zugenommen hat. Und da ungebetene Besucher an immer ausgefeilteren Angriffsszenarien basteln, reichen die herkömmlichen Lösungen nicht mehr aus, um sich optimal vor dieser Bedrohung zu schützen. Nur ein umfangreiches Sicherheitskonzept, in dem Technologien ebenso eine Rolle spielen wie optimale Vorbereitung und organisatorische Parameter, bieten einen wirklichen Schutz sämtlicher Systeme.

Digitale Fabrik Sicherheitstechnik ist nicht alles

-

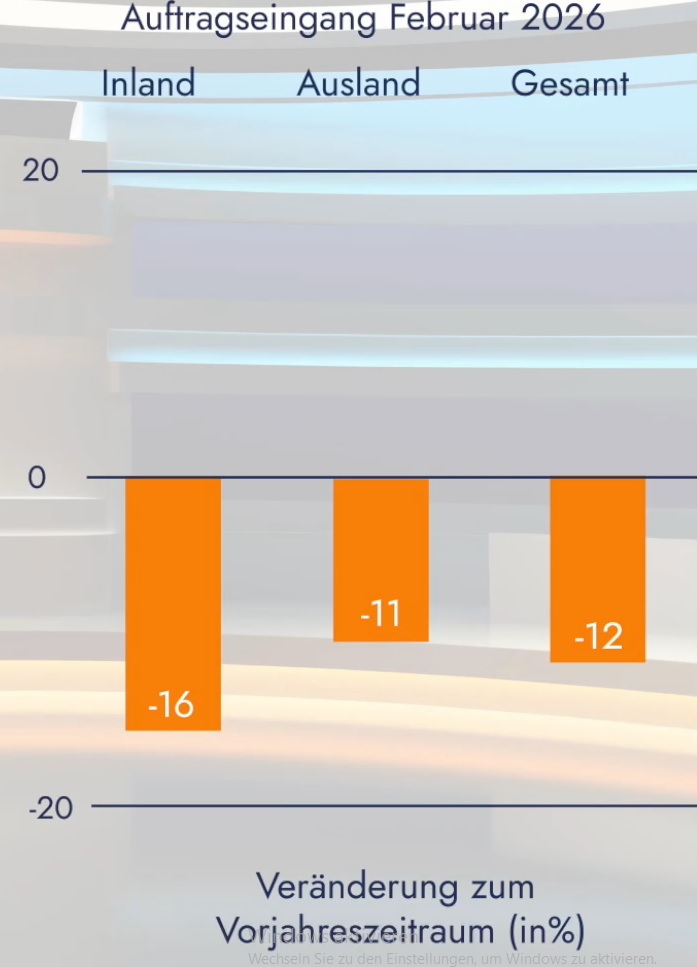

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der Unternehmen trübt sich ein.

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443 für jeden Pflicht, der Maschinen in Verkehr bringt.

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

Auch zum Beginn des Jahres 2026 verzeichnete die deutsche Elektroindustrie ein Exportplus: Im…

-

93% verlagern KI zunehmend auf lokale Server

In den letzten zwei Jahren haben 93% befragter Unternehmen einige KI-Workloads zurück auf…

-

Erster Bauabschnitt eingeweiht

Neues Werk in Mexiko für Phoenix Contact

Phoenix Contact hat sein Produktionsnetzwerk auf dem amerikanischen Kontinent ausgebaut. In einem ersten…

-

Festo, Schaeffler und Ziehl-Abegg

Nominierte für Hermes Award stehen fest

Eine unabhängige Jury hat unter den zahlreichen Einreichungen drei Unternehmen für den Hermes…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

das könnte sie auch interessieren

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik