Die flexible Nutzung von Daten bedingt eine immer weiter voranschreitende Vernetzung der Produktionszellen untereinander und mit den bereits vorhandenen IT-Netzwerken. Dass in derart vermaschten Prozessumgebungen unbedingt auch Aspekte der IT-Security beachtet werden müssen, haben viele Betreiber ausgedehnter Produktionsstätten und auch die großen Automatisierungshersteller mittlerweile erkannt und entsprechende Lösungsszenarien erarbeitet. Deren Konzepte gehen in der Regel von einer einheitlichen, unter der Kontrolle eines einzigen Netzbetreibers stehenden Gesamtanlage aus. Dass ferner eine Trennung von Büro- und Produktionsnetz in unterschiedliche Sicherheitszonen unter Verwendung von Firewall-Systemen sinnvoll ist, steht ebenfalls außer Frage. Unterschiede gibt es vorwiegend in Bezug auf die Graduierung der Sicherheitsbereiche bzw. die Zentralisierung der Firewall-Technik. Fabrik- und Büronetzwerke Gemäß dem so genannten Hardperimeter-Ansatz basieren einige Konzepte auf einer einzigen zentralen Security-Instanz und setzen dabei eine uneingeschränkte Hoheit über das Netzwerk sowie unternehmensweit getrennte, das heißt parallele Netzwerke, voraus. Diese Ansätze bestechen zwar durch ihre theoretische Sicherheit, lösen aber oft nicht das Problem kleinerer heterogener Fabrikanlagen und, wie wir später sehen werden, vor allem nicht das von Maschinenlieferanten, die ihre Anlagen im unbekannten \’IT-Terrain\‘ ihrer Kunden betreiben müssen. Im Unterschied dazu setzt das so genannte Defense-in-depth-Prinzip auf eine Kombination möglichst unterschiedlicher Firewall-Systeme. Zum Beispiel wird für den zentralen Übergang zwischen zwei Netzen, wie zwischen Internet und Unternehmensnetz oder zwischen Büronetz und Produktion, eine Hintereinanderschaltung von Paketfilter, Proxy und Paketfilter empfohlen. Eine weitere Option ist die Unterteilung des Fabrikationsnetzes in Sicherheitszonen oder Compartments. Ähnlich wie die Schotten eines Schiffes schützen diese internen Barrieren vor einem Übergreifen eines Sicherheitsproblems von einer Produktionszelle auf eine noch intakte andere Zelle und verhindern so, dass im Falle eines Falles gleich \’das ganze Schiff\‘ untergeht. Maschinen und Produktionseinheiten Für Lieferanten von Maschinen oder Produktionseinheiten wie z.B. Druckmaschinen oder Roboterstraßen ist diese Topologie-Diskussion von eher akademischer Bedeutung, denn egal wie sich ihre Kunden entscheiden, sie haben auf jeden Fall ein Problem. Immer öfter wird von ihnen eine Integration ihrer Anlagen in die IT-Strukturen des Kunden gefordert. Zudem sind sie zur Abwicklung ihres Kundenservices auf einen Fernwartungszugang zu ihren Systemen meist sehr dringend angewiesen. Vor Ort begegnen sie immer neuen technischen und organisatorischen Rahmenbedingungen, auf die es flexibel zu reagieren gilt. Auf die sicherheitstechnische Infrastruktur des Kunden alleine kann sich der einzelne Maschinenlieferant dabei jedoch nicht verlassen; zumindest dann nicht, wenn der Kunde nicht bereit ist, auch die Konsequenzen seiner Sicherheitsstrategie für die Anlagenverfügbarkeit zu tragen und bei den entsprechenden Gewährleistungsansprüchen gegenüber dem Lieferanten zu berücksichtigen. Gefragt sind also sichere, unabhängige und flexible Lösungen für die Integration der Maschine in den IT-Prozess vor Ort sowie für die Fernwartung. Was liegt da näher, als diese beiden Anforderungen miteinander zu verbinden und eine sichere Vernetzung der Maschine mit dem Netzwerk des Kunden auch für die Fernwartung zu nutzen. Zielsetzungen für einen optimierten Teleservice sind dabei Erhöhung der Sicherheit, Verringerung der Kosten, Vergrößerung der Bandbreite sowie Beibehaltung des flexiblen Zugangs und der einfach überschaubaren Handhabung jetziger Modems. Betrachten wir daher zunächst die bisherige Fernwartungspraxis: Die Maschine ist in der Regel nicht in das Kundennetz eingebunden. Um sie zum Zwecke der Wartung oder der Unterstützung des Bedienpersonals vor Ort mit dem Servicenetzwerk zu verbinden, werden unabhängige Fernwartungszugänge mittels ISDN oder analogem Telefon als Nebenstelle der örtlichen Telefonanlage installiert. Die Verbindungskontrolle ist dabei relativ einfach: Im Normalfall ist die Verbindung physikalisch getrennt. Erst wenn die direkte Aufschaltung eines Servicetechnikers, in der Regel nach telefonischer Absprache, erforderlich ist, wird die Verbindung vom Kunden durch Stecken der Telefonverbindung hergestellt. Das geschilderte Verfahren ist zwar seit Jahren erprobt und akzeptiert, hat jedoch auch einige Schwächen. Im Vergleich zu dieser Technik steht mit dem Unternehmensnetzwerk des Kunden und dessen zentralem Internet- Zugang meist eine wesentlich leistungsfähigere Verbindungsmöglichkeit zur Verfügung. Könnte man diese ohnehin erforderliche Verbindung zum Kundennetz gleichzeitig für die Fernwartung nutzen, ergäbe sich ein enormes Bandbreitenpotenzial für mehr Servicequalität, Effizienz und Flexibilität, z.B. durch die Übertragung von Sprach- und Bilddaten. Leider hat die theoretisch ideale VPNLösung in der Praxis einige Tükken, wenn sie über das Netzwerk des Kunden und dessen zentralen Internetzugang funktionieren soll. So werden VPN-Tunnel im Normalfall vom anfordernden Gerät, also dem PC des Servicemitarbeiters, aufgebaut. Das hieße für den Kunden, dass er in seiner zentralen Internet-Firewall eingehende VPN-Verbindungen zulassen müsste, was für ihn ein unkalkulierbares Risiko darstellt. Die im Folgenden beschriebene Lösung für dieses Dilemma erforderte daher eine grundlegende Änderung des strategischen Ansatzes: a)Wurde bisher die Verbindung jeweils vom Servicetechniker zum System aufgebaut, erfolgt der Aufbau jetzt vom System zum zentralen Serviceknoten. Der Aufbau der Verbindung kann vom Systembediener vor Ort bewusst gesteuert und kontrolliert werden. Die zum Aufbau des Tunnels verwendete Eagle mGuard Firewall reagiert dabei auf ein einfaches URL-Kommando aus der Bedienoberfläche der Maschine. Sollte die Verbindung nicht mehr gewünscht sein, kann sie der Bediener über einen Schalter deaktivieren und einen Zugriff von außen sicher unterbinden. b)Da die Verbindung über das lokale Netzwerk des Kunden und danach über das Internet realisiert wird, sind eine sichere, an Zertifikate gebundene Authentifizierung sowie eine starke Verschlüsselung natürlich Stand der Technik. c)Weiterhin sollte der Servicetechniker über diesen VPN-Tunnel lediglich Zugriff auf die zu wartende Maschine und nicht auf andere mit ihr verbundene Geräte erhalten. Dies geschieht zum einen durch entsprechende Port-Filter zwischen der Maschine bzw. der Produktionszelle und dem Kundennetzwerk und zum anderen durch innerhalb des Tunnels wirksame Firewall-Regeln. d)Da die Maschine selbst aus einem einzigen, aber auch aus einer Vielzahl von Ethernet-Knoten bestehen kann, ist es wichtig, dass Konflikte mit IP-Adressen des Kunden nicht zu aufwändigen Konfigurationsänderungen innerhalb der Anlage führen. Eine einfach verwaltbare virtuelle Adressierung auf der Fernwartungs-Firewall löst dieses Problem zuverlässig und schnell. e)Die VPN-Verbindung wird idealerweise natürlich durch den Anschluss der Maschine an das Kundennetzwerk realisiert. Hierdurch besteht physikalisch immer eine lokale Kopplung der Netze. Nach Kundenwunsch kann diese Verbindung jedoch logisch entsprechend eingeschränkt oder sogar komplett ausgeschaltet werden. In diesem Falle verhält sich die Maschine virtuell wie eine isolierte Netzwerkinsel ohne Verbindung zum restlichen Netzwerk. Das Netz des Kunden wird dann, wie das Internet, zum reinen VPN-Transfernetz. Basierend auf der beschriebenen, rein IP-basierten Remote-Anbindung stehen dem Anwender nun natürlich alle Optionen der modernen IT offen. Generell kann man sagen, dass alle Services, die innerhalb eines firmeninternen Netzwerkes lauffähig sind, nun auch auf der ausgelieferten Maschine zur Verfügung stehen. Zur Verbesserung der Servicequalität sind der Fantasie jetzt fast keine Grenzen mehr gesetzt. Um das Bild abzurunden, sollten die Möglichkeiten eines zusätzlichen Serviceportals an dieser Stelle nicht unerwähnt bleiben. Mit Hilfe eines solchen zentralen Portals ist es möglich, die für die Bedienung der Maschine benötigte Software zentral vorzuhalten und den Zugriff darauf weltweit und sicher zu verwalten. Man stelle sich vor, in einer ausgelieferten Anlage gibt es ein Problem, der absolute Spezialist für dieses Thema führt jedoch gerade eine Inbetriebnahme in Rio de Janeiro durch. Mit Hilfe der transparenten IP-Verbindung zwischen der Maschine und der Firmenzentrale und einem entsprechenden Proxy-Service reichen diesem Mitarbeiter eine beliebige Internet-Verbindung und der Web-Browser auf seinem PC, um damit direkt in die Maschine einzugreifen. Zudem kann er dies nun völlig beruhigt tun, ohne befürchten zu müssen, dass ein Netzwerkvirus \’direkt vom Zukkerhut\‘ auf die Maschine übertragen wird. Da die Zugangsbandbreite nicht mehr durch die Modemtechnik begrenzt ist, sind natürlich auch weitergehende Szenarien umsetzbar. So ist eine interaktive Kommunikation zwischen dem Support und einem Techniker vor Ort nun keine Utopie mehr. Egal ob nur ein Live-Bild von der Anlage übertragen wird, eine Voice over IP-Sprachkommunikation realisiert werden muss oder eine Videokonferenz den Support-Techniker mit Hilfe von Bild und Ton virtuell direkt ins Geschehen einbinden soll. Die Grundlage bildet in jedem Fall eine sichere VPN-Verbindung zur Maschine. Zusammenfassend ergeben sich durch die beschriebene Nutzung der VPN-Technologie entscheidende Vorteile in Bezug auf die Wirtschaftlichkeit und die praktische Handhabung von Teleservice- Diensten. -Beim Endkunden und beim Maschinenlieferanten entfällt der Aufwand für eine zusätzliche Telefon- Infrastruktur. -Die lokale Netzwerkkopplung zwischen Maschine und Kundennetz und die Fernanbindung können in einem einzigen industrietauglichen Gerät konsolidiert werden. -Der Serviceanbieter profitiert von der kostengünstigen Internetverbindung des Endkunden. -Durch die vergrößerte Bandbreite können Serviceleitungen um ein Vielfaches schneller und effizienter abgewickelt werden. -Die Offenheit der IP-Technik eröffnet die Möglichkeiten für völlig neue Servicedienstleistungen z.B. durch die Unterstützung von Bild und Ton. -Durch Anfügen eines zentralen Serviceportals ist das System für einen weltweiten Internet-Zugriff erweiterbar. -Die Einrichtung der Verbindung wird vereinfacht und erfordert keine Eingriffe in die Internet-Firewall des Kunden. -Gegenüber der jetzigen Praxis wird das Security-Niveau angehoben, denn Zugriffe über die Maschine in das Kundennetz werden wirksam unterbunden. -Der Verbindungsaufbau bleibt weiterhin unter der vollen Kontrolle des Endkunden. -Auch nach der momentan stattfindenden Ablösung der klassischen Telefonie durch Paket-vermittelnde Dienste (VoIP) ist die Lösung weltweit und zukunftssicher nutzbar. Hannover Messe 2007: Halle 9, Stand F28

Firewall-Konzepte für die Sichere Automation

-

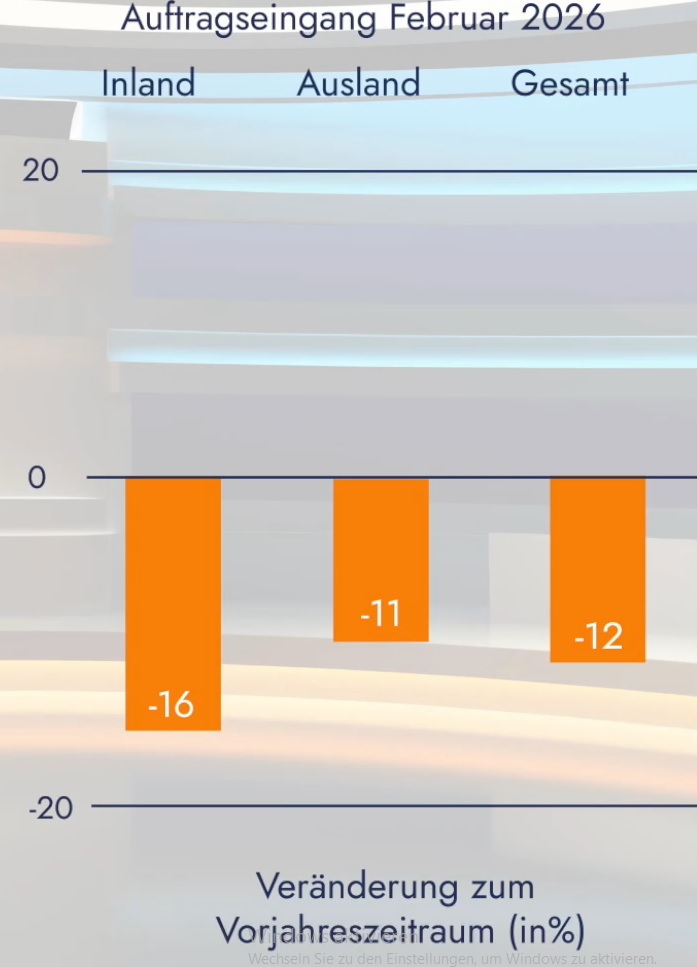

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der Unternehmen trübt sich ein.

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443 für jeden Pflicht, der Maschinen in Verkehr bringt.

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

Auch zum Beginn des Jahres 2026 verzeichnete die deutsche Elektroindustrie ein Exportplus: Im…

-

93% verlagern KI zunehmend auf lokale Server

In den letzten zwei Jahren haben 93% befragter Unternehmen einige KI-Workloads zurück auf…

-

Erster Bauabschnitt eingeweiht

Neues Werk in Mexiko für Phoenix Contact

Phoenix Contact hat sein Produktionsnetzwerk auf dem amerikanischen Kontinent ausgebaut. In einem ersten…

-

Festo, Schaeffler und Ziehl-Abegg

Nominierte für Hermes Award stehen fest

Eine unabhängige Jury hat unter den zahlreichen Einreichungen drei Unternehmen für den Hermes…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

das könnte sie auch interessieren

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik