Die Branche verzeichnet derzeit einen anhaltenden Trend hin zu international anerkannten Sicherheitsstandards. Bewährte Standards wie IEC62351 oder das Systemtesting der Wurldtech Achilles Zertifizierung zum Schutz von Industrieanlagen vor Cyber-Kriminalität können zur Beherrschung von Sicherheitsrisiken herangezogen werden. Ein großes Angebot an Tools und Methodiken existiert, um auf Standards basierende Konzepte für eine höhere Sicherheit von Embedded-Geräten zu erreichen. Für sich genommen können diese Technologien und Prozesse für eine Embedded-Plattform jedoch nur selten eine angemessene Sicherheit bieten. Hingegen kann die Realisierung einer Security-Architektur mit verschiedenen Layern, bestehend aus diesen Lösungen, eine wirkungsvolle Sicherheitsstrategie zum Schutz von Geräten vor Angreifern hervorbringen. Effiziente Sicherheit als Kernanforderung muss in alle Geräte von Grund auf implementiert werden. Genauso wie sich Qualität nicht in Produkte hineintesten lässt, müssen Sicherheitsanforderungen als Bestandteil in die Entwicklung einfließen. Für Komponenten in einer bereits vorhandenen Infrastruktur ist dies jedoch nicht immer möglich. Es gibt jedoch auch hier Techniken, die die Sicherheit verbessern können. Dies ist weniger optimal, kann aber in kontrollierten Umgebungen ausreichend sein. Das \’Design-in\‘ von Security ist kurz- und langfristig wahrscheinlich erfolgreicher und preiswerter. Z.B. kann die Installation eines Antivirus-Tools in ein laufendes Gerät nur dann effizient sein, wenn im Rahmen der Implementierung regelmäßige Updates und System-Scans geplant werden. Eine sorgfältige Analyse der Sicherheitslandschaft zu Beginn eines Projekts ist stets effizienter als die Wiederherstellung eines Systems nach einem Schaden. Die Wahl der geeigneten Kombination an Tools und der richtigen Methodik kann ohne ein strukturiertes Konzept extrem komplex werden. Ein \’Schritt-für-Schritt\‘-Prozess führt wahrscheinlich zu einem erfolgreichen, aus Layern bestehenden Sicherheitskonzept. Security in der Welt der Embedded Devices Die Herausforderungen zur Realisierung einer sicheren Embedded-Plattform unterscheiden sich von der \’Enterprise Security\‘. – Ein Embedded Device verfügt nicht über den Schutz von Systemen mit Layern wie etwa Firewalls und Security Devices, die in herkömmlichen IT-Unternehmenssystemen dominieren. – Embedded-Geräte sind oft in entfernten oder nicht zugänglichen Gegenden im Einsatz. Dazu zählen Power-Stationen, Pipelines oder andere Geräte in rauen Umgebungen. Daher ist es erforderlich, eine höhere Geräteintelligenz zu implementieren, um auf externe Gefahren angemessen reagieren zu können. – Ein Embedded Device kann weniger verfügbare Ressourcen haben als ein herkömmliches IT-Unternehmenssystem. Dies erschwert oder macht herkömmliche Schutzlösungen wie An- tivirus-Schutz gar unmöglich. Das gewünschte Maß an Schutz muss gegen das, was inner- halb der Auflagen des Gerätes, um eine geeignete Security sowie Geräte-Performance zu erzielen, erreichbar ist, abgewogen werden. – Ein Embedded-Gerät in kritischer Infrastruktur hat ganz klare Anforderungen an die Verfügbarkeit (Uptime). Ein Ausfall des Geräts kann dazu führen, dass Schutzfunktionen versagen oder kritische Prozesse in einen gefährlichen Zustand laufen. Ein IT-System mit Antivirus- oder \’White-listing\‘-Funktion kann vielleicht Datenlecks verhindern, doch kann sich diese Methode bei kritischen Geräten als gefährlich erweisen. Security ist ein dynamischer Prozess. Täglich werden hunderte neuer Bedrohungen entdeckt. Daher ist es wichtig, eine Sicherheitsarchitektur zu haben, die auf diese Gefahren angemessen und wendig reagieren kann. Security in den Projekt-Lebenszyklus einplanen Der Security-Designprozess lässt sich in fünf Schritten beschreiben. 1. Einschätzung der Bedrohung (threat Assessment) Security hängt, genau wie Safety, von einem disziplinierten Prozess in der Entwicklung ab. Zu Projektbeginn ist es wichtig, die grundlegenden Risiko-Management-Probleme zu verstehen. Dazu zählen Sinn und Zweck des Geräts, Wert des Gegenstands, seine Einsatzumgebung sowie mögliche Gefahren vor Angreifern. Ein gutes \’Threat Assessment\‘ liefert Antworten auf folgende Fragen: – Welche Security-Anforderungen und Ziele gibt es? Was soll geschützt werden – Gerätefunktionen (Uptime, Quality of Service) oder Informationen (Daten in Bewegung, Daten statisch)? Gibt es Bedenken wegen des Schutzes von \’Intellectual Property\‘ (IP)? – Welche Auswirkungen hätten die identifizierten Security-Bedrohungen? – Welche möglichen Sicherheitsmängel gibt es bereits im Design des Produktes? – Gibt es Maßnahmen, die je nach Einsatzfall des Geräts bereits genutzt werden könnten? – Sind sichere Programmierstandards verfügbar, die helfen, Schwachstellen während der Im- plementierung zu vermeiden? Muss das Gerät Security Certification Standards wie Common Criteria und IEC62351 oder Wurldtech Achilles Certification erfüllen? 2. Software-Architektur und Design Nach erfolgtem \’Threat Assessment\‘ und Aufnahme der Anforderungen muss das System mit einer geeigneten Architektur entwickelt werden. Die Architektur muss ausreichend robust sein, um alle identifizierten Bedrohungen abzuwehren. Ein gutes Design gewährleistet, dass die folgenden wichtigen Zielsetzungen erfüllt werden: – Identifizierung bekannter und konsolidierter Software-Techniken zur Abschwächung der in der Bestandsaufnahme identifizierten Bedrohungen. – Vermeidung aller üblichen Programmierfehler, die Schwachstellen hervorrufen und Angreifern einen Zugang ermöglichen können. Ein triviales, aber gefährliches Beispiel ist, Daten von einem Platz an einen anderen zu kopieren ohne zu wissen, ob genug Speicher zur Verfügung steht. Eine Liste mit Richtlinien für Programmierer sollte erstellt werden. Diese Richtlinien können auch als Basis für Applikationstests dienen. – Je nach Bedrohungsszenario sollte bestimmt werden, ob ein sicheres Boot-Konzept erforderlich ist. Auch muss geprüft werden, ob ein sicheres Management-Framework für Updates des Systems nötig ist. – Identifikation von Subsystemen der Software-Architektur, die sich hinsichtlich von Kriterien wie Vertraulichkeit, Robustheit und \’Life-Cycle\‘-Anforderungen in ihrer Bedeutung voneinander unterscheiden. Die Separierung dieser unterschiedlichen Level der Wichtigkeit können ohne zusätzliche Hardwarekosten erforderlich sein. 3. Runtime Auswahl Nach der Definition der Software-Architektur besteht der nächste Schritt in der Wahl des geeigneten Runtime-Systems. Zusätzlich zu Security-Anforderungen kann es Anforderungen hinsichtlich Performance und Safety geben, die entscheidende Faktoren bei der Wahl sind. Falls ein Commercial Off-the-Shelf (COTS) Produkt gewählt wird, kann der Hersteller normalerweise Unterstützung anbieten und auf neu entdeckte Gefahren reagieren. Dies nimmt die Last vom Gerätehersteller. Zusätzlich kann eine Partitionierung die Sicherheit erhöhen, indem Applikationen isoliert und Multi-OS Fähigkeiten angeboten werden. Das Runtime-System sollte auch eine robuste Middleware-Grundlage bieten, die \’Trusted Connectivity\‘ erlaubt. Diese Grundlage kann Funktionen für Autorisierung, Authentifizierung und Auditing enthalten. Je nach potenziellen Compliance-Anforderungen können für eine sichere Kommunikation \’Secure Socket Layer\‘ (SSL), Firewalls und kryptografische Bibliotheken erforderlich sein. Falls der Hersteller Sicherheitszertifizierungen nach international anerkannten Standards erfolgreich durchlaufen hat, kann dies das Vertrauen in die sichere \’Design-Life-Cycle\‘-Prozesse stärken. Abschließend ist ein langfristiger Unterstützungsplan für die Runtime einschließlich Security-Wartung eine einfache Möglichkeit für einen COTS-Anbieter, um die Lebensdauer von Geräten zu planen und sicherzustellen, dass die Produkte stets mit entsprechenden Schutz laufen. 4. Applikationsschutz Der Kern eines Embedded-Systems ist die differenzierende Applikation. Da sich die Applikation an vorderster Front befindet, muss sie einen gewissen \’Schutz\‘ enthalten. Eine unsichere Applikation auf einem sicheren System zu betreiben macht keinen Sinn. Legacy Designs sollten, falls erforderlich, überprüft und modifiziert werden, um das Schutzkonzept voll zu nutzen. Umfangreiche Tests sollten auf Geräte- und Integrationsebene durchgeführt werden, um sicher zu gehen, dass das Gerät ohne bekannte Sicherheitsschwachstellen in Betrieb gehen kann. Ein Test der Applikation auf die meisten üblichen Bedrohungen stellt sicher, dass alles in Ordnung ist. Ein gutes Testkonzept prüft ebenfalls alle gängigen Programmierfehler, die Angreifern offene Türen anbieten. \’Fuzz Testing\‘ nutzt \’Out-of-Spec\‘-Parameter wie z.B. ein riesiges Datenaufkommen, um auf DOS-Angriffe (Denial of Service), manipulierte Internetadressen und \’Out-of-Boundary\‘-Daten zu prüfen und die mögliche Einschleusung von Schadcode zu vermeiden. Es ist extrem wichtig, sicherzustellen, dass die Software den Umgang mit diesen Anomalien bei gleich bleibend hoher Geräteperformance beherrscht. 5. Künftiges Security-Management Das System muss so ausgelegt werden, dass es nicht nur mit aktuellen bzw. bekannten, sondern auch mit künftigen Bedrohungen zurecht kommt. Aus praktischer Sicht bedeutet dies die Entwicklung eines Systems mit einem sicheren Management-Framework so, dass Updates der Gerätesoftware mit einem sicheren und zeitnahen Bereitstellungsservice durchgeführt werden können. Dieses \’Device-Management\‘-Framework sollte auch jede Möglichkeit verhindern, dass Schadsoftware in das Gerät eindringt. Konsolidierte Techniken wie digitale Signaturen können verwendet werden, um zu prüfen, dass ein Update echt ist. Das Framework sollte auch in der Lage sein, Alarme zu reporten, sobald verdächtige Aktionen auftreten oder auf dem Gerät durchgeführt werden sollen. Embedded Security mit Wind River optimieren Wind River bietet ein vollständiges \’End-to-End\‘-Framework zum Schutz von Embedded-Geräten vor externen Angriffen an. Das Unternehmen arbeitet auch mit seinen Kunden zusammen, um ihre Anforderungen zum Schutz vor Geräten zu adressieren und Vertraulichkeit sowie kontinuierliche Risikominimierung in Entwicklungs- und Implementierungsszenarien zu erreichen. Für alle Stufen des Sicherheitsplanungsprozesses hat Wind River Tools und Lösungen. In der \’Threat-Assessment\‘-Phase bietet man spezielle Trainings, Studien über Security-Architektur und Beratung für spezifische Sicherheitsvorschriften zu bestehenden Projekten oder zu neuen Designs. Wind River bietet auch eine Reihe von Runtime Lösungen an, um die Anforderungen verschiedener Märkte inklusive Zertifizierung gemäß internationaler Safety- und Security-Standards zu adressieren. Das Runtime-Angebot beinhaltet VxWorks-basierte Lösungen für verschiedene Märkte und Anforderungen sowie Security-optimierte Runtime-Systeme auf Basis von Open-Source-Technologie wie SE Linux und SE Android. Diese Fähigkeiten werden komplettiert durch eine Safe- und Secure-Partitionierungsplattform, die hilft, verschiedene Level mit unterschiedlichen Anforderungen an die Sicherheit und Einsatzumgebungen ohne zusätzliche Hardwarekosten zu mischen und zu administrieren. Ferner gibt Wind River Richtlinien heraus, mit denen die Kunden Betriebssysteme und zugehörige Middleware konfigurieren können, um die Angriffsrisiken zu reduzieren. Alle Wind River Kunden profitieren von der \’Security Vulnerability Response Policy\‘ des Unternehmens. Diese definiert den internen Prozess des Security-Teams für die proaktive Überwachung von Sicherheitsbedrohungen, die Produkte beeinträchtigen könnten. Für die Entwicklungsphase bietet man Tools einschließlich Wind River Test Management an, mit denen Schwachstellen aufgespürt werden können. Test Management identifiziert \’Non-executed\‘ oder \’Non-tested\‘ Code, exponiert potenziell unsichere Teile der Applikation und lässt sich so erweitern, dass \’White-hat Attacks\‘ und \’Fuzz Testing\‘ mit bewährter Technologie durchgeführt werden können. Zudem kann Wind River Professional Services bei der Implementierung oder der Integration eines Secure System-Management-Frameworks helfen, um die vertrauenswürdige Bereitstellung von aktualisierter Firmware und Applikations-Code sowie die Integration von Third-Party-Produkten wie \’Intrusion-Detection\‘-Systeme oder \’White-Listing\‘-Frameworks zu erlauben, um die Robustheit des eingesetzten Geräts zu erhöhen.

Kritische Infrastrukturen vor Angreifern schützen

-

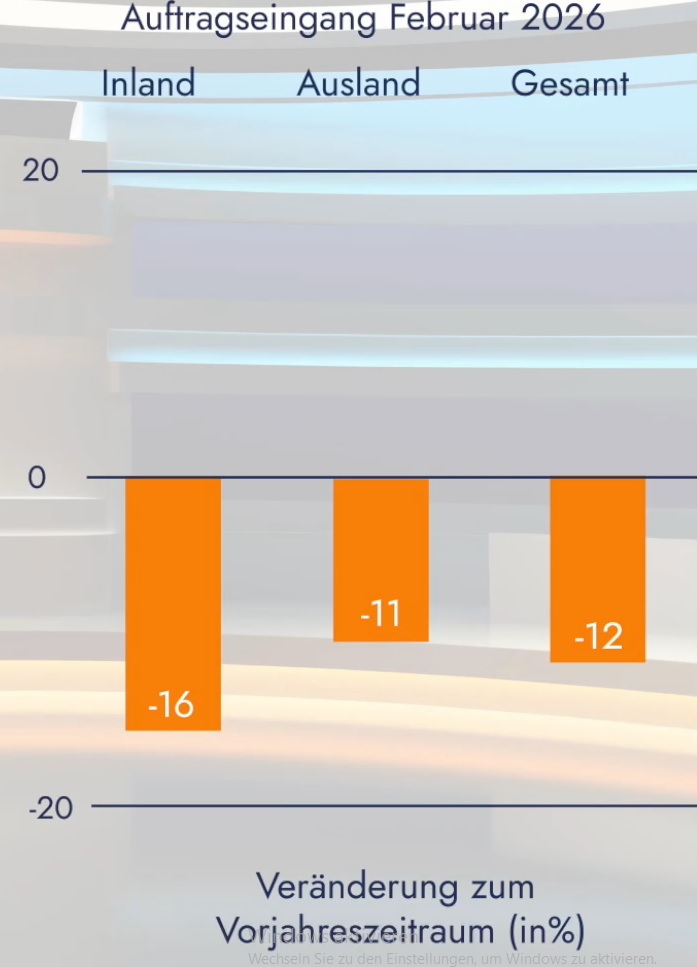

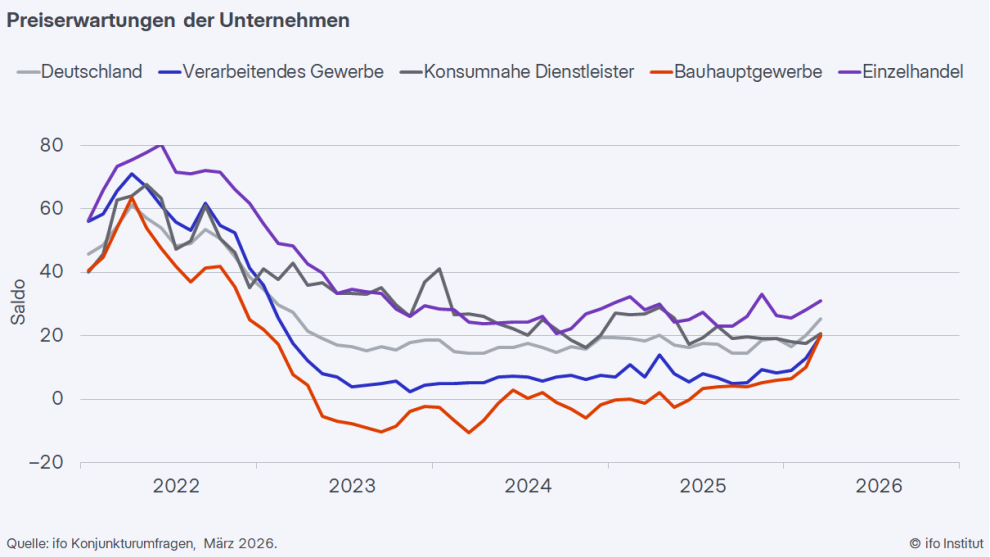

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht ein neuer Ansatz, Sicherheit direkt ins Feld zu bringen, ohne Umwege über zentrale Steuerungsschichten. In…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne integrierte Safety verfügbar.

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von Food & Beverage und Primary Packaging die Stärken von Antriebslösungen aus Aluminium nutzen.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

Mit hoher Reichweite, kompaktem Design und optionaler IO-Link-Anbindung eignen sich die Sensoren der…

-

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

Auch zum Beginn des Jahres 2026 verzeichnete die deutsche Elektroindustrie ein Exportplus: Im…

-

93% verlagern KI zunehmend auf lokale Server

In den letzten zwei Jahren haben 93% befragter Unternehmen einige KI-Workloads zurück auf…

-

Erster Bauabschnitt eingeweiht

Neues Werk in Mexiko für Phoenix Contact

Phoenix Contact hat sein Produktionsnetzwerk auf dem amerikanischen Kontinent ausgebaut. In einem ersten…

-

Festo, Schaeffler und Ziehl-Abegg

Nominierte für Hermes Award stehen fest

Eine unabhängige Jury hat unter den zahlreichen Einreichungen drei Unternehmen für den Hermes…

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

Mit den Versionen 3.13 und 3.14 erweitert Bachmann Electronic seine Scada-Plattform Atvise um…

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

Ein zentrales Thema für Beckhoff auf der Hannover Messe 2026 ist die Verschmelzung…

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik

Auf der Hannover Messe 2026 vom 20. bis 24. April soll künstliche Intelligenz…

-

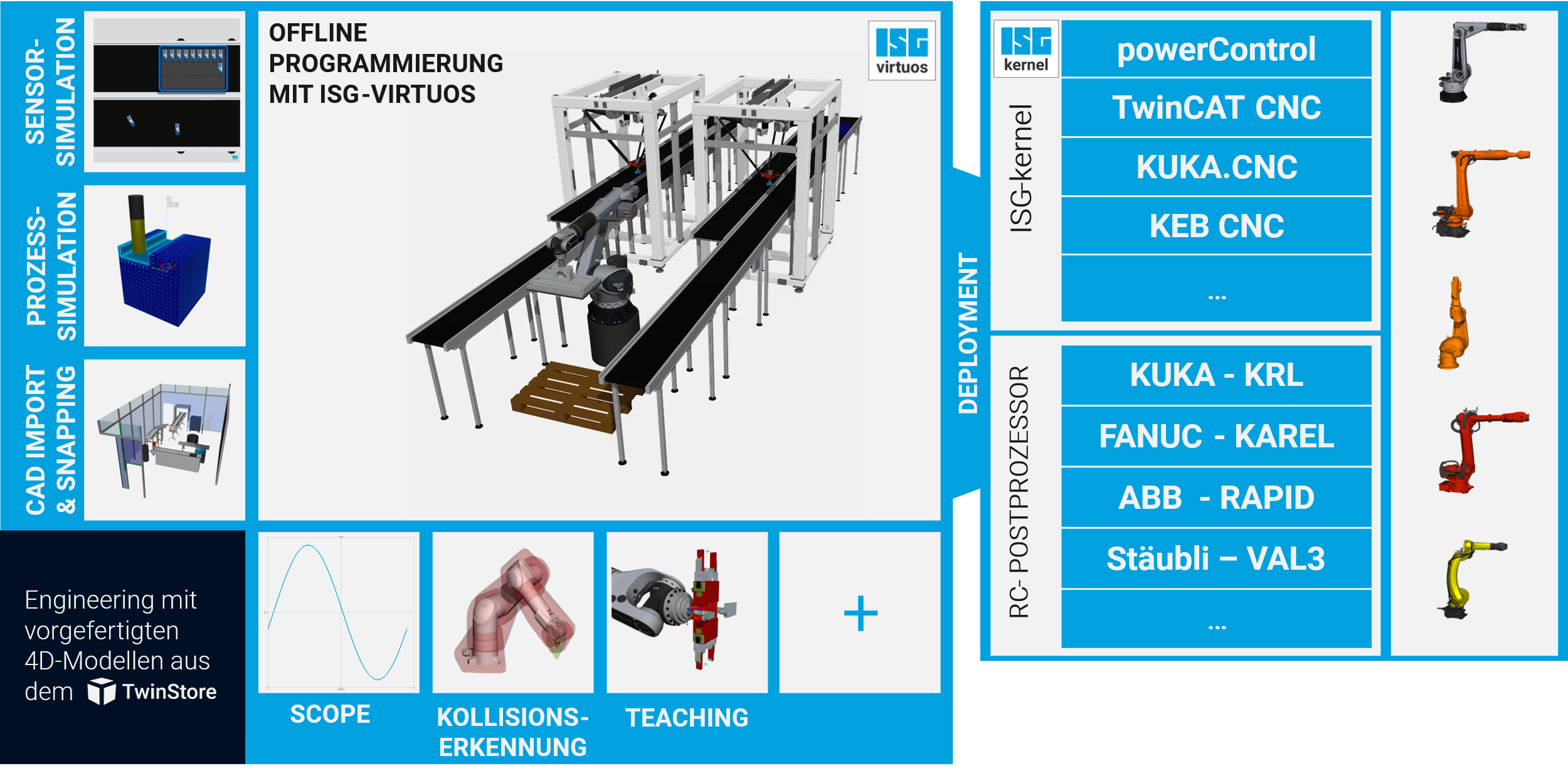

Virtuelle Inbetriebnahme als strategisches Werkzeug

Anforderungen beim Retrofit

Die virtuelle Inbetriebnahme wird im Maschinenbau häufig dafür genutzt, um Steuerungssoftware bereits vor…

-

Warum KI im Mittelstand einen neuen Ansatz braucht

Vom Hype zur Wirkung

Eine aktuelle PwC-Studie unter mehr als 4.400 CEOs weltweit zeigt, dass die erhofften…

-

Klaus Conrad – Unternehmer, Visionär, Möglichmacher

90 Jahre Pioniergeist

Mit 18 Jahren tritt er ins Familienunternehmen ein, mit 40 übernimmt er die…

das könnte sie auch interessieren

-

Very-Small-Form-Factor-Technologie für Next-Generation-Netze

MMC-Stecker für hochdichte Glasfaserverkabelung

-

-

-

Durchgängiges Engineering – von der Planung bis zum Betrieb

Insellösungen überwinden