Die Verbindung von Office- und Produktionswelt hat der Produktion Transparenz und Flexibilität beschert, mit Malware aber auch das Übel der Office-Welt. Trotzdem will den Netzwerk-Stecker niemand mehr ziehen, der sich einmal daran gewöhnt hat, vom Office-Bereich aus zu prüfen, ob der Liefertermin einzuhalten ist, oder Produktions- und Produktdaten auszulesen. Es würde ohnehin nur wenig helfen, solange Wartungstechniker und externe Ingenieure mit ihren Laptops auf die Systeme gehen oder beispielsweise für die Aktualisierung von Maschinendaten USB-Sticks eingesetzt werden: Die mobilen Datenträger gelten als die mit Abstand gefährlichste Infektionsquelle, noch vor der mit dem Internet direkt verbundenen Office-IT. Niemand weiß, wo überall die Geräte angeschlossen waren und niemand prüft, was wirklich darauf ist. Malwarescan auslagern Eine Lösung, die Produktionsumgebungen vor Malware schützen soll, muss deshalb nicht nur berücksichtigen, dass lokale AV-Produkte, Software-Updates und Patches aus unterschiedlichen Gründen nicht genutzt werden können oder dürfen. Sie muss darüber hinaus Vorkehrungen treffen, die verhindern, dass Laptops und Sticks unkontrolliert Zugang zu Produktionssystemen bekommen. Die erste Aufgabe, den Schutz der Produktionsumgebung vor Malware aus Büronetz und Internet, löst Norman mit der Inline-Detection-Lösung \’Norman Network Protection\‘. Die Schutzlösung mitsamt ihren Prozessen läuft nicht auf den Produktionssystemen, sondern wird auf eine externe Hardware-Komponente ausgelagert, auf der ihr Ressourcenbedarf und die Zeitpunkte für Updates völlig unerheblich sind. Von dort aus scannt sie im Netzwerkverkehr die für die Malware-Übertragung relevanten Protokolle HTTP, FTP, SMTP, POP3, RPC, TFTP und IRC sowie CIFS und SMB/SMB2, die weltweit die meisten Viren transportieren. Der Datenverkehr wird über zwei Netzwerk-Schnittstellen ohne IP-Adresse durch den Scanner geleitet und in beiden Fließrichtungen auf Malware geprüft, sodass sich auch bisher unerkannte Infektionen des Produktionssystems aufspüren lassen. Mit der Auslagerung der Scansoftware erledigt sich auch das Problem der Herstellergarantien, das durch lokale Virenschutz-Software oder durch Software-Updates und Patches auf produktionsnahen Systemen entstehen kann. Die von Proxys und Gateways bekannten Latenzen verringert paketbasiertes Scannen auf nicht mehr wahrnehmbare Größenordnungen. Die Lösung wird in der Sicherungsschicht des OSI-Referenzmodells ausgeführt. Das hat zur Folge, dass Norman Network Protection den bestehenden Komponenten im Netz weder als Proxy oder Gateway mitgeteilt werden noch Eigenschaften des Kommunikationsnetzes berücksichtigen muss und daher mit geringem Aufwand installiert und administriert werden kann. Signatur- und gegebenenfalls Software-Updates holt sich das Produkt selbsttätig übers Internet. Ein weiterer Vorteil der Transparenz und Unabhängigkeit besteht darin, dass es keine Rolle spielt, welches Betriebssystem oder welcher Rechnertyp zu schützen ist. Es werden daher auch proprietäre Systeme geschützt sowie Bedienplätze und SPS, die mit alter und seit Jahren nicht aktualisierter oder gepatchter Software arbeiten. Eine gegenseitige Beeinträchtigung von Virenschutzlösungen, die auf modernen PC-basierten Systemen im Produktionsnetz durchaus vorhanden sein können, und Norman Network Protection findet nicht statt. Alle Infektionswege blockieren Die Sicherheits-Appliance lässt sich an beliebigen, strategisch sinnvollen Punkten in den Netzwerk-Verkehr einklinken. Unternehmen mit ins Ausland ausgelagerten Produktionsbereichen oder Zweigniederlassungen, auf deren Schutzstrategie und Mitarbeiterverhalten das Unternehmen in Deutschland keinen oder nur begrenzt Einfluss nehmen kann, verbessern z.B. den Schutz ihres gesamten Netzwerkes durch den Scan des VPN-Verkehrs. Soll die Produktionsumgebung abgesichert werden, ist der Übergang von Office-Netz zu Produktionsnetz der ideale Aufstellort für die Appliance. Gegebenenfalls sind geringfügige Korrekturen an der Architektur des Produktionsnetzes zweckmäßig, um den Traffic passend zu bündeln, oder aber es werden mehrere Appliances eingesetzt. Bei einer Installation vor den Engineering-Plätzen lässt sich auch der Datenverkehr mit den Laptops externer Ingenieure und Wartungstechniker überwachen, die vom Büronetz aus auf die Bearbeitungsmaschinen zugreifen. In Verbindung mit einer Network-Admission-Control-Lösung (NAC)?können die fremden Geräte ein gesichertes Virtual Local Area Network (VLAN), ein vom Unternehmensnetz abgesondertes Teilnetz, verschoben werden, wo der Datenverkehr zwischen den ungesicherten Clients und dem Unternehmensnetz durch Norman Network Protection auf Schadsoftware gescannt wird. Damit ist ein Teil der zweiten Aufgabe – der Virenscan mobiler Geräte – erledigt. Der verbleibende Teil betrifft USB-Sticks, mit denen in vielen Unternehmen die Maschinensteuerungen aktualisiert werden. Damit sie nicht ohne Malware-Prüfung eingesetzt werden können, hat Norman eine Variante der Appliance mit einer Scan- und Validierungskomponente für die Sticks ausgerüstet. Der Stick wird an die Appliance angesteckt und gescannt. Findet sich kein Schadcode, hinterlässt der Prozess einen mittels MD5 erstellten Schlüssel. An ihm erkennt ein Client-Treiber auf der Produktionsmaschine, ob die Prüfung stattgefunden hat und ob nach dem Scan Veränderungen auf dem Stick vorgenommen wurden. Von ungeprüften Sticks können keine Daten, von Sticks mit zwischenzeitlich aktualisierten Inhalten nur die validierten Daten überspielt werden. Eine Veränderung an der Software stellt der Agent nicht dar, da er am USB-Treiber hängt, der ohnehin auf der Maschine installiert ist. Damit ist Malware auch das letzte Schlupfloch versperrt.

Malwareschutz für Produktionsumgebungen

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible Erweiterbarkeit entscheidend.

-

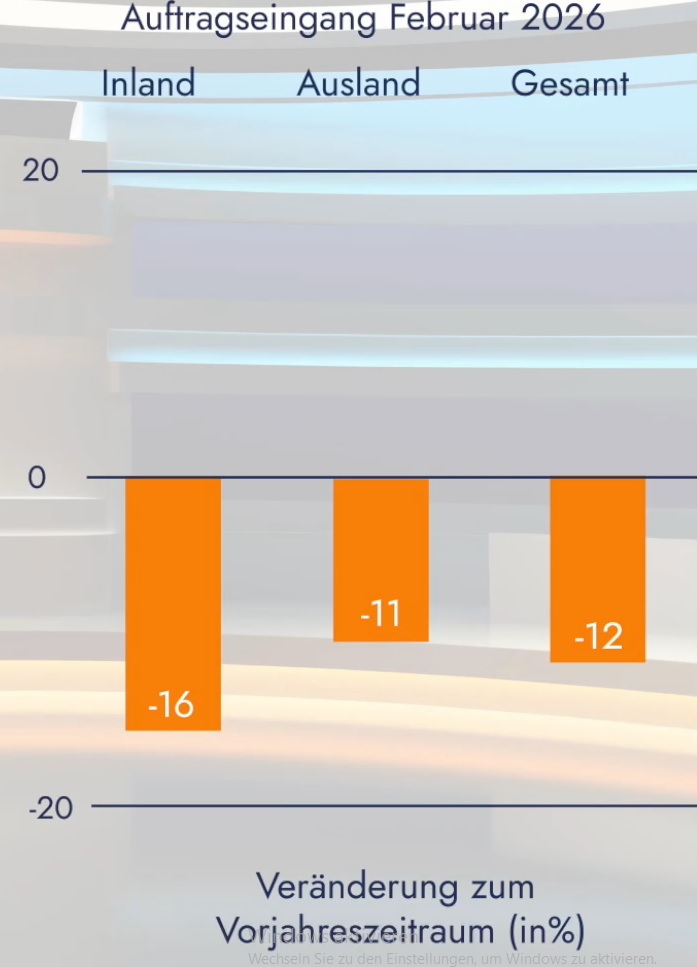

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der Unternehmen trübt sich ein.

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Festo, Schaeffler und Ziehl-Abegg

Nominierte für Hermes Award stehen fest

Eine unabhängige Jury hat unter den zahlreichen Einreichungen drei Unternehmen für den Hermes…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Klaus Conrad – Unternehmer, Visionär, Möglichmacher

90 Jahre Pioniergeist

Mit 18 Jahren tritt er ins Familienunternehmen ein, mit 40 übernimmt er die…

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

Mit hoher Reichweite, kompaktem Design und optionaler IO-Link-Anbindung eignen sich die Sensoren der…

-

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

Auch zum Beginn des Jahres 2026 verzeichnete die deutsche Elektroindustrie ein Exportplus: Im…

-

93% verlagern KI zunehmend auf lokale Server

In den letzten zwei Jahren haben 93% befragter Unternehmen einige KI-Workloads zurück auf…

-

Erster Bauabschnitt eingeweiht

Neues Werk in Mexiko für Phoenix Contact

Phoenix Contact hat sein Produktionsnetzwerk auf dem amerikanischen Kontinent ausgebaut. In einem ersten…

das könnte sie auch interessieren

-

Mobile Cobot-Lösung erhöht die Produktivität in der CNC-Fertigung

Für wechselnde Losgrößen und große Produktvielfalt geeignet

-

Die Myzel Lifecycle Platform vernetzt Menschen, Maschinen und Daten

Wenn Sicherheit Wurzeln schlägt

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme