Das speziell auf industriellen Einsatz ausgelegte Industrial Ethernet ermöglicht beispielsweise, dass im Fehlerfall ein defektes Ventil über die vorgelagerte speicherprogrammierbare Steuerung (SPS) eine E-Mail an den Rechner des Wartungsingenieurs sendet. Der Ingenieur muss dabei nicht ständig vor Ort sein, sondern kann zugunsten der eigenen Mobilität die Vorteile der heutigen Kommunikationsmedien nutzen. Anforderungen und Funktionalität industrieller Netze sind mit den Möglichkeiten von Ethernet insgesamt gestiegen: Große Datenmengen z.B. für Rezepturen können über das FTP (File Transfer Protokoll; Netzwerkprotokoll zur Übertragung von Dateien über IP-Netzwerke) auf die Steuerung übertragen oder von dieser geholt werden. Diagnoseinformationen der Anlage können über SPS-eigene Internet-Seiten von jedem ans Internet angeschlossenen PC abgeholt werden. Große Datenmengen aus der Feldebene, wie sie beispielsweise durch Überwachungskameras direkt an der Anlage entstehen, können von einem PC im überlagerten Netz oder sogar von einem PC im Internet abgerufen werden. Bei aller erwünschten Offenheit müssen aber auch die Risiken von Ethernet in der Automatisierung genau untersucht und vom Anwender bezüglich seiner Anlage beurteilt werden: Risiko: Belastung des Ethernet-Netzwerks Bei der Planung eines Industrial Ethernet sind u.a. folgende Fragen zu beantworten: Wie kann die Struktur eines Ethernet-basierten Anlagennetzes aussehen und wie steht es um die notwendige Leistungsfähigkeit? Betrachtet man dazu die unterschiedlichen Anforderungen zwischen den Teilnehmern eines Anlagennetzes, so ist bei der Kommunikation zwischen Steuerung und der unterlagerten Peripherie (Field-Level) eine schnelle Reaktion mit kurzen Daten gewünscht, während in der überlagerten Leitebene (Control-Level) große Datenmengen (z.B. Bilder, Web- oder Multimediaanwendungen) übertragen werden und dabei die Zeit eine untergeordnete Rolle spielt. Da in allen Ebenen die gleiche Kommunikationstechnik eingesetzt wird, könnte das Netz flach aufgebaut sein. D.h. alle Teilnehmer, ob Büro-PC, Bedien- und Beobachtungsgerät, Steuerung oder auch dezentrale Peripherie, hängen in einem großen Ethernet basierten Netzwerk mit dem Übertragungsprotokoll TCP/IP. Hierbei ist aber das Risiko der gegenseitigen Beeinflussung enorm groß. Datenpakete, die z.B. als sog. \’Broadcasts\‘ an alle Teilnehmer gehen, belegen Ressourcen auf dem Netz, während zielgerichtete \’dringende\‘ Pakete wie z. B. Prozessalarme diese Ressourcen nicht gleichzeitig nutzen können. Schlimmstenfalls kommt es zum Stillstand der Kommunikation in einem solchen flachen Netz. Risiko: Datenmanipulation Als weiteres Risiko ergibt sich durch die Offenheit eines Ethernet-basierten Netzwerks eine mögliche Datenmanipulation. Virus, Trojaner, Worm, Hacker-Angriff: alles bekannte Begriffe aus der IT-Welt. All diese Mechanismen verfolgen den Zweck, Daten auszuspähen oder sogar zu manipulieren. Mit dem Einsatz eines offenen Ethernet-Netzwerks für das Office und die Industrieanlage einer Firma bestehen die genannten Gefahren in gleicher Weise auch für die angeschlossenen Geräte und Systeme der Automatisierungstechnik. Um (meist kostenintensive) Ausfälle der Industrieanlage zu vermeiden, muss der Zugriff auf die sensiblen Daten kontrollierbar sein. Diese Aufgabe kann ein Router zur Netzwerktrennung mit entsprechenden Schutzmechanismen übernehmen: beispielsweise über eine geeignete IP-Access-Liste, die nur Rechnern den Zugriff auf Daten in der Steuerung bzw. in das jeweilige andere angeschlossene Netz erlaubt, deren IP-Adressen vom zuständigen Projekteur der Anlage tatsächlich in der IP-Access-Liste eingetragen wurden. Lösung: Netzwerktrennung Die Lösung ist ein strukturiertes Netzwerk, z.B. durch eine physikalische Netzwerktrennung in verschiedene sogenannte Subnetze, also beispielsweise in einen Control-Level und einen Field-Level mit einem dazwischengeschalteten Router. Mittels des sog. IP-Routing können die Daten zwischen den beiden Ebenen ausgetauscht werden. Diese Aufgabe kann ein Switch mit Routing-Funktionalität übernehmen – oder eine in eine SPS integrierte Baugruppe – ebenfalls mit Routing-Funktionalität. SPS-integrierte Baugruppe mit Netzwerktrennung und Sicherheitsmechanismen Eine in die SPS integrierbare Baugruppe mit Routing-Funktionalität ist mit mind. zwei getrennten Schnittstellen ausgestattet. Durch integrierte Sicherheitsfunktionen lassen sich die genannten Vorteile der Netzwerktrennung nutzen. Dabei ist eine Schnittstelle zum Control-Level typischerweise \’Gigabit-fähig\‘, um den meist noch steigenden Anforderungen an den Datendurchsatz gerecht zu werden. Die andere Schnittstelle beinhaltet einen Ethernet-Switch mit wenigen Ports, um die am Netzwerkübergang eingesetzte SPS nicht nur an den Field-Level anzubinden, sondern damit gleichzeitig ein kleines Peripherie-Netzwerk – z.B. mit Profinet-E/A-Geräten – aufzubauen. Das IP-Routing findet dabei zwischen den beiden Schnittstellen innerhalb der Baugruppe statt. Somit führt die Strukturierung nicht nur zu einem Gewinn an Netzwerk-Performance, sondern erhöht auch die Sicherheit der Anlage. Und das alles, ohne auf eine netzübergreifende Nutzung von IT-Diensten verzichten zu müssen. Dazu gehören die oben bereits erwähnten Funktionen, wie das Versenden von Emails an einen Teilnehmer im Internet, oder auch die Übertragung von großen Datenmengen wie FTP-Daten oder von Kamerabildern zwischen den verbundenen Netzbereichen. Und trotz eigentlicher Netzwerktrennung ermöglicht das IP-Routing weiterhin die Übertragung von Diagnoseinformationen von Web-Servern der am unterlagerten Netz angeschlossenen Teilnehmer bis in den Control-Level oder sogar ins Internet. Die Projektierung für das Routing mit einer in die SPS integrierten Baugruppe ist dabei einfach gehalten: Pro Schnittstelle ist die Baugruppe mit einer IP-Adresse ausgestattet. Es ist also bei der Konfiguration der Anlage lediglich auf die richtige, d.h. eindeutige Vergabe der IP-Adressen zu achten. Für die Sicherheitseinstellungen ist die Baugruppe mit einer IP-Access-Liste ausgestattet. In diese werden die IP-Adressen oder auch Adressbänder eingetragen, die Zugriff auf die Steuerung und/oder das unterlagerte Netzwerk erhalten soll. IP-Adressen, die nicht in der Liste stehen, erhalten keinen Zugriff. Mit den Kommunikationsprozessoren CP 443-1 Advanced und CP 343-1 Advanced bietet Siemens solche Baugruppen für ihre SPS-Systeme Simatic S7-400 und S7-300 an. Zusätzliche Möglichkeiten zur Sicherung des Netzwerkes Falls der Bedarf an weiterführenden Sicherheitsmechanismen gegeben ist, wie Virtual Private Networks (VPN) oder Firewall kann jeweils eine zusätzliche sog. Security Appliance vorgeschaltet werden, also ein Gerät, das es ermöglicht, Netzwerke vor unerwünschtem Datenverkehr zu schützen. Auch hier bietet die Fa. Siemens mit den Produkt SCALANCE S bereits eine Lösung für den Industriebereich an. Fazit Die beschriebene Netzwerktrennung beispielsweise in Control- und Field-Level über dazwischen geschaltete Router bietet neben den Vorteilen der Lastentkopplung und der Einführung von Sicherheitsmechanismen auch eine zusätzliche logische Gliederung der Anlage z. B. in Gebäude, Etagen und Automatisierungszellen und ermöglicht den verantwortlichen Administratoren einen leichteren Überblick über die Anlage. Anhand der IP-Adresse kann eine klare Zuordnung zu den verschiedenen Subnetzen getroffen werden. Die Sicherheit im Netz erhöht sich und der Aufwand für Wartung sinkt.

Netzwerktrennung bringt Sicherheit und Übersicht Optimaler Einsatz für Industrial Ethernet in der Automatisierung

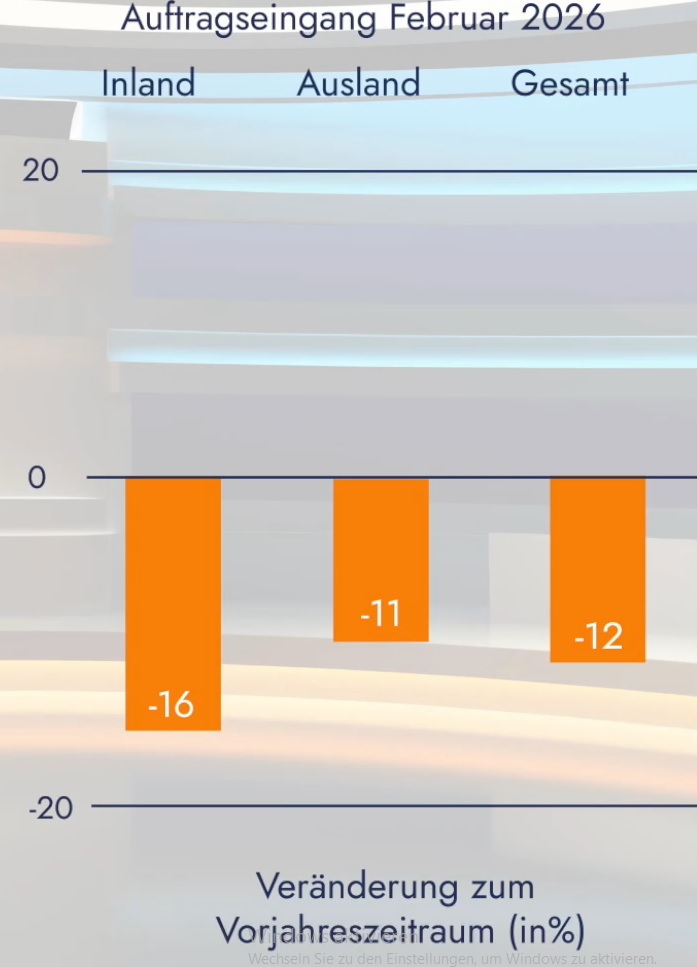

-

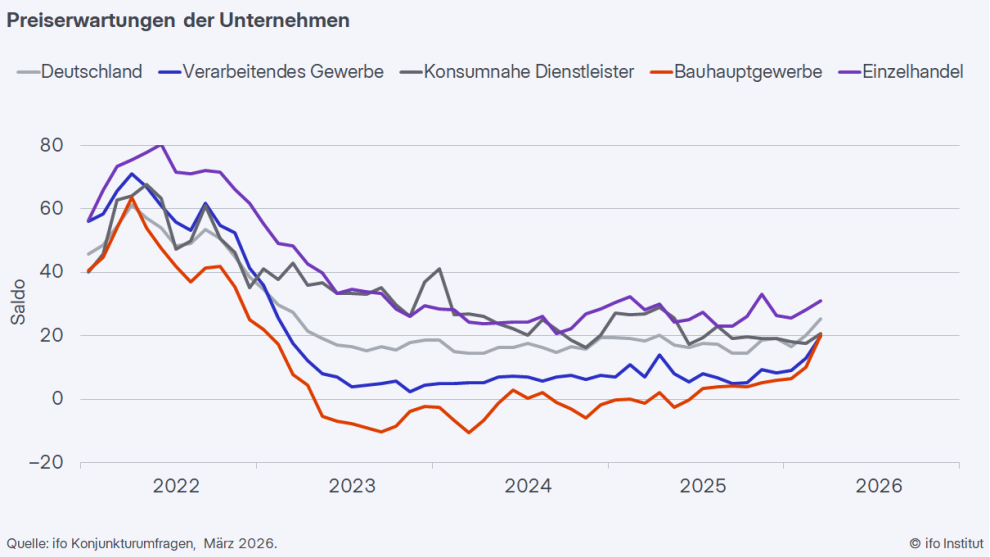

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht ein neuer Ansatz, Sicherheit direkt ins Feld zu bringen, ohne Umwege über zentrale Steuerungsschichten. In…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne integrierte Safety verfügbar.

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von Food & Beverage und Primary Packaging die Stärken von Antriebslösungen aus Aluminium nutzen.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

Mit hoher Reichweite, kompaktem Design und optionaler IO-Link-Anbindung eignen sich die Sensoren der…

-

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

Auch zum Beginn des Jahres 2026 verzeichnete die deutsche Elektroindustrie ein Exportplus: Im…

-

93% verlagern KI zunehmend auf lokale Server

In den letzten zwei Jahren haben 93% befragter Unternehmen einige KI-Workloads zurück auf…

-

Erster Bauabschnitt eingeweiht

Neues Werk in Mexiko für Phoenix Contact

Phoenix Contact hat sein Produktionsnetzwerk auf dem amerikanischen Kontinent ausgebaut. In einem ersten…

-

Festo, Schaeffler und Ziehl-Abegg

Nominierte für Hermes Award stehen fest

Eine unabhängige Jury hat unter den zahlreichen Einreichungen drei Unternehmen für den Hermes…

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

Mit den Versionen 3.13 und 3.14 erweitert Bachmann Electronic seine Scada-Plattform Atvise um…

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

Ein zentrales Thema für Beckhoff auf der Hannover Messe 2026 ist die Verschmelzung…

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik

Auf der Hannover Messe 2026 vom 20. bis 24. April soll künstliche Intelligenz…

-

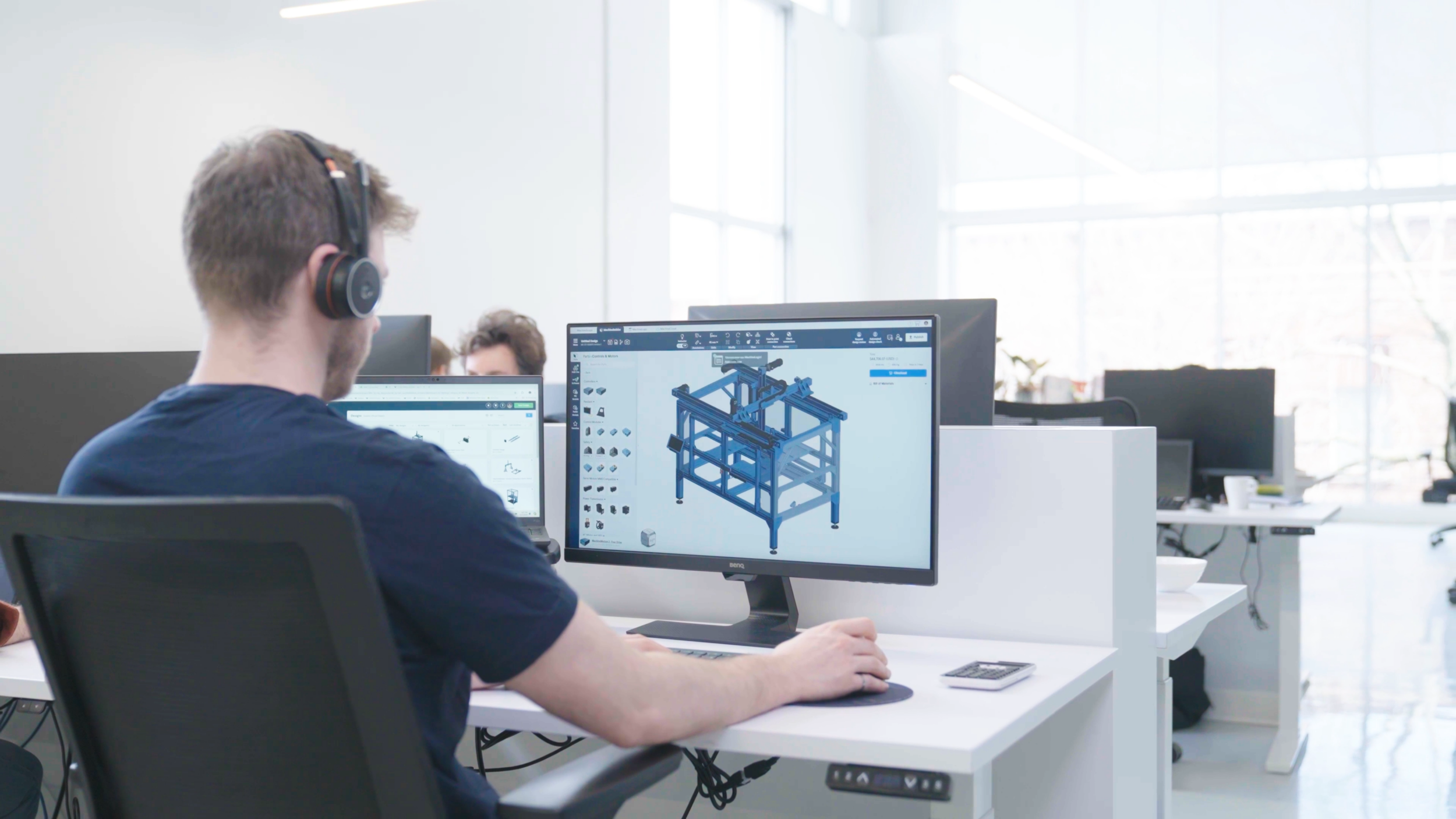

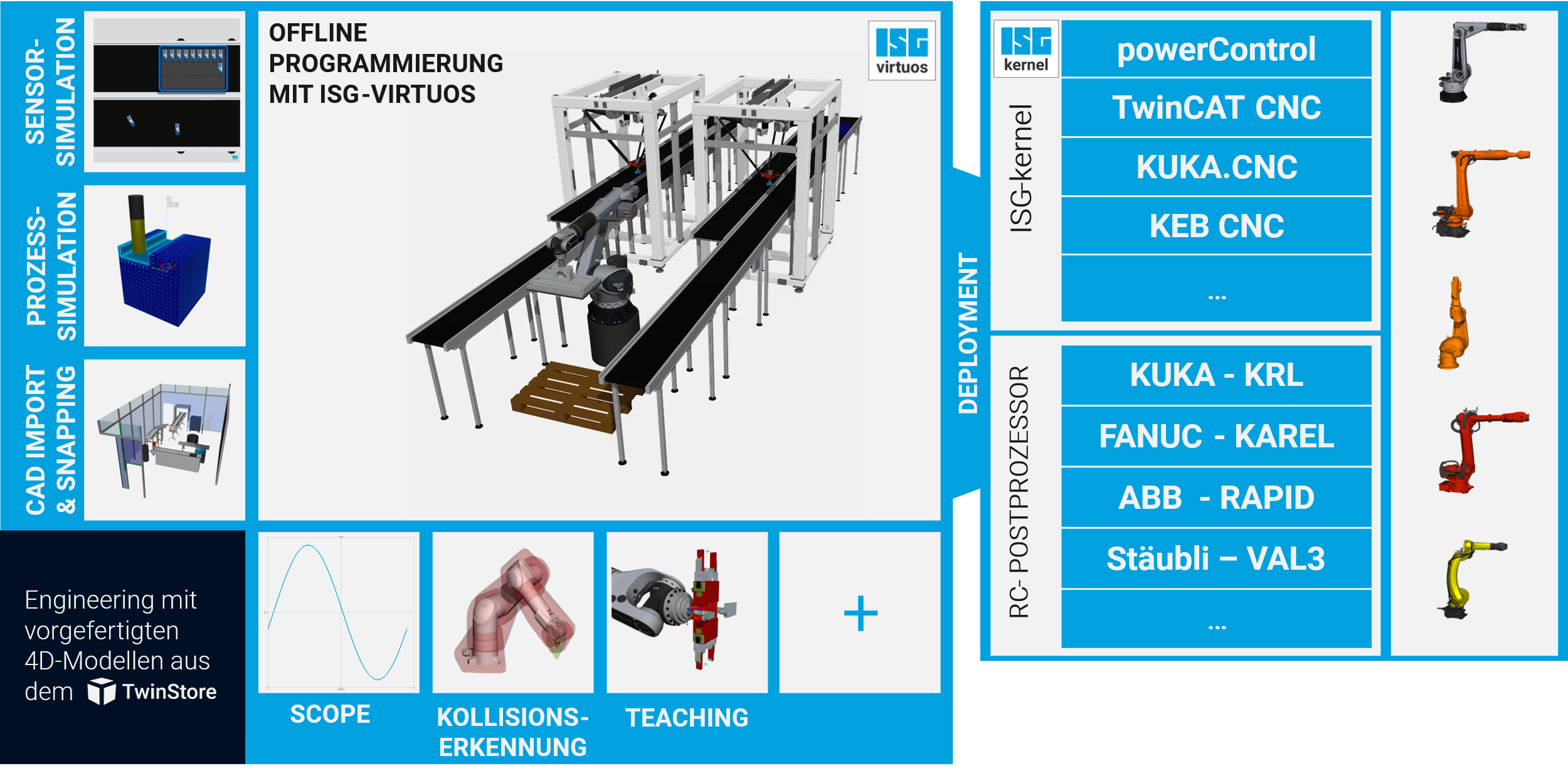

Virtuelle Inbetriebnahme als strategisches Werkzeug

Anforderungen beim Retrofit

Die virtuelle Inbetriebnahme wird im Maschinenbau häufig dafür genutzt, um Steuerungssoftware bereits vor…

-

Warum KI im Mittelstand einen neuen Ansatz braucht

Vom Hype zur Wirkung

Eine aktuelle PwC-Studie unter mehr als 4.400 CEOs weltweit zeigt, dass die erhofften…

-

Klaus Conrad – Unternehmer, Visionär, Möglichmacher

90 Jahre Pioniergeist

Mit 18 Jahren tritt er ins Familienunternehmen ein, mit 40 übernimmt er die…

das könnte sie auch interessieren

-

Very-Small-Form-Factor-Technologie für Next-Generation-Netze

MMC-Stecker für hochdichte Glasfaserverkabelung

-

-

-

Durchgängiges Engineering – von der Planung bis zum Betrieb

Insellösungen überwinden