SPS: Die Aufregung um Stuxnet hat sich, zumindest in einer breiteren Öffentlichkeit, gelegt. Gibt es inzwischen genauere Erkenntnisse über Infektionsraten bzw. Schäden? Es ist ausgesprochen schwierig, die Anzahl der von Stuxnet betroffenen Unternehmen zu beziffern. Was wir sicher wissen, ist, dass die Anlagen im Iran betroffen waren; die Infektionen sind bestätigt. Bei denen passten die Bedingungen und die SPSen exakt zusammen. Natürlich gibt es viele Systeme, die Simatec WinCC oder Step7 einsetzen, aber in Kombination mit anderen Steuerungen, also nicht den in den iranischen Anlagen eingesetzten Typen S7-300 oder S7-400 oder mit anderen CPUs, nicht den 6ES7-315-2x oder 6ES7-417x. Diese Systeme können durchaus infiziert sein, aber das bekommt man nicht mit, weil sich die Infektion von dort aus nicht weiter ausbreitet und aufgrund der nicht passgenauen Hardware keine Schäden entstanden sind. Und solange die Systeme entsprechend der Spezifikation laufen, gibt es keine Veranlassung, nach Stuxnet zu suchen. Selbst wenn Infektionen entdeckt worden sind, dürfte kaum ein Unternehmen darüber berichten oder berichtet haben, um seinen Ruf nicht zu gefährden. SPS: Liegen bereits Erkenntnisse vor zur Gefährdung durch neue Stuxnet-Varianten? Der Quellcode von Stuxnet wird auf dem Schwarzmarkt angeboten. Das heißt, dass jeder Käufer mit entsprechenden Kenntnissen neue generische Varianten herstellen, neue, bisher nicht bekannte Schwachstellen für die Verbreitung nutzen und auch andere SPSen gezielt oder als Zufallstreffer angreifen kann. Neue Angriffe auf Scada-Umgebungen könnten im Unterschied zu Stuxnet beispielsweise darauf verzichten, den Schadcode exakt auf eine spezielle Hardware auszurichten, und stattdessen die SPS mit Müll programmieren, sodass sie abstürzt und die Produktionsumgebung unberechenbar wird oder einfach zum Stillstand kommt. Aufgrund der vielen technischen Möglichkeiten, die sich den Malware-Autoren bieten, lässt sich die Gefährdung nicht eingrenzen. SPS: Wie können sich die Unternehmen vor Stuxnet und möglichen neuen Varianten schützen, und wie lässt sich die Malware wieder von befallenen Systemen entfernen? Das ist nicht ganz einfach. Virenschutzlösungen können den Code von Steuerungen nicht scannen. Selbst wenn das möglich wäre, wäre der Code, der die Maschinen steuert, von Stuxnet oder der Variante überschrieben worden. Sofern jemand davon ausgeht, dass eine SPS befallen ist, hat er die Möglichkeit, Stuxnet zu entfernen, indem er den ursprünglichen Code wieder herstellt. Dies funktioniert, ist allerdings von SPS zu SPS und von Unternehmen zu Unternehmen unterschiedlich und nur dann für eine Neuprogrammierung greifbar, wenn die SPS-Programmierer den Code kopieren und speichern. Um die Infektionsgefahr zu verringern, sollte die gesamte Bandbreite an Lösungen genutzt werden, mit denen das Unternehmensnetz vor Malware geschützt wird: ordentlich patchen, die Nutzung von mobilen Massenspeichern und Anwendungen beschränken und überwachen und den Datenverkehr innerhalb des Netzwerkes scannen.

Quellcode von Stuxnet bereits auf dem Schwarzmarkt

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible Erweiterbarkeit entscheidend.

-

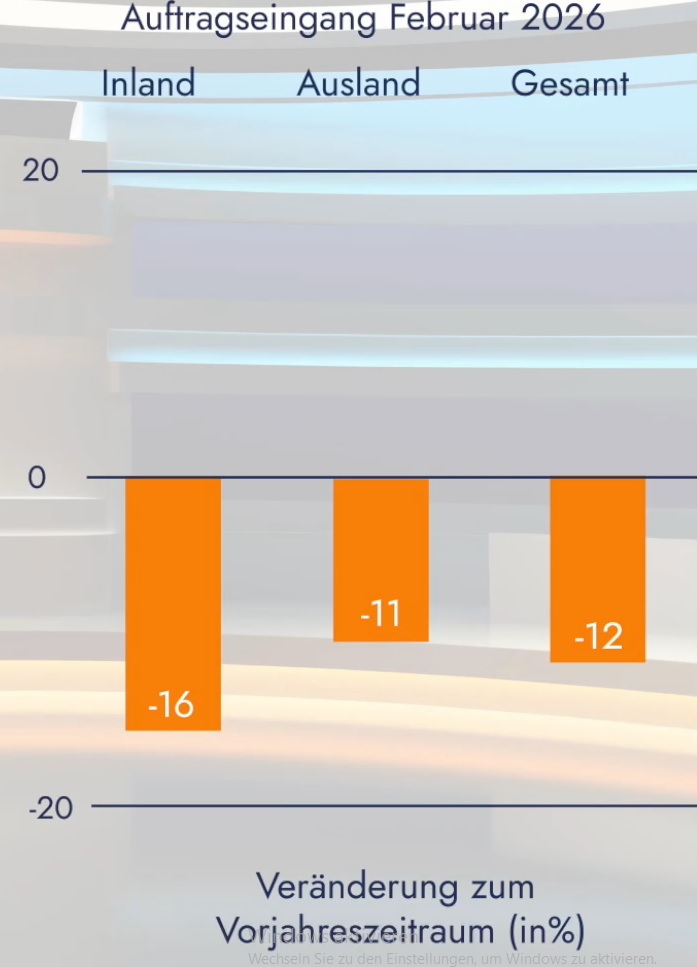

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der Unternehmen trübt sich ein.

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Festo, Schaeffler und Ziehl-Abegg

Nominierte für Hermes Award stehen fest

Eine unabhängige Jury hat unter den zahlreichen Einreichungen drei Unternehmen für den Hermes…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Klaus Conrad – Unternehmer, Visionär, Möglichmacher

90 Jahre Pioniergeist

Mit 18 Jahren tritt er ins Familienunternehmen ein, mit 40 übernimmt er die…

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

Mit hoher Reichweite, kompaktem Design und optionaler IO-Link-Anbindung eignen sich die Sensoren der…

-

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

Auch zum Beginn des Jahres 2026 verzeichnete die deutsche Elektroindustrie ein Exportplus: Im…

-

93% verlagern KI zunehmend auf lokale Server

In den letzten zwei Jahren haben 93% befragter Unternehmen einige KI-Workloads zurück auf…

-

Erster Bauabschnitt eingeweiht

Neues Werk in Mexiko für Phoenix Contact

Phoenix Contact hat sein Produktionsnetzwerk auf dem amerikanischen Kontinent ausgebaut. In einem ersten…

das könnte sie auch interessieren

-

Mobile Cobot-Lösung erhöht die Produktivität in der CNC-Fertigung

Für wechselnde Losgrößen und große Produktvielfalt geeignet

-

Die Myzel Lifecycle Platform vernetzt Menschen, Maschinen und Daten

Wenn Sicherheit Wurzeln schlägt

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme