Die Vorteile der Nutzung IP-basierter Übertragungsnetze als Ergänzung oder zur Ablösung klassischer Zugangsmöglichkeiten (analoges Modem, ISDN) liegen hierbei auf der Hand: Sie ermöglichen einen lokationsunabhängigen und kostenoptimierten Zugriff auf die Anlagensteuerungen. Damit kann die Prozessüberwachung flexibilisiert und im Wartungsfall schneller reagiert werden. Egal ob kabelgebunden oder drahtlos (W- LAN oder GPRS), im Regelfall reicht für diese Zwecke bereits ein einfacher Internetzugang. Auch unter Kostengesichtspunkten (z.B. durch die Bündelung von Zugängen und die Zentralisierung von Systemen zur Steuerung der Produktionsanlagen) weisen IP-basierte Fernwartungsmöglichkeiten daher ein nicht unerhebliches Einsparpotenzial auf. Neue Chancen – neue Risiken Bei allen funktionalen Vorteilen und der schnellen Adaption dieser neuen Zugriffsmöglichkeiten ist jedoch zu konstatieren, dass das Thema Sicherheit nicht mit der gleichen Nachhaltigkeit adressiert wird. Die oftmals getätigte pauschale Aussage: \“Industrielle Anwender ignorieren das Thema Sicherheit\“ ist hierbei allerdings nur in den seltensten Fällen der ausschlaggebende Faktor. Vielmehr lassen sich die Richtlinien und Standards der klassischen IT nicht 1:1 im Produktionsumfeld nutzen – hier sind eigene Sicherheitskonzepte bzw. Anpassungen vielfach unabdingbar. Nehmen wir als Beispiel den Bereich Patchmanagement. Die gegenüber klassischen IT-Systemen deutlich höhere Lebensdauer von Produktionsanlagen, die damit verbundene Heterogenität der eingesetzten Betriebssysteme und die hohen Anforderung an die Verfügbarkeit und Validierung der Systeme erfordern explizite Sicherheitsstrategien, gegebenenfalls auf der Basis von einzelnen Systemen und nicht auf der Basis von hunderten oder tausenden gleichartiger Systeme wie im Büroumfeld. So fern und doch so nah Betrachten wir noch eine der weiteren funktionsbedingten Herausforderungen bei Fernwartung: Das Produktionsnetz endet logisch auf dem Endgerät, auf dem beispielsweise die Steuerungssoftware der Produktionsanlage läuft. Dieses bildet – lokationsunabhängig – zusammen mit dem jeweiligen Anwender dann die eigentliche Grenze des Produktionsbereiches. Der Aspekt, dass gerade Fernwartung häufig auch den Zugang von unternehmensfremden Personal auf kritische Systeme in der industriellen Wertschöpfungskette gestattet, stellt zudem eine besondere Herausforderung dar. Denn der Zugang von Fremdfirmen weist in der Regel besondere Risiken auf. Beginnend bei den verwendeten Betriebssystemen über die Vorgabe proprietärer Verfahren für den Fernzugriff (und der Nutzung eigener Systeme – auch bei der Wartung vor Ort) bis zur fehlenden Verpflichtung auf eigene Sicherheitsvorgaben müssen eine ganze Reihe von Herausforderungen in die Bewertung eines solchen Zugangs einbezogen werden. Denn letztlich greifen fremde Endsysteme, deren Sicherheitszustand nicht bekannt ist, auf Produktionsanlagen zu. Es fehlen oftmals Verpflichtungen auf eigene Sicherheitsvorgaben, oder die Einhaltung derselben kann nicht überwacht werden. Diese und weitere Herausforderungen müssen in die Bewertung eines solchen Zugangs einbezogen werden. Ganzheitliche Sicherheitskonzepte sind ein Muss So wird schnell klar, dass hier eine ganzheitliche Betrachtung und eine umfassende Sicherheitsstrategie für administrative Zugänge unter besonderer Berücksichtigung der Fernwartung notwendig erscheinen. Einfach gesagt, muss durch adäquate Sicherheitsmaßnahmen verhindert werden, dass sich ein Fremder unberechtigt Zugang zu kritischen Systemen verschafft, oder über einen Wartungszugang Viren oder andere schädliche Software in einen Produktionsbereich gelangen. Durch derart kompromittierte Systeme können die sorgfältig aufeinander abgestimmten Abläufe gestört werden oder ganz zum Erliegen kommen. Rollentrennung als Grundlage Lösen wir uns in der Betrachtung für einen Moment vom Betrieb im industriellen Umfeld und widmen uns der funktionalen und sicherheitstechnischen Ausgestaltung administrativer Zugriffe. Die grundlegende Forderung für die Einrichtung eines administrativen Arbeitsplatzes liegt hierbei in der Rollentrennung zwischen der Funktion als Mitarbeiter (mit Zugriff auf Systeme und Verfahren im Büronetz, wie z.B. E-Mail und Internetnutzung) und der Funktion als Produktionssteuerer oder Anlagenbediener mit dem Zugriff auf Prozessrechner und Anlagensteuerungen. Ziel ist es, beide Funktionen auf einem Arbeitsplatz zusammenzuführen, mit der Gewährleistung, dass ein \’Übergriff\‘ zwischen beiden Umgebungen ausgeschlossen ist. Bei dieser Betrachtung ist es zudem unerheblich, ob es sich hier um das vorab vorgestellte Szenario der Fernwartung im Produktionsumfeld oder um den administrativen Zugang zu Managementsystemen von Sicherheitskomponenten, wie Firewalls oder Antivirensysteme, handelt. Architektonisch spiegelt sich diese Forderung im Aufbau eines dedizierten und abgesicherten Produktionssteuerungs- oder Managementbereiches wider, in dem sich alle Systeme befinden, die zur Steuerung und Überwachung der Produktionssysteme bzw. zur Verwaltung der Sicherheitskomponenten benötigt werden. Es geht also um die Schaffung eines eigenen geschützten Netzbereiches, der durch eigene Sicherheitssysteme (Firewall-Gateways, Intrusion Prevention Systeme usw.) begrenzt wird, und der nur einer eingeschränkten Benutzergruppe unter Verwendung entsprechender Absicherungen (z.B. die Autorisierung mit Einmalpasswörtern) den Zugriff auf die dort befindlichen Systeme gestattet. Auf der Grundlage der bereits eingeforderten Sicherheitsvorgaben ergibt sich, bedingt durch die besondere Kritikalität eines derartigen Umfeldes, auch der Bedarf an expliziten und detaillierten Überwachungs- und Protokollierungsmechanismen. Neben den klassischen Systemlogs gehört hierzu u.a. auch die transparente Überprüfung und Protokollierung der für die Fernwartung eingesetzten Protokolle, verbunden mit der Möglichkeit, der granularen Kommunikationskontrolle zur Steuerung, wer wann auf welche Systeme zugreifen darf. Komponenten einer Administrationsumgebung Aus welchen Komponenten setzt sich nun die in Bild 2 dargestellte Administrationsumgebung typischerweise zusammen? Büroarbeitsplatz Hierbei handelt es sich um den PC, mit dem der Nutzer auf Systeme und Verfahren im Büronetz, wie z.B. E-Mail und Internetnutzung zugreift. Er dient auch als Frontend für den Administrationsarbeitsplatz. Administrationsarbeitsplatz Die wesentliche Komponente hier ist eine Terminalserver-Umgebung, aus der heraus die produktionsrelevanten Tätigkeiten wahrgenommen werden. Der Zugriff darauf erfolgt über einen abgesicherten Remote Desktop vom Büroarbeitsplatz. Administrationssegment Das Administrationssegment selbst enthält alle Systeme, die zur Ausübung der produktionsrelevanten Tätigkeiten notwendig sind – mit dem Ziel, dass es keine direkte und durchgängige Kommunikationsverbindung aus dem Büronetzwerk in das Produktionsnetzwerk gibt. Ein Zugriff auf Produktions- oder Fernwirkkomponenten ist nur aus diesem Bereich heraus gestattet. In dieses Segment gehören somit, neben dem Terminalserver zur Verbindung mit dem jeweiligen Remote Desktop, alle \’Sprungsysteme\‘ für den eigentlichen Durchgriff; unabhängig davon, ob es sich hierbei um dedizierte Leitsysteme, Produktionssteuerungen oder simple Web-Frontends für HTTP/S-Zugriffe handelt. Datenschleuse Grundsätzlich sind alle Daten auf ihre Richtigkeit und Integrität hin zu überprüfen, bevor sie auf die Produktionssysteme gelangen. Besonders wichtig ist es hier, der Bedrohung durch Computerviren usw. zu begegnen. Für den in der Regel notwendigen Dateiaustausch zwischen Büro- und Produktionsumgebung sind daher entsprechende Datenschleusen zu etablieren, also Systeme, die die Möglichkeit bieten, alle in das Administrationssegment und die dahinter liegenden Produktionsbereiche zu übertragenden Daten auf schädlichen Inhalt (Viren, Trojaner, Würmer usw.) zu untersuchen. Um auch hinsichtlich dieser Gefährdung möglichst wirkungsvoll zu agieren, empfiehlt sich außerdem der Einsatz einer Antivirensoftware eines anderen Typs als bereits im Büronetzwerk verwendet. Authentifizierungssegment Ebenfalls über Sicherheitsgateways abgetrennt, sollte ein Segment mit allen relevanten Authentifizierungsservern (Radius, TACACS- oder One-Time-Password-Server) Teil der Umgebung bilden. Logging-Segment Zu guter Letzt gilt es, ebenfalls vom produktiven Zugriff separiert, eine Möglichkeit zu schaffen, alle anfallenden Protokoll- und Loginformationen der in der Umgebung befindlichen Systeme revisionssicher zu erfassen und abzuspeichern. Investition in Sicherheit und Flexibilität Eine entsprechende sicherheitstechnische Auslegung der Terminalserver und die Verwendung angemessener Authentifizierungsverfahren vorausgesetzt, liegen die Vorteile einer solchen Lösung auf der Hand. Es kann eine konsolidierte und abgesicherte Umgebung für Systeme zur Produktionssteuerung geschaffen werden. Verbunden mit der Isolierung vom Büronetz und der guten Kontrollierbarkeit der administrativen Zugriffe gewährleistet diese Vorgehensweise ein hohes Sicherheitsniveau. Zudem entsteht ein flexibles, zentral kontrollierbares Gesamtsystem, das leicht erweiterbar ist. Diese Erweiterbarkeit erstreckt sich zum einen auf das einfache Hinzufügen weiterer produktionsrelevanter Fachverfahren und zum anderen auf die Erweiterung des Zugriffs nicht nur aus dem Büronetzwerk, sondern auch in Richtung Remote Access für Fernwartungszwecke. Diese Vorteile sind jedoch in der Regel mit Investitionen verbunden. Neben dem Aufwand für die konzeptionellen Arbeiten, sind hier vor allem die Kosten für die zusätzlich benötigte Infrastruktur aufzuführen. Die (ggf. redundant auszulegenden) Sicherheitssysteme, die Investition in Terminalserver und die benötigten Dienstleistungen für Einrichtung, Härtung und Pflege der Systeme, sind ebenfalls in der Gesamtbetrachtung zu berücksichtigen. Umso wichtiger ist daher das Herleiten des entsprechenden Bedarfs, um die Investition zu argumentieren. Die Grundlage der Argumentation muss das Sicherheitskonzept bilden, im Speziellen die Betrachtung der vorhandenen Risiken, wenn die Trennung nicht durchgeführt wird. Auf der Basis der korrespondierenden Maßnahmen lässt sich dann eine belastbare Kosten-/Nutzenanalyse erstellen. Sichere Remote Access-Lösung Betrachten wir nun unsere anfangs aufgeführten Anforderungen nach einem sicheren Fernwartungszugang. Unter der Prämisse einer bereits etablierten Administrationsumgebung erkennen wir deutliche Vorteile. Unabhängig von der Lokation des für die Wartung eingesetzten Systems und unabhängig von der Betriebszugehörigkeit, gibt es zu keinem Zeitpunkt eine durchgängige Verbindung auf die Zielsysteme. Das Hauptaugenmerk hinsichtlich der Ausgestaltung der Fernwartungszugänge liegt somit auf der Einrichtung einer funktionalen und sicheren Remote Access-Lösung. Hierfür kann auf etablierte Techniken zurückgegriffen werden und bereits im Unternehmen vorhandene Lösungen lassen sich nutzen. Letztlich entscheiden die gegebenen Randbedingungen inwieweit dieser Remote Access über IPSec- oder SSL VPN, gegebenenfalls in Verbindung mit klassischen Methoden wie der Direkteinwahl über analoges Modem oder ISDN, realisiert wird. Natürlich entbindet dies nicht von der nötigen Sorgfaltspflicht hinsichtlich der eingesetzten Systeme (unternehmenseigene Systeme, Fremdsysteme usw.) und der Absicherung derselben (Festplattenverschlüsselung, Virenschutz usw.). Eine derartige Grundabsicherung vorausgesetzt, reduziert sich die Komplexität sicherer Fernwartungszugriffe, geht es doch auf einmal \’nur\‘ noch um den sicheren (Remote) Zugang in die Administrationsumgebung. Sichere Fernwartung ist möglich Aus unserer Erfahrung ist die beschriebene Vorgehensweise in hohem Maße geeignet, einen sicheren Betrieb von Fernwartung für Produktions- und Fernwirknetze zu gewährleisten. Grundlage ist eine sorgfältige Planung auf allen Ebenen einer Organisation. Ausgehend von einer weitreichenden Risikobetrachtung müssen die Grundvoraussetzungen geschaffen und die benötigten Prozesse umgesetzt werden. Geht dies einher mit der Berücksichtigung technischer sowie sicherheitsspezifischer Anforderungen, kann eine Umgebung geschaffen werden, die in der Tat eine lokationsunabhängige und sichere Administration ermöglicht.

Sicherheit von Produktions- und Fernwirknetzen

-

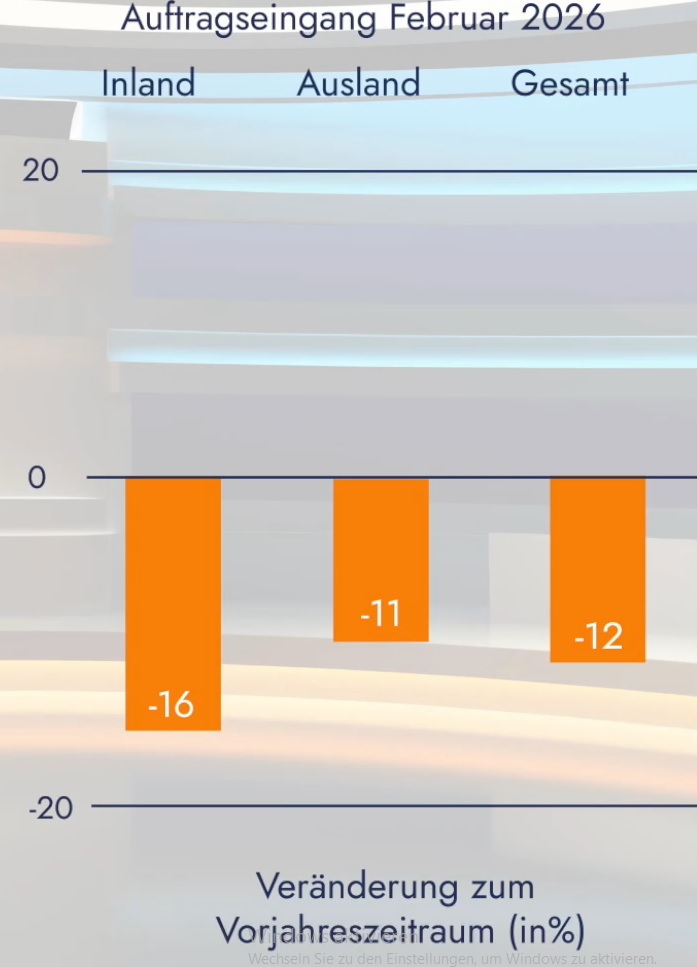

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der Unternehmen trübt sich ein.

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443 für jeden Pflicht, der Maschinen in Verkehr bringt.

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

Auch zum Beginn des Jahres 2026 verzeichnete die deutsche Elektroindustrie ein Exportplus: Im…

-

93% verlagern KI zunehmend auf lokale Server

In den letzten zwei Jahren haben 93% befragter Unternehmen einige KI-Workloads zurück auf…

-

Erster Bauabschnitt eingeweiht

Neues Werk in Mexiko für Phoenix Contact

Phoenix Contact hat sein Produktionsnetzwerk auf dem amerikanischen Kontinent ausgebaut. In einem ersten…

-

Festo, Schaeffler und Ziehl-Abegg

Nominierte für Hermes Award stehen fest

Eine unabhängige Jury hat unter den zahlreichen Einreichungen drei Unternehmen für den Hermes…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

das könnte sie auch interessieren

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik