Neue Sicherheitsanforderungen wie der Cyber Resilience Act (CRA) der Europäischen Union (EU) können nicht isoliert betrachtet werden. Schließlich steht er in direktem Zusammenhang mit weiteren Regelwerken wie der NIS2-Richtlinie und dem deutschen Gesetz zu deren Umsetzung (NIS2UmsuCG). Diese sind alle für die Automatisierungsbranche von großer Bedeutung, da sie striktere Sicherheitsvorgaben, Haftungsfragen sowie die Pflicht zu regelmäßigen Sicherheitsupdates umfassen. „Es findet ein Paradigmenwechsel statt: Cybersecurity ist nicht länger optional, sie ist ab sofort eine kritische Voraussetzung für industrielle Kommunikationssysteme“, sagt Thomas Rauch, Chief Technology Officer (CTO) bei Hilscher. „Das bedeutet, dass es zukünftig kein sicheres industrielles Netzwerk ohne tief integrierte Cybersecurity geben wird. Je früher ein systematischer Plan zur Umsetzung vorhanden und umgesetzt wird, desto besser“, fügt er hinzu.

Herausforderungen für Hersteller

Für fertigende Unternehmen sowie für die Automatisierungsbranche deuten sich durch die neuen Sicherheitsanforderungen teilweise sehr komplexe Herausforderungen an:

- So gilt der CRA für alle vernetzten Geräte (das schließt verkabelte Kommunikations-, Funk- und andere Schnittstellen, inkl. Bluetooth, LAN, USB etc. ein).

- Aber auch Geräte ohne direkten Internetzugang sind betroffen.

- Ab dem 11. September 2026 sind Sicherheitsvorfällen binnen 24 Stunden an das BSI zu melden.

- Ab dem 11. Dezember 2027 muss der CRA vollständig umgesetzt sein.

- Produkte mit Funkmodulen (z.B. Bluetooth) sind bereits ab dem 1. August 2025 durch die RED-Verordnung betroffen.

„Die größte Herausforderung ist die praxisnahe Umsetzung der neuen Anforderungen“, so Rauch. Viele Unternehmen stünden noch am Anfang dieser Entwicklung und unterschätzten die Tragweite der bevorstehenden Veränderungen im Bereich von Cybersecurity. Dabei sind schon jetzt einige Pflichten für Hersteller bekannt, welche sich aus dem CRA ergeben.

- Bereitstellung sicherer Produkte ohne ausnutzbare Schwachstellen

- Pflicht zur Schwachstellenbehebung via Patch-Management

- Update-Fähigkeit ist zwingend

- Löschfunktion bei Außerbetriebnahme

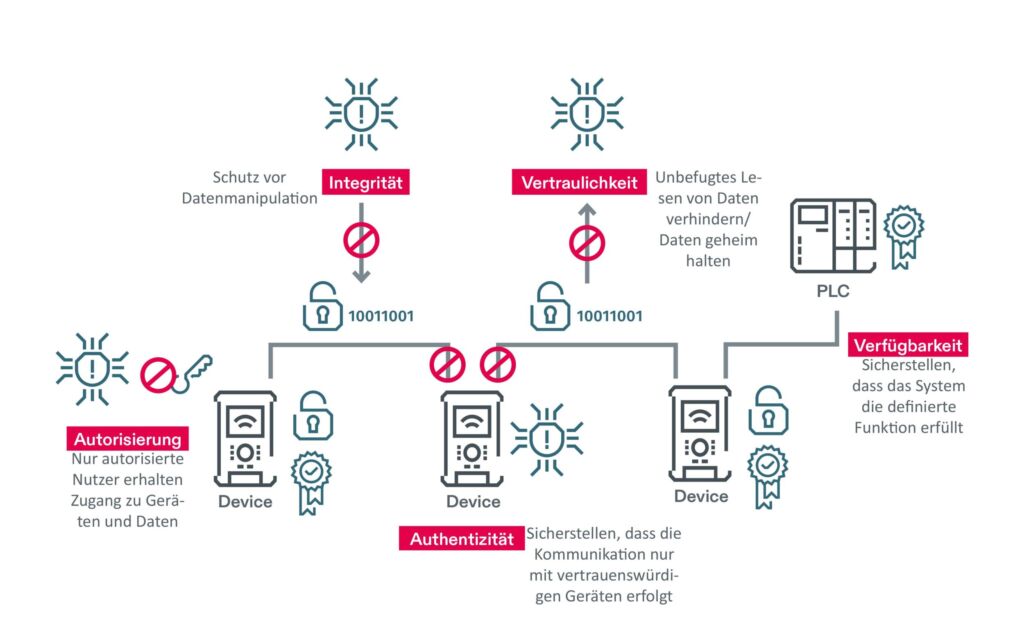

- Die Verfügbarkeit, Vertraulichkeit und Integrität von Geräten muss geschützt werden

- Authentifizierung, Zugriffsmanagement, Sicherer Bootprozess (Secure Boot)

- Zertifikatsbasierte Kommunikation und Logging

Relevanz von Datensicherheit nimmt kontinuierlich zu

Cybersecurity wird mit der Einführung von Technologien wie dem Internet der Dinge (IoT) und Industrie 4.0 noch relevanter, da hier neue Angriffsvektoren entstehen. Ein effektiver Schutz vor Cyberbedrohungen fördert das Vertrauen von Kunden in das jeweilige Unternehmen und ist zunehmend überlebenswichtig – und wird dadurch zu einem zentralen Wettbewerbsvorteil.

Dem hat Hilscher Rechnung getragen und das NetField-Device-Management entwickelt. Dieses ermöglicht nicht nur eine zentralisierte Verwaltung der Geräte auf Shopfloor-Ebene über Edge Gateways, sondern auch eine Verwaltung von Geräten in Gerätegruppen und Unterorganisationen. Zudem lässt sich damit das Flottenmanagement zum Ausrollen und Aktualisieren von Container-Applikationen realisieren. Eine Zustandsüberwachung hinsichtlich Auslastung und bekannter Sicherheitslücken (sog. Common Vulnerabilities & Exposures (häufige Schwachstellen und Risiken), kurz CVE ist ebenfalls integriert. Außerdem haben Anwender über die Plattform einen sicheren Remote Zugang auf Geräte.

Am 14. Oktober veranstaltet Hilscher auf dem Automatisierungstreff in Heilbronn einen interaktiven Workshop zum Thema ‚OT meets IT – Cyber secure zwei Welten verbinden‘. Dabei lernen die Teilnehmer innovative Anwendungen kennen, um industrielle Systeme weltweit zu vernetzen und kundenspezifische Lösungen einfach zu skalieren. So wird gezeigt, wie man IoT-Apps im industriellen Umfeld sicher betreiben, miteinander verknüpfen und verwalten kann. Außerdem wird erarbeitet wie IIoT-Applikationen auf Basis der Docker-Technologie entwickelt, in Betrieb genommen und Remote verwaltet werden können. Das einfache Anbinden von Geräten und Maschinen an die Cloud ist ein weiteres Thema. Digitale Souveränität in der Automation: Fraunhofer IOSB-INA entwickelt einen KI-Assistenten für die SPS-Programmierung. ‣ weiterlesen

Automatisierung neu gedacht

Zum Schluss können die Teilnehmer im praktischen Teil des Workshops ihr neu erworbenes Wissen in die Tat umsetzen. Dabei wird ein reales IoT-Projekt genutzt, um grundlegende Prinzipien der Gerätevernetzung, Applikationsverteilung, Datenerfassung und -steuerung zu demonstrieren.

OT meets IT – Cyber Secure zwei Welten verbinden

Am 14. Oktober 2025 veranstaltet Hilcher auf dem Automatisierungstreff in Heilbronn einen interaktiven Workshop zum Thema „OT meets IT – Cyber secure zwei Welten verbinden“. Dabei lernen die Teilnehmer innovative Anwendungen kennen, um industrielle Systeme weltweit zu vernetzen und kundenspezifische Lösungen einfach zu skalieren. So wird gezeigt, wie man IoT-Apps im industriellen Umfeld sicher betreiben, miteinander verknüpfen und verwalten kann. Außerdem wird erarbeitet wie IIoT-Applikationen auf Basis der Docker-Technologie entwickelt, in Betrieb genommen und remote verwaltet werden können. Das einfache Anbinden von Geräten und Maschinen an die Cloud ist ein weiteres Thema.

Zum Schluss können die Teilnehmer im praktischen Teil des Workshops ihr neu erworbenes Wissen in die Tat umsetzen. Dabei wird ein reales IoT-Projekt genutzt, um grundlegende Prinzipien der Gerätevernetzung, Applikationsverteilung, Datenerfassung und -steuerung zu demonstrieren.