Stuxnet war ein Meilenstein, der die Welt und die Wahrnehmung kriegerischer und krimineller Aktivitäten im Cyberspace verändert hat. Das auf Produkte der Siemens-Simatic-Familie und Step-7-SPS-Projekte mit speziellen Eigenschaften fokussierte Schadprogramm war der erste öffentlich dokumentierte gezielte Rootkit-Angriff auf industrielle Anlagen. Es entfaltete seine Schadwirkung in vier Stufen auf verschiedenen Ebenen (Bild 2). Anstelle eines direkten Angriffsversuchs auf Steuerungen hatten die Urheber von Stuxnet die allgegenwärtigen Windows-PCs als schwächstes Glied in der Kette und prädestiniertes erstes Einfallstor ausgemacht. So nutzte die Malware einen aggressiven Mix von Mechanismen und gleich vier vormals unbekannte in mehreren Generationen von Windows vorhandene Schwachstellen, um sich über Netzwerke und USB-Medien sowohl auf vernetzten als auch nicht vernetzten PCs zu verbreiten und diese zu infizieren. Dabei eingeschleppte Treiber waren mit geraubten privaten digitalen Schlüsseln signiert und erregten auf den Systemen durch diese als vertrauenswürdig eingestuften Zertifikate keinen Verdacht. Im zweiten Schritt suchte Stuxnet auf infizierten PCs nach geeigneten Installationen von Engineering oder Visualisierungs-Software und manipulierte die darin vorgefundenen Datenbanken und Projekte, um seine weitere Verbreitung und Persistenz auf dem PC zu sichern sowie Steuerungen als potentielle Ziele für Stufe 3 auszuspähen. Ferner manipulierte er eine zentrale, für die Kommunikation zwischen Simatic-Manager und projektierten S7-Steuerungen zuständige Software-Bibliothek, um seine Machenschaften vor deren Anwendern trickreich zu verbergen. Erst nach diesen Vorbereitungen und gezielt nur in Projekte mit ganz spezifischen Eigenschaften schleuste Stuxnet dann in Stufe 3 seinen eigentlichen und ausgesprochen raffinierten Schadcode in die Steuerungen ein, mit dem Ziel der Störung von Prozessen und letztlich der Zerstörung der betroffenen Anlagen. Über seine vierte und letzte Wirkstufe versuchte Stuxnet von infizierten PCs aus, Kontakt zu mehreren Command&Control-Servern im Internet aufzunehmen, um ausgespähte Informationen abzuliefern, Updates zu empfangen und neue Instruktionen auszuführen. Dies verlieh dem Spionage- und Sabotage-Potential des Wurms eine zusätzliche Dynamik. Durch seine Verbreitungsmechanismen konnten diese Effekte mittelbar auch auf Systeme ausstrahlen, die selbst über keine Netzwerk- oder gar Internet-Verbindung verfügen. Analysen, Prognosen und Gegenwart Viele zwischenzeitlich bekannte Indizien sprechen für die Vermutung, dass Stuxnet das iranische Nuklearprogramm treffen sollte und insbesondere eine dortige Anlage zur Urananreicherung auch erfolgreich getroffen hat. Ob die bis heute unbekannten Autoren des Wurms gezielt nur diesen oder (auch) andere Zwecke verfolgt haben, ist allerdings nicht erwiesen. Besorgnis erregte indes vor allem dies: Das Angriffsmuster und seine Basistechniken sind absolut generisch und in der Lage, letztlich beliebigen Schadcode in eine Vielzahl von gängigen Steuerungsmodellen – prinzipiell auch anderer Hersteller – einzubringen. Praktisch alle Industrial-Security-Experten hielten und halten daher eine Proliferation Stuxnet-artiger Cyberwaffen und Attacken durch Nachahmer mit Mutationen der Malware auf vielfältige andere Ziele für sehr wahrscheinlich. Die einzig gute Nachricht: Diese Welle erwarteter Angriffe ist bislang ausgeblieben. In bisher nur einem einzigen weiteren Fall wurde im September 2011 neue Schadsoftware entdeckt, die mit den Mechanismen und dem Programmcode von Stuxnet verwandt zu sein scheint: der Trojaner \’Duqu\‘, so benannt nach dem Namens-Präfix \’~DQ\‘ der von ihm generierten Dateien. Duqu & das Tilded Framework Analysen an der Universität Budapest und in den Laboren von Symantec und F-Secure ergaben eine große Ähnlichkeit im Code von Stuxnet und Duqu. Allerdings enthält Duqu keinerlei Schadcode mit direktem Bezug zu industriellen Steuerungssystemen. Er scheint einem ganz anderen Zweck, nämlich der Spionage zu dienen, dies aber möglicherweise zur Vorbereitung eines weiteren Stuxnet-artigen Angriffs. Duqu verbreitet sich anders als Stuxnet auch nicht aktiv selbst, sondern wurde offenbar sehr gezielt, insbesondere durch E-Mail-Anhänge mit infizierten Office-Dokumenten, in eine beschränkte Anzahl von Organisationen eingeschleust. Wiederum wurde dabei eine noch unveröffentlichte Schwachstelle im Kernel von Windows als Einfallstor genutzt und ein mit gestohlenem Schlüssel signierter Treiber verwendet. Der Trojaner suchte Kontakt zu Command&Control-Servern in mehreren Ländern. Er konnte über diese wohl auch instruiert werden, sich über lokale Netzlaufwerke auf weitere Systeme zu verbreiten, die dann peer-to-peer den ursprünglichen Infektionsherd wie einen Proxy als Rückkanal nutzen. Infektionen mit Duqu wurden in mindestens acht Ländern, u.a. bei Herstellern und Betreibern von industriellen Steuerungssystemen entdeckt. Die dabei gefundenen Varianten wurden auf eine Entstehungszeit zwischen November 2010 und Oktober 2011 datiert. Symantec kam zu dem Schluss, dass die Autoren von Duqu dieselben waren wie die von Stuxnet oder jedenfalls Zugang zum selben Quellcode gehabt haben müssen. Aktuelle Analysen des Kaspersky Lab sprechen für einen noch umfassenderen Zusammenhang zwischen den beiden Schädlingen. Danach entspringen beide mit ziemlicher Sicherheit der gleichen als Baukasten genutzten Code-Basis. Aufgrund der Vorliebe ihrer unbekannten Schöpfer für Dateinamen, die mit \’~d\‘ beginnen, taufte Kaspersky dieses Framework auf den Namen #Tilded#. Es soll neben Stuxnet und Duqu Grundlage von mindestens drei weiteren identifizierten Schadprogrammen sein. Seine Entwicklungsgeschichte (Bild 3) reicht vermutlich bis Ende 2007 zurück und hält mit einer Phase besonders signifikanten Fortschritts im zweiten Halbjahr 2010 bis heute an, was weitere Abkömmlinge erwarten lässt. \’Malware-for-Dummies\‘-Baukästen Exploits, wie die von Stuxnet und Duqu verwendeten, sind Programme oder modulare Programmteile, die eine Sicherheitslücke ausnutzen und so einen Angriff ermöglichen. Schon früh wurde von Stuxnet-Experten wie Ralph Langner auf die absehbare Gefahr hingewiesen, dass solche Exploits in für jedermann per Internet zugänglichen Malware-Baukästen bereitgestellt werden würden, sodass auch Personen ohne umfangreiches Insider-Wissen diese für Angriffe nutzen können. Tatsächlich gibt es für mindestens drei der von Stuxnet genutzten Windows-Schwachstellen bereits sogenannte Exploit-Module im offenen Metasploit Framework (www.metasploit.com), das zwar als Baukasten für legitime Penetrationstests gedacht ist, aber natürlich auch zu weniger wohlwollenden Zwecken missbraucht werden kann. Auch das kommerzielle Penetration Testing Framework Canvas der Firma Immunity enthält solche Exploit-Module. Darüber hinaus wird sogar ein spezielles Scada+ Paket mit Exploits für öffentlich bekannte Schwachstellen von Scada-Produkten dazu angeboten. Ein trauriger Höhepunkt der bisherigen Entwicklung sind kürzlich auf der Twitter erschienene Angebote zum Kauf von Scada-Exploits. Die aktuelle Situation erinnert damit an den bösen Witz vom Mann, der vom Hochhaus springt und nach den ersten 20 Stockwerken feststellt, bislang sei ja noch alles gut gegangen. Jeder weiß, wie schlecht die Extrapolation dieser Erfahrung funktioniert und noch ist Zeit, ein Sprungtuch aufzuspannen. Wirksame Vorbeugungsmaßnahmen

Zur Lage der Cyber-Sicherheit: Post-Stuxnet Industrial Security – Update 2012

-

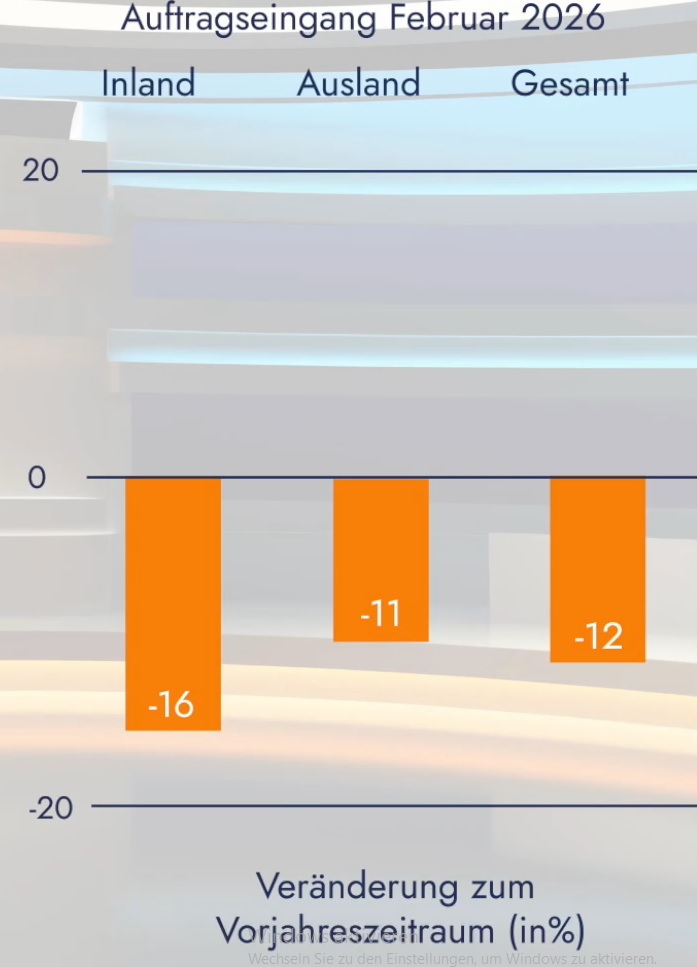

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der Unternehmen trübt sich ein.

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443 für jeden Pflicht, der Maschinen in Verkehr bringt.

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn

Auch zum Beginn des Jahres 2026 verzeichnete die deutsche Elektroindustrie ein Exportplus: Im…

-

93% verlagern KI zunehmend auf lokale Server

In den letzten zwei Jahren haben 93% befragter Unternehmen einige KI-Workloads zurück auf…

-

Erster Bauabschnitt eingeweiht

Neues Werk in Mexiko für Phoenix Contact

Phoenix Contact hat sein Produktionsnetzwerk auf dem amerikanischen Kontinent ausgebaut. In einem ersten…

-

Festo, Schaeffler und Ziehl-Abegg

Nominierte für Hermes Award stehen fest

Eine unabhängige Jury hat unter den zahlreichen Einreichungen drei Unternehmen für den Hermes…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

das könnte sie auch interessieren

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik