Sichere Automation

-

Wenn Sicherheit zur Schwachstelle wird

Muting ermöglicht es, die Sicherheitsfunktion an Maschinen oder Anlagen vorübergehend zu überbrücken, damit Material durch Schutzeinrichtungen wie Lichtvorhänge oder Laserscanner ein- oder ausgeschleust werden kann, ohne den Produktionsprozess zu unterbrechen.…

-

Safety, Security und Digitalisierung im Zusammenspiel

Pilz präsentiert auf der Hannover Messe 2026 (Halle 27, Stand E38) Lösungen für die Anforderungen der neuen EU-Maschinenverordnung 2023/1230 (MVO).

-

Lizenzierung und Softwareschutz als integrierter Service

Wibu-Systems präsentiert auf der Hannover Messe 2026 (Halle 26, Stand C75) eine strategische Erweiterung seines CodeMeter-Portfolios: Mit CodeMeter Licensing-as-a-Service (CmLaaS) stellt das Unternehmen einen cloudbasierten Einstieg in professionelles Lizenzmanagement vor,…

-

Erweiterungsmodul für funktionale Sicherheit

Herzstück des 17,5mm breiten Erweiterungsmoduls RK 6929 der Safemaster-Serie ist das Sicherheitsrelais OA 5642 von Dold, welches aufgrund seiner zwangsgeführten Kontakte nach IEC61810-3 auch Anwendungsfelder im Bereich der funktionalen Sicherheit…

-

Integrierte Signalisierungslösung

Das LineLight-Fusion-Segment ermöglicht es, das Leuchtbild in mehrere Segmente einzuteilen und Maschinenzustände präzise, individuell und intuitiv darzustellen.

-

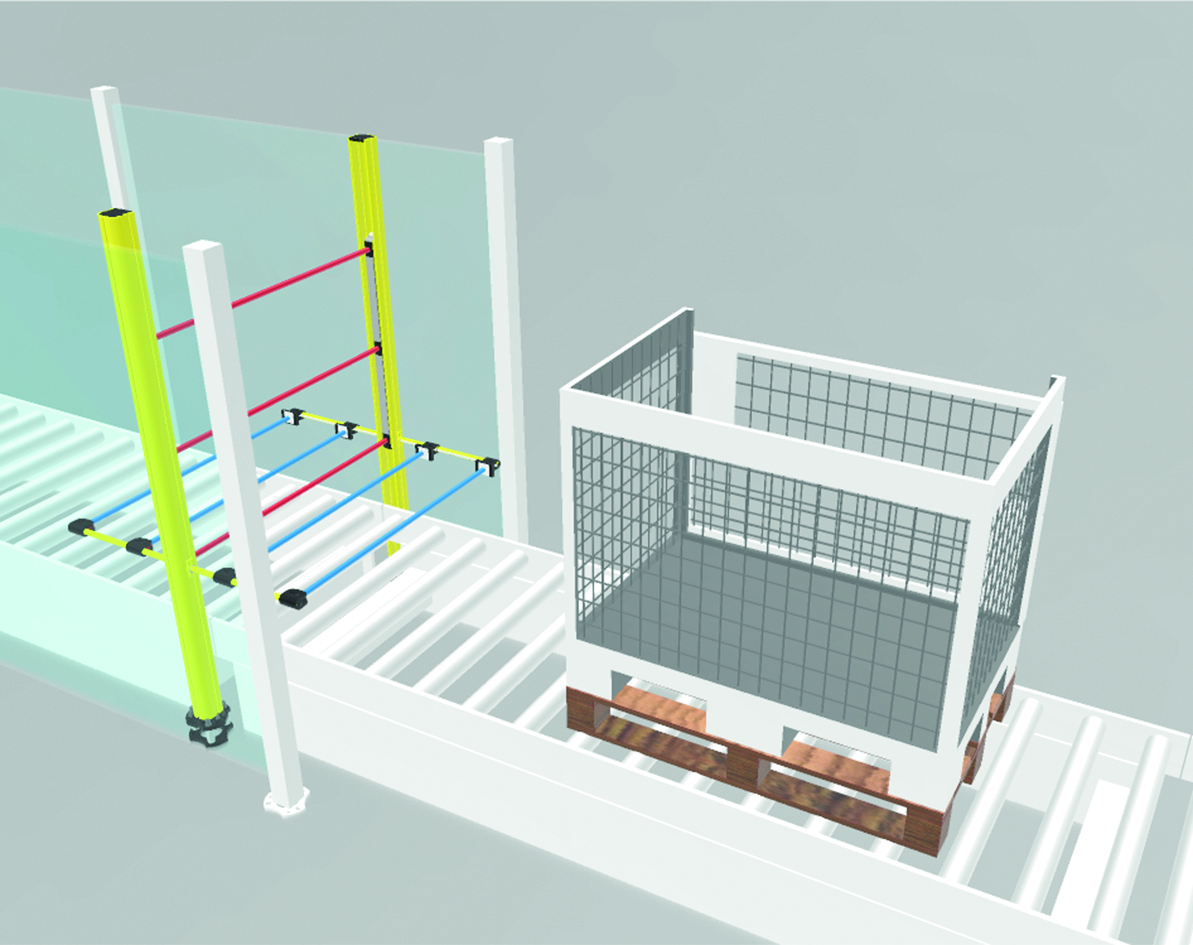

Schutztür- und Schlüsselsystem schützen sensible Intralogistikanlagen

Movu Robotics ist seit Herbst 2023 unter diesem Namen am Markt und steht auf den stabilen Fundamenten der Stow-Gruppe, die seit den 1980er-Jahren Intralogistiksysteme liefert.

-

Notlichtleuchte für Ex-Bereiche

Mit der Exlux Pro 6009 bietet R. Stahl eine neue Lösung für explosionsgefährdete Bereiche.

-

Kritis als Vorbild

Mittelständische Fertigungsbetriebe sind ein integraler Bestandteil kritischer Lieferketten und rücken damit zunehmend in den Fokus von Cyber-Angriffen. Auch ohne formale Kritis-Einstufung stellen vernetzte Produktionssysteme, Remote-Zugänge und Partneranbindungen relevante Angriffsflächen dar.…

-

Unterschätzte Schwachstellen der Unternehmenssicherheit

Die Meldungen zu Cyberangriffen auf Operational Technologies, kurz OT, deutscher Industrieunternehmen und deren Infrastrukturen nehmen zu. Die Attacken selbst gewinnen nahezu täglich an Raffinesse – mit immer teureren Auswirkungen. Was…

-

Wo Risikoanalysen heute scheitern – und wie es besser geht

Risikomanagement bildet das Fundament der Informationssicherheit: Werte identifizieren, Bedrohungen bewerten, Risiken quantifizieren und geeignete Maßnahmen ableiten. Standards wie ISO/IEC27001, ISO31000 und der BSI IT-Grundschutz geben dafür klare Leitplanken vor. Doch…

das könnte sie auch interessieren

-

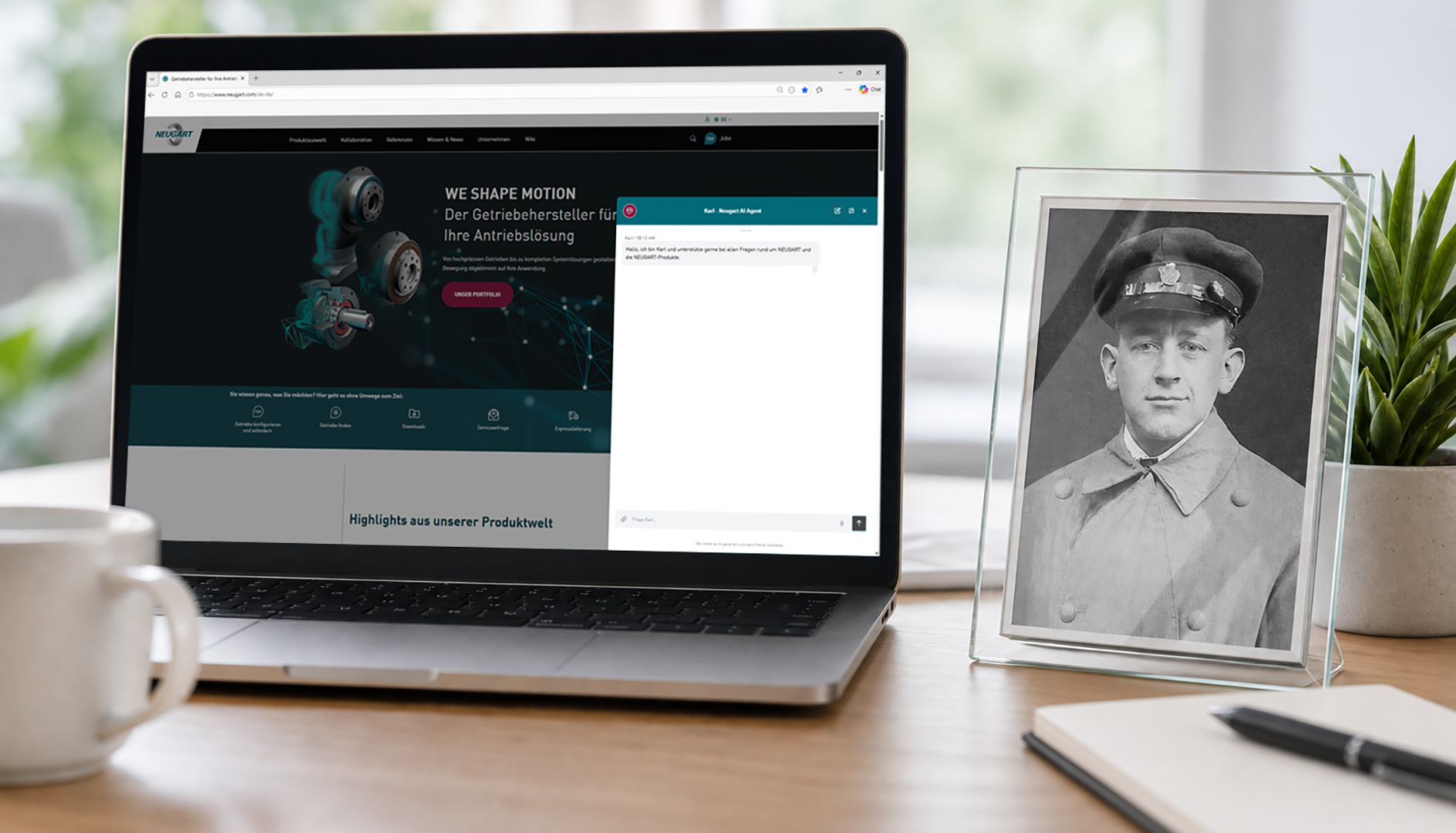

Künstliche Intelligenz

KI-Agent unterstützt weltweiten technischen Service

-

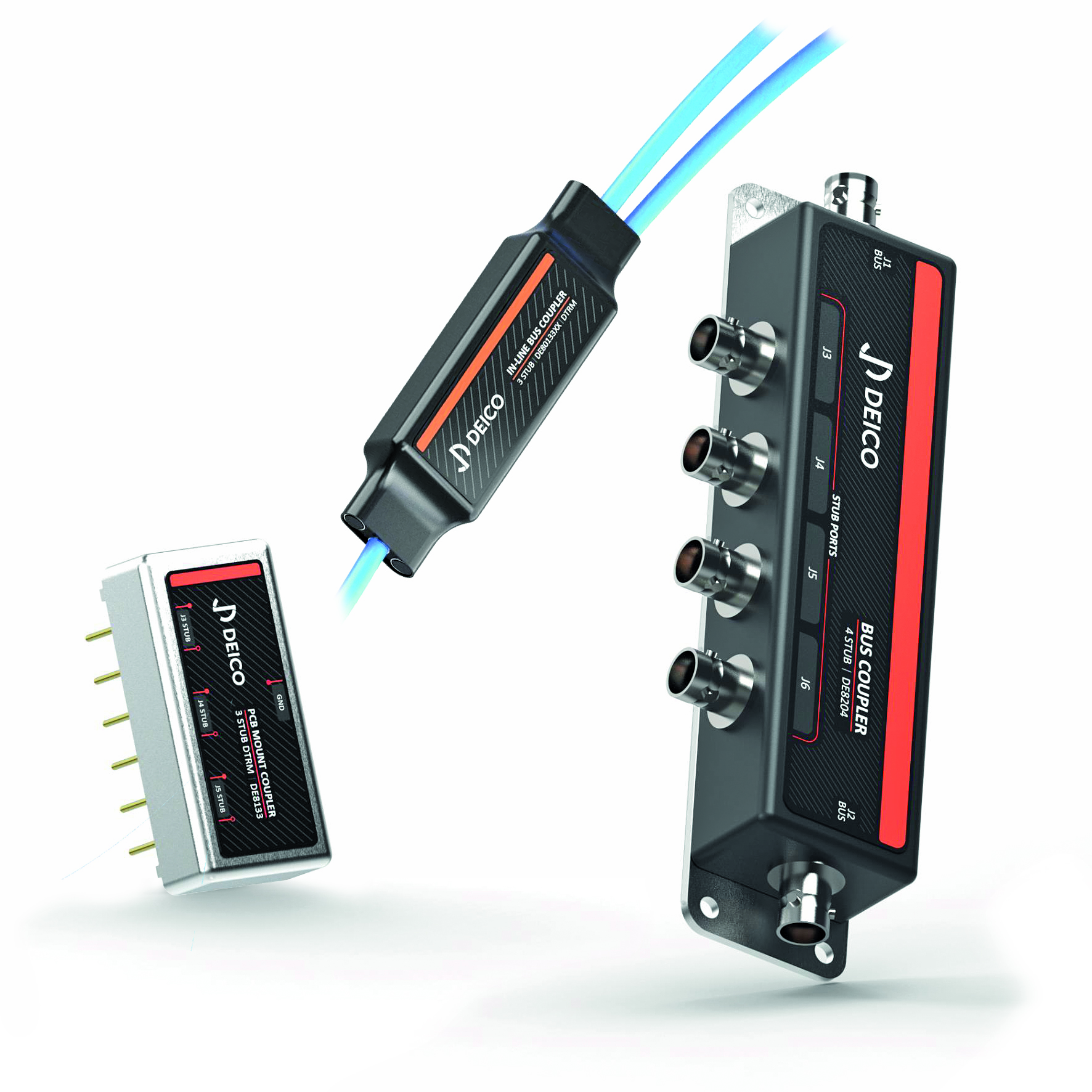

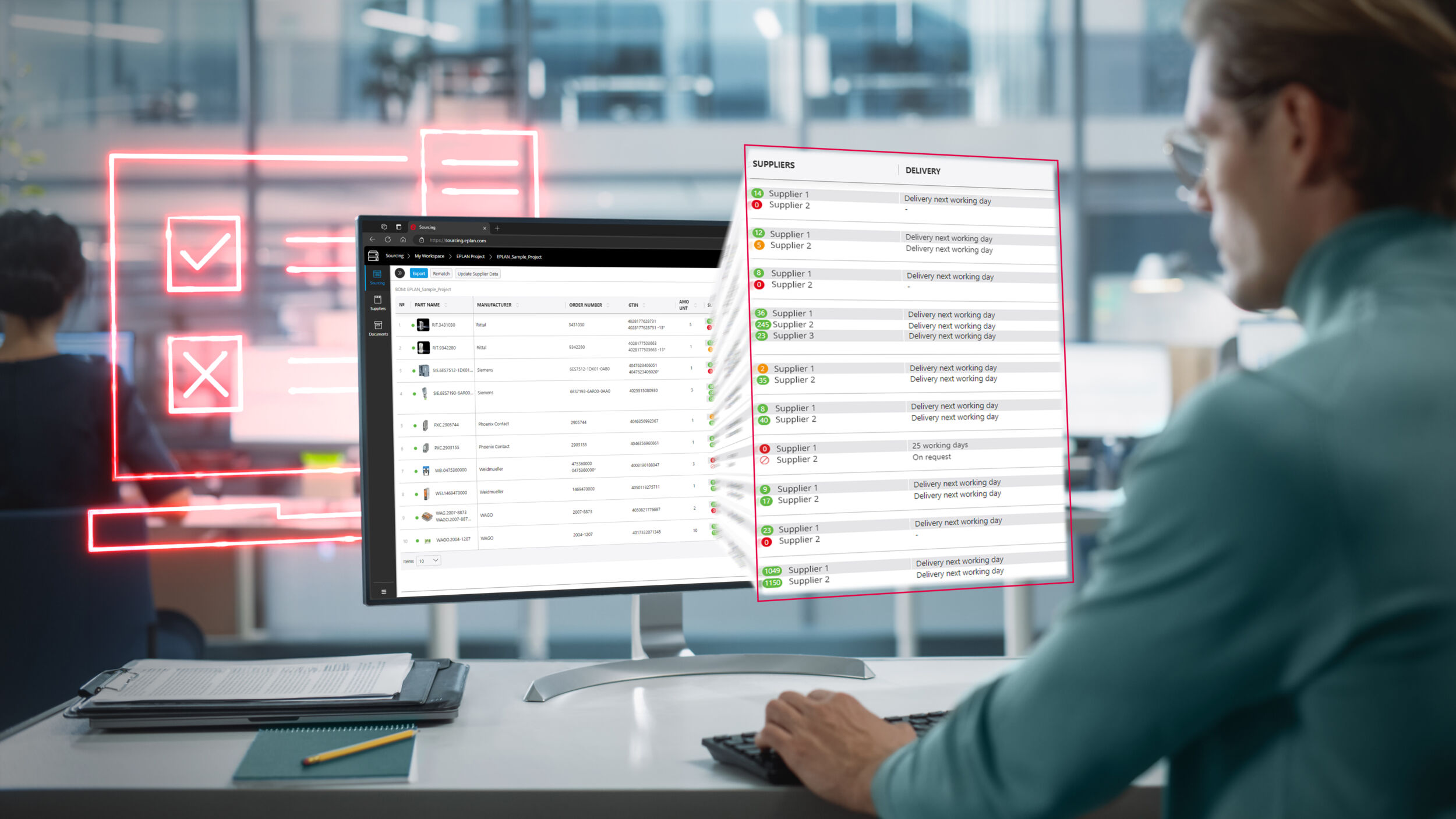

Zentrale Überwachung von Profibus- und Profinet-Netzwerken in einer einzigen Anwendung

Monitoringlösung unterstützt jetzt auch Profinet

-