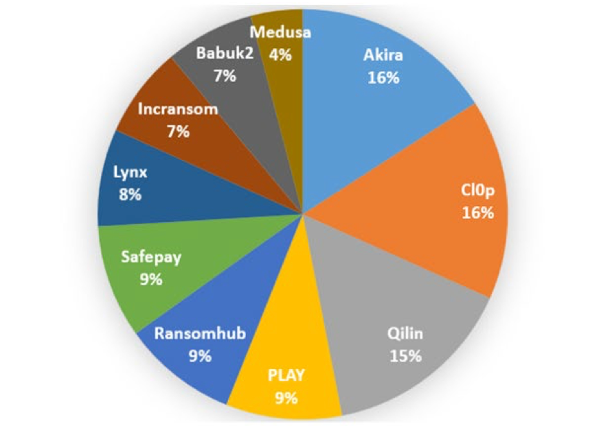

Die Experten des OT-nativen Sicherheitsherstellers TXOne Networks fassen das erste Halbjahr 2025 zusammen. Dabei zeigt sich, dass in der OT vor allem Ransomware gegen Produktionsanlagen eingesetzt wird und viele nationalstaatlich gestützte Gruppen es auf kritische Infrastrukturen abgesehen haben.

Obwohl keine neuen ICS-spezifischen Malware- oder Ransomware-Programme öffentlich bekannt geworden sind, deuten mehrere Vorfälle zwischen Januar und Juli auf einen anhaltenden Anstieg von Ransomware-Angriffen gegen OT-Umgebungen hin. Diese OT-Vorfälle stehen auch in engem Zusammenhang mit aktiven Ransomware-Gruppen, die stark die Fertigungsbranche attackieren.

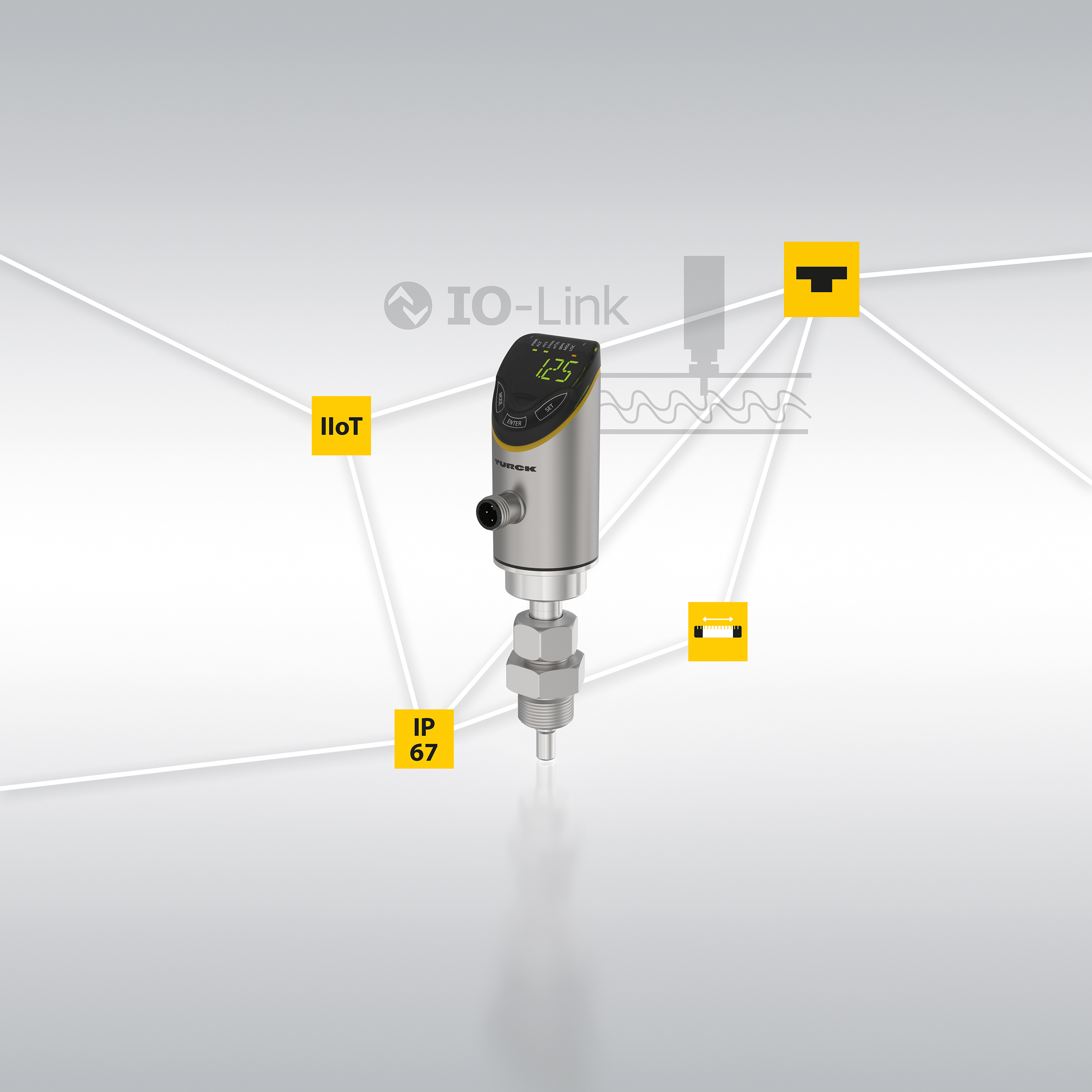

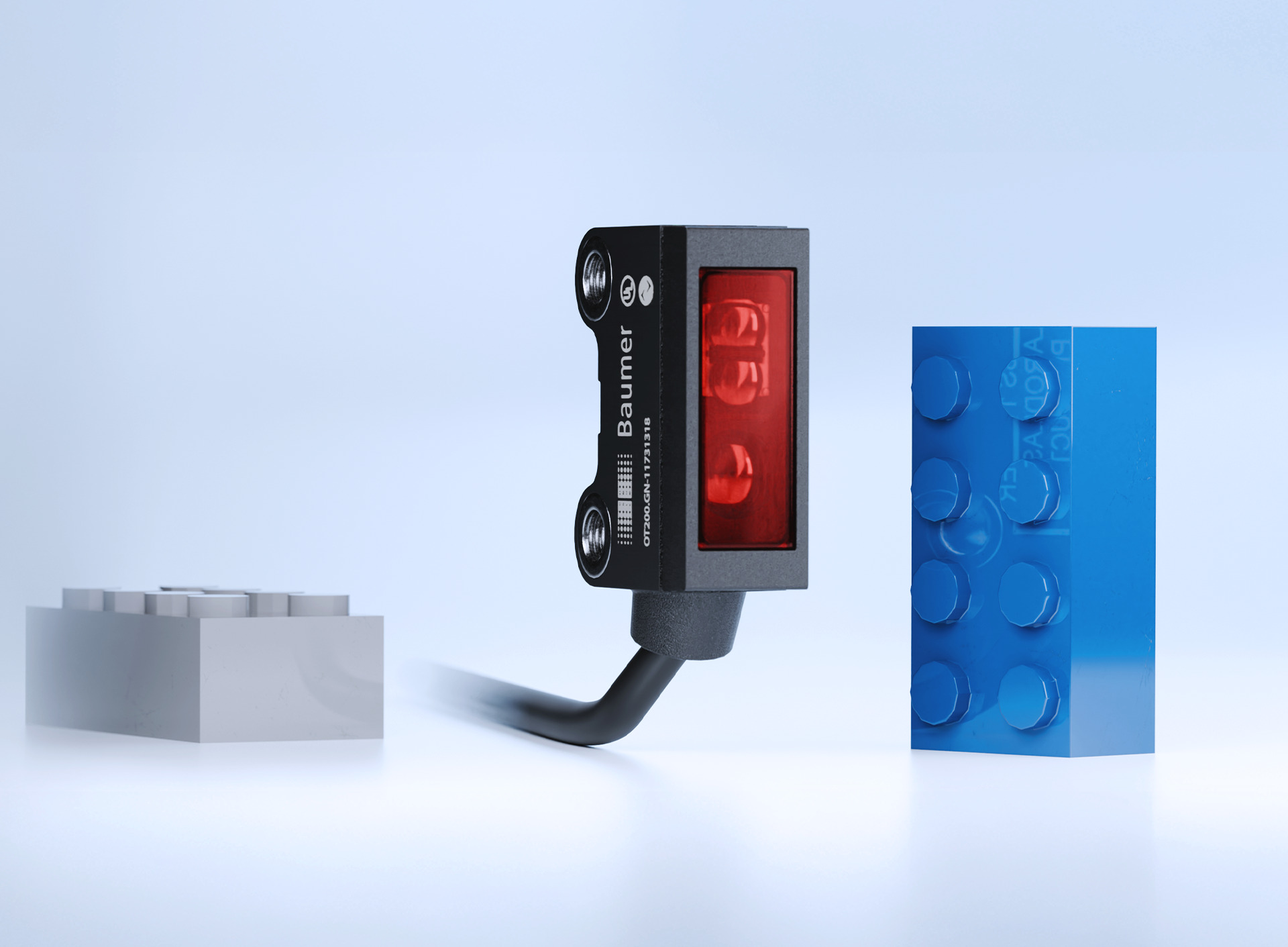

Es sollten deshalb mehrschichtige Abwehrmaßnahmen eingesetzt werden, um potenzielle Bedrohungen zu unterdrücken, ein breites Spektrum an Risiken aufzudecken sowie eine präzise und schnelle Erkennung und Reaktion zu ermöglichen, so die Sicherheitsforscher in ihrem Report. In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die Technik macht sich klein. ‣ weiterlesen

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

Mit dem Trend zur Vernetzung von OT-Systemen werden Angriffe immer effektiver, um den Betrieb von OT-Umgebungen direkt oder indirekt zu beeinträchtigen. Angesichts der Vielseitigkeit der Angreifer ist es unwahrscheinlich, dass die Bedrohungen für OT-Umgebungen vollständig verhindert werden können. Dies erhöht den dringenden Bedarf an verbesserter Cyber-Sicherheit in kritischen Infrastrukturen, um deren Taktiken zu bekämpfen.

Ein Team für Bedrohungsforschung hat beobachtet, dass die meisten aktiven Ransomware-Programme häufig Ausweichtechniken anwenden oder bestimmte Programmiersprachen verwenden, um die Analyse zu erschweren. Digitale Souveränität in der Automation: Fraunhofer IOSB-INA entwickelt einen KI-Assistenten für die SPS-Programmierung. ‣ weiterlesen

Automatisierung neu gedacht

Es wurde zudem eine erhebliche Anzahl von Bedrohungskampagnen identifiziert, die von APT-Gruppen verschiedener Nationalstaaten durchgeführt wurden.

„Unser Mid Year Report 2025 zeigt deutlich, dass Unternehmen, die eine Produktionsumgebung betreiben, mit mehrschichtigen Angriffen rechnen müssen und daher auch eine mehrschichtige Verteidigung benötigen. Es reicht dabei nicht, schlicht die IT-Prinzipien auf die OT-Sicherheit umzulegen. Stattdessen sind OT-native Ansätze und Sicherheitsprodukte der Trumpf gegen die Cyber-Kriminellen, denn IT-Lösungen können viel eher zu ungewollten zusätzlichen Störungen führen – IT-OT-Konvergenz hin oder her. Dieses Verwischen der Grenzen sollte viel mehr als Aufforderung verstanden werden, mithilfe einer Netzwerksegmentierung diese beiden Teile strikt zu trennen, damit Angriffe nicht durchschlagen können,“ meint Morris Becker, Regional Director DACH bei TXOne Networks Europe.