Safety dient dem Schutz von Mensch, Anlage und Umwelt, mit anderen Worten: die Anlage darf keinen Schaden anrichten. Bei Security hingegen ist die Anlage vor Schaden zu schützen. Daten und Programme müssen ohne Verfälschung ausschließlich ihrem bestimmungsgemäßen Gebrauch zugeführt werden. Um der Aufgabe \’Safety\‘ gerecht zu werden, muss also \’Security\‘ unbedingt berücksichtigt werden. Aus diesem Grund fordern auch die Safety Normen IEC61508 und bald auch die IEC61511 eine ausreichende Betrachtung der Security. Sowohl für Safety als auch für Security gilt, dass ein Zustand \’sicher\‘ oder gar \’dauerhaft sicher\‘ nicht existiert. Es ist lediglich möglich, die Barrieren u. a. gegen Angriffe zu erhöhen oder Fehler zu vermeiden, um das Risiko zu reduzieren. Grundsätzlich gilt es zwei Arten von Fehlern bzw. Schwachstellen zu unterscheiden: 1. zufällige Fehler sind nicht reproduzierbare Fehler wie z.B. zufällige Bauteilausfälle. Aufgrund langjähriger Erfahrung und entsprechender Analysen lassen sich diese statistisch erfassen und quantifizieren. Diesen Fehlern wird z. B. durch Diagnosen und konstruktiven Maßnahmen begegnet. So werden beispielsweise Bauteile so eingesetzt, dass ein Ausfall zum sicheren Zustand der Anlage führt. 2. systematische Fehler sind reproduzierbare Fehler wie z. B. in Betriebssystemen. Das Vorhandensein systematischer Fehler in Systemen lässt sich nachweisen, die Abwesenheit jedoch nicht. Die statistische Erfassung dieser Fehler berücksichtigt lediglich die Vergangenheit. Eine Quantifizierung der Vergangenheitswerte lässt sich jedoch kaum für eine Prognose verwenden. Diesen Fehlern sollte mit qualitätssteigernden Maßnahmen wie einem Functional Safety Management System begegnet werden. Für Safety sind beide Fehlerarten zu betrachten, bei Security ist lediglich von systematischen Fehlern auszugehen. Während jedoch bei Safety von zufälliger Fehlbedienung auszugehen ist, steht bei Security die gezielte Manipulation im Vordergrund der Betrachtung. Ein SIL 3-taugliches Safety-Protokoll kann z. B. bis zu einer hohen Fehlerrate (BER=10-2) gegen zufällige Fehler geschützt sein, nicht aber gegen gezielte Manipulation. Ein modernes SIL 3-Protokoll (Black Channel) lässt sich jedoch verschlüsseln und kann so gegen Angriffe geschützt werden. Safety und Security nutzen oft ähnliche Konzepte. So rät die IEC61511 zur Verwendung von Schutzebenen (Layers of Protection) und der Entwurf der IEC62443 (Security) rät zur Trennung von Teilsystemen (Defence in the Depth). Die vermeintlich höheren Aufwände wie z. B. für Schnittstellendefinitionen werden durch einen sicheren Ausschluss von Störgrößen und eine einfachere, robustere Gesamtlösung mehr als kompensiert (Rückwirkungsfreiheit). Des Weiteren unterstützt die heterogene Produktlandschaft den Ausschluss von common code Fehlern (ähnlich wie die common cause Fehler bei Safety). Safety und Security benötigen also organisatorische und technische Maßnahmen zur Risikominimierung. Safety braucht Security. Safety ist nicht Security. Safety trägt aber einiges zur Security bei, wenn die Eigenschaften richtig dokumentiert sind.

Der Zusammenhang von Safety und Security Gemeinsamkeiten und Unterschiede

-

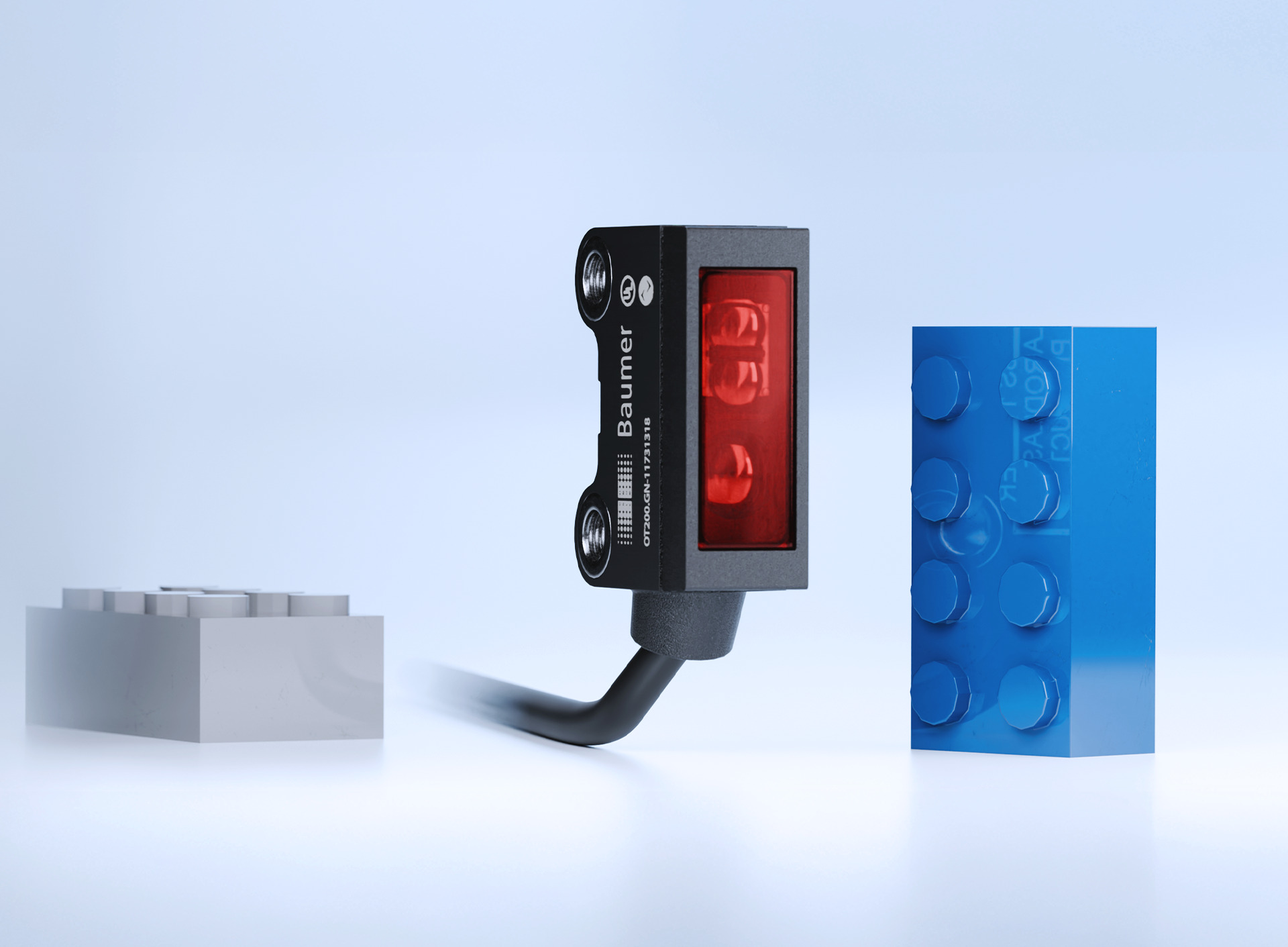

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die…

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

Die federbetätigten und elektromagnetisch gelüfteten Bremssättel der Baureihe MV FEM von Ringspann zeichnen sich durch Schalt-Performance, Design und Energieeffizienz aus. Konstrukteuren in vielen Schlüsselbranchen bietet sich damit eine…

-

MX-System: Goodbye Schaltschrank

Mit dem MX-System hat Beckhoff einen Systembaukasten entwickelt, der dem Schaltschrank konstruktiv überlegen ist. Das MX-System ermöglicht die schaltschranklose Automatisierung von Maschinen und Anlagen und eröffnet so neue…

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

Mit den Versionen 3.13 und 3.14 erweitert Bachmann Electronic seine Scada-Plattform Atvise um neue Funktionen für mehr Sicherheit, Flexibilität und Systemkompatibilität.

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

Ein zentrales Thema für Beckhoff auf der Hannover Messe 2026 ist die Verschmelzung von künstlicher Intelligenz und klassischer Maschinensteuerung als Basis für Physical AI. In Halle 27 an…

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik

Auf der Hannover Messe 2026 vom 20. bis 24. April soll künstliche Intelligenz (KI) in der Industrie greifbar werden. Praxisnah und anwendungsorientiert möchte die Messe zeigen, wie produzierende…

-

Virtuelle Inbetriebnahme als strategisches Werkzeug

Anforderungen beim Retrofit

Die virtuelle Inbetriebnahme wird im Maschinenbau häufig dafür genutzt, um Steuerungssoftware bereits vor der realen Inbetriebnahme zu testen und diese frühzeitig zu optimieren. Auf der Seite der Maschinenhersteller…

-

Die Myzel Lifecycle Platform vernetzt Menschen, Maschinen und Daten

Wenn Sicherheit Wurzeln schlägt

Produktionsanlagen werden komplexer, gleichzeitig steigen die Anforderungen an Sicherheit, Dokumentation und Compliance. Betreiber…

-

Anzeige

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei…

-

Mobile Cobot-Lösung erhöht die Produktivität in der CNC-Fertigung

Für wechselnde Losgrößen und große Produktvielfalt geeignet

Das auf CNC-Präzisionsfertigung spezialisierte Unternehmen Harris RCS Ltd. verarbeitet eine Vielzahl von Materialien,…

-

Anzeige

MX-System: Goodbye Schaltschrank

Mit dem MX-System hat Beckhoff einen Systembaukasten entwickelt, der dem Schaltschrank konstruktiv überlegen…

-

Steuerung, Virtualisierung und Machine Learning auf einer gemeinsamen Plattform

KI für die SPS

Als virtualisierte, hardwareunabhängige Steuerungsplattform ermöglicht die Virtual PLCnext Control eine flexible und skalierbare…

-

Energiekette mit Zugentlastung versorgt Umschlagmaschine

Stabile Verbindung für höhenverstellbare Kabine

Die höhenverstellbare Fahrerkabine der Umschlagmaschinen aus der neuen G-Serie von Fuchs stellt besondere…

-

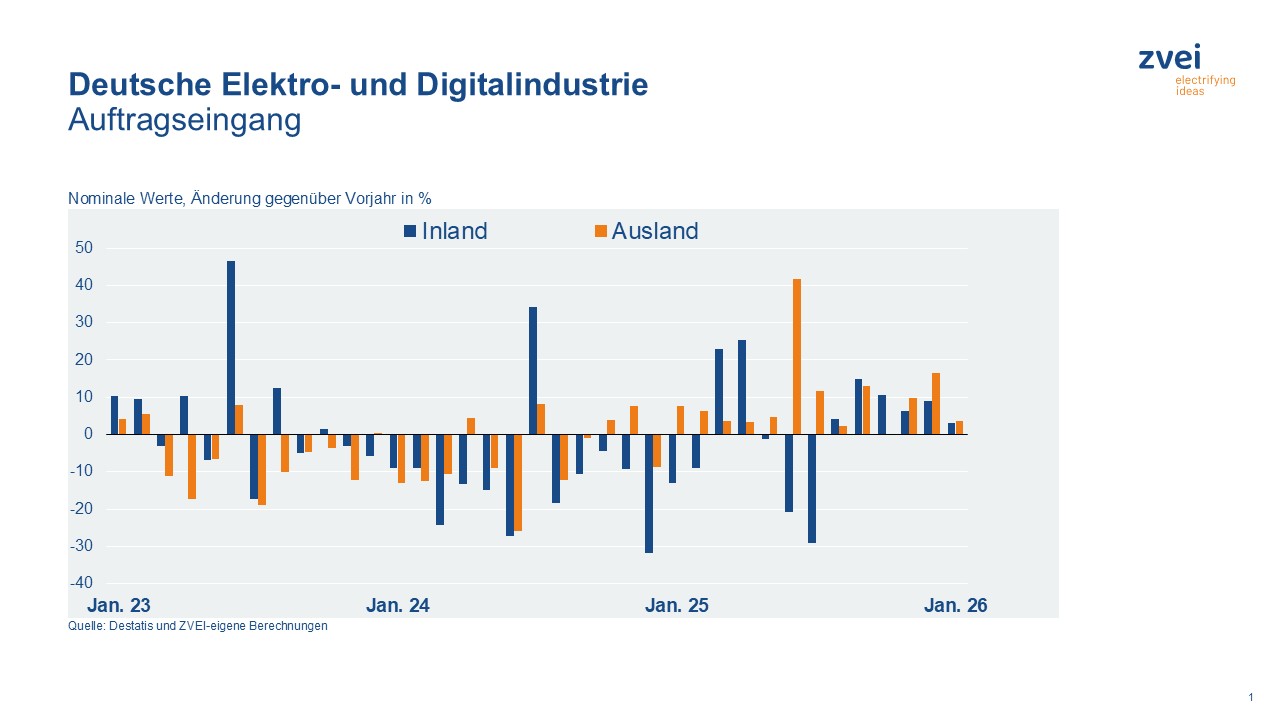

Auftragseingang im Indus-Segment Engineering steigt um 26,9%

Trotz der schwachen globalen Industriekonjunktur lag der Umsatz im exportorientierten Indus-Segment Engineering mit…

-

Very-Small-Form-Factor-Technologie für Next-Generation-Netze

MMC-Stecker für hochdichte Glasfaserverkabelung

Rosenberger OSI erweitert sein Portfolio um den MMC-Stecker (Miniature Multifiber Connector), eine Very-Small-Form-Factor-(VSFF)-Lösung…

-

Guido Schuette leitet Wago-Geschäftsbereich Automation

Wago gibt bekannt, dass Guido Schuette zum 1. April als Chief Business Officer…

-

Neues Logistikzentrum für Unitechnik

Unitechnik Systems investiert 3,5Mio.€ in eine automatisierte Logistikanlage am Firmensitz in Wiehl.

-

Durchgängiges Engineering – von der Planung bis zum Betrieb

Insellösungen überwinden

In der Robotik führen die Bruchstellen zwischen Projektphasen und Systemen zu signifikantem Mehraufwand,…

-

China baut Vorsprung aus

Deutsche Werkzeugmaschinenindustrie stabilisiert sich

Nach zwei Jahren mit spürbarer Investitionszurückhaltung zeigt die deutsche Werkzeugmaschinenindustrie erste Anzeichen einer…

-

Interview: Industrielle Server ‚Made in Germany‘

Die Datenfabrik braucht neue Server

Automatisierungssysteme erzeugen immer größere Datenmengen – durch Bildverarbeitung, KI oder vernetzte Produktionsanlagen. Gleichzeitig…

-

Herausforderungen beim Muting in der Praxis

Wenn Sicherheit zur Schwachstelle wird

Muting ermöglicht es, die Sicherheitsfunktion an Maschinen oder Anlagen vorübergehend zu überbrücken, damit…

-

So verändert KI die visuelle Inspektion

Weniger Regeln, mehr Verlässlichkeit

Der Fachkräftemangel und steigende Anforderungen an Qualität und Flexibilität erhöhen den Druck auf…

-

10. Drehgeberrunde auf der SPS 2025

Blick zurück und in die Zukunft

Die Podiumsdiskussion auf der SPS 2025 markierte ein besonderes Jubiläum: Bereits zum zehnten…

-

ASi bringt Industrie-4.0-Schnittstellen auf die unterste Feldebene

Einfach, sicher, skalierbar

AS-Interface – kurz ASi – ist seit Jahrzehnten fester Bestandteil der industriellen Automatisierung.…