Automatisierungs-Netzwerke wurden entwickelt, um den Datenaustausch in industriellen Netzwerken und den SPS/Scada-Systemen zu ermöglichen. In den letzten 30 Jahren sind dabei viele Protokolle definiert worden. Serielle-, LAN- und WAN-Verbindungen wurden für die Vernetzung in Fertigungs-, Chemie- oder Automobil-Anlagen verwendet. Etwa 10% dieser Protokolle werden bis heute verwendet, dazu zählen u.a. Modbus, Ethernet/IP, Profibus und Foundation Fieldbus. Die Funktionalität dieser Feldbusse ist geprägt durch die industriellen Anwendungen und/oder Hersteller der Automatisierung Hardware. Die meisten dieser Netzwerkprotokolle wurden bereits lange vor dem Zeitalter der Netzwerk-Sicherheit entwickelt. Zu damaligen Zeit ging man davon aus, dass nur \’vertrauenswürdige\‘ Geräte im Netzwerk kommunizieren und die Schnittstellen nach außen waren häufig serielle Verbindungen. Offene Internet-Anbindung für einen Remote-Zugriff, waren nicht Teil der Netzwerkarchitektur. Mit der Weiterentwicklung der Netzwerk-Funktionalität wurde auch die Nutzung vom Ethernet und TCP/IP für die industriellen Protokolle immer wichtiger. Die Folge war, dass von nun an nicht mehr nur vertrauenswürdige Geräte über das Netz kommunizierten, denn es werden immer mehr handelsübliche PCs oder Laptops zur Konfiguration und Wartung der SPS oder Scada verwendet. So wird das Thema Netzwerk-Sicherheit in industriellen Automatisierungskomponenten oder kurz Industrial Security, ein immer wichtigerer Faktor für die Sicherheit und Verfügbarkeit der industriellen Anlagen. Nach neusten Erkenntnissen geschehen immer mehr Angriffe auf SPS/Scada-Systeme über das Internet oder durch Büro-Netzwerke, die häufig gemeinsame Schnittstellen zum Fertigungs-Netzwerk haben. Darüber hinaus wurden auch Angriffe über die Internet-basierenden Fernwartungszugänge der SPS/Scada-Systeme registriert. Wenn nun ein Angreifer Zugang zu einem SPS/Scada-System hat, dann ist es auch für unerfahrene Hacker möglich das System zu manipulieren. 2011 nahm die Anzahl der Security Angriffe über 480% zu Eine Umfrage unter 506 Unternehmen des Bundesverbandes für Informationswirtschaft, Telekommunikation und neue Medien (Bitkom) ergab Anfang 2012 die bedenklichen Ergebnisse: Auf die Frage, ob die Unternehmen Angst vor Angriffen auf die Unternehmens-IT hätten antworteten 57% mit Ja. Die Sorge der Unternehmer scheint berechtigt, denn von den befragten Unternehmen bestätigten 39%, dass sie bereits gravierende IT-Sicherheitsvorfälle in der Vergangenheit hatten. Einer weiteren Bitkom-Umfrage zufolge, haben nur etwa 47% der Unternehmen in Deutschland einen Notfallplan für IT-Sicherheitsvorfälle. Aus der Vergangenheit sind nur wenige Angriffe auf Automatisierungsnetze publik geworden. Populär war im Jahr 2010 der Angriff mit Stuxnet und in 2011 der Angriff mit dem Doqu-Trojaner auf SCADA-Netzwerke und Industrial Control Systemes (ICS). Aus den USA liegen noch weitere Daten für Angriffe, speziell auf industrielle Anlagen vor. Seit 2009 werden dort Aufzeichnung vom Industrial Control Systems Cyber Emergency Response Team (ICS-CERT) über Angriffe auf industrielle SPS/SCADA-Systeme geführt. Die Zahlen zeigen einen erschreckenden Trend, 2009 wurden nur neun, 2010 waren es 41 und 2011 wurden 198 Vorfälle registriert. Die registrierten Vorfälle stiegen also in einem Jahr um 482%. 2011 stammen die meisten Vorfälle im Bereich Industrial Security aus folgenden Branchen: Wasserversorgung: 41% Energieversorgung 16% Chemieanlagen: 9,5% Die Angriffe erfolgen häufig über das Internet. Wenn die SPS/Scada-Systeme zu Wartungszwecken mit dem Internet verbunden sind und die verwendeten Authentifizierungs-Prozesse unsicher sind, dann ist es für einen Angreifer einfach, ein System zu manipulieren. Ein anderer Zugangsweg ist das Büronetzwerk. Der Angreifer versendet eine Email mit infiziertem Anhang. Ein Beispiel für diese Art Angriff war 2010 der Night-Dragon-Angriff. Mit aufeinander abgestimmten Angriffstechniken zielten Hacker auf sensible Daten der Öl-, Gas- und Chemieindustrie. Im Fokus standen die Projektpläne von Öl- und Gasfeldern, die in den Händen der Angreifer Absprachen und Geschäfte in Milliardenhöhe ermöglichten. 2011 folgte dann der Nitro-Angriff: Hier hat ein Schadcode-Angriff auf Rüstungs- und Chemiefirmen stattgefunden. Es gelang einigen Angreifern Informationen über Fertigungsprozesse zu stehlen. Wie war der Ablauf? Die Angreifer sendeten getarnt als Geschäftskorrespondenz Emails mit Anhang aus. Wer diesen öffnete, infizierte sich mit dem PoisonIvy-Trojaner, über den der Angreifer Daten kopierten und auf Server im Ausland transportierten. Doch diese Art von Schadsoftware ist nicht die einzige tägliche Bedrohung für die SPS/Scada-Systeme. Die Tatsache, dass sich die Automatisierungskomponenten in Bestandsanlagen immer weiter für Windows-Software und TCP/IP öffnen, erhöht die Risiken. Bedrohungen im ICS sind fremde Wartungsrechner und der \’Spieltrieb\‘ der Bediener. Es werden externe PC, Speichermedien und Software mit den Automatisierungssystemen verbunden. Enthalten diese Fremdsysteme Schadsoftware, dann kann sich diese oft ungehindert im Automatisierungsnetzwerk ausbreiten. Die Härtung der ICS muss mindestens an zwei kritischen Stellen erfolgen: 1) Durch Firewall und Vierenscanner muss die Hardware im ICS geschützt werden. 2) Die Bediener müssen im gewissenhaften Umgang mit Fremdsystemen unterwiesen werden. Nur durch die Anwendung beider Maßnahmen wird eine wirksame Systemhärtung erreicht. Dieser Mindestschutz muss auch in den Bestandsanlagen sichergestellt sein, sonst werden sich die Negativ-Meldungen über Angriffe auf Automatisierungsgeräte fortsetzen. Es soll hier noch einmal betont werden, dass die ICS häufig Prozesse mit gefährlichen oder explosiven Medien steuern. Kommt es hier zu einer Fehlfunktion durch eine IT-Sicherheitslücke, dann können Umweltschädigung oder gar der Verlust von Menschenleben die Folge sein. Netzwerktools zur Fehlerdiagnose Sind Sie in Ihrem Betrieb verantwortlich für die Automatisierungstechnik? Fragen Sie sich von Zeit zu Zeit, wie Sie die IT-Sicherheit für die installierten Automatisierungs-Systeme wirksam überwachen können? Eine einfache und wirksame Maßnahme ist es den Datenverkehr im Netzwerk zu kontrollieren. Wenn dort Kommunikation zu unbekannten Servern oder Ports auftritt, dann müssen Sie ggf. weitere Maßnahmen und auf die Hilfe externer Experten zurückgreifen. Doch zunächst reicht ein Netzwerk-Tool zur Fehlerdiagnose aus. Diese Tools hören den Datenverkehr mit, speichert Transferprotokolle und erlauben eine Bit-genaue Analyse der Daten. Mit sogenannten Sniffern erkennt man Fehler im Netzwerk, aber auch Programme, die Daten heimlich versenden. Als kostenloses Tool können Sie für einfache Überwachungsaufgaben Wireshark nutzen. Diese Freeware erlaubt es, sowohl Daten im laufenden Netzwerkbetrieb zu analysieren, als auch archivierte Daten aus einer Protokolldatei zu lesen. Es lassen sich Details über jedes einzelne TCP/IP-Paket kontrollieren. Zusätzlich verfügt Wireshark über Analyse- und Report-Funktionen sowie eine eigene Scriptsprache zum Filtern von Netzwerkpaketen. Seit 2011 bietet auch die Profibus Nutzerorganisation eine Wireshark-Software-Variante für Profibus-Netzwerke an, mit dessen Hilfe Profinet-Telegramme für eine schnelle Fehlersuche angezeigt werden. Eine weitere wichtige Forderungen ist, alle Mitarbeiter im Unternehmen für das Thema Industrial Security zu sensibilisieren. Was nützen Sicherheitsvorkehrungen und Notfallpläne, wenn sich niemand daran hält?

Industrial Security: Schutz für SPS und Scada nötig? Wie hoch ist die Bedrohung von Automatisierungs-Netzwerken?

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

Ein zentrales Thema für Beckhoff auf der Hannover Messe 2026 ist die Verschmelzung von künstlicher Intelligenz und klassischer Maschinensteuerung als Basis für Physical AI. In Halle 27 an…

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik

Auf der Hannover Messe 2026 vom 20. bis 24. April soll künstliche Intelligenz (KI) in der Industrie greifbar werden. Praxisnah und anwendungsorientiert möchte die Messe zeigen, wie produzierende…

-

Virtuelle Inbetriebnahme als strategisches Werkzeug

Anforderungen beim Retrofit

Die virtuelle Inbetriebnahme wird im Maschinenbau häufig dafür genutzt, um Steuerungssoftware bereits vor der realen Inbetriebnahme zu testen und diese frühzeitig zu optimieren. Auf der Seite der Maschinenhersteller…

-

MX-System: Goodbye Schaltschrank

Mit dem MX-System hat Beckhoff einen Systembaukasten entwickelt, der dem Schaltschrank konstruktiv überlegen ist. Das MX-System ermöglicht die schaltschranklose Automatisierung von Maschinen und Anlagen und eröffnet so neue…

-

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die…

-

Warum KI im Mittelstand einen neuen Ansatz braucht

Vom Hype zur Wirkung

Eine aktuelle PwC-Studie unter mehr als 4.400 CEOs weltweit zeigt, dass die erhofften Geschäftserfolge durch KI bislang ausbleiben. In Deutschland haben gerade einmal 11 Prozent der befragten Unternehmen…

-

Klaus Conrad – Unternehmer, Visionär, Möglichmacher

90 Jahre Pioniergeist

Mit 18 Jahren tritt er ins Familienunternehmen ein, mit 40 übernimmt er die Leitung – und prägt Conrad Electronic über Jahrzehnte hinweg als Versandpionier, Logistikinnovator und europäisch agierende…

-

Anzeige

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei…

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

Mit den Versionen 3.13 und 3.14 erweitert Bachmann Electronic seine Scada-Plattform Atvise um…

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

Die federbetätigten und elektromagnetisch gelüfteten Bremssättel der Baureihe MV FEM von Ringspann zeichnen…

-

Anzeige

MX-System: Goodbye Schaltschrank

Mit dem MX-System hat Beckhoff einen Systembaukasten entwickelt, der dem Schaltschrank konstruktiv überlegen…

-

Die Myzel Lifecycle Platform vernetzt Menschen, Maschinen und Daten

Wenn Sicherheit Wurzeln schlägt

Produktionsanlagen werden komplexer, gleichzeitig steigen die Anforderungen an Sicherheit, Dokumentation und Compliance. Betreiber…

-

Very-Small-Form-Factor-Technologie für Next-Generation-Netze

MMC-Stecker für hochdichte Glasfaserverkabelung

Rosenberger OSI erweitert sein Portfolio um den MMC-Stecker (Miniature Multifiber Connector), eine Very-Small-Form-Factor-(VSFF)-Lösung…

-

Guido Schuette leitet Wago-Geschäftsbereich Automation

Wago gibt bekannt, dass Guido Schuette zum 1. April als Chief Business Officer…

-

Neues Logistikzentrum für Unitechnik

Unitechnik Systems investiert 3,5Mio.€ in eine automatisierte Logistikanlage am Firmensitz in Wiehl.

-

Durchgängiges Engineering – von der Planung bis zum Betrieb

Insellösungen überwinden

In der Robotik führen die Bruchstellen zwischen Projektphasen und Systemen zu signifikantem Mehraufwand,…

-

Steuerung, Virtualisierung und Machine Learning auf einer gemeinsamen Plattform

KI für die SPS

Als virtualisierte, hardwareunabhängige Steuerungsplattform ermöglicht die Virtual PLCnext Control eine flexible und skalierbare…

-

Mobile Cobot-Lösung erhöht die Produktivität in der CNC-Fertigung

Für wechselnde Losgrößen und große Produktvielfalt geeignet

Das auf CNC-Präzisionsfertigung spezialisierte Unternehmen Harris RCS Ltd. verarbeitet eine Vielzahl von Materialien,…

-

Herausforderungen beim Muting in der Praxis

Wenn Sicherheit zur Schwachstelle wird

Muting ermöglicht es, die Sicherheitsfunktion an Maschinen oder Anlagen vorübergehend zu überbrücken, damit…

-

So verändert KI die visuelle Inspektion

Weniger Regeln, mehr Verlässlichkeit

Der Fachkräftemangel und steigende Anforderungen an Qualität und Flexibilität erhöhen den Druck auf…

-

10. Drehgeberrunde auf der SPS 2025

Blick zurück und in die Zukunft

Die Podiumsdiskussion auf der SPS 2025 markierte ein besonderes Jubiläum: Bereits zum zehnten…

-

ASi bringt Industrie-4.0-Schnittstellen auf die unterste Feldebene

Einfach, sicher, skalierbar

AS-Interface – kurz ASi – ist seit Jahrzehnten fester Bestandteil der industriellen Automatisierung.…

-

Energiekette mit Zugentlastung versorgt Umschlagmaschine

Stabile Verbindung für höhenverstellbare Kabine

Die höhenverstellbare Fahrerkabine der Umschlagmaschinen aus der neuen G-Serie von Fuchs stellt besondere…

-

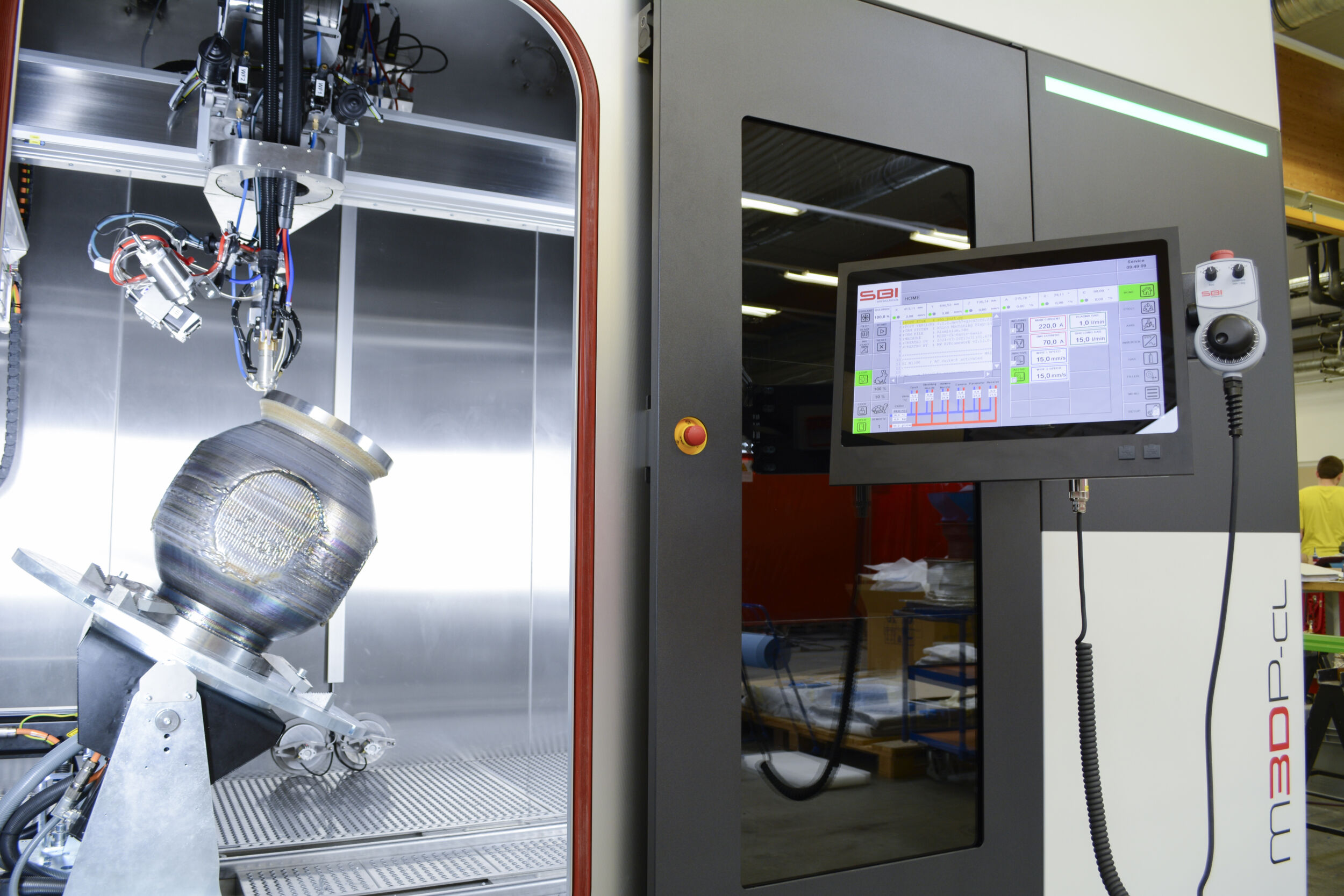

Auftragseingang im Indus-Segment Engineering steigt um 26,9%

Trotz der schwachen globalen Industriekonjunktur lag der Umsatz im exportorientierten Indus-Segment Engineering mit…