Warum werden gerade diese Netzwerke attackiert? Für die meisten großen Unternehmen ist Sicherheit ein zentrales Thema. Sie unterhalten spezielle Abteilungen zur Sicherung zweier zentraler Netzwerkbereiche (Schlüssel-Netzwerke): Die Rechenzentren (Server) und die Arbeitsautomatisierung (Workstations). Beide Netzwerke unterstützen die unternehmensweiten Geschäftsprozesse maßgeblich. Ein \’dritter\‘ Netzwerkbereich, das Prozessteuerungsnetzwerk, sollte jedoch mehr Aufmerksamkeit erhalten. Oft als Scada- (Supervisory Control and Data Acquisition) Netzwerke, aufgrund ihrer Einbindung in industriellen Prozessen, bezeichnet, verbinden diese eher Anlagen als Computer und unterstützen mehr Systeme als Personen. In Branchen wie Versorgung, Transport, Logistik, produzierender und pharmazeutischer Industrie sind diese Netzwerke für die Geschäftstätigkeit entscheidend. In öffentlichen Versorgungseinrichtungen sind sie sogar so wichtig, dass sie als Teil der kritischen, nationalen Infrastruktur gelten. In der Logistik-Branche steuern sie Millionen von Paketen pro Tag. In anderen Unternehmen operiert dieses Netzwerk jedoch hinter den Kulissen und verschafft unbemerkt Zugang zu Gebäuden oder steuert Heizung und Belüftung, Aufzüge sowie die Kühlung von Rechenzentren. Scada-Netzwerke sind die am häufigsten ungeschützten Netzwerke. Cyberkriminelle haben sie nun im Fokus. Sobald sie hierzu Zugang erhalten, können die Auswirkungen für viele Unternehmen, deren Kunden und vielleicht sogar die Allgemeinheit extrem schädlich sein. Was macht diese Netzwerke so verwundbar? Angriffe werden ausgefeilter, da sich ihre Motive von der amateurhaften \’Suche nach Ruhm\‘ hin zu politisch motivierten Attacken in Form von \’Hacktivismus\‘, Spionage oder Angriffe durch einen anderen Staat bewegen. Die von Profis entwickelten fortschrittlichen und kontinuierlichen Angriffe werden immer ausgefeilter und komplexer. Das macht es schwierig, sie zu erkennen, geschweige denn unschädlich zu machen. Zunehmende Problematik Netzwerke werden immer stärker miteinander verwoben, da die Geschäftswelt nach Daten \’hungert\‘, um schneller Entscheidungen treffen zu können. Darüber hinaus ermöglichen es Anbieter, eine Vielzahl von Tätigkeiten online zu erledigen, um Supportkosten zu senken und die Kundenbindung zu erhöhen. In der Zeit ihrer Entwicklung wurden Prozesssteuerungssysteme als absolut sicher angesehen. Heute entsprechen sie oft nicht den aktuellen Sicherheitsgrundsätzen. Die von den Herstellern veröffentlichten Patches können aufgrund von Anforderungen an die Systemverfügbarkeit schwierig aufgespielt werden. Das Scada-Netzwerk ist häufig \’unsichtbar\‘ und erhält daher nicht die Beachtung und Investitionen, um das Sicherheitslevel entsprechend der gestiegenen Anzahl an Angriffen zu erhöhen. In den meisten Unternehmen verwalten Ingenieure das Prozesssteuerungsnetzwerk während die IT-Abteilung die anderen Netzwerke betreut. Beide Gruppen haben verschiedene Aufgaben und Prioritäten. Angesichts der unterschiedlichen Aufgabenbereiche sollten Unternehmen bei der Prüfung ihrer Sicherheitslösung die speziellen Anforderungen und Prioritäten der Ingenieure berücksichtigen, die für die Scada-Netzwerke verantwortlich sind. Zielsetzungen in Produktionsnetzen Erstens sollten Sicherheitslösungen nicht in geschlossene Systeme eingreifen, da dies die Steuerung gefährden könnte. Zweitens sollte Verfügbarkeit bzw. Ausfallsicherheit das wichtigste Ziel für das Netzwerk sein. Drittens ist zu beachten, dass Richtlinien zum regelmäßigen Passwortwechsel einen Betrieb dadurch gefährden können, dass Ingenieure aus einem System ausgeschlossen werden. Viertens sind Sicherheitstools, die direkten Internetzugang benötigen, nicht funktional – viele Steuerungsnetzwerke sind fest vom Internet abgeschirmt. Prozesssteuerungsnetzwerke sind gleichzeitig an verschiedenen Stellen verwundbar, die geschützt werden müssen. Die Schnittstelle zwischen Mensch, Maschine und Prozess Server basieren gewöhnlich auf MS-Windows. Sie stellen potentielle Zugänge für jeden Angreifer dar, der über das Unternehmensnetzwerk kommt und bekannte Sicherheitslücken ausnutzt. Fernbedienungsterminals und speicherprogrammierbare Steuerungen (SPS) sind häufig proprietär. Um in das Netzwerk einzudringen, erfordern sie eine differenzierte Kenntnis des Steuerungssystems, was die Würmer Stuxnet und Duqu bewiesen. Richtilinien für Sicherheitslösungen Die folgenden Richtlinien helfen Unternehmen, Sicherheitslösungen für die Produktionsumgebung auszuwählen, die die Anforderungen und Prioritäten der Umgebung des Prozesssteuerungsnetzwerks unterstützen und gleichzeitig den Schutz erhöhen: Die Lösung sollte flexibel genug sein, im Passiv-Modus oder Inline betrieben zu arbeiten. So werden in sich geschlossene Prozesse selbst bei einem Software-, Hardware- oder Netzausfall nicht unterbrochen. Sie sollte ein umfassendes Regelverzeichnis und ein offenes Regelformat anbieten, um Scada-Regelsätze, Regeln staatlicher Stellen und weitere Regeln Dritter sowie firmeneigene Regeln umzusetzen. Die Sicherheitslösung sollte die Auslastung eines Netzwerks kontrollieren, gesplittet nach Anwendung, Nutzer und Gruppe, um idealerweise Netzwerksteuerungszonen für eine maximale Flexibilität voneinander zu trennen. Sie bietet optimaler Weise passive Bestandsermittlung, automatische Bewertung der Folgen, sowie Regeln, die korrektive Maßnahmen nur bei den Bedrohungen einleiten, die eine Gefahr für ein spezifisches Netzwerk im Unternehmen sind. Sie ermöglicht eine zentrale Überwachung und Verwaltung, um entscheidende Netzwerksicherheitsfunktionen zu vereinheitlichen, die Administration zu vereinfachen und Reaktionen zu beschleunigen. Fazit Prozessteuerungsnetzwerke sind geschäftskritisch und deren Absicherung ist von absolut entscheidender Bedeutung. Indem das Scada-Netzwerk zunehmend in den Fokus professioneller Angreifer gerät, sollte es zum einen zur Managementaufgabe erhoben werden, zum anderen sollte es die Aufmerksamkeit und auch den Schutz im Unternehmen erhalten, die es verdient.

Schutz von Scada im Fokus

-

MX-System: Goodbye Schaltschrank

Mit dem MX-System hat Beckhoff einen Systembaukasten entwickelt, der dem Schaltschrank konstruktiv überlegen ist. Das MX-System ermöglicht die schaltschranklose Automatisierung von Maschinen und Anlagen und eröffnet so neue…

-

Neue Bremssättel für Scheibenbremsen

Elektromagnetische Lüftung für hohe Stundenliestung

Die federbetätigten und elektromagnetisch gelüfteten Bremssättel der Baureihe MV FEM von Ringspann zeichnen sich durch Schalt-Performance, Design und Energieeffizienz aus. Konstrukteuren in vielen Schlüsselbranchen bietet sich damit eine…

-

Scada-Plattform Atvise mit Updates

Mehr Sicherheit und Kompatibilität für Scada-Systeme

Mit den Versionen 3.13 und 3.14 erweitert Bachmann Electronic seine Scada-Plattform Atvise um neue Funktionen für mehr Sicherheit, Flexibilität und Systemkompatibilität.

-

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei eine Schlüsselrolle: Höchste Leistung in kompakter Bauform schafft mehr Platz für die Ware, denn die…

-

Beckhoff verbindet Sprachmodelle mit Echtzeitsteuerung

Physical AI: Wenn KI direkt Maschinen steuert“

Ein zentrales Thema für Beckhoff auf der Hannover Messe 2026 ist die Verschmelzung von künstlicher Intelligenz und klassischer Maschinensteuerung als Basis für Physical AI. In Halle 27 an…

-

Vorschau Hannover Messe 2026

KI als produktive Kraft in der Fabrik

Auf der Hannover Messe 2026 vom 20. bis 24. April soll künstliche Intelligenz (KI) in der Industrie greifbar werden. Praxisnah und anwendungsorientiert möchte die Messe zeigen, wie produzierende…

-

Virtuelle Inbetriebnahme als strategisches Werkzeug

Anforderungen beim Retrofit

Die virtuelle Inbetriebnahme wird im Maschinenbau häufig dafür genutzt, um Steuerungssoftware bereits vor der realen Inbetriebnahme zu testen und diese frühzeitig zu optimieren. Auf der Seite der Maschinenhersteller…

-

Die Myzel Lifecycle Platform vernetzt Menschen, Maschinen und Daten

Wenn Sicherheit Wurzeln schlägt

Produktionsanlagen werden komplexer, gleichzeitig steigen die Anforderungen an Sicherheit, Dokumentation und Compliance. Betreiber…

-

Anzeige

Intralogistik: Neue Baumer ToF-Sensoren machen sich klein

In der Intralogistik ist die Maximierung der Lagerkapazität entscheidend. Kompakte Sensoren spielen dabei…

-

Anzeige

MX-System: Goodbye Schaltschrank

Mit dem MX-System hat Beckhoff einen Systembaukasten entwickelt, der dem Schaltschrank konstruktiv überlegen…

-

Mobile Cobot-Lösung erhöht die Produktivität in der CNC-Fertigung

Für wechselnde Losgrößen und große Produktvielfalt geeignet

Das auf CNC-Präzisionsfertigung spezialisierte Unternehmen Harris RCS Ltd. verarbeitet eine Vielzahl von Materialien,…

-

Steuerung, Virtualisierung und Machine Learning auf einer gemeinsamen Plattform

KI für die SPS

Als virtualisierte, hardwareunabhängige Steuerungsplattform ermöglicht die Virtual PLCnext Control eine flexible und skalierbare…

-

Energiekette mit Zugentlastung versorgt Umschlagmaschine

Stabile Verbindung für höhenverstellbare Kabine

Die höhenverstellbare Fahrerkabine der Umschlagmaschinen aus der neuen G-Serie von Fuchs stellt besondere…

-

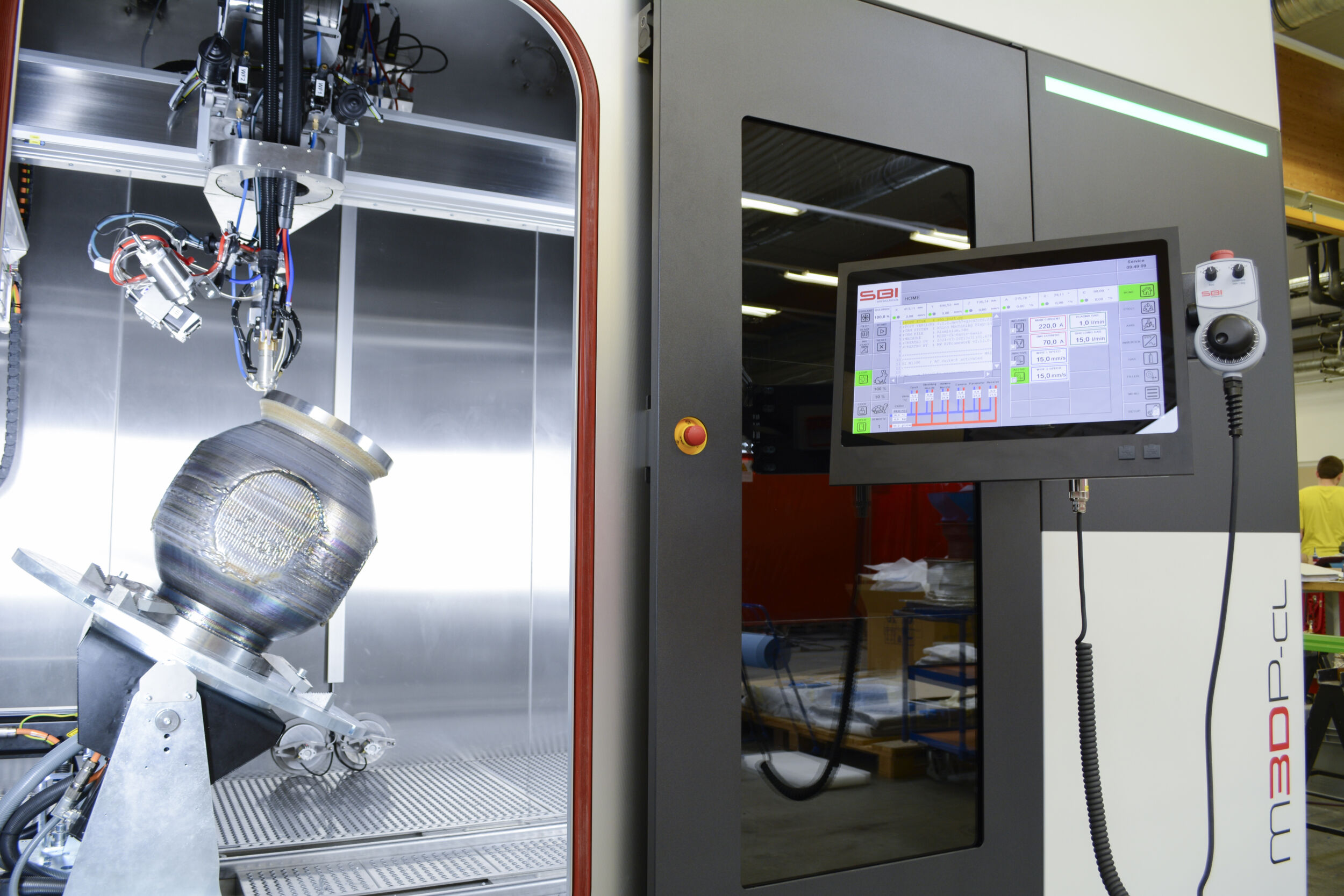

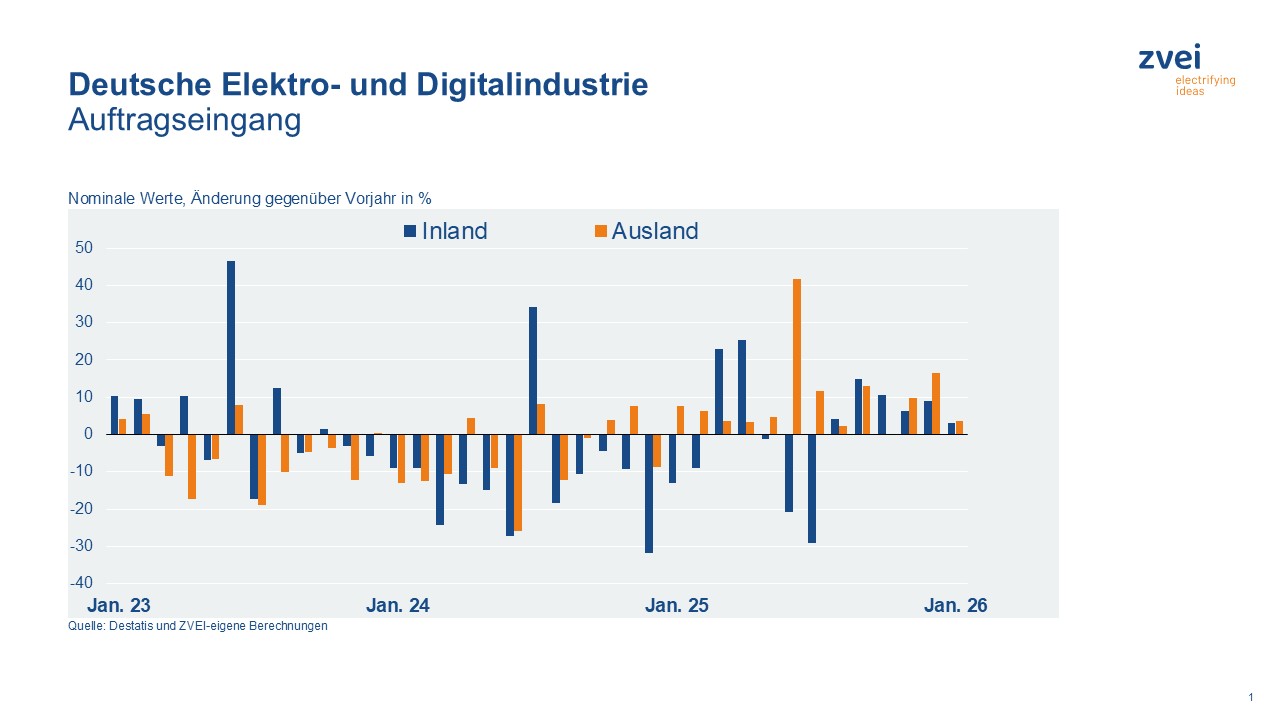

Auftragseingang im Indus-Segment Engineering steigt um 26,9%

Trotz der schwachen globalen Industriekonjunktur lag der Umsatz im exportorientierten Indus-Segment Engineering mit…

-

Very-Small-Form-Factor-Technologie für Next-Generation-Netze

MMC-Stecker für hochdichte Glasfaserverkabelung

Rosenberger OSI erweitert sein Portfolio um den MMC-Stecker (Miniature Multifiber Connector), eine Very-Small-Form-Factor-(VSFF)-Lösung…

-

Guido Schuette leitet Wago-Geschäftsbereich Automation

Wago gibt bekannt, dass Guido Schuette zum 1. April als Chief Business Officer…

-

Neues Logistikzentrum für Unitechnik

Unitechnik Systems investiert 3,5Mio.€ in eine automatisierte Logistikanlage am Firmensitz in Wiehl.

-

Durchgängiges Engineering – von der Planung bis zum Betrieb

Insellösungen überwinden

In der Robotik führen die Bruchstellen zwischen Projektphasen und Systemen zu signifikantem Mehraufwand,…

-

China baut Vorsprung aus

Deutsche Werkzeugmaschinenindustrie stabilisiert sich

Nach zwei Jahren mit spürbarer Investitionszurückhaltung zeigt die deutsche Werkzeugmaschinenindustrie erste Anzeichen einer…

-

Interview: Industrielle Server ‚Made in Germany‘

Die Datenfabrik braucht neue Server

Automatisierungssysteme erzeugen immer größere Datenmengen – durch Bildverarbeitung, KI oder vernetzte Produktionsanlagen. Gleichzeitig…

-

Herausforderungen beim Muting in der Praxis

Wenn Sicherheit zur Schwachstelle wird

Muting ermöglicht es, die Sicherheitsfunktion an Maschinen oder Anlagen vorübergehend zu überbrücken, damit…

-

So verändert KI die visuelle Inspektion

Weniger Regeln, mehr Verlässlichkeit

Der Fachkräftemangel und steigende Anforderungen an Qualität und Flexibilität erhöhen den Druck auf…

-

10. Drehgeberrunde auf der SPS 2025

Blick zurück und in die Zukunft

Die Podiumsdiskussion auf der SPS 2025 markierte ein besonderes Jubiläum: Bereits zum zehnten…

-

ASi bringt Industrie-4.0-Schnittstellen auf die unterste Feldebene

Einfach, sicher, skalierbar

AS-Interface – kurz ASi – ist seit Jahrzehnten fester Bestandteil der industriellen Automatisierung.…