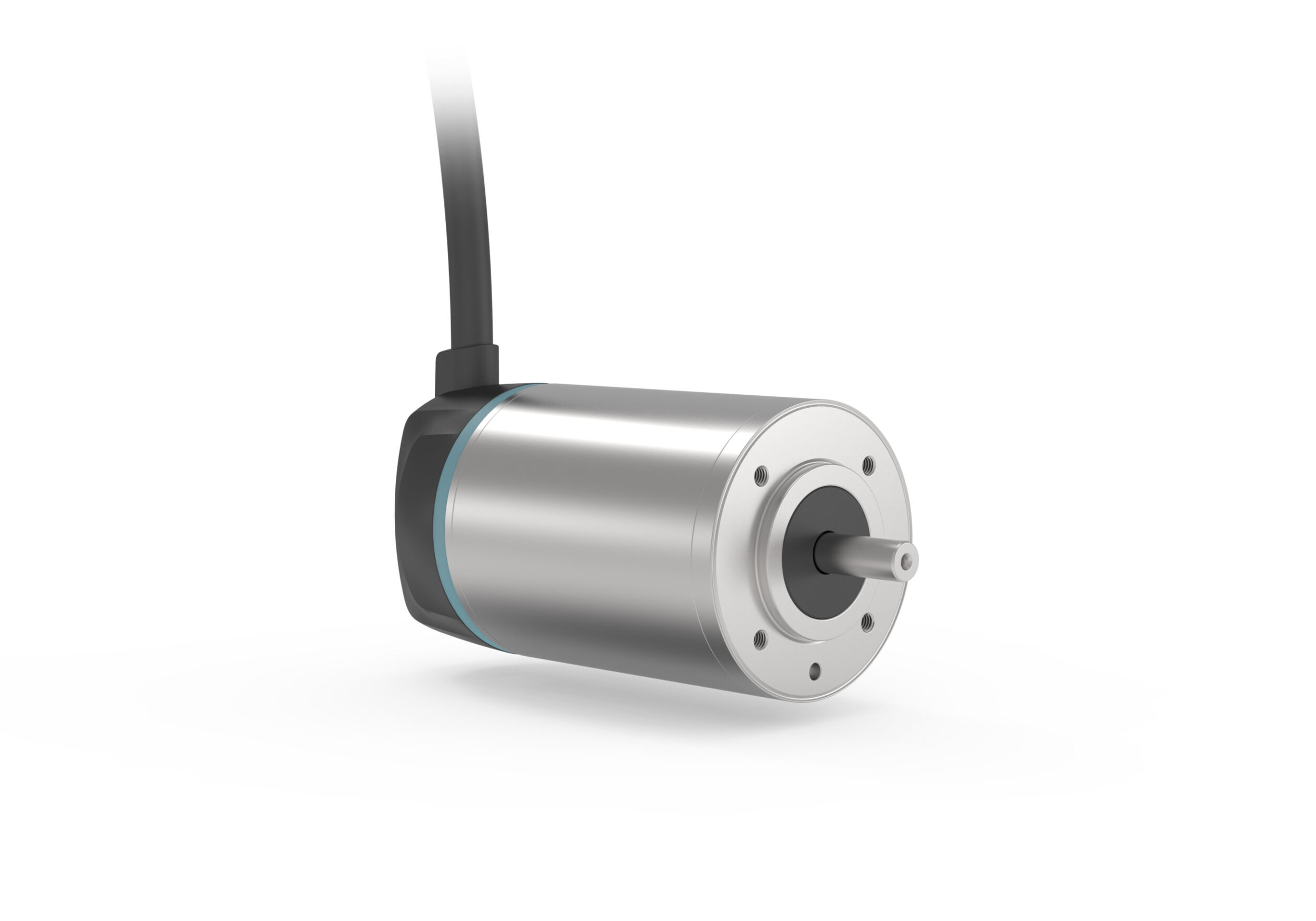

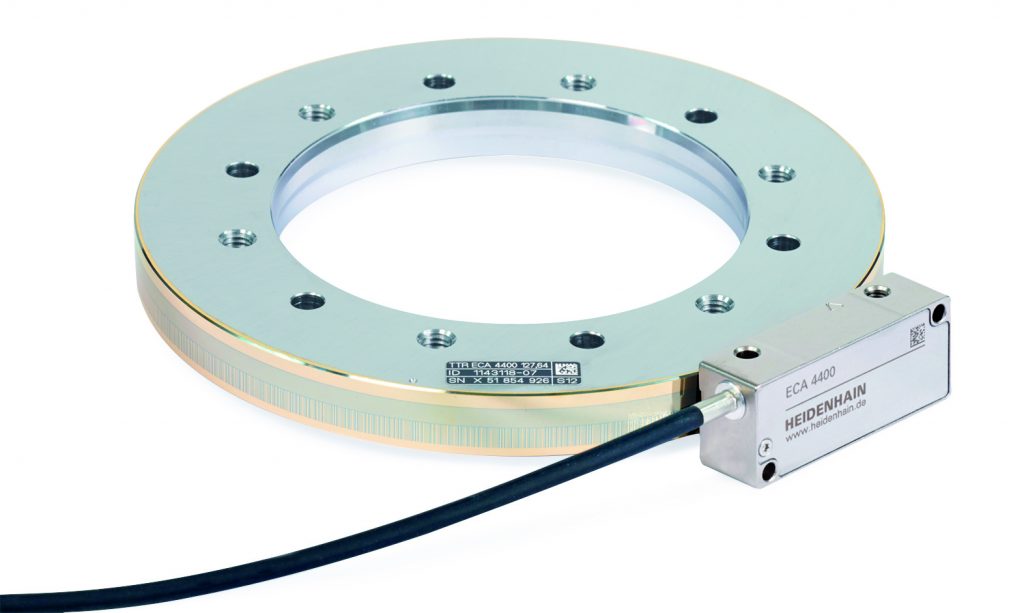

Beim Einsatz von Torquemotoren in Werkzeugmaschinen ist die Einstufung der Messgeräte für sicherheitsgerichtete Anwendungen nach SIL2 (nach EN61508) bzw. Performance Level ‚d‘ (nach EN ISO13849) häufig erforderlich. Denn hier werden die Rotationsachsen üblicherweise mit nur einem Messgerät betrieben. Dafür können die Functional Safety-Ausführungen der modularen Winkelmessgeräte ECA 4000 mit bidirektionaler EnDat 2.2-Schnittstelle in Verbindung mit einer sicheren Steuerung als Ein-Geber-Systeme eingesetzt werden. Neben der Datenschnittstelle ist jedoch auch die mechanische Ankopplung der Messgeräte sicherheitsrelevant. Der Nachweis einer sicheren mechanischen Verbindung kann für den Maschinenhersteller sehr aufwendig sein. Mit der Functional Safety-Ausführung des absoluten modularen Winkelmessgeräts erleichtert Heidenhain diesen Nachweis. Denn der mechanische Fehlerausschluss des Winkelmessgeräts für sicherheitsgerichtete Anwendungen ist im Rahmen einer Baumusterprüfung für einen breiten Einsatzbereich bestätigt und damit unter allen spezifizierten Betriebsbedingungen sichergestellt. So sind beispielsweise Werkstoff- und Oberflächeneigenschaften von Welle und Flanschbauteilen, Schraubenlängen, Schraubensicherungen, Anzugsmomente usw. definiert. Das modulare Winkelmessgerät ist mit einer Vielzahl von Durchmessern und in zwei Trommelformen verfügbar.