Der Begriff der IT-Security ist nicht neu. Die Anwender des Internet sind sich mittlerweile über die Gefahren des World-Wide-Web und der offenen (Microsoft-) Plattformen bewusst. Jeder Nutzer hat schon selbst erfahren, was es bedeutet, den steigenden Online-Bedrohungen ausgesetzt zu sein. So war z.B. aus einer Presseinformation des BSI (Bundesamt für Sicherheit in der Informationstechnik) vom 5. Februar 2007 zu entnehmen, dass 63% der PC-Nutzer mit Viren und Würmern, 48% mit Spam sowie 35% mit Trojanern persönliche Erfahrungen sammeln durften. Hinzu kommen weitere Bedrohungen durch Spyware, durch unerwünschte Dialer oder – besonders bei online Bankgeschäften – durch Phishing. Die Bedrohungen kommen aber nicht nur von außen. Auch die Nutzer selbst können ein nicht zu unterschätzendes Gefährdungspotential darstellen. Die Meldung vom 28. September 2006 in der Tageszeitung \’Mannheimer Morgen\‘, in der mitgeteilt wurde, dass in England ein Dreijähriger bei eBay ein Cabriolet für 13.000Euro ersteigert hat, erzeugte bei vielen Lesern ein Schmunzeln. Die Mutter hatte den laufenden PC mit geöffnetem eBay-Konto kurzzeitig verlassen. Auch die Industrie ist den Gefährdungen ausgesetzt. So belegt eine Untersuchung der Firma IDC laut Veröffentlichung im SPS-MAGAZIN 8/2006, dass 82% der mittelständischen Unternehmen leidvolle Erfahrungen sammeln mussten. Es wurde vermutet, dass sich die restlichen 18% zwar sicher fühlen, dass sie vermutlich aber nur nichts über bereits erfolgte Angriffe wissen. All diese Informationen und Erfahrungen führen dazu, dass sich sowohl private Anwender als auch Firmen versuchen zu schützen. Den bereits genannten Quellen ist zu entnehmen, dass im Jahr 2006 etwa 90% aller privaten Nutzer Virenscanner und etwa 52% eine Firewall zum Informationsschutz einsetzten. Es wird davon ausgegangen, dass die Zahlen, obwohl sie bereits auf hohem Niveau liegen, weiter steigen. Da gesetzliche Regularien das Management für Sicherheitslücken im Unternehmen zur Verantwortung ziehen, steht auch bei den Firmen die IT-Security hoch im Kurs. Laut einer Presseinformation der Firma Forrester Research vom 30. März 2007 wollen die kleinen, mittleren und großen europäischen Unternehmen weiter an der Verbesserung ihrer IT-Sicherheit arbeiten. Dabei steht neben dem Schutz vor Angriffen besonders der Ausbau von Business Continuity (Sicherstellen des Geschäftsbetriebes im Schadensfall) und Disaster Recovery (Wiederherstellen der Funktion) im Vordergrund. Auch Automatisierungstechnik wird bedroht Viele automatisierungstechnische Lösungen verwenden mittlerweile PCs. So werden PCs als Bedien- oder Engineeringstationen in Leitsystemen oder als Hardware-Basis für Speicherprogrammierbare Steuerungen eingesetzt. Spätestens mit der Vernetzung dieser und anderer Automatisierungsgeräte mit Ethernet ist das Gefährdungspotential auch in der Automatisierungstechnik erheblich gewachsen. Erschwerend zeigt sich bei der Betrachtung, dass es in den letzten Jahren kaum verlässliche Informationen über tatsächlich stattgefundene Bedrohungen oder sogar Schäden in der Automatisierung gibt. Wie im privaten und geschäftlichen Bereich dürfte auch hier die Dunkelziffer sehr groß sein. Wer erzählt schon gern, dass ein Virus sein Leitsystem lahmgelegt hat. Dass es reale Probleme mit der Informationssicherheit in automatisierungstechnischen Anwendungen geben kann bzw. gibt, zeigen u.a. zwei Quellen. Zum einen berichtet das Europäische Forschungszentrum für Teilchenphysik (CERN) von Messungen an Speicherprogrammierbaren Steuerungen. Die Tests an mehr als zwanzig SPSen von verschiedenen Herstellern zeigten, dass 32% der Geräte nach \’Denial-of-Service\‘-Attacken nicht mehr funktionsfähig waren. Nach Penetrations- und Vulnerabilitäts-Tests zeigten 18% der Steuerungen Fehler, 21% fielen aus. Zum zweiten berichtet das British Columbia Institute of Technology (BCIT), das Eindringversuche, Denial-of-Service-Attacken und Verseuchungen mit Viren und Würmern, auf Automatisierungssysteme erfasst, einen enormen Anstieg der Vorfälle ab dem Jahr 2001 verzeichnen. Wer will sich schützen? Die nachweislich wachsende Zahl der Bedrohungen führte dazu, dass auch die Nutzer der Automatisierungstechnik Überlegungen anstellen, wie sie sich schützen können. Als erste Gruppe sind hier die Anwender, d.h. die Betreiber von Produktionseinrichtungen, zu nennen. Besonders die Automobilproduzenten und die chemische, bzw. pharmazeutische Industrie suchen nach geeigneten Lösungen. Aber auch mittelständische Unternehmen sind sich der Gefahr bewusst. Bei produzierenden Unternehmen sind die Produktionseinrichtungen oft mit den IT-Systemen zur schnellen und effektiven Materialversorgung und Auftragsabwicklung gekoppelt. Die IT-Systeme ihrerseits verbinden die Betriebe mit Zulieferanten und Kunden, woraus sich ein erhöhtes Risiko für die Informationssicherheit und damit für die Verfügbarkeit der eigenen IT-Systeme und der Produktionseinrichtungen ergibt. Fallen diese Systeme aus oder sind diese in ihrer Leistungsfähigkeit beeinträchtigt, hat dies umgehenden Einfluss auf die Produktivität und damit auf die Profitabilität der Unternehmen. Die produzierenden Unternehmen versuchen sich zu schützen, indem sie zum Teil umfangreiche organisatorische und technische Sicherungsmaßnahmen installieren. Auch im Maschinenbau ist das Thema der Informationssicherheit angekommen, wobei besonders zwei Aspekte im Vordergrund stehen. Gerade für den deutschen Maschinenbau mit seinen großen, weltweiten Exportanteilen ist es wichtig, durch ausgereifte Servicekonzepte die Produktivität der gelieferten Maschinen sicherzustellen. Ein gutes Werkzeug stellt dabei die Ferndiagnose bzw. der Teleservice dar. Während dieser Dienst in der Vergangenheit meistens über Telefonleitungen genutzt werden konnte, haben sich mittlerweile auch hier Internet-Verbindungen etabliert. In den Fabrikhallen der Kunden sind heute eher schnelle Internetverbindungen als langsame Telefonleitungen zu finden. Während früher von einer Telefonverbindung, zumal wenn sie vom Endkunden erst aktiviert werden musste, kaum Gefahren für die Informationssicherheit ausgingen, bedeutet die Vernetzung der Maschinen über das Internet eine Zunahme der potentiellen Bedrohungen. Dieses Risiko lässt sich z.B. durch den Einsatz von sicheren VPN (Virtual Private Network) Verbindungen reduzieren. Ein zweiter, für den Maschinenbau wichtiger Aspekt der Informationssicherheit, ist der Know-how-Schutz. Hier geht es weniger darum, die Produktivität der verkauften Maschine sicherzustellen als vielmehr das in der Maschine in Form von Software befindliche Know-how gegen Einsichtnahme und Kopieren zu schützen. Die Angriffe kommen von Produktpiraten, die versuchen, ein alternatives Ersatzteilgeschäft für die Maschinen zu etablieren bzw. komplette Maschinen nachzubauen. Eine praxisgerechte Orientierung fehlt Bei der Suche nach einfachen und praktikablen Lösungen für die Sicherstellung der Informationssicherheit bei der industriellen Automation fällt auf, dass man für dieses Anwendungsgebiet bisher keine passenden Lösungsansätze hat. In vielen Unternehmen gibt es auf der IT-Seite zwar Policies, die sich an nationalen und internationalen Standards orientieren und in denen geregelt ist, wie die Informationssicherheit erreicht werden soll – das Adaptieren dieser Richtlinien auf die Automatisierungstechnik ist aber oft nicht möglich, weil die Anforderungen doch sehr unterschiedlich sind. Unterschiede bestehen z.B. bei den Anforderungen zur Verfügbarkeit. Während in einer Office-Umgebung ein kurzfristiger Ausfall des IT-Systems zu Unmut der Mitarbeiter führt, es sonst aber keine weiteren Auswirkungen zeigt, erzeugt der kurzfristige Ausfall einer Produktionsanlage in der chemischen Industrie, neben dem Schaden der fehlenden Produktionszeit, gegebenenfalls auch Folgeschäden durch Qualitätsminderung der Produkte oder durch die Notwendigkeit eines langwierigen \’Aufsetzens\‘ des Produktionsprozesses. Ein anderes Beispiel ist das Einspielen von Patches im laufenden Betrieb mit anschließendem Neustart der Systeme, was in der IT den Stand der Technik darstellt. Diese Vorgehensweise ist in der Automatisierungstechnik nicht möglich, weil ein Neustart einer kontinuierlich arbeitenden Produktionseinrichtung nur zu bestimmten, seltenen Revisionszeiten stattfinden darf. Da man also kaum vollständig anwendbare Hilfen zur Sicherstellung der Informationssicherheit vorfindet, hat sich das Prinzip \’Learning by doing\‘ durchgesetzt. Die Betroffenen werden mit einem konkreten oder theoretischen Sicherheitsproblem konfrontiert und versuchen mit punktuellen Lösungen das Problem zu beherrschen. Erschwerend kommt hinzu, dass die Betreiber von Anlagen und die Maschinenbauer meist keine spezifischen Lösungen finden, die für die Automatisierungstechnikanwendungen einsetzbar sind, und Einzellösungen aus der IT-Welt für ihre Anforderungen und Anwendungen erst noch adaptieren müssen. Eine dritte Gruppe der Betroffenen fehlt bisher bei diesen Betrachtungen, nämlich die Hersteller von Automatisierungsgeräten und -software wie z.B. von SPSen, Antrieben, Feldgeräten oder Scada-Software. Für die Anwender wäre es viel einfacher, die informationstechnische Sicherheit für ihre Anwendung zu gewährleisten, wenn sie auf Automatisierungsgeräte und -software zurückgreifen könnten, die bereits bei ihrer Konzeptionierung und Entwicklung diese Aspekte berücksichtigten. Der Lösungsansatz der Richtlinie VDI/VDE 2182 Der Fachausschuss \’Security\‘ der VDI/VDE-Gesellschaft Mess- und Automatisierungstechnik (GMA) hat dieses wichtige Thema aufgegriffen und hat einen Entwurf der Richtlinie VDI/VDE 2182 \’Informationssicherheit in der industriellen Automatisierung\‘ im August 2007 zur Diskussion vorgelegt. Die Anwendung, der in der Richtlinie beschriebenen Methoden und Maßnahmen, führt systematisch zu Lösungen, die dem tatsächlichen Schutzbedarf angemessenen und damit wirtschaftlich sind. Die Richtlinie betrachtet das Thema der Informationssicherheit insgesamt und berücksichtigt die folgenden, wesentlichen Sachverhalte: A) Die Abhänigkeiten Die Aktivitäten von Herstellern, Integratoren/Maschinenbauern und Anwendern können nicht unabhängig voneinander betrachtet werden. Bild 1 verdeutlicht das beispielhaft durch eine Kette von drei Zyklen. Jeder einzelne Zyklus folgt dem in der Richtlinie beschriebenen Vorgehensmodell. Zwischen den Zyklen, d.h. zwischen den Beteiligten, müssen Informationen in Form von Anforderungen und Dokumentationen ausgetauscht werden. Aufbauend auf die informationstechnischen Sicherheitsanforderungen gestaltet der Hersteller bzw. der Maschinenbauer seine Produkte. Die Dokumentationen der Hersteller und der Maschinenbauer ermöglichen es deren Kunden, weitere gegebenenfalls erforderliche technische als auch organisatorische Maßnahmen zu definieren. B) Die Anlässe Die Sicherstellung der Informationssicherheit ist kein einmaliger Vorgang. Durch die sich ständig verändernden Bedrohungen und Einsatzbedingungen muss die Überprüfung der Informationssicherheit während des gesamten Lebenszyklus eines Gerätes, einer Maschine oder einer Anlage immer wieder erfolgen. Ereignisse, die eine erneute Überprüfung erforderlich machen können, sind Neuerstellungen, Änderungen des Einsatzgebietes oder Maschinen-Erweiterungen. Auch neue, bisher unbekannte Bedrohungen oder Sicherheitslücken sind mögliche Anlässe. In weiteren Fällen kann auch eine zeitlich gesteuerte, regelmäßige Überprüfung angebracht sein. C) Die Vorgehensbeschreibung Die Vorgehensbeschreibung definiert jeden erforderlichen Schritt, um zu informationstechnisch sicheren Lösungen zu kommen. Die Beschreibung ist auf Produkte, Maschinen und Anlagen anwendbar. Das Vorgehen setzt eine Strukturanalyse voraus, die den zu schützenden Betrachtungsgegenstand definiert und dessen konkrete Einsatzumgebung spezifiziert. Auf dieser Grundlage wird ein mehrstufiger Prozess (Bild 2) durchlaufen, der mit der Auswahl der zu schützenden Assets beginnt, die Analyse der Bedrohungen und die Bewertung der Risiken beinhaltet und schließlich zur Auswahl von Maßnahmen, Implementierung der Lösungen und Auditierung dieser Lösungen führt. D) Die Rollen Beim Durchlaufen des Gesamtprozesses ist das Fachwissen verschiedener Experten erforderlich, um zu bestmöglichen Ergebnissen zu gelangen. Neben Security-Experten sind sicherlich auch System-Experten gefragt, die die System-Eigenschaften des konkreten Gerätes, der konkreten Maschine oder der jeweiligen Anlage kennen. Anwendungsexperten, sowie Prozesskoordinatoren und Entscheider müssen für die entsprechenden Aufgaben hinzugezogen werden. Durch Auditoren ist zu prüfen, ob alle Prozessschritte durchlaufen und dokumentiert wurden und ob die Implementierung der Security-Maßnahmen den Schutzzielen gerecht wird. Ausblick und weitere Maßnahmen Die offengelegte Richtlinie VDI/VDE 2182 ist der erste Lösungsansatz zur Sicherstellung der Informationssicherheit, der die Belange der Automatisierungstechnik berücksichtigt. Sie unterstützt Hersteller, Integratoren/Maschinenbauer und Anwender beim Finden der passenden Lösung zur Sicherstellung der Informationssicherheit. Ein wesentlicher Aspekt der Richtlinie beschreibt dabei die Abhängigkeiten und die Interaktionen zwischen den beteiligten Gruppen, um für alle Beteiligten optimale und wirtschaftliche Lösungen zu finden. Im nächsten Schritt wird der Fachausschuss \’Security\‘ der VDI/VDE Gesellschaft Mess- und Automatisierungstechnik auf der Grundlage der Richtlinie die Erstellung von konkreten Beispielen für Geräte, Maschinen und Anlagen erarbeiten. Mit diesen Beispielen wird den drei Nutzergruppen die Anwendung der Richtlinie vereinfacht, wodurch eine breite Akzeptanz erreicht werden sollte.

Richtlinie VDI/VDE 2182: Informationssicherheit in der industriellen Automatisierung

-

-

Skalierbare IPC-Plattform

Spectra bietet mit der MD-3000-Serie von Cincoze eine modulare Embedded-Computer-Plattform an, die speziell für Machine-Vision-Anwendungen ausgelegt ist.

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

Viele Produktionsanlagen arbeiten noch mit Steuerungen, die seit Jahrzehnten zuverlässig ihren Dienst verrichten. Für Industrie-4.0-Anwendungen müssen diese Systeme jedoch zunehmend in moderne Datenarchitekturen eingebunden werden. Retrofit-Lösungen ermöglichen es,…

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren

Die KI generiert nicht nur immer neue Hacker-Tools, sondern verbessert die Glaubwürdigkeit von Phishing Mails durch perfide Tricks. Doch auch die Gegenseite rüstet sich mit KI-Tools gegen digitale…

-

Interview: Wie neue EU-Regularien Maschinenbauer zu sicheren Kommunikationsarchitekturen zwingen

„Cybersecurity ist heute keine Option mehr“

Mit neuen regulatorischen Vorgaben wie dem Cyber Resilience Act steigt der Druck auf Maschinenbauer und Gerätehersteller, Cybersecurity systematisch in ihre Produkte zu integrieren. Gleichzeitig eröffnet eine sichere Kommunikationsinfrastruktur…

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443…

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der…

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

das könnte sie auch interessieren

-

Warum KI im Mittelstand einen neuen Ansatz braucht

Vom Hype zur Wirkung

-

Klaus Conrad – Unternehmer, Visionär, Möglichmacher

90 Jahre Pioniergeist

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

-

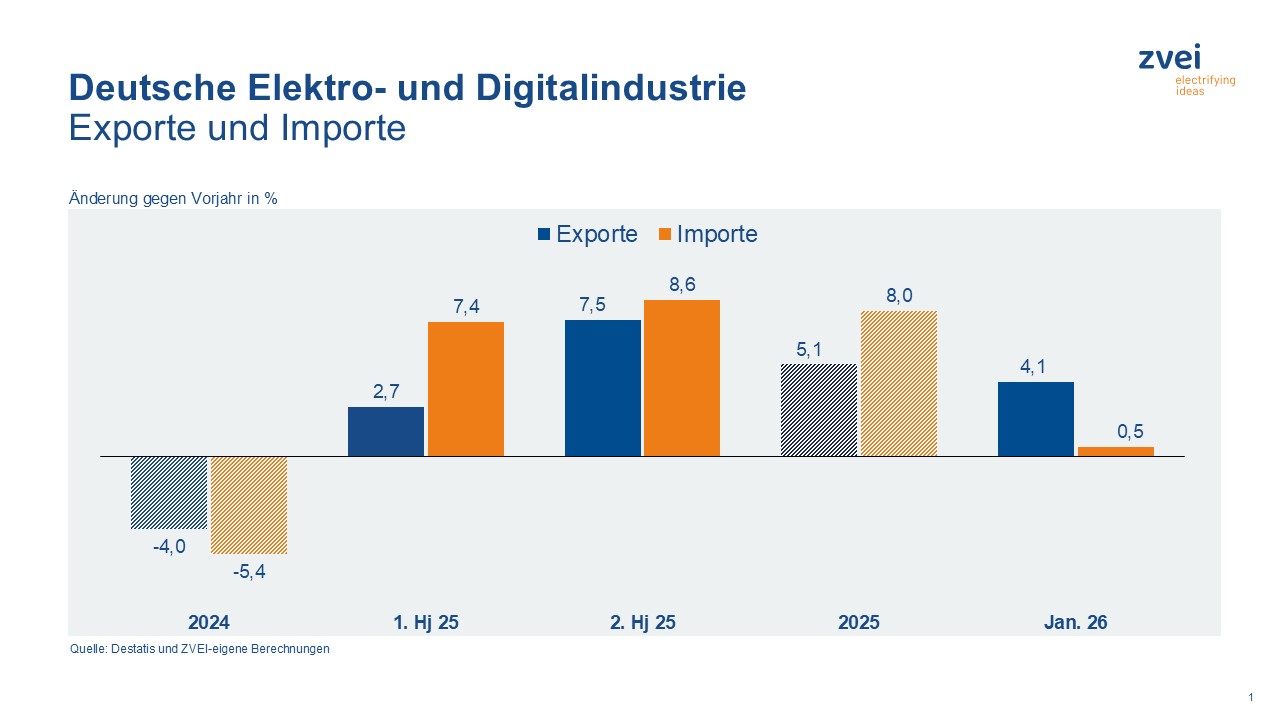

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn