In der zunehmenden Vernetzung sind Produktionssysteme, etwa in der Automobilindustrie oder dem Maschinenbau, nur eine Facette. Neben der Fertigungsleittechnik gibt es noch die Prozess-, Netz-, Betriebs- und Gebäudeleittechnik, die zwar auf ähnlicher Tech-

nik basieren, aber völlig unterschiedliche Aufgaben erfüllen.

Unterschiedliche Leittechniken vernetzen

Die verschiedenen Leitsysteme stellen auch sehr unterschiedliche Anforderungen, obwohl sie auf gleichen oder ähnlichen technologischen Komponenten basieren. So reichen die Infrastrukturen räumlich von einzelnen Privathäusern bis zu europaweiten Stromnetzen. Die Einsatzszenarien müssen unterschiedliche Compliance-Vorschriften einhalten, wie Good Manufacturing Practices (GMPs) in der Pharmaindustrie oder VDI-Normen in der Automobilherstellung. Im Zuge des Internets der Dinge werden in Zukunft jedoch alle diese Netze miteinander verknüpft. Dann überträgt das öffentliche Stromnetz die aktuellen Tarife an den intelligenten Stromzähler im Gebäude. Oder die Produktionssysteme der Automobilhersteller ordern automatisch jeweils die exakte Menge Farbe zur Lackierung der Karosserieteile beim Verfahrensleitstand des Chemieherstellers. Über solche Verbindungen verknüpft das Internet der Dinge auch die selbstregulierenden Prozesse von Industrie 4.0 miteinander. Entsprechend sollten aber auch sämtliche Systeme vor der Übertragung von Schad-Software abgesichert werden, die sich in solchen \’Über-Netzen\‘ fast grenzenlos ausbreiten kann. Dafür stehen verschiedene Ansätze zur Verfügung, die entsprechend anzupassen sind. Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse. ‣ weiterlesen

Vorsprung im Packaging

Netzwerksegmentierung und Filterung

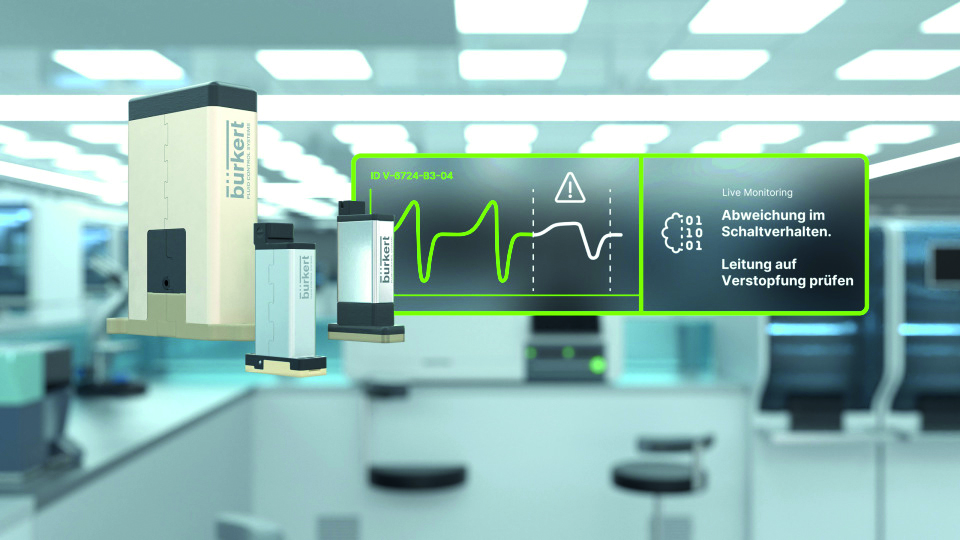

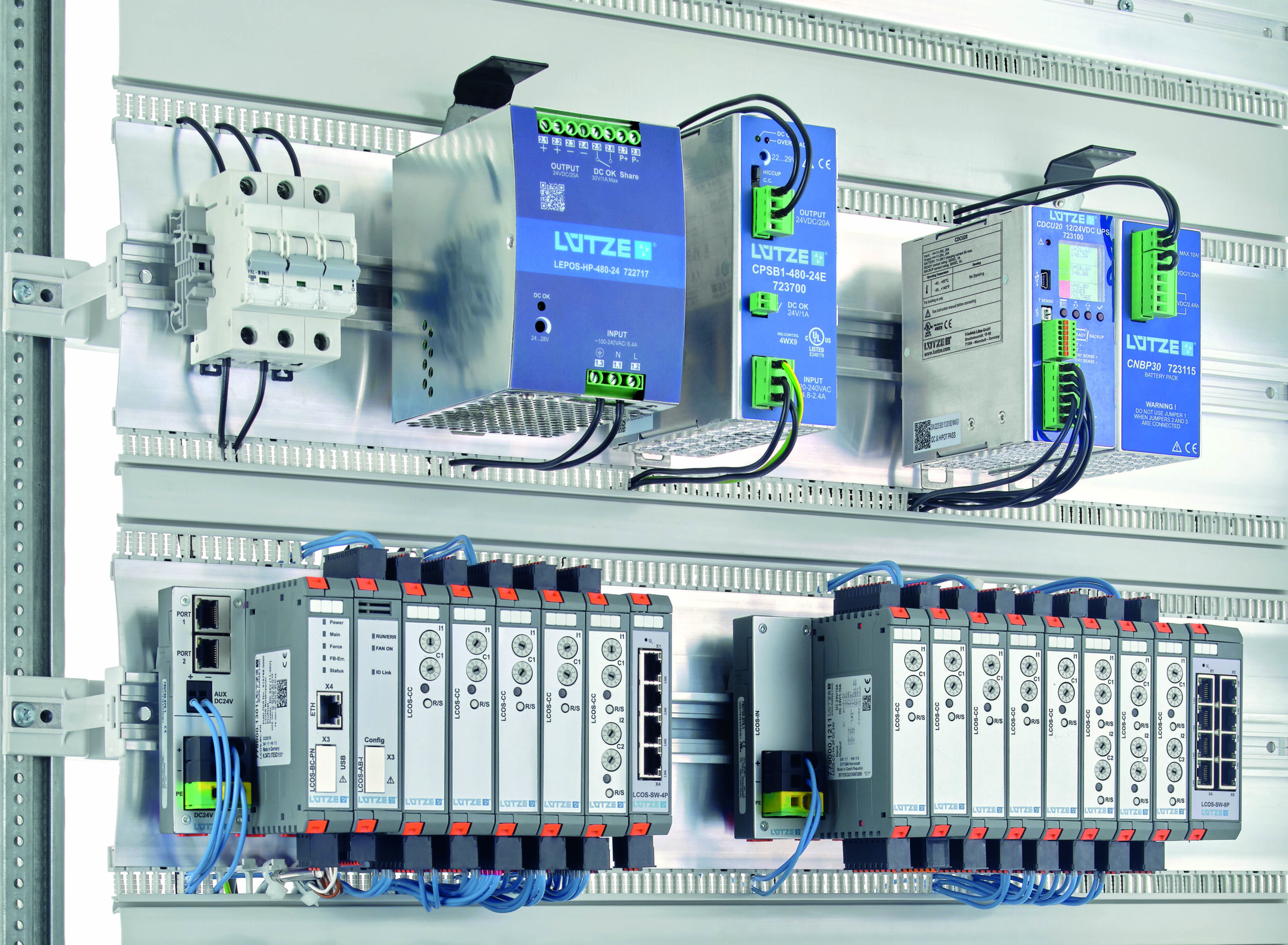

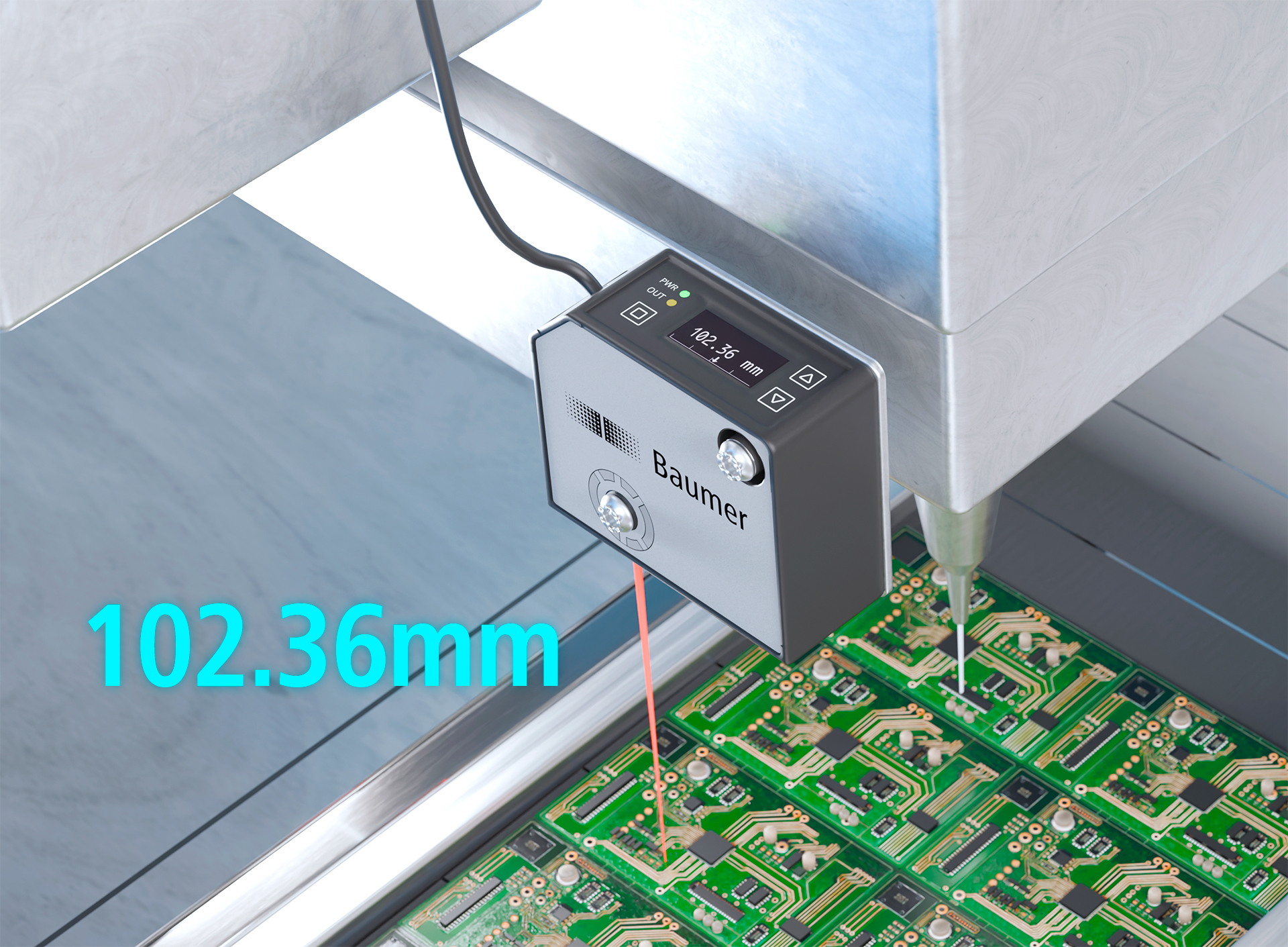

Ein solcher Ansatz ist die Netzwerksegmentierung, der auf den ersten Blick der umfassenden Vernetzung zu widersprechen scheint. Bei genauerem Hinsehen wird aber klar, dass dieses Sicherheitsprinzip fast überall schon angewendet wird. Dazu gehört der physische Schutz der Produktionshallen durch Brandschutztüren, die ein Ausbreiten von Feuer auf einfache Weise effektiv verhindern. Auf Ebene der IT-Infrastruktur entsprechen Lösungen wie Firewalls und Intrusion Prevention Systeme diesen Brandschutztüren, die in diesem Fall das Produktivnetz in verschiedene Zonen segmentieren. Damit lässt sich ein Sicherheitsvorfall auf einen kleinen Bereich begrenzen. Aufgrund ihrer dezentralen Struktur ist dieser Ansatz insbesondere für die Fertigungsleittechnik geeignet. Denn hier ist die Produktion ohnehin meist verteilt und in kleine Abschnitte untergliedert. Diese bieten sich als Grenzen für die Netzwerksegmentierung an. Vor allem bei größeren Infrastrukturen wird die Gliederung schwieriger, hier lassen sich eventuell räumliche Grenzen ziehen. In der Verfahrenstechnik können zum Beispiel die einzelnen Prozessschritte Ansätze für eine Segmentierung bieten. In jedem Fall sind aber die Netze der Leittechnik von der Office-IT und dem öffentlich verfügbarem Internet zu trennen und der entsprechende Datenverkehr sollte umfassend gefiltert werden. Dafür lassen sich ähnliche Sicherheitsstrukturen nutzen, wie sie bereits heute zwischen dem Unternehmensnetzwerk und dem Internet üblich sind. Während diese Abschottung bei Gebäude-, Prozess- und Fertigungsleittechnik vergleichsweise einfach erfolgen kann, ist die Segmentierung weiträumiger Infrastrukturen in der Netz- und Betriebsleittechnik eine große Herausforderung. Denn wie lassen sich Schienennetze, Wasserversorgung oder Verkehrsleitsysteme an Autobahnen vor Hackern oder Saboteuren sichern? Hierfür ist eine Vielzahl an Sensoren nötig, die Angriffsversuche melden und an den zentralen Leitstand weitergeben. Dafür lassen sich eventuell bestehende Sensoren nutzen oder erweitern, die ohnehin bereits Integritäts- und Statusprüfungen durchführen.

Ansätze für alle Netze

Zwei taktische Maßnahmen lassen sich in allen Leitnetzen verwenden: Application Whitelisting und sichere Fernwartung. Whitelisting erlaubt nur ausdrücklich bestimmte Prozesse und Aktivitäten, so dass alle anderen verboten sind. Dazu wird auf jedem Endgerät eine Software installiert und konfiguriert, welche die laufenden Vorgänge freigibt. Diese Anfangskonfiguration erfordert zwar einen gewissen Aufwand, doch anschließend muss das Sicherheitssystem nicht mehr geändert werden, solange die Prozesse gleich bleiben. Zur Fernwartung der Netzsysteme nutzen Automations- und Anlagenhersteller sowie Dienstleister in der Regel bereits abgesicherte VPN-Zugänge. Doch wer Anlagen verschiedener Hersteller betreibt, benötigt für eine höhere Effizienz eine einheitliche Fernwartungsplattform. Diese sollte je nach Anforderung folgende Funktionen bieten: Session Recording oder Live-Kontrolle für Nachvollziehbarkeit, Aktivierung nur bei Bedarf durch den Betreiber inklusive Notausschalter, Berechtigungsmanagement für Wartungsmitarbeiter sowie Kontrolle des Dateiaustauschs per Schleusenfunktion. Neben diesen taktischen sollten noch strategische Maßnahmen eingeführt werden. Dazu gehört eine Security Governance, welche die Verantwortlichkeiten festlegt. Nachvollziehbarkeit gewährleisten Logging-Systeme, die automatisch Vorgänge auf dem Netzwerk speichern, sowie Monitoring-Lösungen zur Entdeckung von Angriffen. Zudem sollten alle Leitsystemnetze über ein zentrales Security Operation Center verfügen. Die Grundlage dazu bilden SIEM (Security Information and Event Management) und Vulnerability Management, die sich zu einem vollwertigen IT-Sicherheitsleitstand erweitern lassen.