Immer öfter sehen sich Unternehmen raffinierten vielschichtigen Angriffen – sogenannten \’Blended Threats\‘ ausgesetzt, die sowohl auf der Netzwerk- als auch auf der Content-Ebene stattfinden. Firewalls, Intrusion-Prevention-Systeme (IPS) und VPNs sind die herkömmlichen Maßnahmen zum Schutz vor Netzwerk-Bedrohungen. Zum Schutz vor inhaltsbasierten Bedrohungen werden Technologien wie Antiviren- und Antispamprogramme, Web-Filtering usw. eingesetzt. Mithilfe eines konsolidierten Ansatzes lassen sich nicht nur herkömmliche, sondern auch vielschichtige Angriffe erfassen und abwehren. Zudem verbessert und vereinfacht die Konsolidierung der Netzwerksicherheit das Management der Security-Infrastruktur. UTM ermöglicht das zentralisierte und remote Management aller eingesetzten Sicherheitsgeräte mithilfe einer gemeinsamen Anwendungs-Suite. Ohne den konsolidierten Ansatz wäre das nicht möglich, da es kein effizientes Verfahren für ein einheitliches und konsolidiertes Management von Sicherheitslösungen gibt, die mehrere Anbieter oder eine Sammlung von OEM-Produkten umfassen. Zuverlässig Bedrohungen erkennen Zwischen Experten in der Virenabwehr und Experten in der Aufdeckung von Sicherheitslücken herrscht seit jeher ein gewisses Maß an Konkurrenz. Zunehmend komplexe Angriffe erfordern jedoch bei der Erforschung von Bedrohungen einen gemeinsamen Ansatz, der diese und andere Disziplinen vereint. Die Kombination mehrerer Sicherheitstechnologien ermöglicht eine effektivere Abwehr von Bedrohungen. Ein integriertes Forschungs- und Reaktionsprogramm für alle Arten von Bedrohungen ermöglicht darüber hinaus gezieltere Gegenmaßnahmen. Auch auf diesem Gebiet können unkonsolidierte Ansätze nicht mithalten. Konkurrierende Anbieter tauschen nur in begrenztem Maße Informationen aus und Anbieter zusammengesetzter OEM-Produkte müssen sich auf die Abwehrlösungen der einzelnen Hersteller verlassen. Bei einem konsolidierten Ansatz hingegen ist das IT-Team meist eingehend mit allen Aspekten der UTM-Lösung vertraut. Dadurch werden neue Gefahren schneller und präziser erfasst und abgewehrt. Zentralisiertes Sicherheitsmanagement Um den Sicherheitsstandard für sämtliche Standorte zu vereinheitlichen, hat der international führende NE-Metallpulver-Hersteller Ecka Granulate sein Security-Management auf FortiGate-Systeme von Fortinet umgestellt. Ecka unterhält einen Verbund aus 18 Produktionsstätten und 35 Verkaufsbüros in Europa, Amerika, Asien/Pazifik und Nahost. Bei einem derart weitläufigen und groß angelegten Netzwerk bedarf es beim Austausch von Daten hohen Sicherheitsvorkehrungen, sowohl intern im Unternehmen als auch extern, damit reibungslose und ununterbrochene Abläufe garantiert werden. Ecka hat sowohl im zentralen Netzwerk der Ecka-Zentrale in Fürth die FortiGate Appliances FortiGate-60B und FortiGate-100A installiert als auch das gesamte internationale Standortnetz auf Fortinet umgestellt, um für Einheitlichkeit zu sorgen. Die FortiGate-Systeme bilden heute das zentrale Gateway für alle Standorte weltweit und schützen den Zugriff auf das Internet und VPN/VoIP für Fileserver und Clients, aber auch für das zentrale SAP-System. Dabei ist der Datenverkehr klar geregelt. Applikationen wie SAP und Telefonie haben stets Vorrang. Mit Packet Shaping bietet Fortinet eine Funktion, die den Netzwerkverkehr entsprechend reguliert: Datenpakete niedrigerer Priorität werden verzögert behandelt, um die Service-Level wichtiger Daten konstant hoch zu halten. Der Anbindungsmodus für die Standorte variiert zwischen ADSL, SDSL, Fibre und in Einzelfällen auch UMTS. Die Antivirus- und Antispam-Funktionen sichern den gesamten E-Mail-Verkehr im Unternehmen ab. Darüber hinaus nutzt Ecka auch die Content Protection Features von Fortinet, um den Internetzugriff der rund 350 Nutzer zu regulieren. Mitarbeiter können damit nur auf bestimmten Webseiten surfen und deren Inhalte herunterladen. Umfassenden Schutz und Kosteneinparungen Für Hersteller wie Ecka, die weltweit tätig sind und ihre Standorte verknüpft haben, ist ein zuverlässiges Security-Szenario ein Muss. Einheitlichkeit bei der Security sorgt darüber hinaus für optimierte, straffere Prozesse, weniger Verwaltungsaufwand und Kosteneinsparungen. Eine einzige Anlaufstelle vereinfacht und beschleunigt zudem die Fehlerbehebung im Ernstfall. Die Konsolidierung der Netzwerksicherheit durch eine vollständig integrierte UTM-Lösung ist daher für Unternehmen jeder Größenordnung empfehlenswert. Mehr Schutz für die Netzwerke, eine effizientere Budgetierung und verringerte Betriebskosten durch die Reduzierung des Management-Aufwands und durch geringere Kosten für Training, Support und Threat-Updates sind mit UTM-Lösungen gewährleistet. Die Sicherheitsinvestitionen werden optimal ausgeschöpft, weil Kunden robuste Sicherheitsfunktionen hinzufügen können, ohne in zusätzliche Hardware investieren zu müssen. Zu diesen konkreten Einsparungen kommen die Umweltvorteile durch Konsolidierung, insbesondere die geringere CO2-Bilanz während des gesamten Lebenszyklus der Geräte. Die Konsolidierung der Netzwerksicherheit ist daher eine der besten Investitionen für IT-Abteilungen aller Größenordnungen.

Konsolidierung der Netzwerksicherheit: Eine Investition in die Zukunft

-

Akustische Bildgebungskamera Flir Si2-Pro

Akustische Bildgebung zur Leck- und Fehlererkennung

Mit der Si2-Pro erweitert Flir sein Portfolio akustischer Bildgebungskameras für industrielle Diagnoseaufgaben.

-

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse.

-

Physical AI live erleben: Beckhoff auf der HMI 2026

Die Verschmelzung von künstlicher Intelligenz und klassischer Maschinensteuerung als Basis für Physical AI stand im Mittelpunkt des Auftritts von Beckhoff auf der Hannover Messe 2026.

-

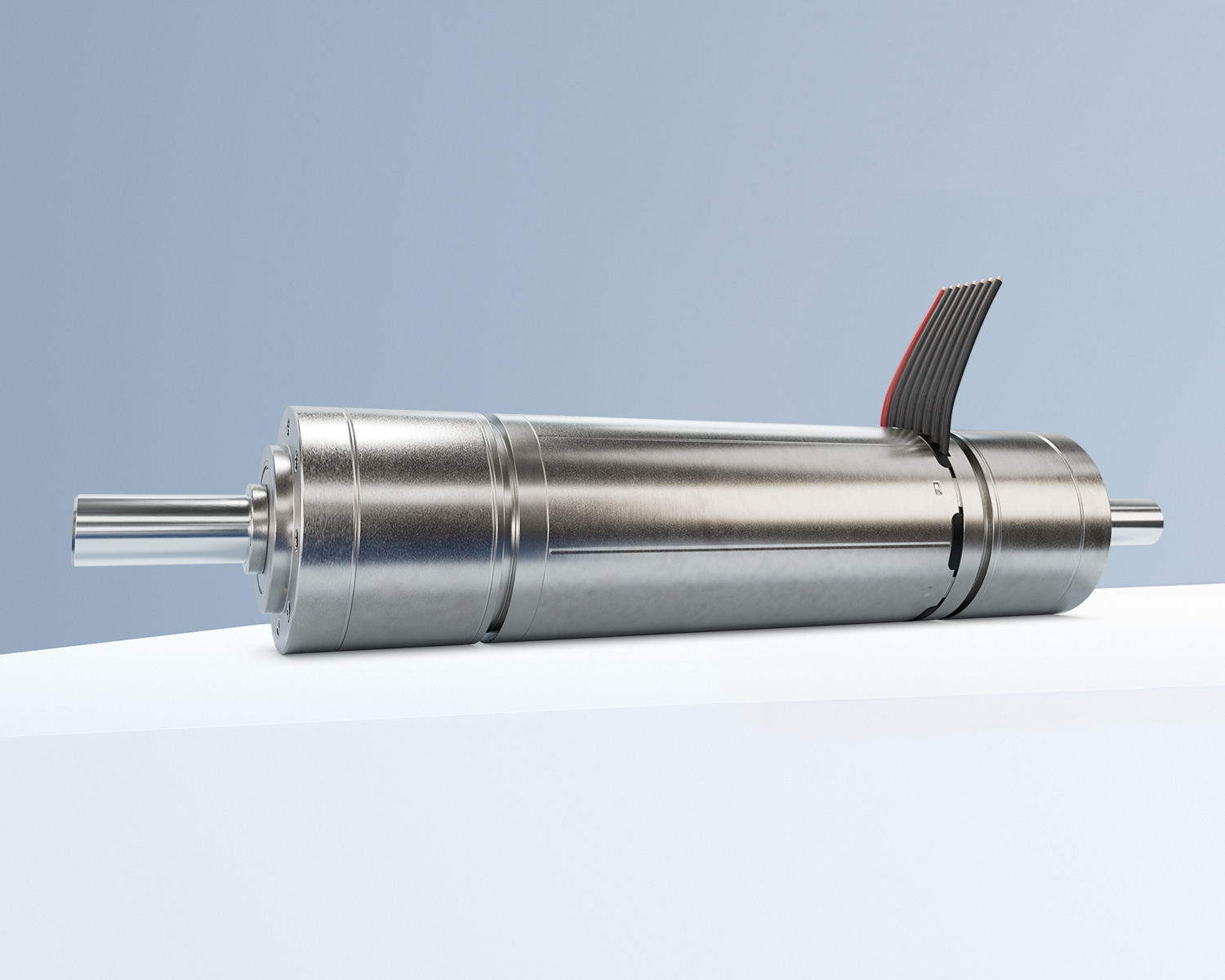

Ermöglicht zwei Synchronbewegungen

Antriebssystem für Logistik

Das Antriebssystem DualGear von Faulhaber wurde gezielt für Anwendungen in Förderbändern sowie in kompakten Radantrieben autonomer Logistiksysteme konzipiert.

-

Zukunftssichere Maschinenvisualisierung

Webbasiertes HMI

Weidmüller kombiniert die Touchpanelserie U-View Advanced V2 sowie das Web-HMI Procon-Web ES zu einer Bedienlösung.

-

Neue Steckverbindergröße

Spart bis zu 40% Bauraum

Mit der neuen Baugröße 4 erweitert Harting seine Steckverbinder-Baureihen Han-Eco, Han B und…

-

Anzeige

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt…

-

Neues Modell von Voltcraft jetzt auf der Conrad Sourcing Platform erhältlich

Wärmebildkamera für präzise Thermografie

Mit der WB-430 erweitert Voltcraft sein Messtechnik-Portfolio um eine Wärmebildkamera für professionelle Prüf-…

-

Middleware zur Anbindung von Maschinen, Anlagen und IT-Systemen

Audit-Trail für regulierte Produktionsumgebungen

Mit Release 4.3 erweitert Kontron AIS seine Middleware FabEagle Connect um neue Funktionen…

-

CleverReader

Kompakter Codeleser für schnelle Anwendungen

Mit dem CleverReader von Pepperl+Fuchs steht ein stationärer 1D-/2D-Codeleser für zuverlässige Identifikationsaufgaben in…

-

TÜV Nord: Zertifizierung für sichere Entwicklungsprozesse

Bachmann Electronic erlangt IEC62443-4-1 – ML 3

Bachmann Electronic hat die Zertifizierung nach IEC62443-4-1 auf Maturity Level 3 erreicht.

-

Hochsicherer Entwicklungsprozess für Industrieprodukte:

Genua erhält IEC-62443-4-1-Zertifikat

IT-Sicherheitshersteller Genua wurde nach IEC62443-4-1 zertifiziert.

-

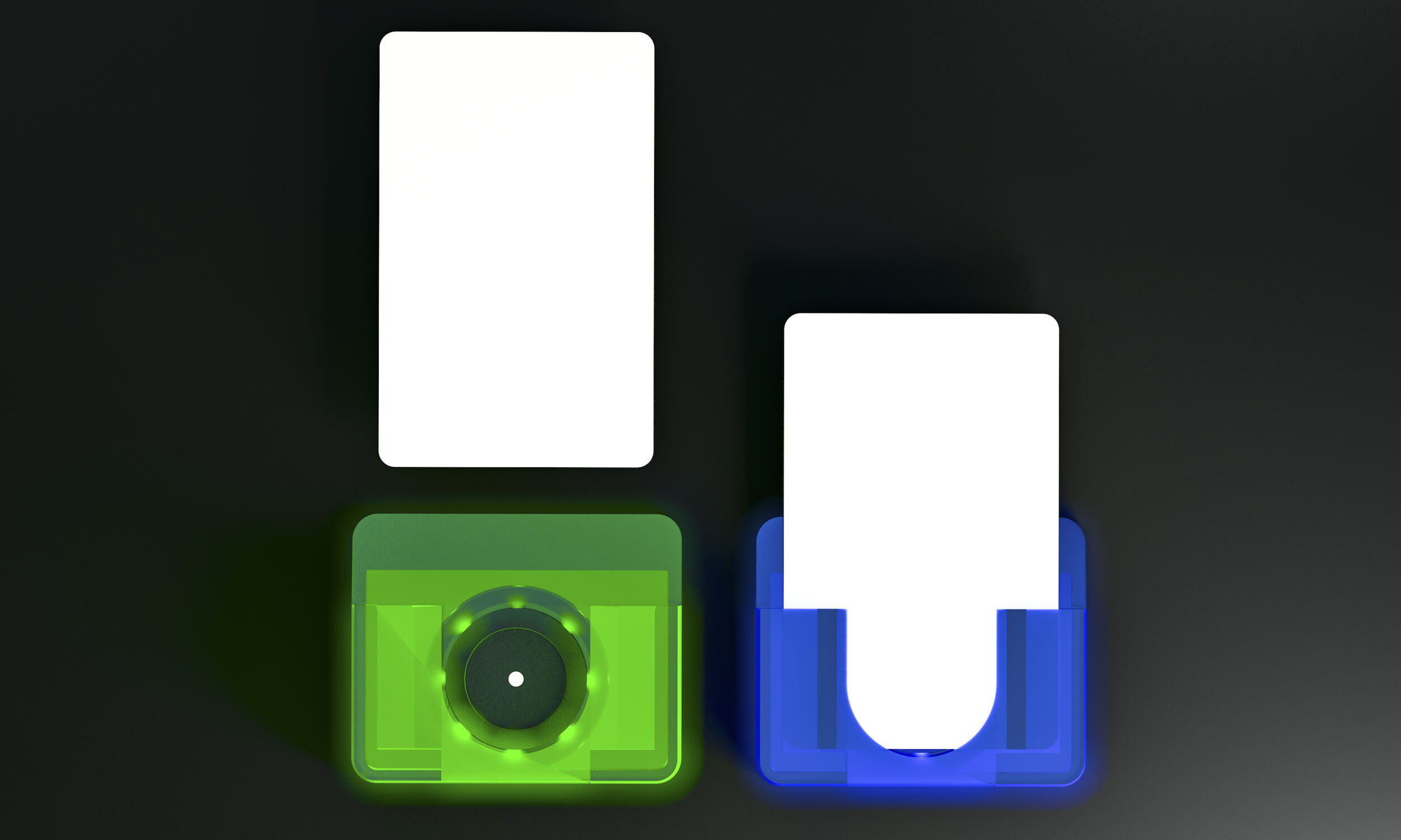

Color Camera für hochpräzise RGB-Druckmarkenerkennung

Closed-Loop-Vision für ausschussfreie Druckproduktion

B&R erweitert sein Vision-Portfolio um eine neue Color Camera zur hochpräzisen RGB-Druckmarkenerkennung.

-

Nur ein Drittel fühlt sich gut auf den CRA vorbereitet

Laut aktueller Umfrage des AMA Verbands ist die Vorbereitung der Unternehmen auf den…

-

78,6% durch Iran-Krieg verunsichert

Die Unsicherheit unter den Unternehmen in Deutschland hat in den vergangenen Wochen deutlich…

-

Robuste Connectivity als Rückgrat der hypervernetzten Produktion

Netzwerke für Digitalisierung in rauer Umgebung

R&M entwickelt durchgängige Infrastrukturlösungen für industrielle Datennetze – von der Feldebene bis zur…

-

Hannover Messe mit Besucherrückgang zu 2025

110.000 Besucherinnen und Besucher aus aller Welt nahmen an der weltweit führenden Messe…

-

NewGen Multitouch-HMIs

Volle Visualisierungspower

Mit der NewGen-Serie bietet Sigmatek leistungsfähige Web-Panels für anspruchsvolle Visualisierungsaufgaben.

-

Embedded-Modul

Multiprotokoll-Modul für cybersichere industrielle Kommunikation

Hilscher stellt mit dem comX 90 ein neues Embedded-Modul für industrielle Kommunikationsschnittstellen vor.

-

Habia stellt Führung neu auf

Habia gibt zwei bedeutende Veränderungen in der Unternehmensführung bekannt: Zum 1. April übernimmt…

-

Sieb & Meyer erweitert Fertigungskapazitäten in Lüneburg

Im zweiten Quartal verlagert Sieb & Meyer Teile seiner mechanischen Fertigung in eine…

-

Lapp: zwischen globalen Kundenerwartungen und lokaler Flexibilität

Lapp positioniert sich zwischen zwei Logiken: international einheitliche Standards auf der einen und…

-

Eigene Sensortechnik schützt die Produktion vor ungeplanten Stillständen

Moneo macht Maintenance smart

Wer Sensoren und Automatisierungskomponenten für die Industrie fertigt, muss in der eigenen Produktion…

-

FMEA trifft künstliche Intelligenz

Für präzise, konsistente und nachhaltige Analysen

Die Fehlermöglichkeits- und Einflussanalyse (FMEA) gehört seit Jahrzehnten zum Kern des präventiven Qualitätsmanagements.…

das könnte sie auch interessieren

-

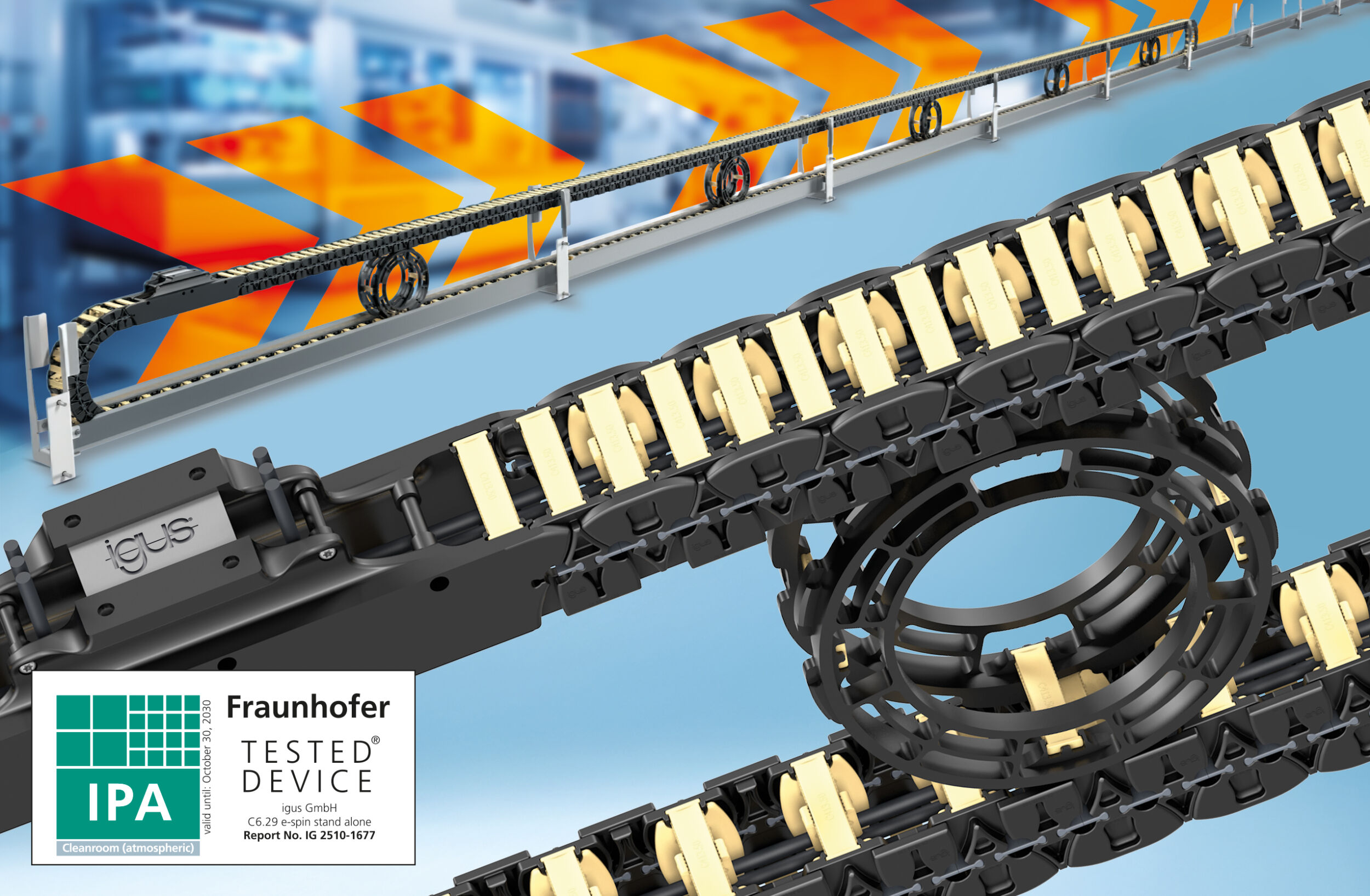

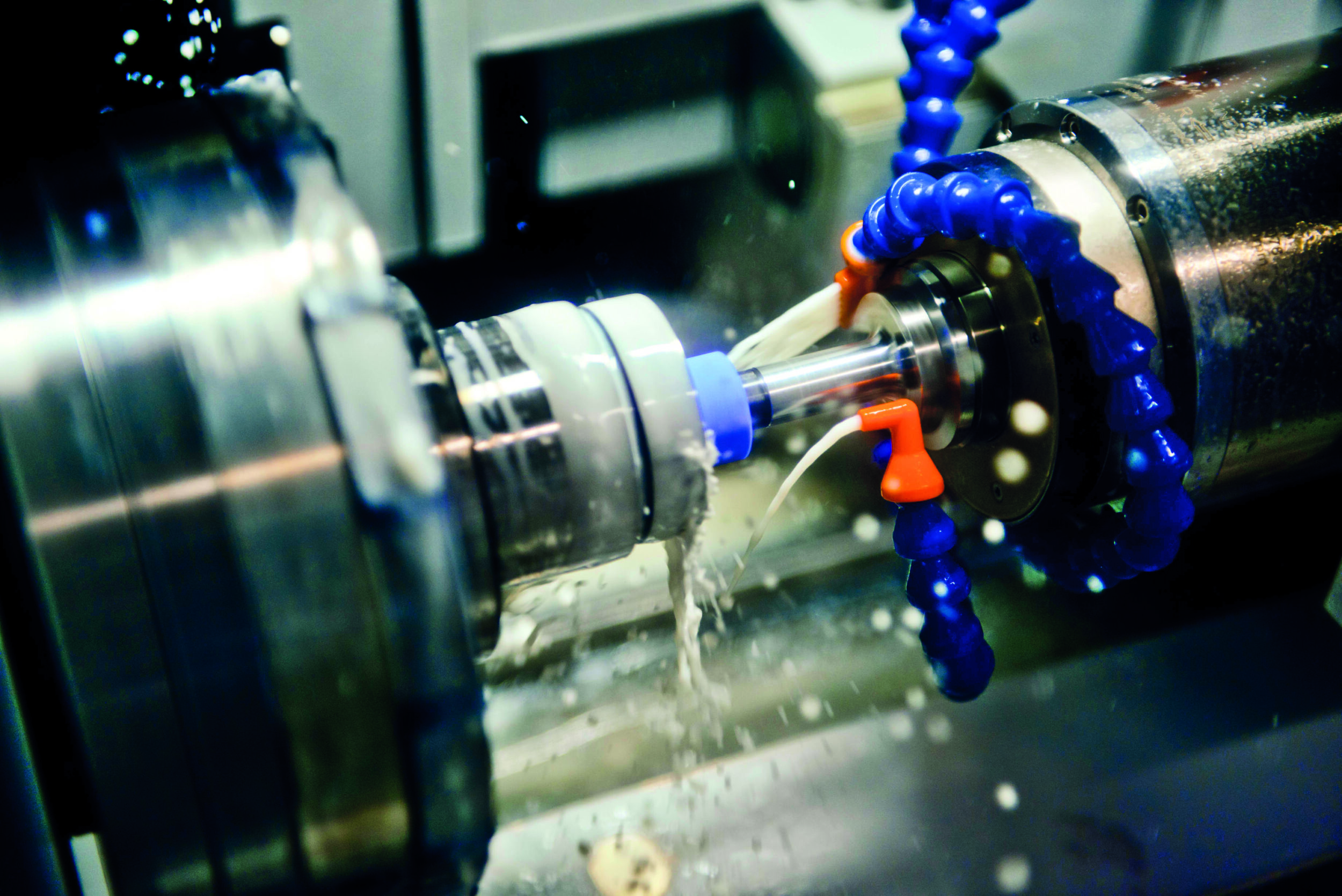

Sensorlose Sicherheitsfunktionen für die Antriebstechnik

Werkzeugmaschinen & Co sicher betreiben – ohne Drehzahlgeber

-

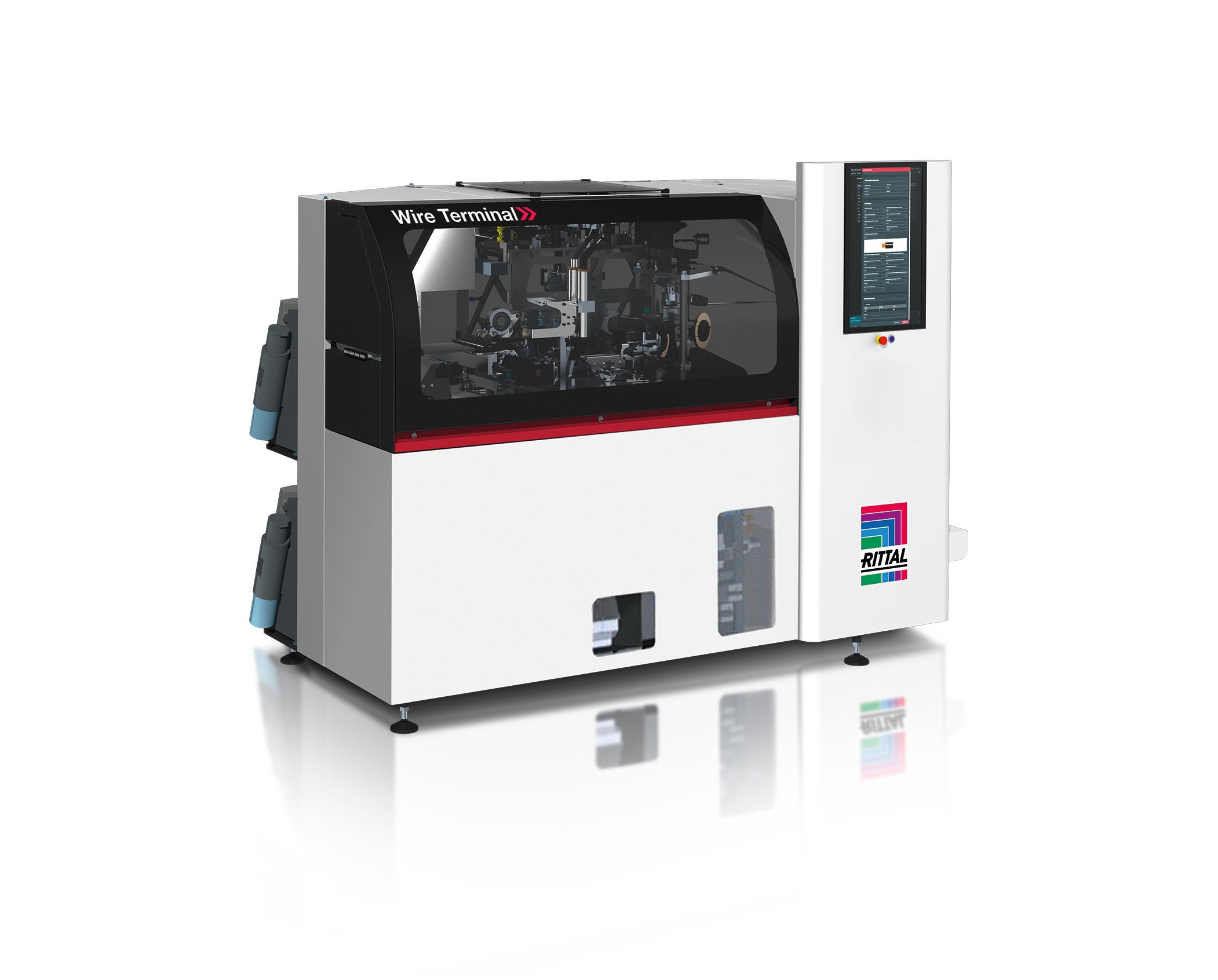

Für kleinere bis mittlere Anlagenbauer

Drahtkonfektionier-Vollautomat

-

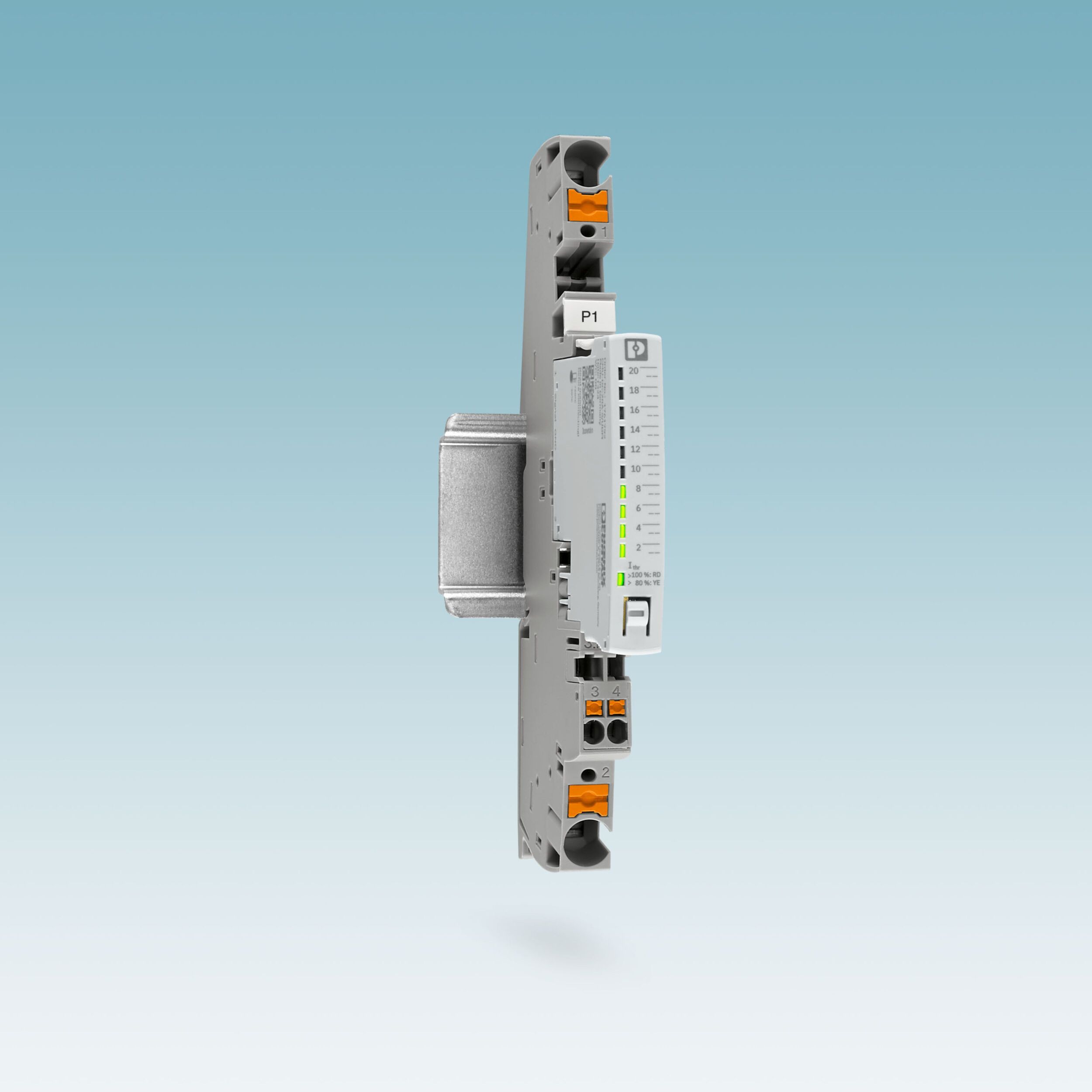

Energie- und Auslastungsmonitoring

Strommesseinheit

-

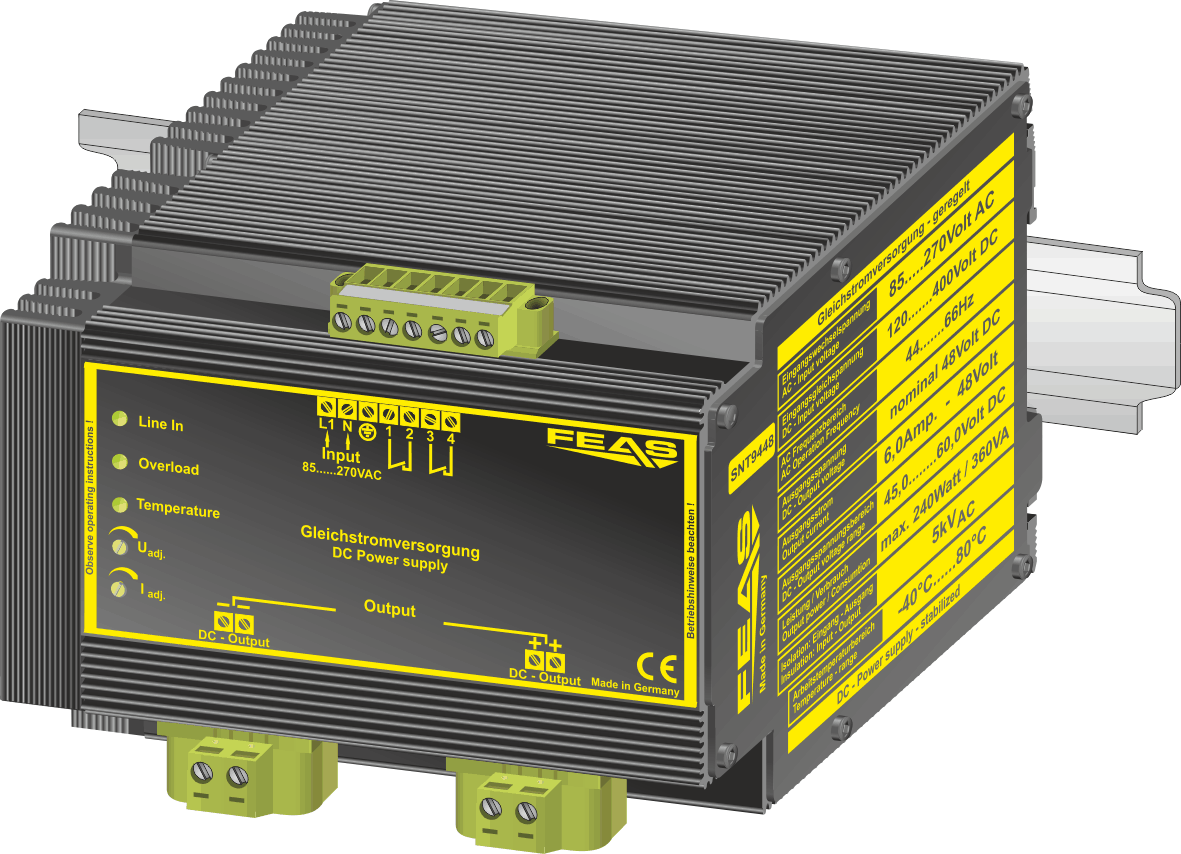

Für den Schaltschrankbau

Robuste Schaltnetzteile