Digitale Vernetzung macht Maschinen leistungsfähiger, aber auch angreifbarer. Vernetzte Steuerungen, steigende Softwareanteile und Fernzugriffe eröffnen neue Angriffspunkte für Cyberkriminelle. Auch Ransomware oder sabotierte Produktionsprozesse sind längst keine theoretischen Risiken mehr. Wer Produktionsausfälle und Haftungsrisiken vermeiden will, muss Cybersicherheit bereits bei der Entwicklung von Maschinen und Anlagen fest verankern. Praxisnahe Weiterbildung mit realen Testszenarien vermittelt Produktentwicklern von Maschinenherstellern, Product Security Officer (ProSO) oder Systemintegratoren für Automatisierungstechnik das notwendige Fachwissen, um vernetzte Steuerungs- und Automatisierungssysteme vor Manipulation und Stillstand zu schützen.

Die Industrie im Fadenkreuz

Produktionsanlagen sind heute Teil global vernetzter IT- und OT-Landschaften, in denen Maschinen kommunizieren, Cloud-Dienste genutzt und Anlagen aus der Ferne gesteuert werden. Der klassische Perimeterschutz reicht nicht mehr aus, Angriffe erfolgen oft unbemerkt über Netzwerke und können – wie Stuxnet oder Flame gezeigt haben – industrielle Anlagen manipulieren oder zerstören, ganze Produktionslinien lahmlegen und erhebliche Risiken für Wirtschaft, Mensch und Umwelt verursachen. Noch immer setzen Unternehmen auf zu spät greifende Maßnahmen wie Virenscanner oder vereinzelte Penetrationstests, statt Cybersicherheit bereits im Maschinendesign zu verankern.

OT ist nicht IT

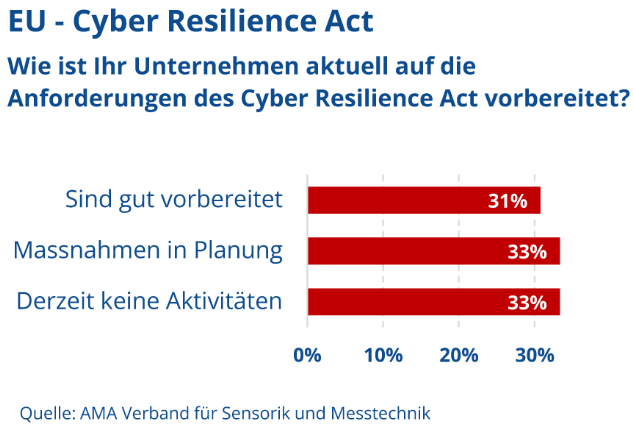

Cybersicherheit in der industriellen Produktion folgt anderen Regeln als im klassischen IT-Umfeld. Anlagen müssen echtzeitfähig arbeiten, häufig rund um die Uhr und über viele Jahre hinweg. Eingriffe wie Software-Patches oder Netzwerkänderungen sind oft nur eingeschränkt möglich, schließlich soll der Produktionsprozess nicht unterbrochen werden. Hinzu kommen lange Lebenszyklen, proprietäre Schnittstellen und enge Abhängigkeiten zwischen Steuerungen, Sensorik und Robotik. Nicht die Vertraulichkeit von Daten steht im Vordergrund, sondern die Verfügbarkeit der Anlage und die funktionale Sicherheit, da ein ungeplanter Stillstand wirtschaftliche und sicherheitsrelevante Folgen hat. Eine weitere Herausforderung: Patches sind Änderungen am System und daher oft nicht erlaubt, denn sie können Auswirkungen auf andere Funktionen wie die funktionale Sicherheit haben. Daraus folgt, dass klassische IT-Sicherheitskonzepte angepasst werden müssen. Vielmehr verlangen neue Vorgaben wie Cyber Resilience Act, NIS2 und die Maschinenverordnung eine ganzheitliche Cybersicherheitsstrategie über den gesamten Lebenszyklus von Anlagen. Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse. ‣ weiterlesen

Vorsprung im Packaging

Paradigmenwechsel: Security by Design

In vielen Projekten und Anlagen wird Cybersicherheit erst am Ende berücksichtigt. Zudem führt fehlendes Knowhow im Bereich Industrial Security dazu, dass Sicherheitslücken punktuell adressiert werden – mit Software, Firewalls oder organisatorischen Workarounds. Das greift jedoch zu kurz. Security by Design verankert Cybersicherheit von Anfang an – vom Lastenheft über Architektur und Konstruktion bis zur Inbetriebnahme. Ziel ist, Schwachstellen präventiv zu vermeiden, statt sie später aufwendig zu kompensieren.

Gewusst wie – Sicherheit systematisch entwickeln

Security by Design folgt einem klar strukturierten Vorgehen entlang des gesamten Maschinenlebenszyklus. Am Anfang steht eine systematische Bedrohungs- und Risikoanalyse, etwa nach IEC62443, der internationalen Normenreihe für Industrial Security. Sie identifiziert mögliche Angriffsszenarien, Schutzbedarfe und potenzielle Auswirkungen. Auf dieser Basis werden konkrete Sicherheitsanforderungen für Hardware, Software, Netzwerke und Prozesse definiert und frühzeitig im System- und Softwaredesign verankert. In der Architekturphase werden Funktionen und Netzwerke konsequent segmentiert, etwa durch die Trennung von Steuerungs-, Bedien- und Serviceebenen. Schnittstellen werden auf das notwendige Maß reduziert und durch klare Zugriffskontrollen abgesichert. Kommunikationsbeziehungen zwischen Komponenten sind, wenn nötig, verschlüsselt und authentifiziert, während Rollen- und Rechtekonzepte das Prinzip minimaler Berechtigungen durchsetzen. In der Umsetzungsphase kommen sichere Entwicklungspraktiken zum Einsatz – von Code-Reviews und Security-Tests bis hin zu signierter Firmware und sicheren Boot-Mechanismen. Ergänzt wird dies durch Update- und Patchkonzepte, die auch im laufenden Betrieb kontrollierte Aktualisierungen ermöglichen. Den Abschluss bildet ein Betriebskonzept mit Monitoring, Protokollierung und definierten Reaktionsmechanismen, um Sicherheitsvorfälle frühzeitig zu erkennen und Anlagen im Ernstfall kontrolliert in einen sicheren Zustand zu überführen.

Schulung als Schlüssel zum Erfolg

Um Security by Design erfolgreich umzusetzen, brauchen die zuständigen Fachkräfte gezielte Weiterbildungen, in denen sie sich das erforderliche spezialisierte Knowhow aneignen können. Besonders hilfreich sind Trainings anhand realer Szenarien, wie die des Lernlabors des Fraunhofer-Instituts für Optronik, Systemtechnik und Bildauswertung IOSB. Eine Modellfabrik mit realen Automatisierungskomponenten simuliert eine Produktionsanlage mit sämtlichen Netzwerkebenen einer typischen Fabrikumgebung, darunter Industrial-Ethernet-Komponenten, Industrie-Firewalls und Wireless-Systeme. Schulungsteilnehmer lernen anhand kontrolliert durchgeführter Angriffsszenarien und werden befähigt, branchenspezifische Risiken und regulatorische Anforderungen angemessen zu adressieren – und das unter Berücksichtigung aktueller Forschungsergebnisse. Cybersicherheit ist jedoch Teamaufgabe und betrifft auch diejenigen, die täglich an den Maschinen arbeiten. Hier ausschließlich auf Awareness-Schulungen zu setzen, greift im Maschinenbau jedoch zu kurz. Produktionsteams arbeiten unter Zeitdruck, steuern komplexe Anlagen und treffen Sicherheitsentscheidungen in Echtzeit. Spezifische und praxisnahe Schulungen vermitteln u.a. den sicheren Umgang mit Steuerungs- und Zugangssystemen, das Erkennen ungewöhnlicher Anlagenzustände, klare Handlungsketten für den Ernstfall sowie ein Verständnis für OT-spezifische Risiken.

Ganzheitlich denken, früh handeln

Cybersicherheit gelingt nur, wenn Technik und Mensch zusammenwirken. Geschulte Entwickler verhindern mit Security by Design Schwachstellen von Beginn an. Weiterbildungen für Mitarbeiter in den Fertigungshallen machen diese zu aktiven Sicherheitsfaktoren. Unternehmen, die diesen Ansatz verfolgen, reduzieren Produktionsrisiken, schaffen stabile Anlagen und machen Cybersicherheit zum integralen Qualitätsmerkmal moderner Maschinen.