Bis vor Kurzem traten APTs nur selten auf, und es waren vor allem Unternehmen der Finanzbranche, die Ziel der Attacken wurden. Aber in den letzten zwei Jahren sind bislang unbekannte APTs wie Flame, Stuxnet, Nitro, Night Dragon und Duqu aufgetaucht. Sie alle hatten (außer Stuxnet) unmittelbare Folgen für den Energiesektor. Und viele scheinen (wie Stuxnet) kritische industrielle Steuerungskomponenten direkt ins Visier zu nehmen. Diesen Bedrohungen ist gemein, dass sie dazu dienen, ein ganz bestimmtes Ziel anzugreifen – normalerweise ein Unternehmen, eine Branche oder Regierungsbehörden. Im Gegensatz zu herkömmlichen Cyber-Angriffen treiben APTs ihr Unwesen jedoch über einen längeren Zeitraum und somit schleichend. Was ist ein APT? Ricard Bejtlich definiert in seinem TaoSecurity-Blog APTs folgendermaßen: – Advanced bedeutet, dass die Angreifer in der Lage sind, im gesamten Spektrum des Computerzugriffs zu agieren. Sie können auf ganz banale Weise bekannte Schwach- stellen ausnutzen oder ihr Vorgehen verfeinern und spezifische Exploits auskund- schaften und entwickeln. – Persistent bedeutet, dass die Angreifer explizit damit beauftragt sind, eine bestimmte Aufgabe zu erfüllen. Es sind keine willkürlich handelnden Eindringlinge, sondern sie erhalten wie eine Geheimdiensteinheit Anweisungen und arbeiten für Auftraggeber. – Threat bedeutet, dass es sich nicht nur um ir gendeinen \’hirnlosen\‘ Code handelt. Dies ist der entscheidende Punkt. Manche verwenden den Begriff \’Threat\‘ (Bedrohung) im Zusam- menhang mit Schadprogrammen. Wenn hinter diesen jedoch nicht auch ein Mensch stünde (jemand, der das Opfer manipuliert, die gestohlenen Daten liest etc.), wären die meisten Schadprogramme harmlos. Wichtig ist sich darüber im Klaren zu sein, dass der Gegner nicht mehr ein einsamer Teenager auf der Suche nach einem Nervenkitzel ist. Mit dem Aufkommen von APT ist der Gegner jetzt gut organisiert, hoch motiviert und arbeitet mit finanzieller Unterstützung. Angriffe von APTs auf Energieversorger Wie bereits erwähnt, wurde im Mai 2012 festgestellt, dass Flame Angriffe auf eine Reihe von Unternehmen im Nahen Osten ausführte, unter anderem auf mehrere Energieunternehmen. Es handelt sich um ein ausgeklügeltes Toolkit für Industrie- und politische Spionage, das viele Verfahren anwendet, um an Informationen zu gelangen und dessen Funktionsweise jederzeit modifiziert werden konnte. Flame, Night Dragon, Duqu und Nitro haben es alle auf sensible Daten von Unternehmen abgesehen. Beispielsweise auf Informationen zu Ausschreibungen für Ölfelder, Betriebsdaten von Scada-Systemen, Konstruktionsunterlagen, also Daten, die in den falschen Händen Schaden anrichten könnten. Stuxnet wurde hingegen entwickelt, um industrielle Prozesse zu zerstören. Alle genannten Computerwürmer waren im geschäftlichen Netzwerk des Opfers aktiv, bevor sie entdeckt wurden. Da man nun von der Existenz von APTs weiß, wie kann man sich wirksam vor ihnen schützen? Sicherheitsstrategie #1: Konzentration auf die Kronjuwelen Um diese Frage zu beantworten, wollen wir uns die Forschungsergebnisse von Professor Paul Dorey von der University of London betrachten. Dorey hat sieben Best Practices identifiziert, die führende Unternehmen als Schutzmaßnahme gegen APTs einsetzen. Auf drei davon wollen wir in diesem Artikel näher eingehen. Zunächst ist darauf zu achten, die Sicherheitsmaßnahmen auf die wichtigsten Ressourcen zu konzentrieren. Ideal wäre es natürlich, alles lückenlos und zu jeder Zeit zu sichern. Leider sind die modernen Systeme, seien es IT- oder industrielle Kontrollsysteme, mittlerweile zu komplex, um eine optimale einheitliche Sicherheit zu gewährleisten. Professionelle IT-Teams setzen ihre Ressourcen gezielt zum Schutz solcher Informationen ein, die für das Überleben des Unternehmens am wichtigsten sind. Sie verlassen sich nicht ausschließlich auf eine Perimeter-Firewall, um alle Schadprogramme vom Unternehmen fernzuhalten. Sie installieren vielmehr Abwehrschichten, die zentrale Ressourcen wie Server, auf denen sensible Finanzdaten liegen, direkt schützen. Für diesen Ansatz gibt es gute Gründe. Denn damit wird eine Tiefenverteidigungsstrategie ermöglicht. Außerdem kann das Unternehmen seine Sicherheitsvorkehrungen auf wichtige Ressourcen konzentrieren. So ist es beispielsweise viel einfacher, für zwei Server täglich die Überwachungsprotokolle zu prüfen als für zweihundert. Der dritte Grund ist, dass genau diese Ressourcen Zielscheibe der Angreifer sind. Hacker werden natürlich jeden ungeschützten Rechner ins Visier nehmen, aber in den meisten Fällen dienen diese nur als Trittbrett auf dem Weg zum eigentlichen Ziel. Sicherheitstechnisch ist es sinnvoll, wenn Ihre Experten-Teams dieselben Ressourcen schützen, auf die es Ihre Gegner abgesehen haben. Gezielter Schutz auch für industrielle Wirtschaftsgüter Bei der Überlegung, auf welche Ressourcen es ankommt, sollte man nicht nur an die Finanzserver in der Firmenzentrale denken. So verfügt zum Beispiel jede Öl- und Gasgesellschaft über industrielle Steuerungssysteme und ein erfolgreicher Angriff auf sie hätte ernste Folgen für Produktion, Sicherheit oder Umwelt. Bei diesen Systemen kann es sich um Safety Integrated Systems (SIS) in einer Raffinerie, um Programmable Logic Controller (PLC), die den Druck auf eine Pipeline steuern, oder um Remote Terminal Units (RTU) an Förderstellen handeln. Die Techniker in Ihrer Anlage wissen, worauf es ankommt, um Ihren Betrieb zu erhalten. Schützen Sie diese Ressourcen offensiv und die Wahrscheinlichkeit eines wirklich ernsten Cyber-Angriffs sinkt drastisch. Nehmen wir den Fall Stuxnet. Nach Berichten von Symantec hat der Wurm über 100.000 Rechner infiziert. Sein eigentliches Ziel waren jedoch die SPSen in der Urananreicherungsanlage des Iran, die umprogrammiert werden sollten, um Zentrifugen zu zerstören. Hätte sich Stuxnet auf einer Milliarde Computer einschleichen können, es aber nicht geschafft, die SPSen zu infizieren, wäre sein Auftrag dennoch gescheitert. Bei einem gezielten Schutz dieser Steuerungen wären die Prozesse in der iranischen Anlage nicht beeinträchtigt worden. Stattdessen hat Stuxnet mindestens 1.000 Zentrifugen zerstört. Eins sollte klargestellt werden: Paul Dorey spricht sich nicht für den Wegfall von Schutzmaßnahmen für weniger kritische Ressourcen aus. Was aber erforderlich ist (und woran es mangelt), ist eine gezielte Sicherheitsstrategie. Wenn APTs Ihr Unternehmen angreifen, scheint der Schutz jedes einzelnen Desktop-Rechners nicht mehr so wichtig, wenn die Pipeline ausfällt oder die Bohrdaten für eine Ölquelle gestohlen werden. Sicherheitsstrategie #2: Fokus auf Erkennung, nicht auf Schutz Welche Arten von Kontrollen sind am wirksamsten und lohnen die Investition? Ich schließe mich hier Paul Dorey an, der überzeugt ist, dass \’Detective Controls\‘ (d.h. Technologien und Prozesse, die Angriffe erkennen) bei APTs effektiver sind als \’Preventative Controls\‘ wie Firewalls, Datendioden und Antivirus-Software. Untersuchungen zahlreicher Angriffe gegen IT- und Steuerungssysteme haben gezeigt, dass das durchschnittliche Unternehmen kaum in der Lage ist, irgendetwas Ungewöhnliches in seinem Netzwerk auszumachen. Die Fähigkeit, Probleme auf Scada- und Steuerungsnetzwerken zu erkennen, ist sogar noch geringer. Wenige Unternehmen sind sich überhaupt bewusst, dass eine Fremdfirma einen nicht autorisierten Laptop an ihr Kontrollsystem angeschlossen hat. Die Erkennung von ausgefeilten schleichenden Angriffen wie durch Stuxnet übersteigt die Möglichkeiten der meisten Unternehmen. Sicherheitsstrategie #3: Wechsel von Perimeter- zu datenzentriertem Schutz Die dritte Strategie besteht darin, Sicherheitsmaßnahmen nicht auf die Umgebung, sondern unabhängig von Ort und Zeit gezielt auf Ressourcen zu richten. Häufig sind diese Ressourcen datenbezogen. Wenn zum Beispiel ein Finanzinstitut sicherstellen kann, dass die Datensätze der Kreditkarten von Kunden stets verschlüsselt sind (und die Schlüssel zum Entschlüsseln nicht nach draußen gelangen), dann ist das Abhandenkommen eines Laptops mit diesen Datensätzen weniger brisant. Nehmen wir als Beispiel den Fall von Bradley Manning, dem jungen Gefreiten der US-Armee, der Tausende von geheimen Dokumenten der Online-Plattform WikiLeaks zugespielt hat. Wären diese sensiblen Dokumente stets verschlüsselt gewesen und hätte Bradley Manning diese nur mit einer kontrollierten Anwendung an seinem Schreibtisch lesen können, hätte er so viele Dokumente nicht ohne weiteres verbreiten können. Die Perimeter-basierte Strategie der US-Armee hat offenkundig kläglich versagt. Bei ICS-/SCADA-Systemen sind es andere Ressourcen, die wichtig sind, da Vertraulichkeit für die Pipeline oder Raffinerie keine so große Rolle spielt. Hier geht es vielmehr um bestimmte Abläufe und reale Vermögenswerte. Das Sicherheitsmanagement hat in diesem Fall dafür zu sorgen, dass hochwertige Prozesse zuverlässig ablaufen, unabhängig davon, was darum herum geschieht. Fazit APTs stellen heute Bedrohungen dar, vor denen sich Öl- und Gasunternehmen schützen müssen. Ihr Unternehmen sollte sich auf die Bedrohungen gegen zentrale IT-Assets und geschäftskritische Produktionsprozesse einstellen. Letztere sind eventuell die Wichtigsten, da es bei einer massiven Störung zu Sicherheits- und Umweltkatastrophen kommen kann. APTs könnten zudem wichtige Produktionsdaten stehlen, wodurch die Wettbewerbsfähigkeit eingeschränkt wird. Wurde Ihr Unternehmen nach Aussagen Ihres Sicherheits- und Betriebspersonals noch nie infiltriert, wäre es angebracht, dies noch einmal speziell im Hinblick auf APTs zu überprüfen. Sollte etwas Auffälliges im IT- oder Automationsnetzwerk bemerkt werden, ist eine eingehende Analyse erforderlich. Bei der Bewertung sollte die Möglichkeit von Spionage-\’Beacons\‘ berücksichtigt werden, die zu größeren Angriffen führen könnten. Um Schaden durch APTs zu verhindern oder einzudämmen, sind die beschriebenen Verteidigungsstrategien zu verfolgen: – Sicherheitsbemühungen auf die wichtigsten Assets konzentrieren – Erkennung statt Abwehr in den Vordergrund stellen – Augenmerk vom Perimeter weg auf Daten und Prozesse lenken Die Industrie, allen voran Energieunternehmen, befindet sich in der Schusslinie rasant zunehmender komplexer und hoch entwickelter Bedrohungen, der Advanced Persistent Threats. Sorgen Sie dafür, dass Ihr Unternehmen mit seinen Verteidigungsmechanismen gerüstet ist, um der Herausforderung dieser Cyber-Angriffe zu begegnen. Kasten1: Links: Wenn Sie mehr über die anderen vier Best Practices von Professor Paul Dorey erfahren möchten, können Sie die Präsentation von Paul Dorey unter web.tofinosecurity.com herunterladen. Tofino Security Blog-Artikel zu Flame www.tofinosecurity.com Tofino Security Blog-Artikel zu Stuxnet www.tofinosecurity.com www.tofinosecurity.com 80%99s-children-egad Tofino Security Blog-Artikel zu Cyber-Gefahren www.tofinosecurity.com Tofino Security Blog-Artikel zu Bastion Model www.tofinosecurity.com Internationales Forum für Cyber-Sicherheit für Energieversorgungsunternehmen www.tofinosecurity.com Paul Dorey www.csoconfidential.com Sicherheits-Blog Tao Security taosecurity.blogspot.ca Bradley Manning

Sicherheitsstrategie gegen Advanced Persistent Threat

-

Messevorschau Sensor+Test 2026

Starkes Rahmenprogramm auf dem Branchentreffpunkt

Die Sensor+Test 2026 bietet ein umfassendes Rahmenprogramm mit Fachforen und Kongressen. Besucher erhalten Einblicke in Innovationen der Messtechnik Branche.

-

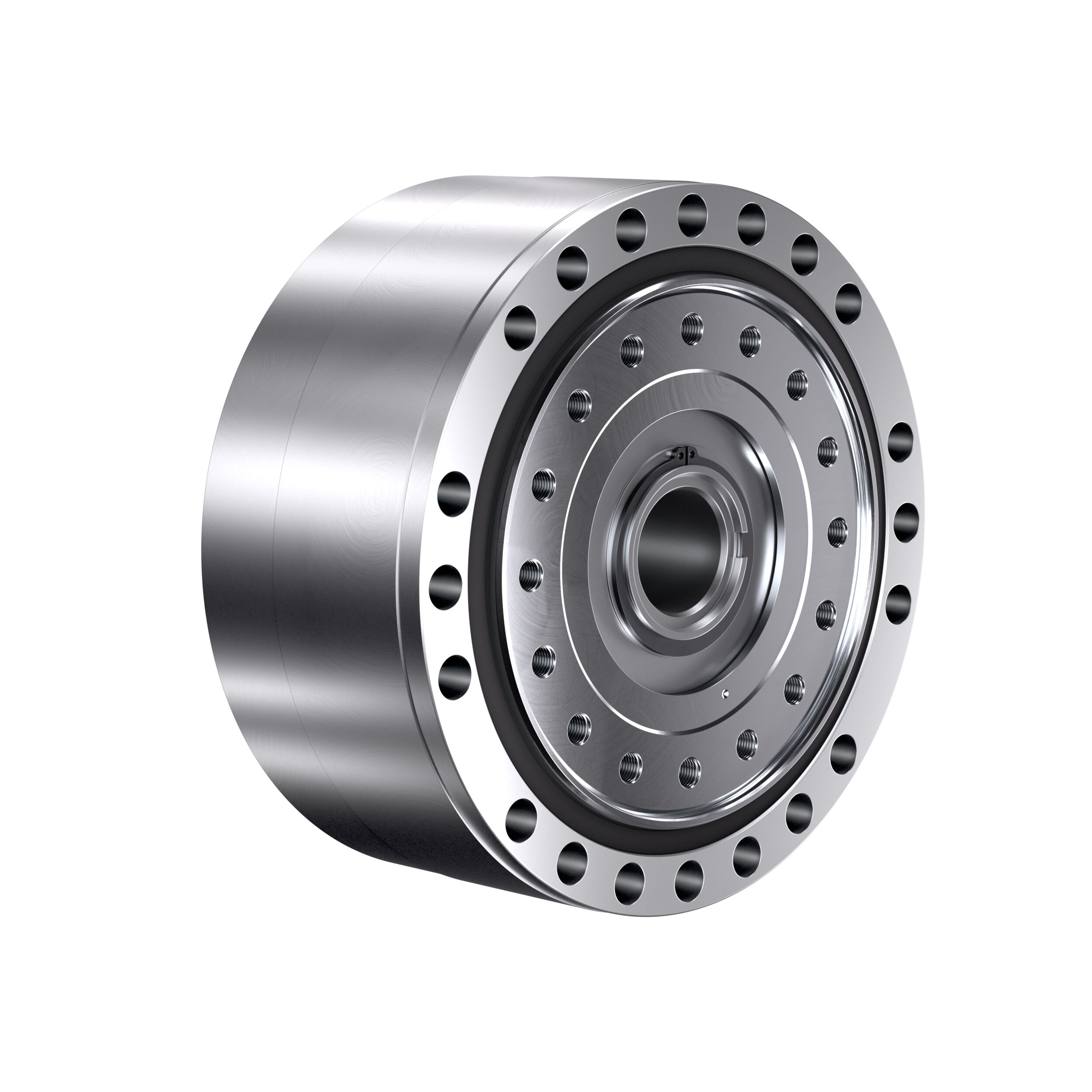

Sensorbasierte Echtzeitüberwachung des Schmierungszustands

Das Lager wird zum Sensor

Lagerschäden werden mit klassischer Sensortechnologie typischerweise erst in einem bereits fortgeschrittenen Stadium erkannt, etwa durch die Analyse von Schwingungen infolge von Verschleiß und Materialverlust. Dadurch lassen sich Ausfälle…

-

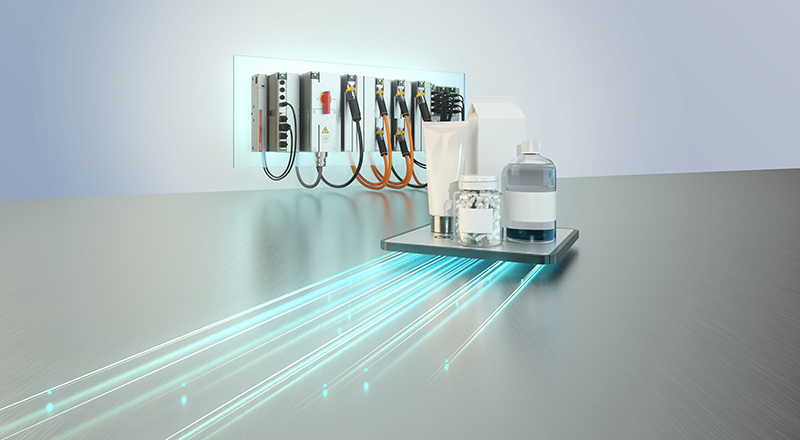

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse.

-

Nachgefragt: Wie weit die Industrie bei Umsetzung, Security und Compliance ist – Teil 1

Maschinenverordnung 2027: Die Zeit läuft

Der Countdown läuft: Am 20. Januar 2027 wird die EU-Maschinenverordnung 2023/1230 verbindlich. Doch wie weit ist die Industrie bei der Umsetzung? Das SPS-MAGAZIN hat bei Herstellern, Safety-Spezialisten und…

-

Platzsparende Antriebstechnik für die Verpackungsindustrie

Effizient, robust und kompakt

In der Lebensmittel- und Getränkeproduktion ist der Platz meist begrenzt. Daher ist bei der Installation von Förderanlagen oft ein kompaktes Design gefragt. Der schwedische Maschinenbauer Fredriksons nutzt die…

-

Anzeige

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt…

-

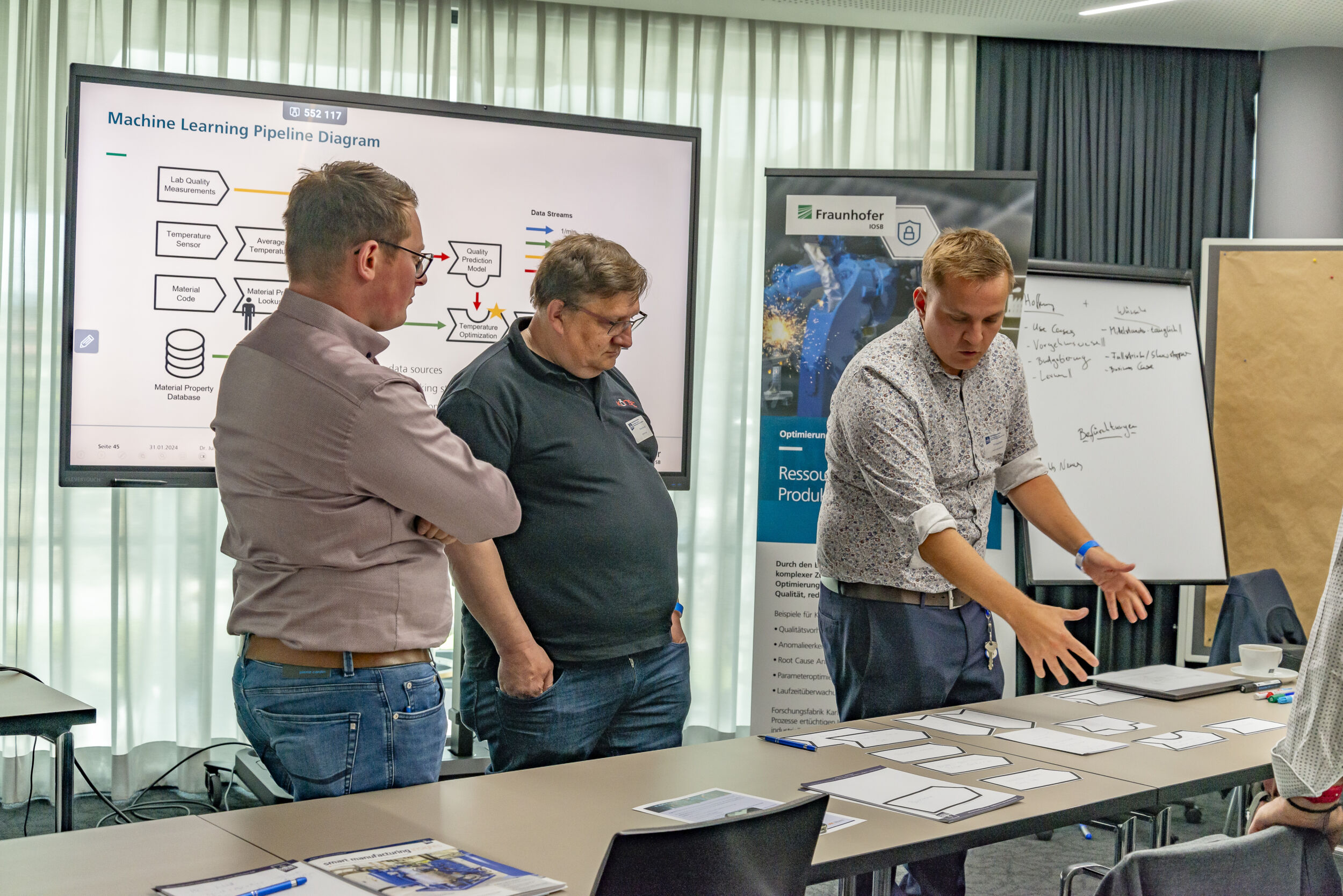

Assistenz für reproduzierbare Fertigungsschritte

Digitale Ordnung statt Papierstapel

Auch wenn viele Produktionen hochautomatisiert sind, spielt sich ein entscheidender Teil der Wertschöpfung…

-

Cobots bringen mehr Effizienz in die EMS-Fertigung

Bestückung neu gedacht

Mit Cobots lassen sich auch komplizierte Prozesse teilautomatisieren, etwa die Bestückung von Leiterplatten…

-

Neue Ansätze und Geschäftsmodelle für zirkuläre Fluidtechnik

Mehr als nur nachhaltig

> Neue Ansätze & Geschäftsmodelle für zirkuläre Fluidtechnik. Bürkert unterstützt Transformationsprozess mit Lösungen…

-

Rovema macht mit ctrlX Automation seine Maschinen zukunftssicher

Technologisch flexibel und strategisch unabhängig

Automatisierung bedeutet heute mehr als präzise Bewegungsabläufe. Um zukunftsfähige Maschinen zu entwickeln und…

-

Kompakte S7-Steuerung mit Touchpanel

Die Jedermanns-SPS

Kompakte Panel-SPS-Lösungen mit integrierter Steuerung und I/Os ermöglichen den wirtschaftlichen Ersatz klassischer Handbedienelemente,…

-

Webbasiertes Engineering-Tool als Designer für die schaltschranklose Automatisierung

„Wir vereinfachen die Umsetzung drastisch“

Der neue MX-System Designer von Beckhoff ermöglicht strukturierte und technisch validierte elektrische Auslegung…

-

Integrierte Kompaktantriebe ermöglichen schaltschranklose Maschinen

Es geht auch ohne Einspeisemodul

Dezentrale Servomotoren kommen häufig bei räumlich verteilten Einzelachsen zum Einsatz. Die im Motor…

-

Über 200 Artikel

Bedienen und Signalisieren

Mit einem umfangreichen Systembaukasten präsentiert Phoenix Contact neue Lösungen für das Bedienen und…

-

Für Ex-Bereiche

Magnetfreier IE6-Motor

ABB bietet einen IE6 Hyper-Efficiency-Motor anbietet, der nach Atex- und IECEx-Anforderungen für den…

-

Für Rechenzentren

Direct-to-Chip-Flüssigkühlung

Der steigende Einsatz von Künstlicher Intelligenz (KI), High-Performance-Computing (HPC) und beschleunigten Workloads führt…

-

Hohe Untersetzungen und Präzision

Kombinationsgetriebe

Dunkermotoren stellt mit den neuen WG-Kombinationsgetrieben eine wirtschaftliche Lösung für Anwendungen vor, die…

-

Erfassung analoger Signale

Analoges Mixmodul

Das analoge Mixmodul AM 821 aus der S?Dias?Serie von Sigmatek kombiniert acht analoge…

-

Was wurde eigentlich aus …

SafetyBridge Technology von Phoenix Contact?

In der Titelstory des SPS-MAGAZINs 5/2016 ging es unter dem Titel: ‚Die SafetyBridge…

-

Antriebselektronik für Schleif- und Abrichtprozesse

Die Drive Controller aus der SD4x-Serie von Sieb & Meyer sind speziell für…

-

Dekarbonisierung der Prozesse häufig noch zu teuer

Die Studie zeigt, dass fast zwei Drittel der Vertreter aus dem Industriesektor (65%)…

-

Hybride Steckverbinder mit 100Mbit/s Ethernet

Mit dem B23-Steckverbinder präsentiert Binder eine neue Generation hybrider Steckverbinder für die industrielle…

-

60% erleben mindestens einen Cyberangriff pro Jahr

TXOne Networks hat seinen Annual OT/ICS Cybersecurity Report 2026 veröffentlicht.

-

Embedded-PC für Edge Computing

Der Embedded-PC DX-1300 von Spectra wurde entwickelt um den steigenden Bedarf an Echtzeitdatenverarbeitung…

-

Einsatz des digitalen Zwillings steigt

Das Industrie-4.0-Barometer von MHP und der LMU zeigt: Industrieunternehmen setzen immer mehr Industrie-4.0-Technologien…

das könnte sie auch interessieren

-

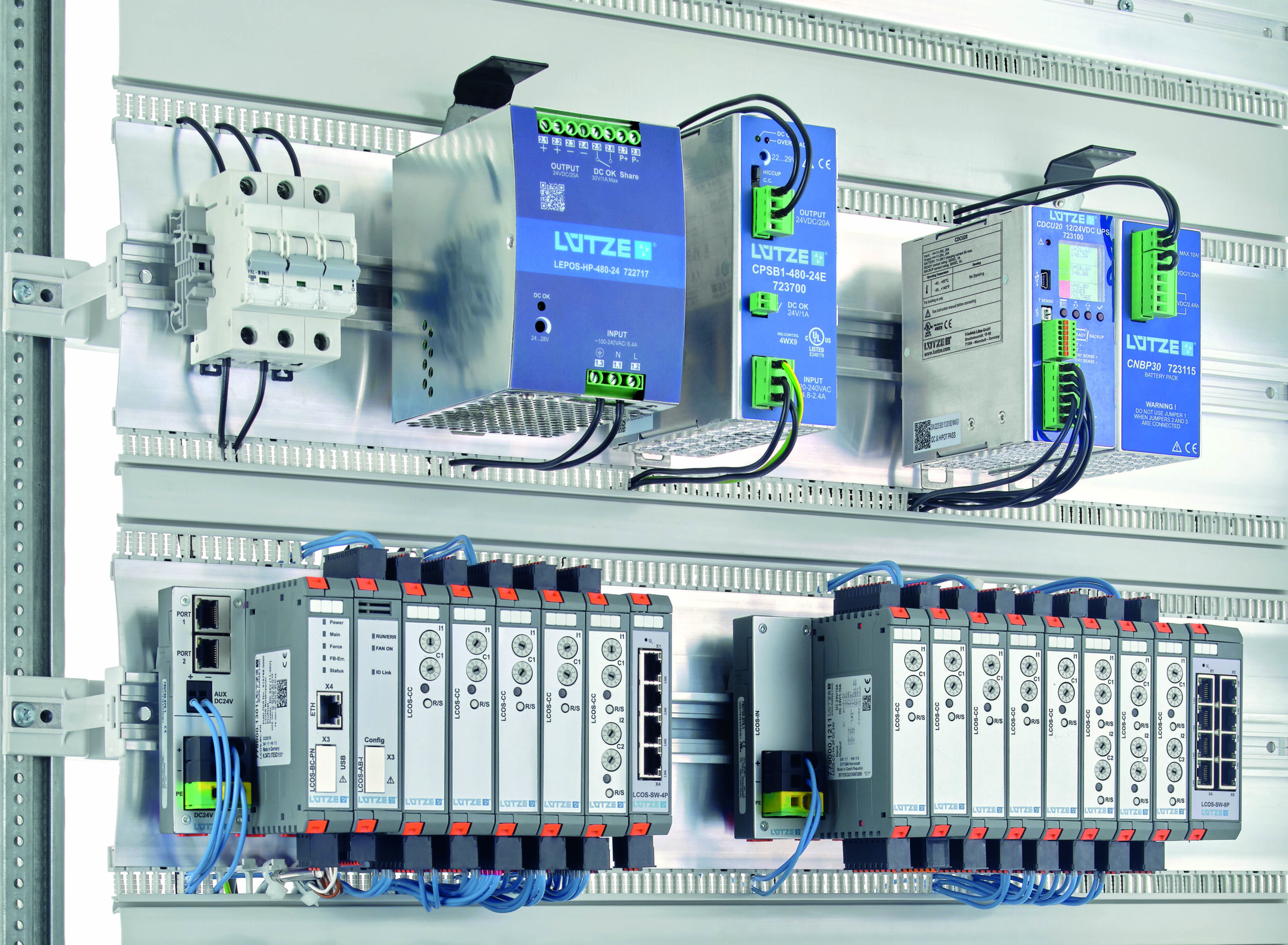

Leistungsfähige Netzgeräte mit intelligenter Lastüberwachung

Der Mix macht’s

-

Automatisierung für mobile Roboter in der Produktion

Smarter Transport für beengte Umgebungen

-

Zuverlässige Messtechnik für die Desinfektion

Sauberes Trinkwasser