Lieferkettenrisiken, Fachkräftemangel und steigender Angriffsdruck machen Daten zur strategischen Ressource. Wer die Versionslage seiner Linien kennt, kann sie zielgerichtet bewerten: Welche Geräte sind verwundbar, wo drohen Störungen bei einem Update, welche Konfiguration ist betriebskritisch? Das stärkt die Shopfloor Stabilität, beschleunigt Security-Entscheidungen und verbessert die Kommunikation bis zur Unternehmensführung.

Regulatorik und Nachweisführung

IEC62443, KRITIS und vor allem derzeit NIS2 heben die Messlatte für Asset- und Risikomanagement. Gefordert ist nicht nur eine einmalige Bestandsaufnahme, sondern eine kontinuierliche Transparenz: Welche Assets existieren, welche Schwachstellen sind relevant, welche Maßnahmen werden priorisiert und umgesetzt? Zudem müssen sie auditierbar und nachweisfähig sein. Ohne belastbares Konfigurations- und Versionswissen werden Unternehmen erst aktiv, wenn es zu spät ist. Patches werden ‚ins Blaue‘ geplant, Abhängigkeiten übersehen, und im Audit fehlen lückenlose Belege.

IT/OT-Konvergenz

Klassische IT-Methoden greifen in der OT nur begrenzt. Änderungen werden im laufenden Betrieb vorgenommen – meist ohne diese testen oder vorherige Versionen wieder herstellen zu können, Legacy-Steuerungen und Sicherheitsanforderungen stehen Scans kritisch gegenüber, die aktiv ins System eingreifen und Applikationslogik steckt oft in Projektdateien statt in Paketen mit Standardmetadaten. Die Folge: OT-native Ansätze, die mit realen Produktionsdaten arbeiten und Netzwerkarchitektur unabhängig sind, sind zwingend. Sie müssen die Semantik von Steuerungsprojekten, Firmwareständen und Geräteparametern verstehen, ohne dabei einzugreifen. Dabei hängt der Unternehmenserfolg von einer starken OT und IT ab, die zusammenarbeiten. Wenn alte Tabus gebrochen werden und ein Austausch auf Augenhöhe über die unterschiedlichen Kompetenzen beider Bereiche erfolgt, entsteht die Basis für gemeinsame Strategien, die sowohl die Stabilität der Produktion als auch die Sicherheit und Effizienz der Unternehmens-IT nachhaltig stärken.

Konfigurations- und Versionswissen in der Praxis

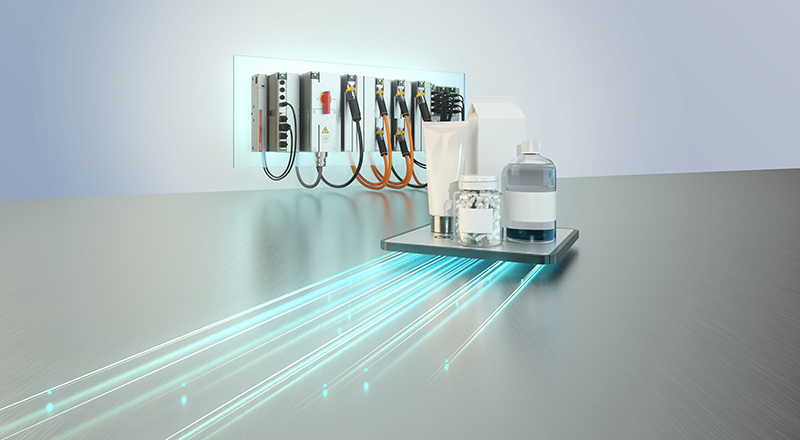

Transparenz entsteht nicht durch zusätzliche Parallelwelten, sondern durch das Nutzbarmachen realer Maschinendaten in nahe zu Echtzeit. Ziel ist es, eine konsolidierte Sicht auf Assets, Schwachstellen und Handlungsbedarfe, von der Fertigungshalle bis zur Unternehmensführung – ohne parallele Systemlandschaften und ohne Betriebsunterbrechungen – zu erlangen. Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse. ‣ weiterlesen

Vorsprung im Packaging

Konsequentes Schwachstellenmanagement zielt darauf ab, systematisch zu bewerten, welche Schwachstellen das größte Risiko für kritische Betriebsabläufe darstellen und daher mit besonderer Priorität behandelt werden müssen:

- Common Vulnerabilities and Exposures (CVE): Präzision bei der CVE: Installierte Firmware und Konfiguration müssen zur CVE passen, so lassen sich Schwachstellen sichtbar machen.

- Risikomapping: Versionen und Konfigurationen werden gegen bekannte Schwachstellen, Policies und Betriebsanforderungen gemappt – kontextsensitiv und priorisiert nach Kritikalität, Erreichbarkeit und Auswirkung.

- Einhaltung von Vorschriften und Berichterstattung: Regulatorische Rahmenbedingungen verlangen ein strenges Schwachstellenmanagement, welches u.a. die Pflicht zur Meldung von Vorfällen innerhalb kurzer Fristen, den Nachweis angemessener Cybersicherheitsmaßnahmen während Audits und die Implementierung von Risikomanagementsystemen, die die Erkennung und Minderung von Schwachstellen umfassen, beinhalten.

Ein fundiertes OT- und Anlagenmanagement beginnt mit einem tiefen Verständnis der eigenen Datenbasis. Nur wer Transparenz über eingesetzte Systeme, Konfigurationen und Abhängigkeiten besitzt, kann Risiken bewerten, Änderungen nachvollziehen und den sicheren Betrieb langfristig gewährleisten:

- Bestandsinventar sichtbar machen: Durch eine Inventarisierung über die reine Typenliste hinaus, wird nicht nur erfasst welches Gerät, sondern welche genaue Version (Firmware, Projektdatei, Bibliotheken), welche Parameter (Netzwerk, Protokolle, Benutzerrollen und viele weitere) und welche Beziehungen (welche HMI spricht mit welcher SPS, welche Backupstände existieren).

- Kontinuerliches Update der Liste und Nachverfolgung, Dokumentation und gegebenenfalls Alarmierung bei Änderungen. Wer hat was, wann, wo geändert und warum?

- Non-intrusive Datenerhebung: Nutzung vorhandener Kommunikationskanäle, Backup-Routinen und Projektquellen, um Konfigurations- und Versionsinformationen kontinuierlich in Echtzeit zu erfassen – ohne in die Anlagen einzugreifen und ohne Sicherheits- oder Legacy-Systeme zu stören. Dabei ist immer der Abgleich entscheidend, was läuft auf der Steuerung, was war der letzte Versionsstand und was das letzte Backup. Idealerweise ist alles identisch.

Drifts sichtbar machen: Kontinuierliches Versionstracking macht minimale Veränderungen an der Konfiguration, die als Drifts bezeichnet werden, sichtbar. Diese Drifts können, obwohl sie klein sind, den Output der Anlage beeinflussen. Das Tracking identifiziert auch signifikante Veränderungen wie einen offenen Port, einen geänderten Benutzer oder eine vertauschte Bibliothek. Solche Änderungen werden protokolliert, freigegeben, revisionssicher dokumentiert und auditierbar gemacht, bevor sie zu Ausfällen oder potenziellen Angriffsflächen führen. Dadurch wird die OT auditready für NIS2/IEC62443.

Wartungs- und Patch-Planung: Wenn klar ist, wo welche Version läuft und welche Abhängigkeiten bestehen, lassen sich Updates risikoarm in Wartungsfenstern planen – abgestimmt mit Produktion und Safety. Dabei ist in der OT auch mehr als die letzte Version einsetzbar. Hier braucht es Knowhow, welche Version das Risiko bestmöglich minimiert.

Resilienz-Maßnahmen: Bevor es zum Ernstfall kommt, können etwa Backup, Härtung, Wiederanlauftests, oder Segmentierungsregeln – alle betriebskonform und dokumentiert – die Resilienz einer OT stärken.

Disaster Recovery: Der Worst Case tritt ein; ein schwerwiegendes Ereignis wie z.B. ein Cyberangriff, Hardware-Ausfälle, Fehlkonfigurationen, Sabotage oder Naturereignisse führt zum Produktionsstillstand. Jetzt ist eine schnelle und sichere Wiederherstellung von Steuerungen, Automatisierungssystemen und Produktionsprozessen notwendig.

Handlungsableitung: Maßnahmen werden in umsetzbare Playbooks überführt – von der Linie (z. B. Backup, Korrektur, Portschließung) bis zur Führungsebene (Risikolage, Investbedarf).

Von Transparenz zu Resilienz

Mit Konfigurations- und Versionswissen etablieren Unternehmen die Grundlage jeder realistischen OT-Risikobewertung. Es macht Schwachstellen zu kontextualisierten Entscheidungen, ermöglicht wartungsfreundliche Maßnahmen und liefert die Nachweise, die Regulatorik fordert. Vor allem aber stärkt es die Resilienz: Wer seine OT-Landschaft versteht, handelt schneller, zielgerichteter und betriebsverträglich. Mit Lösungen von Anbietern wie AMDT für OT-Sicherheit, Produktionscompliance und Datenmanagement in industriellen Umgebungen, schaffen Unternehmen Transparenz, schützen ihre kritischen Betriebsabläufe, verbessern die Compliance und schaffen die Grundlage für nachhaltige wirtschaftliche Leistungsfähigkeit und Wachstum. Wer sich für OT-Sicherheit entscheidet, entscheidet sich für Kosten- und Zeitersparnis und möglichst großen Schutz vor Cyberangriffen.