Dies geschah zu einem Zeitpunkt, als vernetzte Systeme auf Produktionsebene immer weiter auf dem Vormarsch waren. Daran hat sich trotz der Sicherheitsvorfälle nichts geändert. Diese standardisierten IP-Netzwerke können mehr als nur Daten transportieren. Über ein Netzwerk werden Daten, Video und Audio übertragen, sodass sehr vielfältige Anwendungen möglich werden. Die Entwicklung schreitet fort und lässt sich derzeit in vier Trends unterteilen: 1. \’Ethernet to the Factory\‘ ist die Vernetzung von Industrieanlagen mit den Netzwerken des übrigen Unternehmens unter dem standardisierten IP-Protokoll. 2. Sichere kabellose Fabriken integrieren Funknetzwerke, um die Prozesse in der Produktion besser analysieren und steuern zu können. 3. Kontextbezogene Lösungen erfassen Güter, Mitarbeiter und Produkte über die gesamte Versorgungskette und stellen jederzeit Statusinformationen zur Verfügung. 4. ist sicherer Fernzugriff heute immer wichtiger, ermöglicht er doch ortsferne Wartung und Überwachung. Diese Vielzahl neuer Anwendungsmöglichkeiten verändert aber natürlich die Anforderungen an die Sicherheit der Netze, auf denen diese Lösungen basieren. Stuxnet hat das deutlich vor Augen geführt. Entsprechend müssen die Unternehmen beim Design dieser Netzwerke ein starkes Augenmerk auf Sicherheitsaspekte legen. Schon heute sind Industrieunternehmen häufige Ziele von Attacken mit Web-Malware. Chemie- und Pharmaunternehmen waren im ersten Quartal dieses Jahres besonders gefährdet, gefolgt von Energie-, Öl- und Gaskonzernen. Zwar handelt es sich hierbei immer noch um \’klassische\‘ Schadsoftware, die nicht auf die Produktionsanlagen zielt, aber das Bewusstsein der Möglichkeit von Angriffen auf Maschinen ist seit Stuxnet im \’Malwaremarkt\‘ vorhanden. Neue Attacken sind also wohl nur eine Frage der Zeit – und technisch möglich. Gerade erst im Mai wollten zwei Forscher auf der Sicherheitskonferenz TakeDown vorführen, wie man Scada-Systeme hacken kann und Schadsoftware für industrielle Anwendungen schreibt, ohne auf die Zielsysteme zugreifen zu können. Der Vortrag wurde jedoch auf Drängen von Siemens abgesagt. Dennoch hat Stuxnet – auch wenn das so erscheinen könnte – nicht die ganze Sicherheitswelt in Unternehmen verändert. Natürlich hat er gezeigt, dass dem Thema Sicherheit stärkere Aufmerksamkeit gewidmet werden sollte. Vor allem aber hat er klar gemacht, wie tiefgreifend die Auswirkungen eines \’Virus\‘ sein können. Und wie zielgerichtet: Schließlich hatte Stuxnet außerhalb der betroffenen Systeme keine oder zumindest so gut wie keine Auswirkungen. Unternehmen rüsten nach Die Unternehmen reagierten darauf und so wurden innerhalb kürzester Zeit vielerorts allgemeine Sicherheitsanalysen vorangetrieben. Daraus entwickeln sich derzeit Sicherheitsleitlinien, die auf die jeweiligen Gegebenheiten der Unternehmen zugeschnitten sind. Vielerorts wurde in den letzten Monaten auch bereits die Sicherheitsinfrastruktur deutlich nachgebessert. Vor allem Firewalls, Zugriffs- und Authentifizierungslösungen sind dabei besonders gefragt. Die IT-Abteilungen holen sich dazu verstärkt Hilfe von außen. Besonders demilitarisierte Zonen rund um industrielle Anwendungen spielen mittlerweile eine größere Rolle. Dabei wird eine zusätzliche Netzwerkebene zwischen Internet und internem Anwendungsnetzwerk eingeführt. Das industrielle Netz wird durch Firewalls von der demilitarisierten Zone getrennt, diese wiederum ist in der Kommunikation nach außen noch einmal per Firewall geschützt. So kann der externe Zugriff auf Systeme wie Mail-, Web- oder Fileserver durch die \’äußere\‘ Firewall gestattet werden, während der Zugriff auf die Industrieebene aus dem Internet durch die zweite Firewall verhindert wird. Viele Unternehmen sind schon heute deutlich besser gerüstet, um möglichen Angriffen zu widerstehen. Eine Attacke wie jene von Stuxnet abzuwehren, würde dennoch die meisten IT-Abteilungen vor Probleme stellen. Die Wahrscheinlichkeit, dass zukünftig erscheinende Malware aber das gleiche Bedrohungsniveau erreicht, ist sehr gering. Eine derart ausgereifte Schadsoftware z.B. mit solch beeindruckenden Fähigkeiten, sich selbst zu verstecken, wird sobald nicht wieder auftauchen. Stuxnet war der Anfang Da Stuxnet einige Sicherheitsschwächen aufgezeigt hat, werden sich mit der Zeit aber weitere Programmierer auf diesem Gebiet versuchen. Die Gründe dafür können vielfältig sein: die Erwartung, mit einer Erpressung Geld zu verdienen, Unternehmensspionage, eine Art von Kriegsführung oder einfach das Herumspielen von Hackern auf der Suche nach einem sogenannten \’Proof-of-Concept\‘, also dem Nachweis der Möglichkeit einer Attacke. Auch wenn das hohe technische Niveau eines Stuxnet von diesen Malwareprogrammierern wohl nicht erreicht werden kann, wird sich doch die Zahl der Angriffe sicherlich erhöhen. Mehr Quantität, weniger Qualität, könnte man sagen – zum Glück. Für die so zu erwartenden Bedrohungen sind mittlerweile deutlich mehr Unternehmen besser gerüstet. Einfache Lösungen für mögliche Bedrohungen gibt es nicht. Kein Hersteller hat heute ein umfassendes Produkt im Angebot, mit dem Industrieanlagen sicher wären. Auch hat sich der Markt seit dem Auftauchen von Stuxnet nicht nennenswert verändert. Zwar steigt die Nachfrage nach Sicherheitslösungen, neue, spezialisierte Produkte sind aber in Folge der Angriffe nicht auf den Markt gekommen. Stattdessen machen sich die IT-Abteilungen mehr Gedanken, wie sie bestehende Sicherheitskonzepte in ihren Netzwerken umsetzen können. Die entsprechenden Lösungen boten Infrastrukturanbieter schon vor Stuxnet. Die Nachfrage danach ist jedoch seitdem signifikant gestiegen. Wichtige Sicherheitsstandards wie NERC/CIP oder ISA99 setzen sich mittlerweile fast überall durch und sorgen dafür, dass Mitarbeiter und Systeme besser geschützt werden. Der Vormarsch neuer Technologien im industriellen Umfeld wird durch die veränderte Bedrohungslage nicht gebremst. Z.B. ist der nahe liegende Gedanke, dass der zunehmende Einsatz von W-LAN in Produktionsumgebungen die Gefahr weiter erhöht, falsch. Tatsächlich sind sorgfältig ausgerollte W-LAN-Umgebungen in vielen Belangen wesentlich sicherer als kabelgebundene Netzwerke. So ist eine Authentifizierung, um Zugriff auf das Netzwerk zu bekommen, und eine Erkennung unberechtigter Geräte im System dort längst Standard. Dagegen kann auf ein kabelgebundenes Netzwerk üblicherweise jeder zugreifen, der sich räumlichen Zugang verschafft. Netzwerke sichern, Bewusstsein für Gefahren schaffen Sicheres Netzwerkdesign ist daher nur ein wichtiger Aspekt, um möglichen Gefahren vorzubeugen. Wichtig ist gleichzeitig auch die Ausbildung und Sensibilisierung der eigenen Mitarbeiter. Denn häufig sind interne Bedrohungen durch Fahrlässigkeit von Mitarbeitern größer als externe. Ein unbedacht an einem USB-Port angeschlossener Stick kann zu einer Infektion des Netzwerks führen oder der sorglose Umgang mit Passwörtern Tür und Tor für Angreifer öffnen. Doch die Basis ist ein umfassendes Sicherheitskonzept. Einen Leitfaden zur Erstellung eines solchen bietet u.a. das Bundesamt für Sicherheit in der Informationstechnik kostenlos an. Mehrere Aspekte sollten dabei unbedingt bedacht werden. So kann ein gut geplanter elektronischer Sicherheits-Perimeter rund um wichtige Produktivsysteme den Schutz deutlich erhöhen. Eine gründliche, dauernde Kontrolle des Netzwerks sollte zudem eingeplant werden. So kann automatisiert festgestellt werden, wenn das Netzwerk sich außerhalb der Norm verhält. Plötzliche, ungewöhnliche Datenströme können genauso ein Hinweis darauf sein, dass ein Malware-Angriff stattfindet, wie ausgefallene Nachrichten aus dem Netzwerk. Zwar hat Stuxnet auf einige Mängel in vielen Netzwerken hingewiesen. Grundlegendes verändert hat sein Auftauchen jedoch nicht. Die gleichen Regeln für das Design eines sicheren Netzwerks gelten auch heute noch. Das Bewusstsein vieler Verantwortlicher hat sich aber gewandelt. Sicherheitskonzepte für Netzwerke in industriellen Umgebungen sind mittlerweile obligatorisch geworden.

Hat Stuxnet alles verändert? Wie Sicherheit in industriellen Netzen an Bedeutung gewinnt

-

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse.

-

Messevorschau Sensor+Test 2026

Starkes Rahmenprogramm auf dem Branchentreffpunkt

Die Sensor+Test 2026 bietet ein umfassendes Rahmenprogramm mit Fachforen und Kongressen. Besucher erhalten Einblicke in Innovationen der Messtechnik Branche.

-

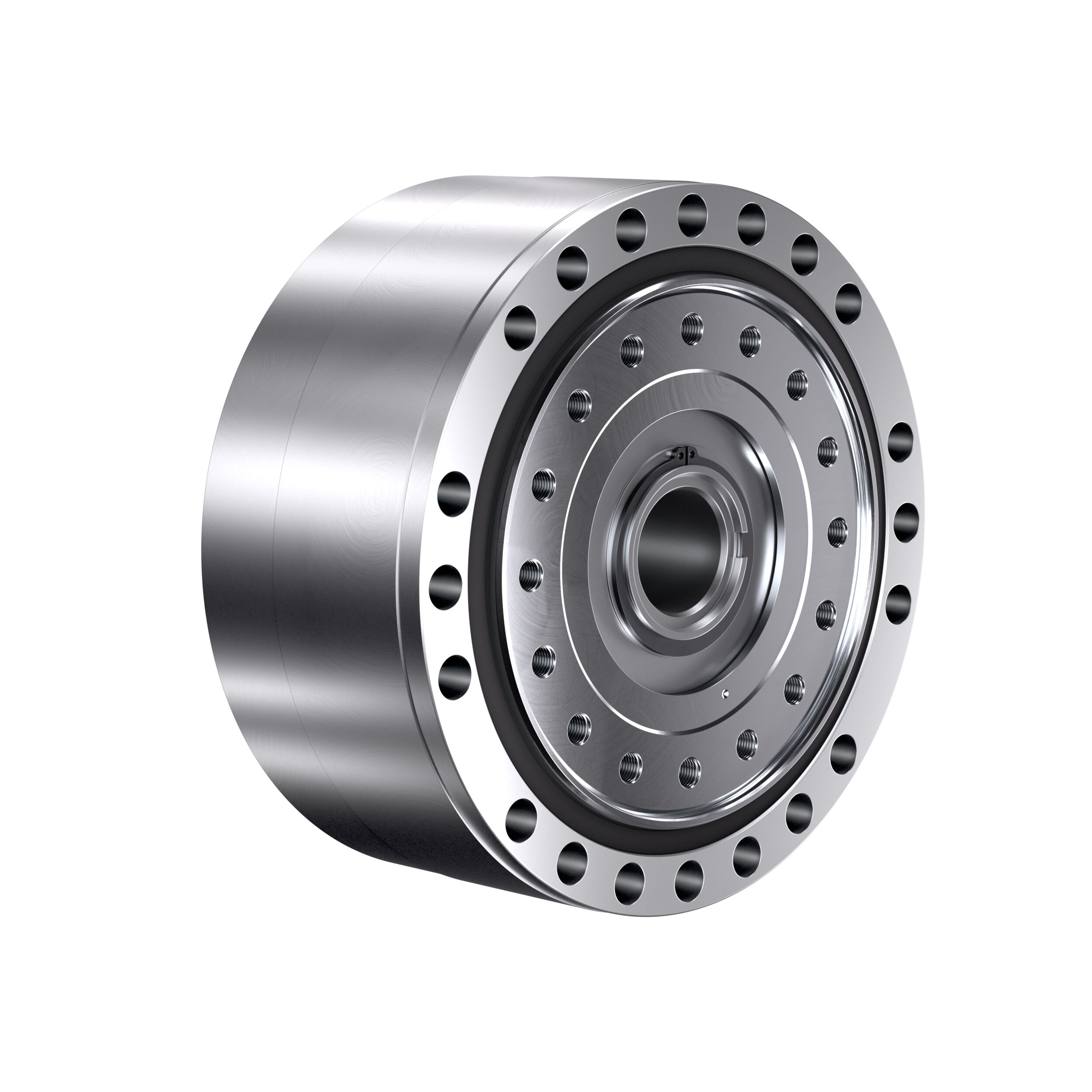

Sensorbasierte Echtzeitüberwachung des Schmierungszustands

Das Lager wird zum Sensor

Lagerschäden werden mit klassischer Sensortechnologie typischerweise erst in einem bereits fortgeschrittenen Stadium erkannt, etwa durch die Analyse von Schwingungen infolge von Verschleiß und Materialverlust. Dadurch lassen sich Ausfälle…

-

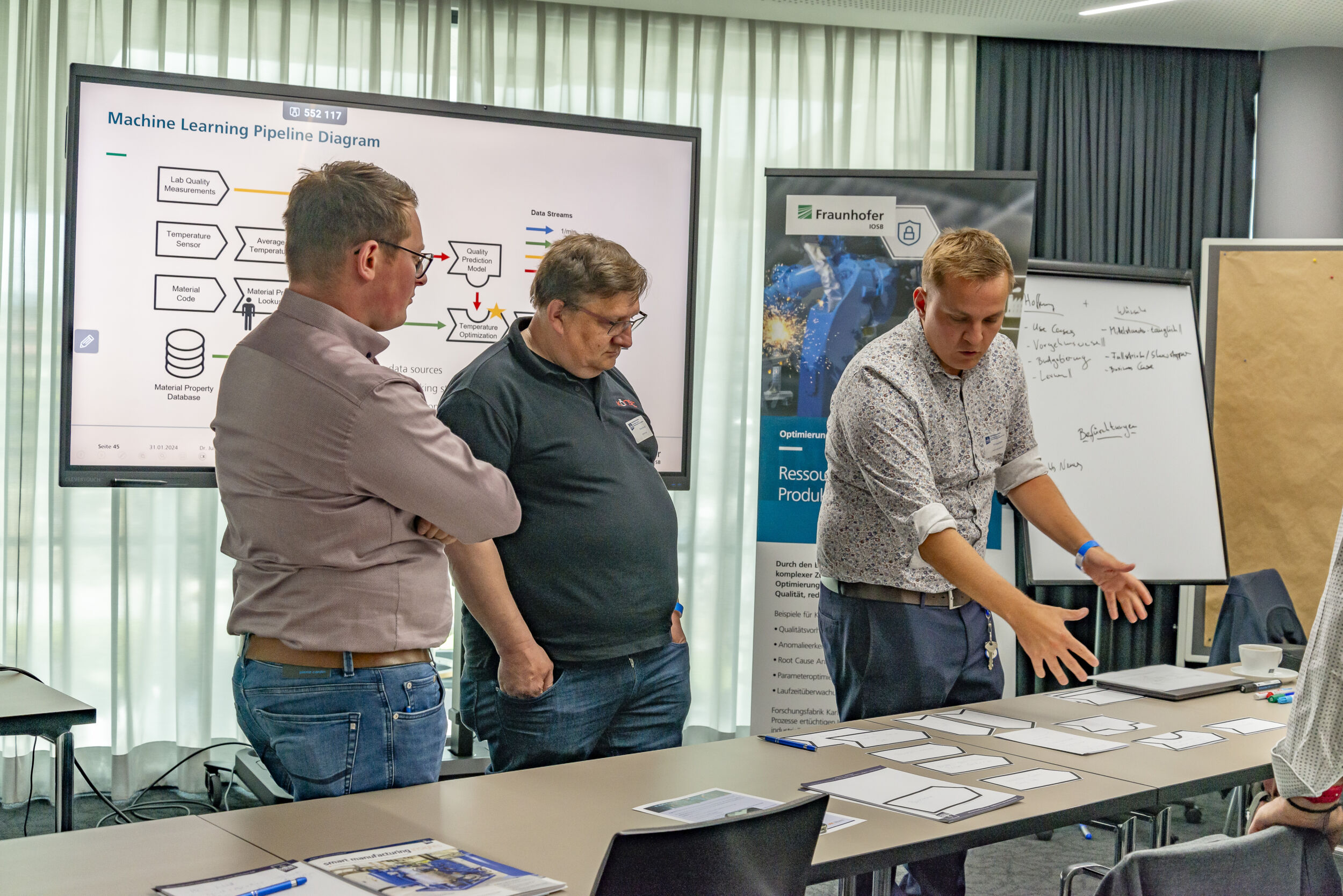

Nachgefragt: Wie weit die Industrie bei Umsetzung, Security und Compliance ist – Teil 1

Maschinenverordnung 2027: Die Zeit läuft

Der Countdown läuft: Am 20. Januar 2027 wird die EU-Maschinenverordnung 2023/1230 verbindlich. Doch wie weit ist die Industrie bei der Umsetzung? Das SPS-MAGAZIN hat bei Herstellern, Safety-Spezialisten und…

-

Platzsparende Antriebstechnik für die Verpackungsindustrie

Effizient, robust und kompakt

In der Lebensmittel- und Getränkeproduktion ist der Platz meist begrenzt. Daher ist bei der Installation von Förderanlagen oft ein kompaktes Design gefragt. Der schwedische Maschinenbauer Fredriksons nutzt die…

-

Assistenz für reproduzierbare Fertigungsschritte

Digitale Ordnung statt Papierstapel

Auch wenn viele Produktionen hochautomatisiert sind, spielt sich ein entscheidender Teil der Wertschöpfung…

-

Anzeige

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt…

-

Cobots bringen mehr Effizienz in die EMS-Fertigung

Bestückung neu gedacht

Mit Cobots lassen sich auch komplizierte Prozesse teilautomatisieren, etwa die Bestückung von Leiterplatten…

-

Neue Ansätze und Geschäftsmodelle für zirkuläre Fluidtechnik

Mehr als nur nachhaltig

> Neue Ansätze & Geschäftsmodelle für zirkuläre Fluidtechnik. Bürkert unterstützt Transformationsprozess mit Lösungen…

-

Rovema macht mit ctrlX Automation seine Maschinen zukunftssicher

Technologisch flexibel und strategisch unabhängig

Automatisierung bedeutet heute mehr als präzise Bewegungsabläufe. Um zukunftsfähige Maschinen zu entwickeln und…

-

Kompakte S7-Steuerung mit Touchpanel

Die Jedermanns-SPS

Kompakte Panel-SPS-Lösungen mit integrierter Steuerung und I/Os ermöglichen den wirtschaftlichen Ersatz klassischer Handbedienelemente,…

-

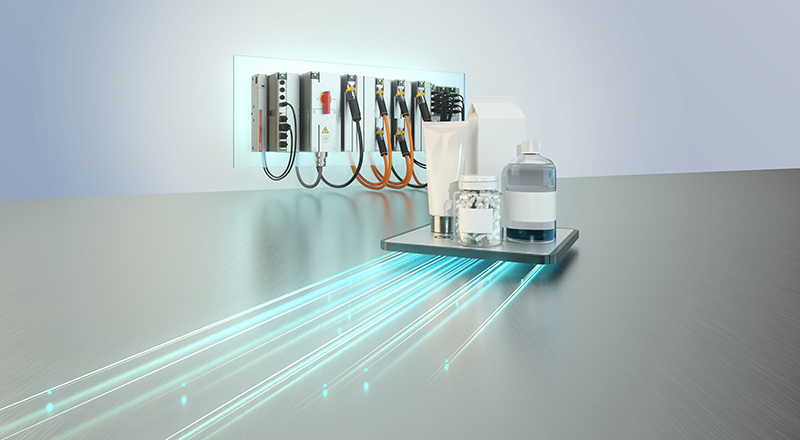

Webbasiertes Engineering-Tool als Designer für die schaltschranklose Automatisierung

„Wir vereinfachen die Umsetzung drastisch“

Der neue MX-System Designer von Beckhoff ermöglicht strukturierte und technisch validierte elektrische Auslegung…

-

Integrierte Kompaktantriebe ermöglichen schaltschranklose Maschinen

Es geht auch ohne Einspeisemodul

Dezentrale Servomotoren kommen häufig bei räumlich verteilten Einzelachsen zum Einsatz. Die im Motor…

-

Über 200 Artikel

Bedienen und Signalisieren

Mit einem umfangreichen Systembaukasten präsentiert Phoenix Contact neue Lösungen für das Bedienen und…

-

Für Ex-Bereiche

Magnetfreier IE6-Motor

ABB bietet einen IE6 Hyper-Efficiency-Motor anbietet, der nach Atex- und IECEx-Anforderungen für den…

-

Für Rechenzentren

Direct-to-Chip-Flüssigkühlung

Der steigende Einsatz von Künstlicher Intelligenz (KI), High-Performance-Computing (HPC) und beschleunigten Workloads führt…

-

Hohe Untersetzungen und Präzision

Kombinationsgetriebe

Dunkermotoren stellt mit den neuen WG-Kombinationsgetrieben eine wirtschaftliche Lösung für Anwendungen vor, die…

-

Erfassung analoger Signale

Analoges Mixmodul

Das analoge Mixmodul AM 821 aus der S?Dias?Serie von Sigmatek kombiniert acht analoge…

-

Was wurde eigentlich aus …

SafetyBridge Technology von Phoenix Contact?

In der Titelstory des SPS-MAGAZINs 5/2016 ging es unter dem Titel: ‚Die SafetyBridge…

-

Antriebselektronik für Schleif- und Abrichtprozesse

Die Drive Controller aus der SD4x-Serie von Sieb & Meyer sind speziell für…

-

Dekarbonisierung der Prozesse häufig noch zu teuer

Die Studie zeigt, dass fast zwei Drittel der Vertreter aus dem Industriesektor (65%)…

-

Hybride Steckverbinder mit 100Mbit/s Ethernet

Mit dem B23-Steckverbinder präsentiert Binder eine neue Generation hybrider Steckverbinder für die industrielle…

-

60% erleben mindestens einen Cyberangriff pro Jahr

TXOne Networks hat seinen Annual OT/ICS Cybersecurity Report 2026 veröffentlicht.

-

Embedded-PC für Edge Computing

Der Embedded-PC DX-1300 von Spectra wurde entwickelt um den steigenden Bedarf an Echtzeitdatenverarbeitung…

-

Einsatz des digitalen Zwillings steigt

Das Industrie-4.0-Barometer von MHP und der LMU zeigt: Industrieunternehmen setzen immer mehr Industrie-4.0-Technologien…

das könnte sie auch interessieren

-

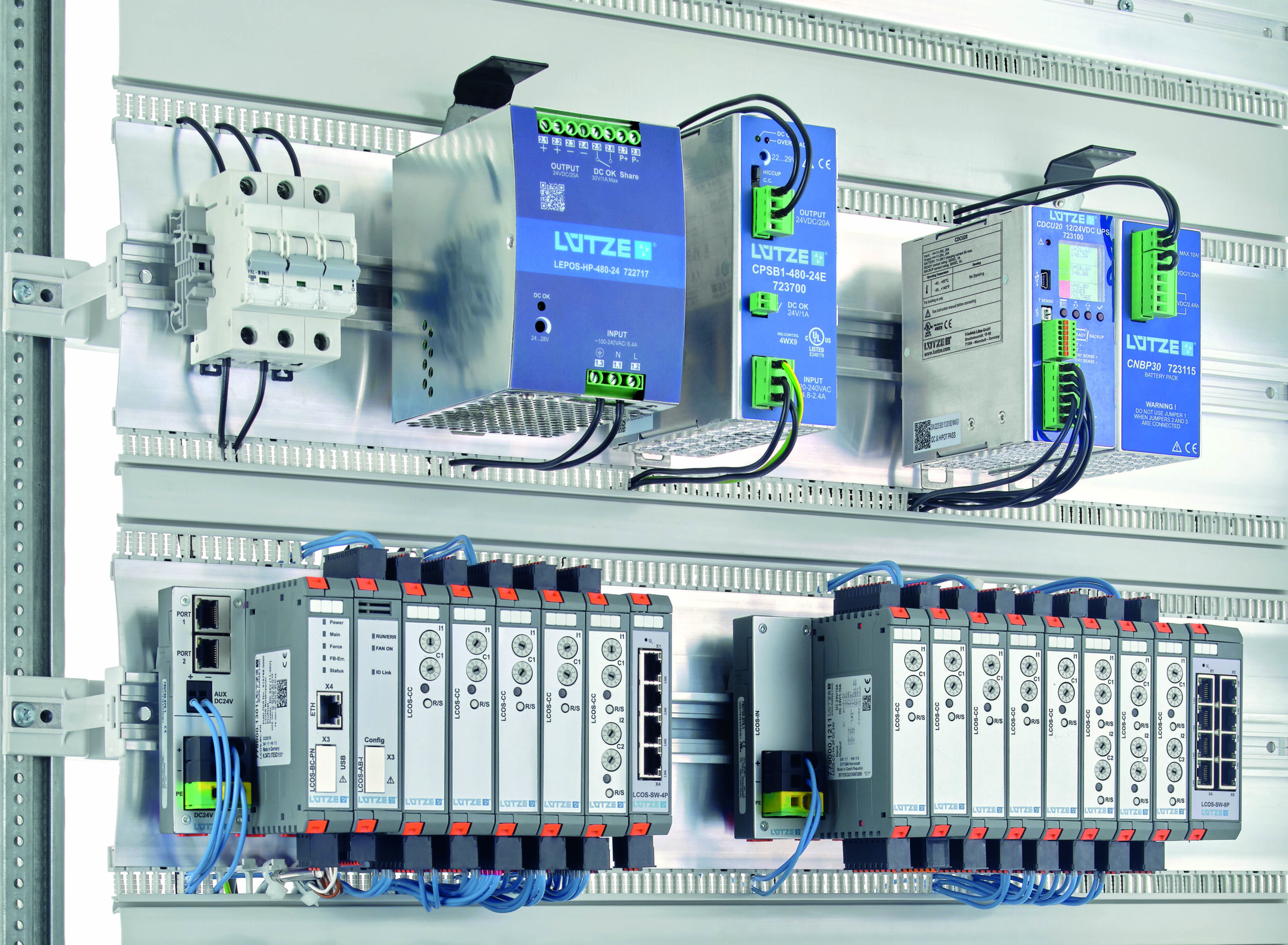

Leistungsfähige Netzgeräte mit intelligenter Lastüberwachung

Der Mix macht’s

-

Automatisierung für mobile Roboter in der Produktion

Smarter Transport für beengte Umgebungen

-

Zuverlässige Messtechnik für die Desinfektion

Sauberes Trinkwasser