Ethercat ist eine Ethernet-basierte Kommunikationstechnologie, die für die Anforderungen der modernen Automatisierungstechnik optimiert ist. Es werden Standard-Ethernet-Kabel verwendet, wie sie aus dem Office-Bereich bekannt sind. Der Ethercat-Master, der das Netzwerk und die Kommunikation kontrolliert (Ethercat ist ein Master-Slave-System), wird z.B. auf einem Industrie-PC in Software realisiert; einzige Hardware-Anforderung ist eine Standard-Netzwerkkarte. Die Ethercat-Slave-Geräte basieren auf einem Ethercat-Kommunikations-Chip, dem sogenannten Ethercat Slave Controller oder ESC. In diesem wird die gesamte Prozessdatenkommunikation abgearbeitet. Dadurch wird eine einheitliche Übertragungsgeschwindigkeit und Zuverlässigkeit der Kommunikation garantiert, unabhängig von der jeweiligen gerätespezifischen Implementierung. Über gängige Prozessdatenschnittstellen mit einem DPRAM werden die Prozessdaten zwischen Ethercat und dem Applikations-Controller ausgetauscht. Die Topologie des Netzwerks kann vom Ethercat-Netzwerk-Konfigurator online ermittelt werden, indem Portanzahl und Link-Status jedes einzelnen Gerätes ausgelesen werden. Der Adressraum bietet die Möglichkeit zur Adressierung von über 65.000 Geräten in einem Segment. Der Betriebszustand aller Geräte wird in jedem Zyklus überprüft; Gerätefehler werden zyklussynchron erkannt, sodass das Anwenderprogramm in Echtzeit reagieren kann. Verarbeitung von Ethernet-Datagrammen im Durchlauf Ethercat-Datagramme werden im Durchlauf bearbeitet. Dabei werden Lese- und Schreibzugriffe immer nur auf einem kleinen Ausschnitt des gesamten Telegramms ausgeführt. Das Telegramm wird sofort zum nächsten Ethercat-Gerät weitergeleitet (Bild 1) und nicht zunächst empfangen, dann bearbeitet und danach versendet. Bearbeitungsreihenfolge im Full-Duplex-Mode Ethercat arbeitet im Full-Duplex-Mode. Telegramme werden auf einem Leitungspaar in der \’Processing Direction\‘, also in Richtung vom Master zum Slave versendet. Die Frames werden vom Ethercat-Gerät nur in dieser Richtung bearbeitet und zum nachfolgenden Gerät weitergeleitet, bis das Telegramm alle Geräte durchlaufen hat. Das letzte Gerät sendet das Telegramm auf dem zweiten Leitungspaar im Kabel in \’Forwarding Direction\‘ zurück zum Master. Dabei bildet Ethercat immer eine logische Ringstruktur, unabhängig von der gewählten Topologie (Bild 1). Einheitliche Systemzeit und Synchronisierung Ethercat-Geräte implementieren eine präzise Zeit in Hardware, genauer im ESC. Die verteilten Uhren geben dem Ethercat-Synchronisierungsmechanismus seinen Namen \’Distributed Clocks\‘ (DC). In der Regel wird das erste DC-Gerät nach dem Master als Referenzuhr verwendet, auf das alle anderen Geräte abgeglichen werden. Hierzu zählt der Ausgleich der unterschiedlichen Startzeiten der Uhren, einschließlich der des Masters, und der Verzögerung durch Kabel und Hardware. Auf der so erzeugten einheitlichen Zeitbasis können Anwendungen, die Daten auf mehreren Geräten gleichzeitig und synchron ausgeben oder einlesen sollen, realisiert werden. Hochgenauen Antriebs- oder Messtechnikanwendungen steht mit diesem Mechanismus eine Zeitbasis mit einer Abweichung von weit unter 1µs zur Verfügung. Übertragungsphysik und Signalerzeugung Ethercat wird auf den Medien 100Base-TX, 100Base-FX und E-Bus übertragen. E-Bus, das auf der LVDS-Übertragungsphysik basiert, wird für die geräteinterne Kommunikation verwendet. Es lässt sich kompakt implementieren. Die 100Base-Codiervarianten werden über PHYs an den Ethercat-Slave-Controller angebunden. Als Schnittstelle dient das Media Independent Interface (MII). Jeder Ethercat-Slave-Controller erzeugt das physikalische Signal neu, wodurch eine gleichbleibende, topologieunabhängige Signalqualität erreicht wird. Außerdem ist dadurch eine unbegrenzte Zahl von Medienwechseln möglich. Topologiemöglichkeiten mit Ethercat Topologien können sich in ihrer Komplexität erheblich unterscheiden. Die Bandbreite reicht über einfache Topologien, wie Linie, Baum, Stern oder gemischte Varianten, bis zu solchen mit segment- und systemüberschreitendem Daten- und Zeitstempelaustausch. Die Baumstruktur kombiniert die Topologie Daisy Chain mit Stichleitungen/Linientopologie. Diese klassischen Topologien werden sowohl in reiner Form als auch beliebig kombiniert von Ethercat unterstützt. Ethercat-Geräte unterscheiden sich in der Port-Anzahl. Geräte mit mehr als zwei Ports (viele Ethercat-Slave-Controller unterstützen bis zu vier Ports) dienen zum Anschluss von Stichleitungen (Bild 2). Im Ethercat-Klemmensystem kann die Sterntopologie einfach mit der Zwei-Port-Ethercat-Abzweigklemme EK1122 umgesetzt werden. Die Sterntopologie hat – wie auch die Baumtopologie – den Vorteil, dass ein Geräteausfall oder ein Leitungsbruch nicht zum Abkoppeln anderer Geräte führt (Bild 3). Auch bei dieser Topologie bleibt der logische Ring erhalten und damit die darauf basierenden Echtzeiteigenschaften. Ab- und Ankoppeln von Geräten per Hot-Connect Hot-Connect ermöglicht das Ab- und Ankoppeln von Geräten oder Segmenten im laufenden Betrieb. Komfortabel geht dies mit den Ethercat-Kopplern EK1101 und EK1501 (Lichtwellenleiter) mit zusätzlichem ID-Switch: Sie werden unabhängig von ihrer Position im Netz erkannt und können an jedem freien Port angeschlossen werden. Aufgrund der Eigenschaften des Ethercat-Slave-Controllers wird der Ankoppelvorgang schnell erkannt. Ports können auch vom Master aus gezielt abgeschaltet werden, bevor das Gerät oder Segment abgekoppelt wird. Ringstruktur für Kabelredundanz Für die Umsetzung der Kabelredundanz wird die Ringtopologie verwendet (Bild 4). Hierzu wird das letzte Gerät in der Bearbeitungsreihenfolge mit dem Master verbunden. Als letztes Gerät eignen sich alle Geräte mit mindestens einem freien MII-Port. Für die Redundanz wird hardwareseitig lediglich ein zweiter Ethernet-Port verwendet; der Master bleibt ansonsten auch hier eine Software-Implementierung. Synchronisierung mehrerer Ethercat-Netze Der Datenaustausch zwischen zwei oder mehreren Ethercat-Netzen kann einfach mit mehreren Switchports oder einer Bridge realisiert werden (Bild 5). Dabei können zwei Switchports aus unterschiedlichen Segmenten miteinander verbunden werden, um Daten auszutauschen. Mit der Ethercat-Bridge-Klemme EL6692 können zusätzlich zum Datenaustausch Netzwerke synchronisiert werden, um damit über Systemgrenzen hinweg eine einheitliche Zeitbasis zur Verfügung zu stellen. Das ist z.B. im Prüfstandsbau oder bei modularen Maschinen mit mehreren Steuerungen von Interesse. Ethercat bietet neben dieser auch noch weitere Möglichkeiten der Master-Master-Kommunikation. Master-Master- und Slave-Slave-Kommunikation Master können z.B. direkt mit Standard-Switchen und einer zweiten Netzwerkkarte oder alternativ über eine Ethercat-Switchport-Klemme EL6601 (1 Port) oder EL6604 (4 Ports) verbunden werden, um untereinander sowohl azyklische als auch zyklische Daten auszutauschen. Beim Austausch von Daten zwischen verschiedenen Slaves übernimmt der Master die Funktion eines Routers. Daten werden von einem Gerät gelesen und im Master vom Eingangsprozessabbild ins Ausgangsprozessabbild kopiert und anschließend versendet. Das kann sogar in ein und demselben Steuerungszyklus geschehen. Für hohe Anforderungen kann auch die topologieabhängige Variante der Slave-Slave-Kommunikation eingesetzt werden: Ein Gerät fügt Daten in das durchlaufende Telegramm ein, die von nachfolgenden Geräten ausgewertet werden. Planungshilfe für Anwender: Bestimmen der Durchleitezeit Im Folgenden werden einige der wichtigsten Punkte für die Netzwerkplanung erläutert. Dazu gehört z.B. die Bestimmung der Durchleitezeit. Da Ethercat das Full-Duplex-Verfahren nutzt, können mehrere Telegramme hintereinander gesendet werden, ohne auf die Rückkehr des vorangegangenen Frames zu warten. Daher ist die Zykluszeit nicht mit der Durchleitezeit gleichzusetzen. In der Praxis wird diese jedoch oft als minimale Zykluszeit angesetzt; sie kann unter Vernachlässigung aller Optimierungsmöglichkeiten und der Symmetrie der Ein- und Ausgangsdaten folgendermaßen bestimmt werden: tDelay = m x tE-Bus + n x tMII + tPD + 2 x tKabel Verzögerung durch ein Gerät mit zwei E-Bus-/MII-Ports Die Verzögerung durch ein Ethercat-Gerät mit zwei E-Bus-Ports (z.B. modulare E/As), wird durch die Hardware-Verzögerung des Ethercat-Slave-Controllers bestimmt und beträgt etwa 0,3µs. Die Verzögerung durch ein Ethercat-Gerät mit zwei MII-Ports (z.B. Antrieb) mit zwei RJ45-Ethernet-Steckern wird durch die Hardware-Verzögerung des EtherCAT-Slave-Controllers und der zwei PHYs bestimmt. Sie beträgt – je nach PHY – etwa 1,2µs. Die Auswahl der Topologie hat bei Ethercat keinerlei nachteiligen Einfluss auf die Funktionalität, Echtzeit oder andere Features. Diese Tatsache ermöglicht es, die Topologie voll auf die physikalische Ausdehnung der Anlage und die Verwendung besonderer Funktionalitäten, wie Hot-Connect oder Redundanz, zuzuschneiden. Einsatz von Hot-Connect, Distributed Clocks und Device Replacement Viele Applikationen erfordern eine Änderung der E/A-Konfiguration während des Betriebes. Beispiele sind Bearbeitungszentren mit wechselnden, sensorbestückten Werkzeugsystemen oder Druckmaschinen, bei denen einzelne Druckwerke abgeschaltet werden. Die Protokollstruktur des Ethercat-Systems trägt diesen Anforderungen Rechnung: Die Hot-Connect-Funktion ermöglicht es, Teile des Netzwerkes im laufenden Betrieb an- und abzukoppeln, umzukonfigurieren und so flexibel auf wechselnde Ausbaustufen zu reagieren (Bild 3). Kommt es bei komplexen Geräten zum Austauschfall, muss das Ersatzgerät identisch parametriert sein. Das erfordert Kenntnisse im Umgang mit speziellen Parametrierungsprogrammen sowie über die einzustellenden Parameter. Dieses Wissen ist oft vor Ort nicht vorhanden. Bei Ethercat kann dieses Problem durch die DeviceReplacement-Funktionalität umgangen werden. Dabei werden die Parameterdaten im Master gespeichert und automatisch beim Einschalten auf das Gerät gespielt. Die Funktionalität des Synchronisierungsmechanismus Distributed Clocks (DC) ist unabhängig von der Netzwerkstruktur. Geräte mit und ohne Distributed Clocks können beliebig angeordnet werden. Die Synchronisierung der Uhren wird automatisch vom Ethercat-Master durchgeführt, sodass der Anwender keine speziellen Einstellungen vornehmen muss.

Topologievarianten von Ethercat im Überblick

-

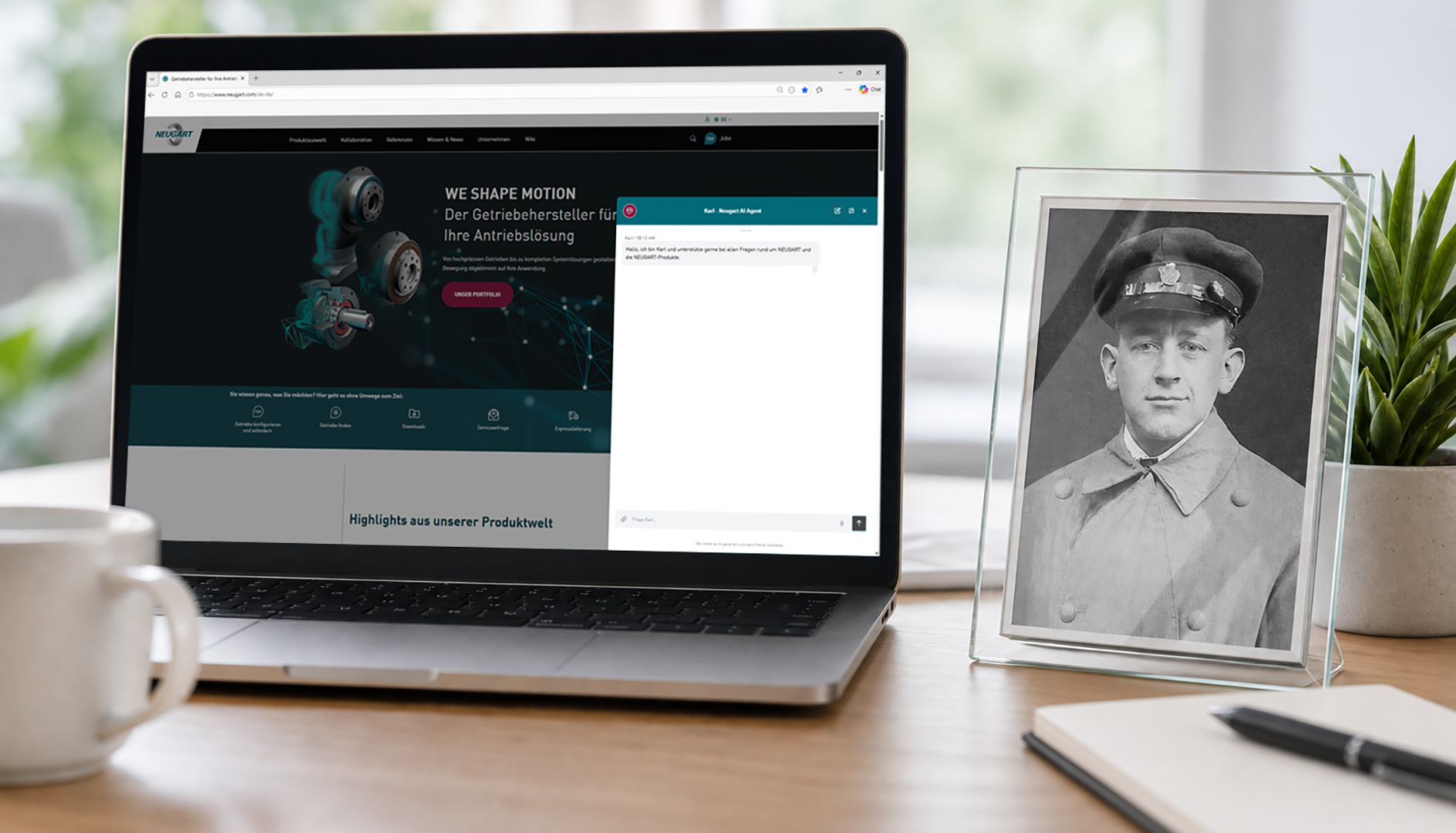

Künstliche Intelligenz

KI-Agent unterstützt weltweiten technischen Service

Mit dem KI-Agenten ‚Karl‘ erweitert Neugart sein digitales Serviceangebot um einen weltweit verfügbaren Support-Assistenten.

-

Zentrale Überwachung von Profibus- und Profinet-Netzwerken in einer einzigen Anwendung

Monitoringlösung unterstützt jetzt auch Profinet

Mit PlantPerfect Monitor 2.00 erweitert Softing Industrial Automation seine Monitoringlösung um Profinet-Unterstützung.

-

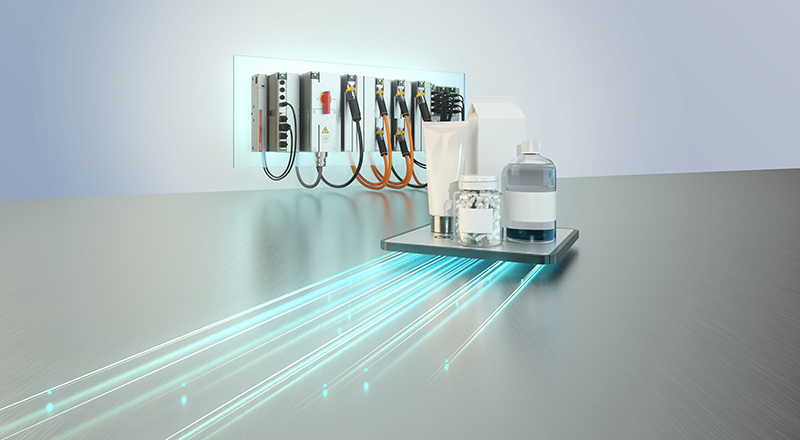

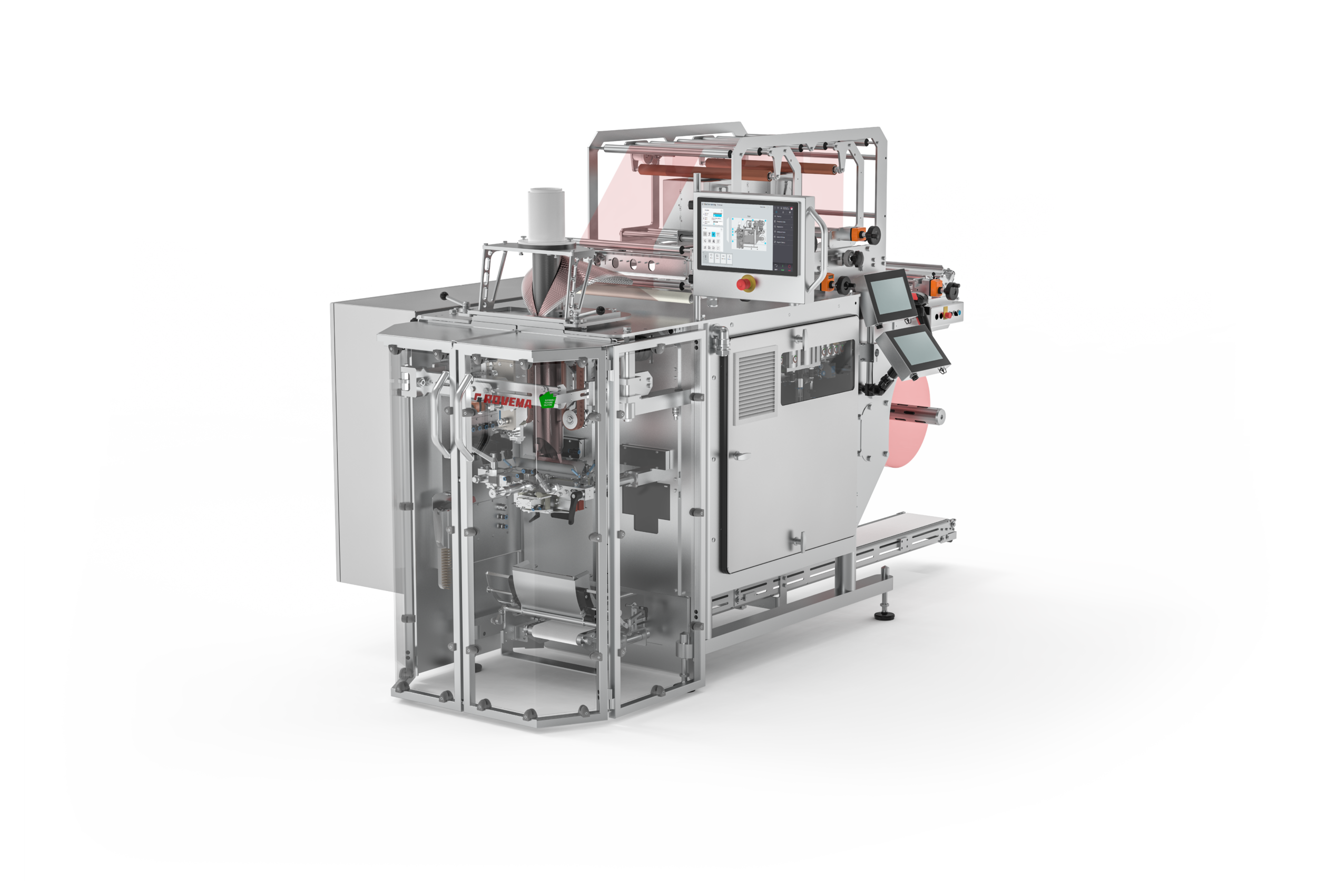

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse.

-

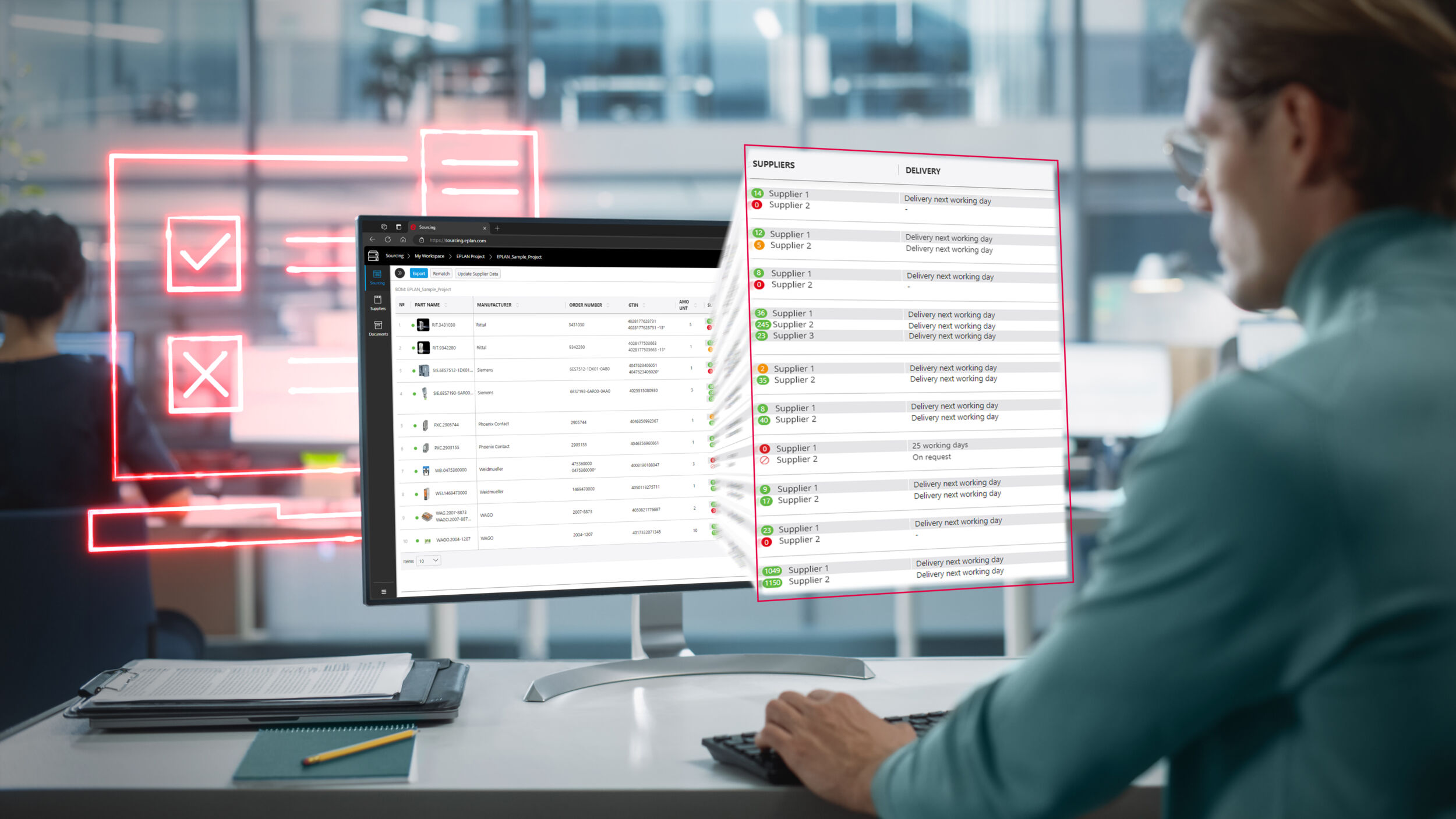

Eplan

Smart Sourcing verbindet Elektrokonstruktion und Beschaffung

Mit Eplan Smart Sourcing stellt Eplan eine neue Software zur intelligenten Verknüpfung von Elektrokonstruktion und Beschaffung vor.

-

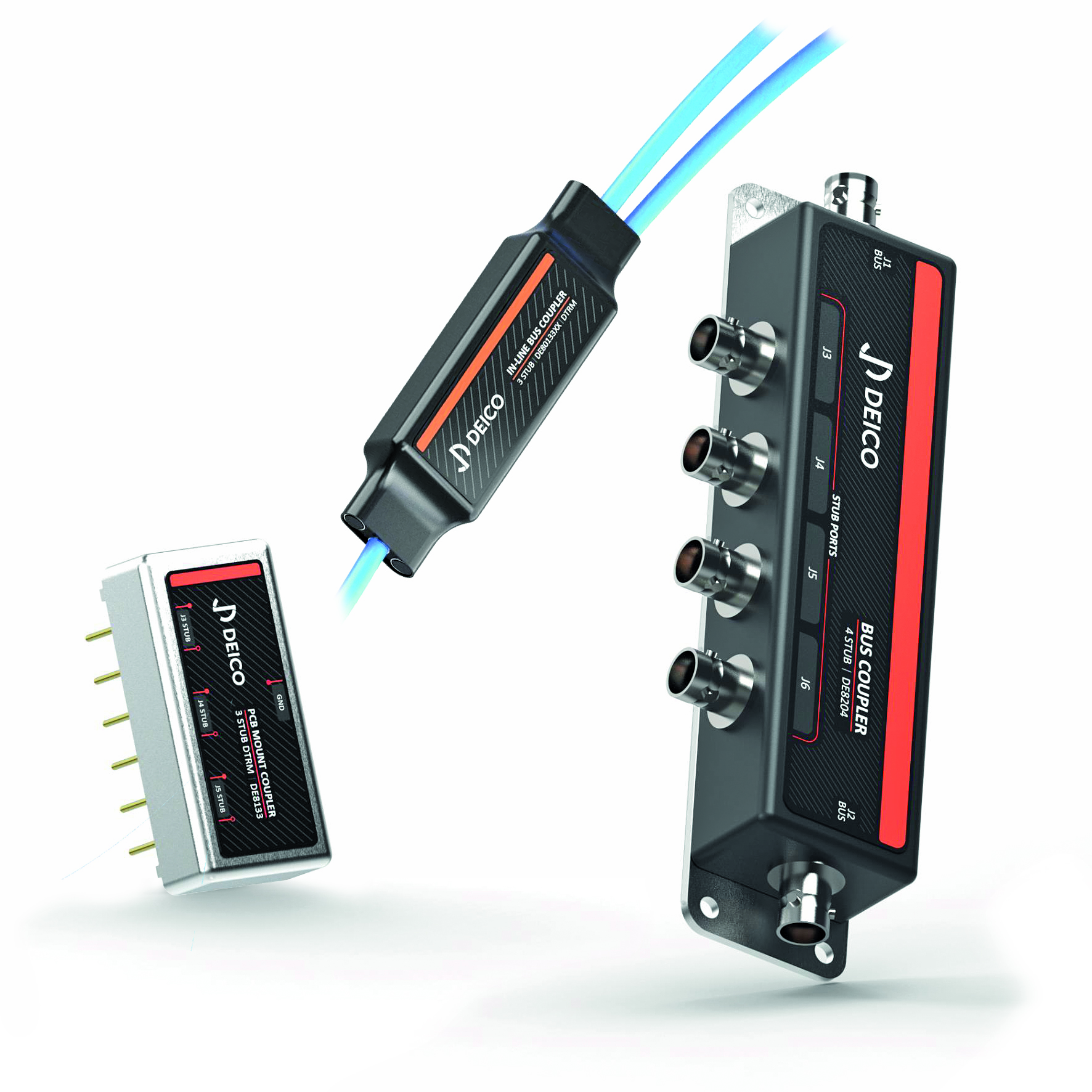

Messtechnikzubehör

DataTec erweitert Portfolio um Signalzugriffs- und Verbindungslösungen

DataTec baut sein Angebot im Bereich Messtechnikzubehör aus und vertreibt künftig im DACH-Raum spezialisierte Signalzugriffs- und Verbindungslösungen von Deico.

-

Anzeige

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt…

-

Messgerät

Kalibrator und Präzisionsmultimeter in einem Gerät

Mit der neuen Metracal CM Serie kombiniert Gossen Metrawatt Kalibrator und Präzisionsmultimeter in…

-

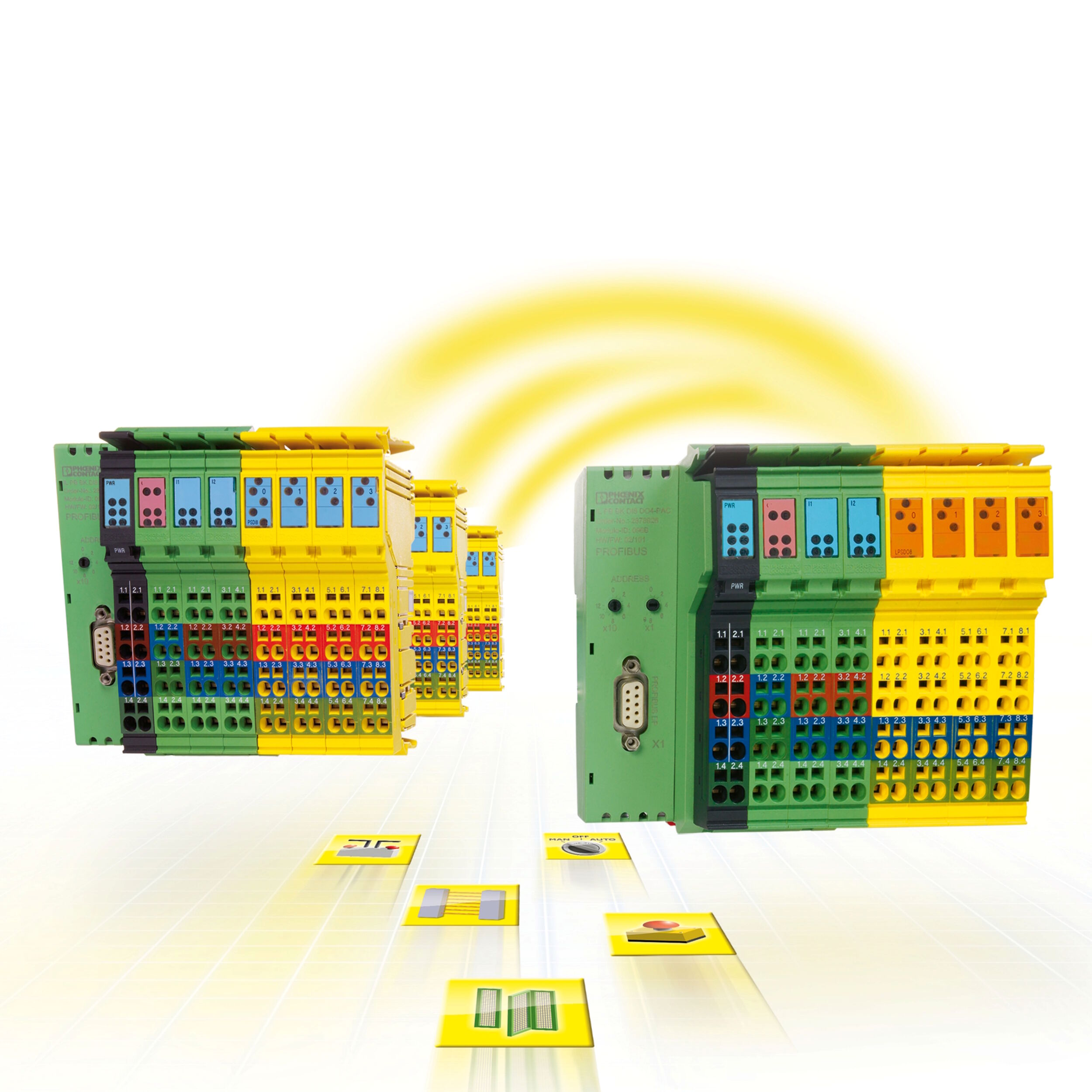

Modulare I/O-Systeme werden zur Architektur hinter moderner Produktion

Vom Anschlusspunkt zur Dateninfrastruktur

Industrielle Steuerungssysteme werden nicht mehr durch zentralisierte Logik und starre Architekturen bestimmt, sondern…

-

Führungswechsel bei der OI4 Alliance

Die Open Industry 4.0 Alliance stellt seine Führung um: Ab Juli übernimmt Michael…

-

Produktion in den energieintensiven Industriezweigen um 1,2% gestiegen

Die reale (preisbereinigte) Produktion im Produzierenden Gewerbe ist nach vorläufigen Angaben des Statistischen…

-

Jedes zwölfte Unternehmen sieht wirtschaftliche Existenz bedroht

8,1% der Unternehmen in Deutschland sehen den eigenen Fortbestand gefährdet.

-

Messevorschau Sensor+Test 2026

Starkes Rahmenprogramm auf dem Branchentreffpunkt

Die Sensor+Test 2026 bietet ein umfassendes Rahmenprogramm mit Fachforen und Kongressen. Besucher erhalten…

-

Sensorbasierte Echtzeitüberwachung des Schmierungszustands

Das Lager wird zum Sensor

Lagerschäden werden mit klassischer Sensortechnologie typischerweise erst in einem bereits fortgeschrittenen Stadium erkannt,…

-

Nachgefragt: Wie weit die Industrie bei Umsetzung, Security und Compliance ist – Teil 1

Maschinenverordnung 2027: Die Zeit läuft

Der Countdown läuft: Am 20. Januar 2027 wird die EU-Maschinenverordnung 2023/1230 verbindlich. Doch…

-

Platzsparende Antriebstechnik für die Verpackungsindustrie

Effizient, robust und kompakt

In der Lebensmittel- und Getränkeproduktion ist der Platz meist begrenzt. Daher ist bei…

-

Workshop ebnet produzierenden Unternehmen den Weg zur Smart Factory

KI in der Praxis

Smart Manufacturing verlangt nach konkreten Projekten. Ein Workshop zeigt praxisnahe Wege zur Smart…

-

Bomag standardisiert die Elektrokonstruktion von mobilen Arbeitsmaschinen

Der Kabelbaum als digitaler Zwilling

Kabelbäume zählen zu den aufwendigsten Baugruppen mobiler Maschinen – und entstehen in vielen…

-

Kompakte S7-Steuerung mit Touchpanel

Die Jedermanns-SPS

Kompakte Panel-SPS-Lösungen mit integrierter Steuerung und I/Os ermöglichen den wirtschaftlichen Ersatz klassischer Handbedienelemente,…

-

Webbasiertes Engineering-Tool als Designer für die schaltschranklose Automatisierung

„Wir vereinfachen die Umsetzung drastisch“

Der neue MX-System Designer von Beckhoff ermöglicht strukturierte und technisch validierte elektrische Auslegung…

-

Integrierte Kompaktantriebe ermöglichen schaltschranklose Maschinen

Es geht auch ohne Einspeisemodul

Dezentrale Servomotoren kommen häufig bei räumlich verteilten Einzelachsen zum Einsatz. Die im Motor…

-

Cobots bringen mehr Effizienz in die EMS-Fertigung

Bestückung neu gedacht

Mit Cobots lassen sich auch komplizierte Prozesse teilautomatisieren, etwa die Bestückung von Leiterplatten…

-

Neue Ansätze und Geschäftsmodelle für zirkuläre Fluidtechnik

Mehr als nur nachhaltig

> Neue Ansätze & Geschäftsmodelle für zirkuläre Fluidtechnik. Bürkert unterstützt Transformationsprozess mit Lösungen…

-

Assistenz für reproduzierbare Fertigungsschritte

Digitale Ordnung statt Papierstapel

Auch wenn viele Produktionen hochautomatisiert sind, spielt sich ein entscheidender Teil der Wertschöpfung…

das könnte sie auch interessieren

-

-

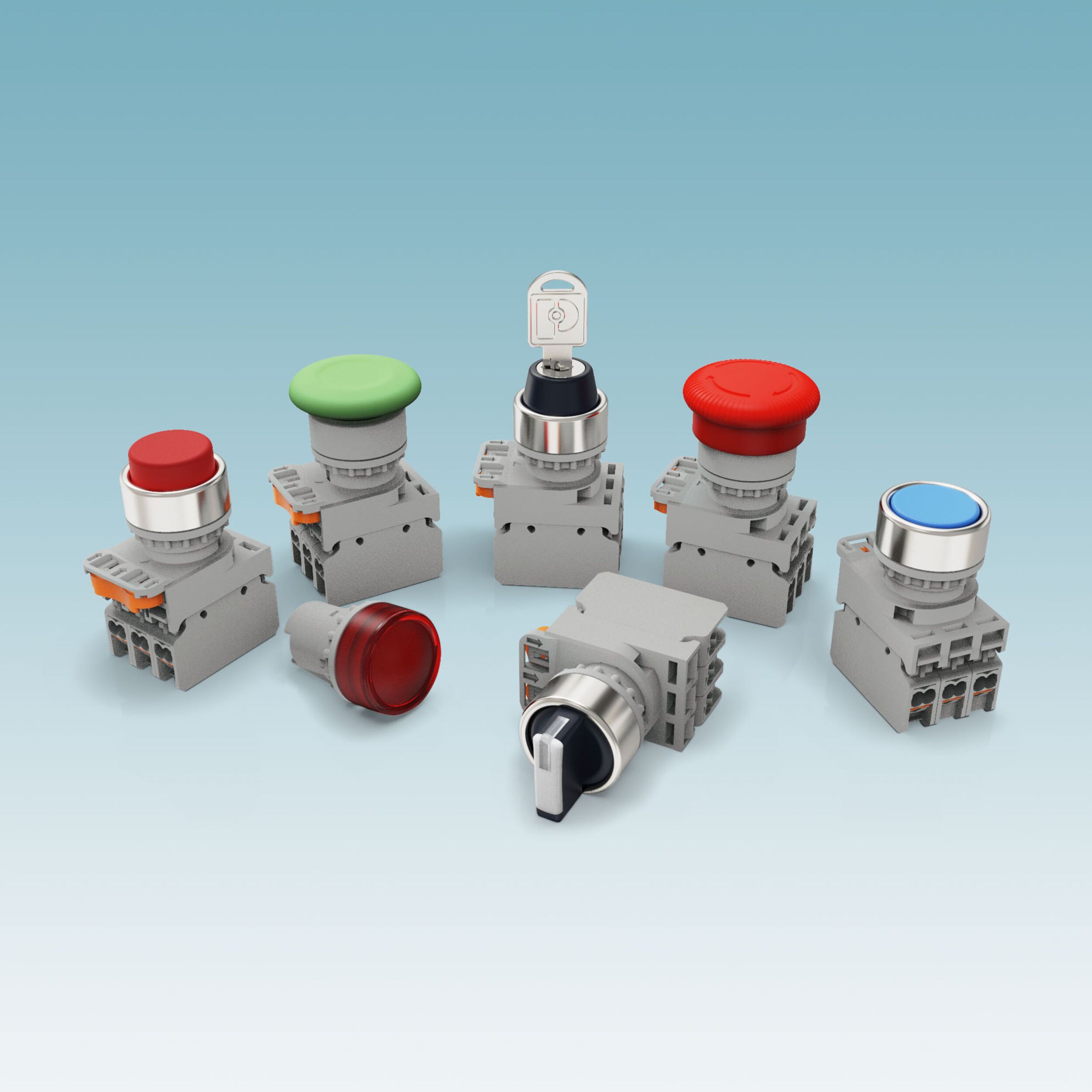

Über 200 Artikel

Bedienen und Signalisieren

-

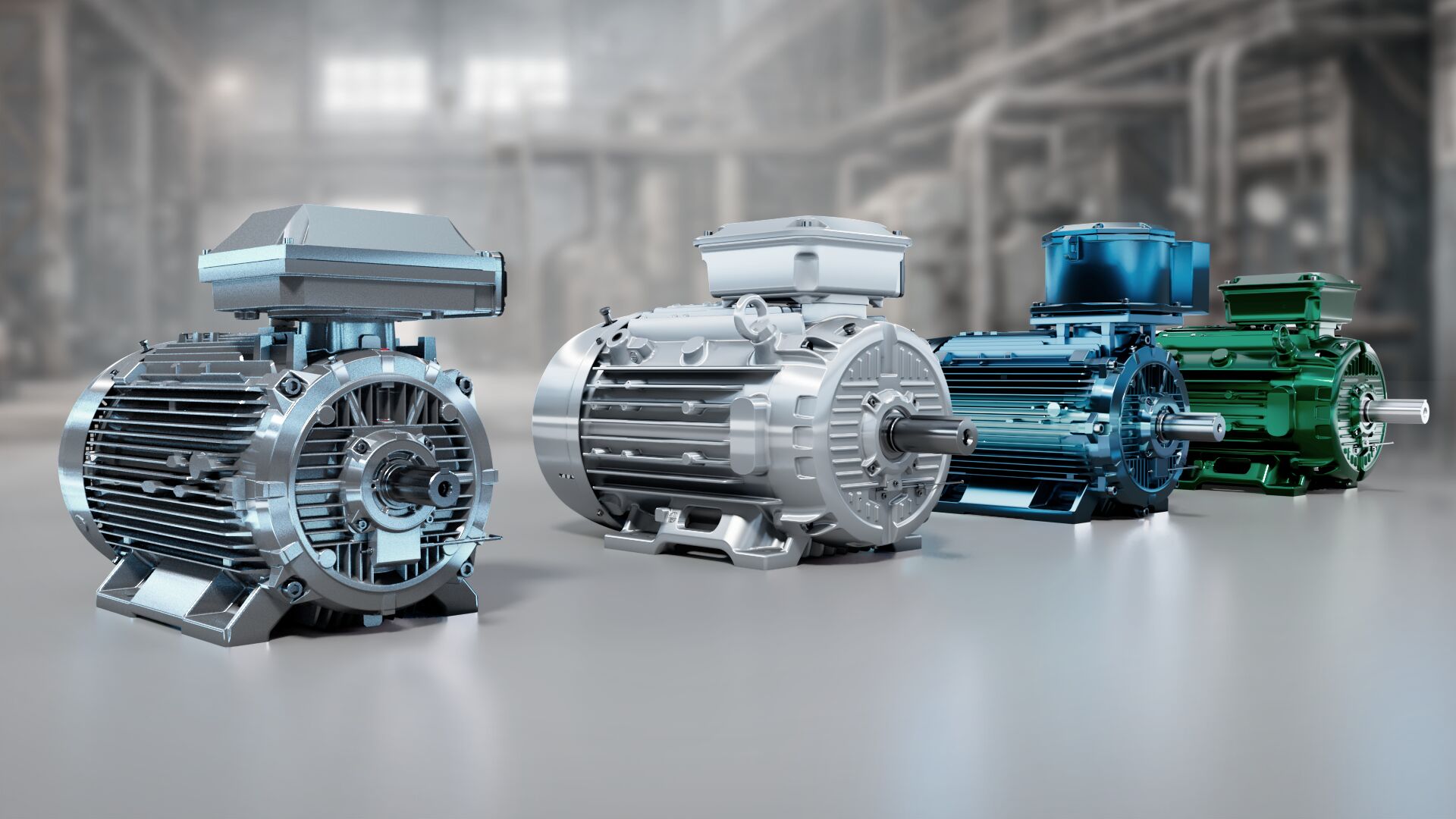

Für Ex-Bereiche

Magnetfreier IE6-Motor

-

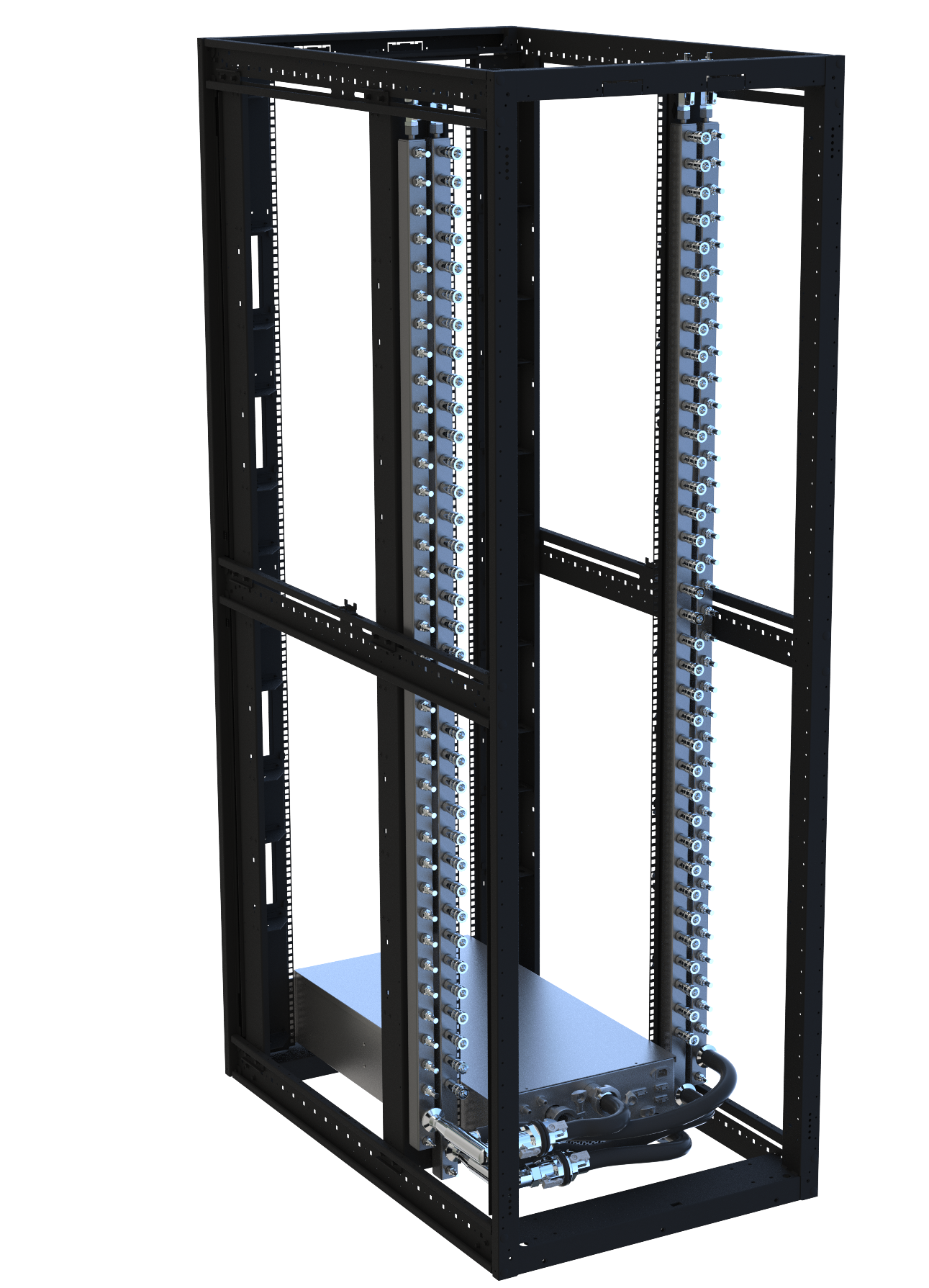

Für Rechenzentren

Direct-to-Chip-Flüssigkühlung