Mit der Konvergenz von IT und OT müssen Fabrikautomatisierung und industrielle Anwendungen gegen aktuelle und zukünftige Cybersecurity-Bedrohungen gewappnet sein. Zwar treten IT-Vorfälle häufiger auf, doch OT-Vorfälle sind meist wesentlich destruktiver und können Leib und Leben, aber auch ganze Unternehmen gefährden. Die technische Kluft zwischen IT- und OT-Systemen erschwert es, etablierte IT-Sicherheitsmechanismen einfach zu übernehmen.

Staatliche und normative Vorgaben

Inzwischen haben nationale, europäische und internationale Institutionen die Relevanz von OT-Security erkannt. Neben dem Schutz der Gesellschaft und Wirtschaft sind auch staatliche Akteure involviert, die Cyberangriffe strategisch einsetzen. Ein zentrales Ergebnis auf EU-Ebene ist der Cyber Resilience Act (CRA). Dieser bezieht sich auf alle Produkte mit digitalen Elementen, die in der Europäischen Union vertrieben werden – also auch auf OT-Komponenten. Der CRA wird nach einer Übergangszeit bis November 2027 ohne nationale Gesetzgebung europaweit gültig.

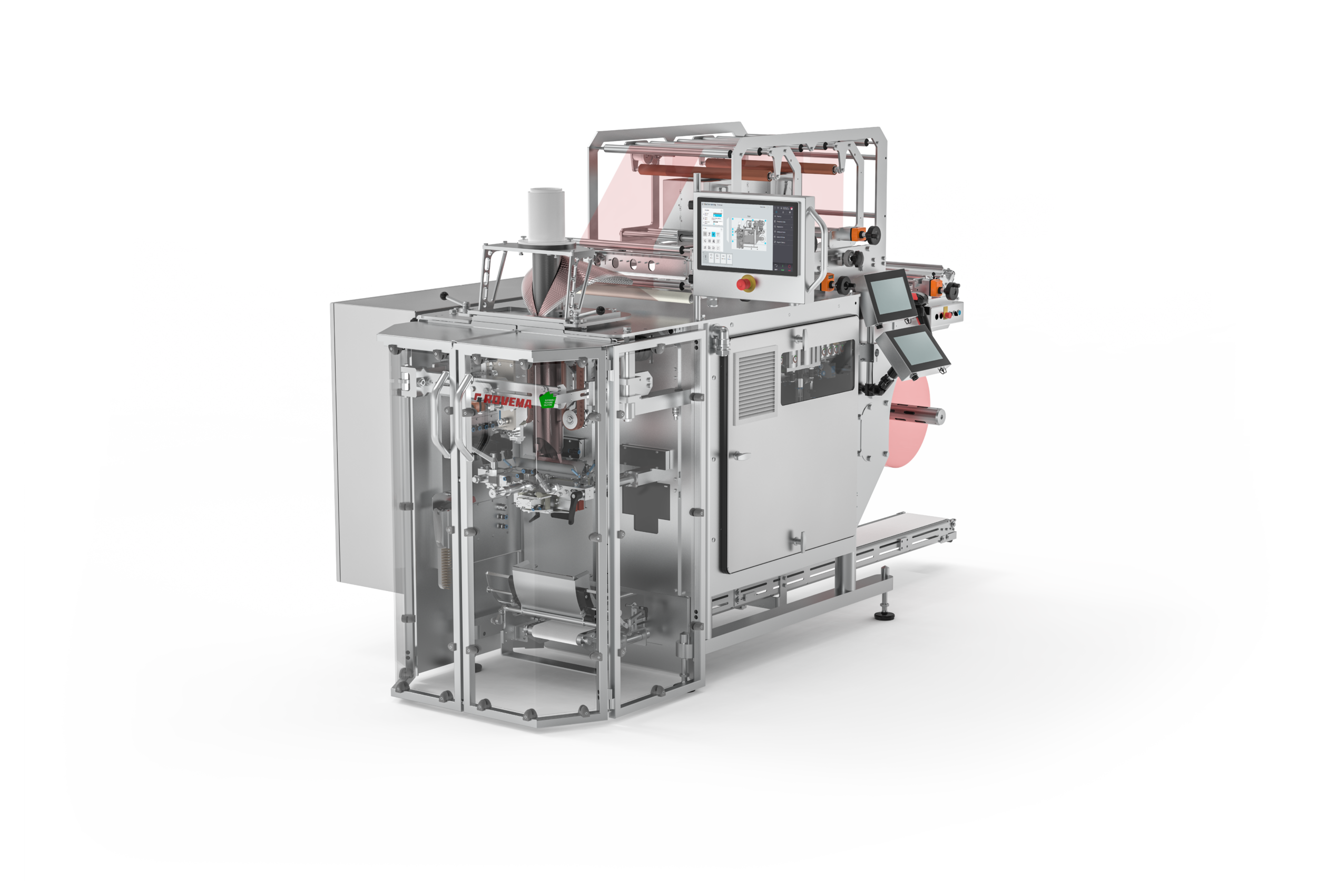

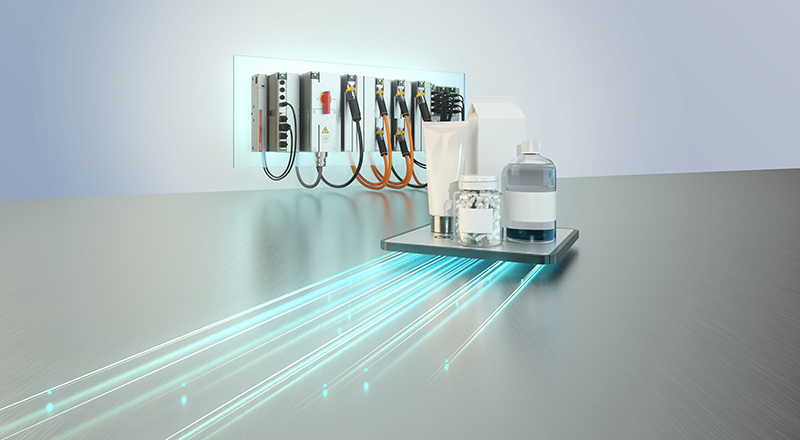

Während der CRA den Fokus auf Produkte legt, adressiert die NIS-2 Richtlinie vor allem Prozesse und IT in Unternehmen, insbesondere in kritischen Infrastrukturen (KRITIS) und KRITIS-nahen Betrieben. Zudem finden sich Cybersecurity-Anforderungen in weiteren Normen und Regularien wie der Maschinenverordnung 2023/1230, der Radio Equipment Directive (RED, Artikel 3.3), der UNR 155/156 (automotive communication) oder der IEC61508 (Functional Safety). Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse. ‣ weiterlesen

Vorsprung im Packaging

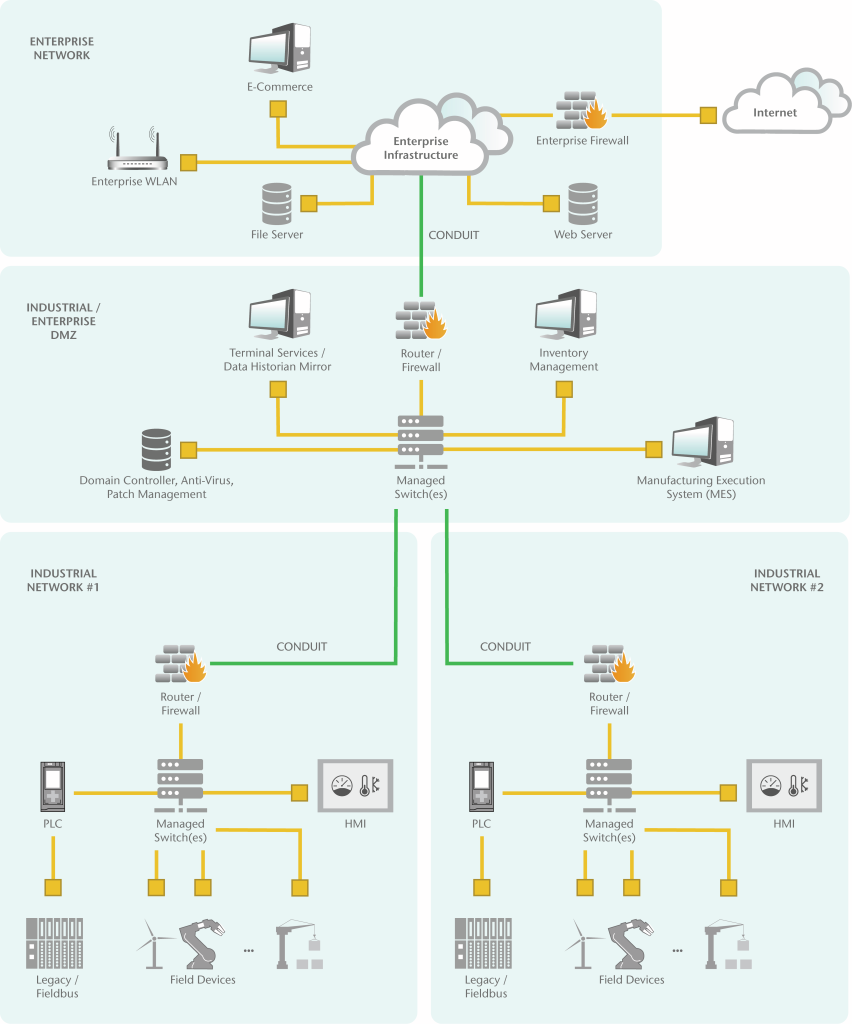

Lösungsansatz der IEC62443 für sichere OT-Umgebungen

Die Normenreihe IEC62443 ist speziell auf industrielle Kommunikationssysteme (Industrial Automation & Control Systems, IACS) ausgerichtet und bietet einen Rahmen, um Cybersecurity umfassend zu betrachten und praktisch umzusetzen. Die IEC62443 besteht aus vier Teilen. Während der erste Teil (62443-1) Begriffsbestimmungen klärt, befassen sich die weiteren Teile mit der gesamten Wertschöpfungskette einer Anlage: vom Komponentenlieferanten über den Maschinenbauer bis zum Anlagenbetreiber. Jeder Akteur muss seinen Beitrag zur Sicherheit leisten:

- Komponentenlieferant: sichere Entwicklung, Bereitstellung von Sicherheitsupdates über den Lebenszyklus

- Maschinenbauer: Sicherheit in Konzeption, Ausstattung mit sicheren Komponenten, sichere Konfiguration

- Anlagenbetreiber: Sicherer Betrieb, Einspielen von Updates, Schulung von Personal

Alle Beteiligten müssen zudem umfassende Dokumentationen, Hardening Guides und Schulungen bereitstellen sowie potenzielle Sicherheitsrisiken über den gesamten Produktlebenszyklus beobachten und veröffentlichen.

Konzepte der IEC62443

Die IEC62443 verfolgt praxisorientierte Konzepte, um technische und organisatorische Anforderungen abzudecken: