Die Automatisierung der Industrie basiert im großen Maße auf klassischen IT Komponenten. Es werden vielerorts Hard- und Software sowie Systeme aus der klassischen IT auch für die Industrie angepasst und eingesetzt. Folglich werden Systeme verwendet, die in erster Linie nicht für diesen Einsatzweg konzipiert wurden. Ein Beispiel ist das Betriebssystem Windows XP von Microsoft, das in vielen Scada-Systemen zum Einsatz kommt. Primär wurde es aber nicht für diesen Einsatzzweck entwickelt oder gar getestet. Darüber hinaus bestehen Verbindungen von ICS-Systemen zu Office-IT-Netzen, um beispielsweise Produktionsdaten auszutauschen. Dadurch werden industrielle Systeme den gleichen Gefahren ausgesetzt, die auch für Office-Systeme gelten. Laut einer aktuellen Studie des Verbands Deutscher Maschinen- und Anlagenbau e.V. (VDMA) erwarten 63% der Industrieanlagenbetreiber einen stetigen Anstieg von Angriffen auf Produktionsanlagen. Diese Aussage kann mit Studienergebnissen des renommierten IT-Sicherheits-Trainingsinstitut SANS unterstrichen werden, in der 70% der Befragten das Risiko eines Angriffs für ihre Anlage auf hoch oder sehr hoch betiteln. Typische IT-Risiken sind neben menschlichem Versagen beispielsweise Cyber-Angriffe auf Industrieanlagen über das Office-Netzwerk oder aus dem Internet durch die Ausnutzung von Software-Schwachstellen, typische Schad-Software oder geplante Sabotage. So verfügen beispielsweise einige PLCs über einen Webserver, der im schlimmsten Fall einem Angreifer die Möglichkeit bietet, das PLC zu kompromittieren und somit entsprechende Produktionsschritte zu verändern. Laut der Studie erkennt ein Großteil der Befragten diese Risiken, jedoch implementieren nur wenige Gegenmaßnahmen und noch weniger steuern die Sicherheit ihrer ICS-Systeme über Managementprozesse. Anlagenbetreiber müssen auf die sich stetig ändernden Gegebenheiten reagieren und geeignete Ansätze sowie Lösungen einführen, um ein adäquates Sicherheitsniveau zu gewährleisten.

Besonderheiten in der ICS Security

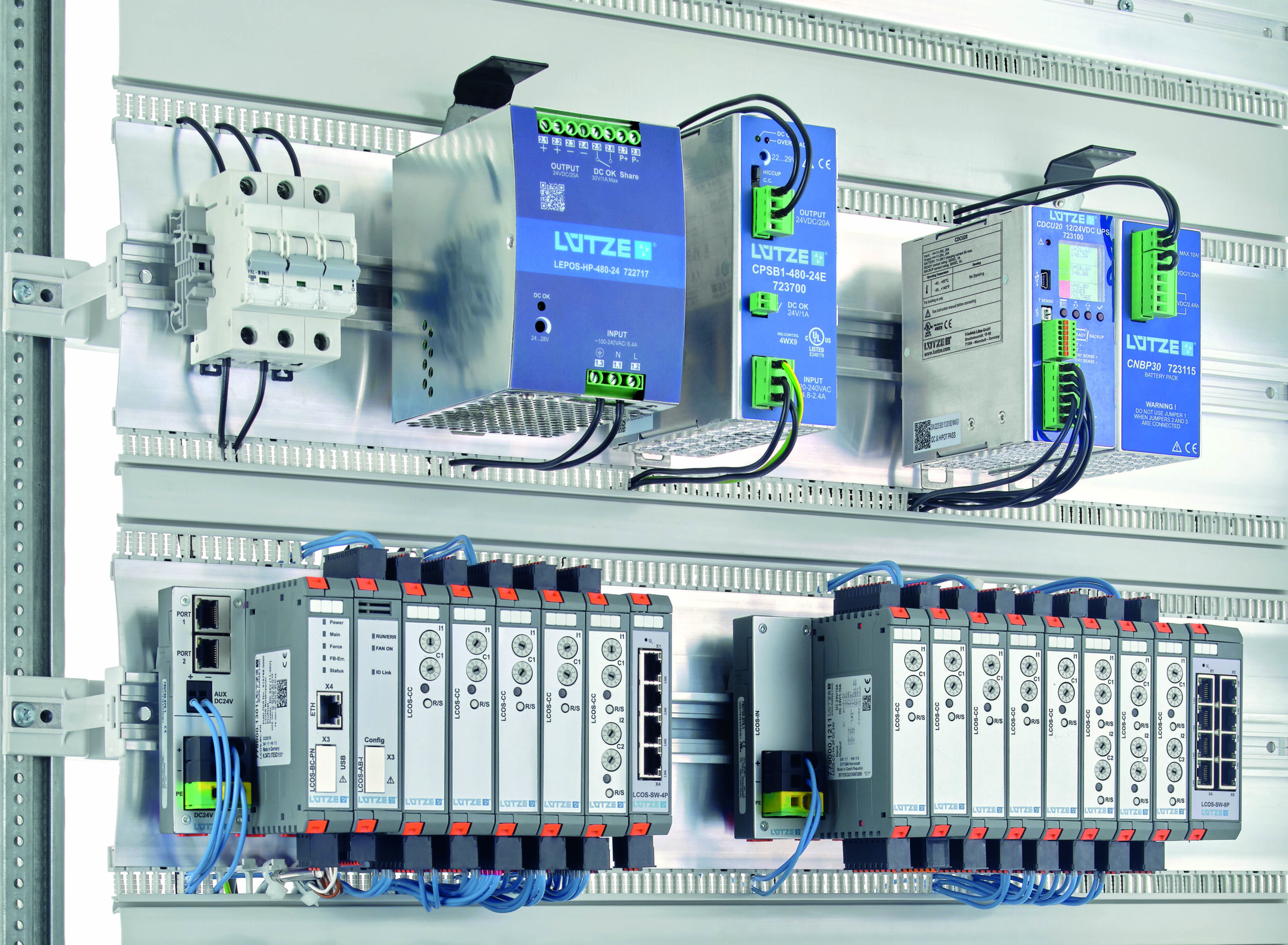

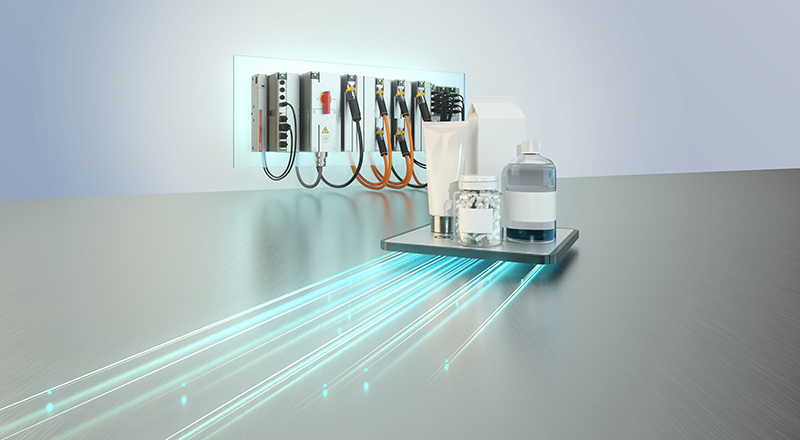

ICS-Umgebungen lassen sich in vier Bereiche unterteilen, die verschiedene Funktionen haben und Technologien nutzen. Für alle Ebenen, ausgehend von unternehmensweiten ERP-Applikationen bis hin zu einzelnen Sensoren und Scada-Systemen, müssen anhand des spezifischen Schutzbedarfs angemessene Sicherheitsmaßnahmen ausgewählt und Schutzzonen etabliert werden. Dabei muss jede Ebene einzeln und in Wechselwirkung mit anderen Ebenen betrachtet werden. Bedingt durch einen in der Regel langen ICS-Lebenszyklus, der nicht selten 15 bis 25 Jahre umfasst, besteht zudem eine besondere Herausforderung darin, Sicherheitsmaßnahmen im laufenden Betrieb in gewachsene Umgebungen einzuführen. Zusätzlich müssen sie in adäquaten Abständen auf Wirksamkeit überprüft und angepasst werden. Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse. ‣ weiterlesen

Vorsprung im Packaging

Top down oder Bottom up?

Anlagenbetreiber, die ihre Sicherheit verbessern wollen, können grundsätzlich mit den folgenden zwei Ansätzen der Herausforderung entgegentreten: entweder am Schopf oder an der Wurzel zu packen. Bei dem Bottom-up-Ansatz (Wurzel) wird versucht, den Gefahren als ersten Schritt durch die Implementierung von technischen Maßnahmen entgegenzuwirken. So können z.B. Sicherheitszonen definiert werden, bei denen Produktions- und Office-Netzwerke durch Firewalls voneinander getrennt sind. Hierbei kann auf den ersten Blick eine schnelle Umsetzung erfolgen. Gerade in einem sensiblen Umfeld, wie dem Industriebereich, ist aber von dieser Methodik abzuraten. Ergebnisse werden zwar schnell erzielt, aber ohne einen Prozess, der einen Blick auf das Ganze hat und auch die Risiken der getroffenen Maßnahmen abschätzen, sowie deren Umsetzung steuern und überwachen kann, werden keine nachhaltigen Ergebnisse erzielt. Wenn man das Thema langfristig angehen und zielgerichtet adressieren will, muss man sich über eine Risikobetrachtung der ICS-Umgebung dem Thema annähern. Neben den technischen Absicherungsmechanismen spielen besonders organisatorische Strukturen und Prozesse eine wesentliche Rolle, die hauptsächlich Rollen und Verantwortlichkeiten im Produktionsumfeld sowie im Unternehmen beleuchten. Dieser Ansatz hat auf den ersten Blick den Nachteil, dass die Umsetzungszeitspanne erster Maßnahmen länger dauert als beim Bottom-up-Ansatz. Jedoch werden alle im Prozess beteiligten Verantwortlichen identifiziert und in die Risikobewertung eingebunden. Dadurch entsteht im Unternehmen ein Konsens über die Notwendigkeit der einzuführenden Sicherheitsmaßnahmen. Als weiteres Ergebnis wird intern ein Sicherheitsrahmenwerk entwickelt, das dem Management eine Steuerung des Sicherheitsniveaus ermöglicht. Sicherheitsrisiken bestehen nicht nur während der produktiven-Phase von Produktionssystemen. Vielmehr muss die Engineering-Phase als auch die Außerbetriebnahme (Ramp Down) der Produktionsstätte in die Betrachtung einbezogen werden. Innerhalb der drei Phasen fordern die Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit ihre entsprechenden Prioritäten und Ausprägungen. Während in der Excecution-Phase ein klarer Fokus auf der Verfügbarkeit des Produktionsprozesses liegt, ist in der Engineering-Phase die Vertraulichkeit und Integrität von Daten in aller Regel als wichtiger einzustufen, da durch unerlaubten Datenabfluss oder durch inkonsistente Daten substantielle monetäre Verluste entstehen.

Governance Frameworks

Es gibt eine Vielzahl von ICS-Sicherheitsstandards, die häufig eine bestimmte Ausrichtung auf eine Industrie- oder einen Anwendungsbereich haben. Neben generellen Standards für Industrieanlagensicherheit gibt es zudem noch branchenspezifische, wie den Standard der \’North American Electric Reliability Corporation\‘, die beispielsweise nur für kritische Infrastrukturen in der Energieversorgungsbranche entwickelt wur-de. Erst durch die adäquate Auswahl von Sicherheitsmaßnahmen aus geeigneten Standards entsteht ein sinnvolles Rahmenwerk. Frameworks, wie z.B. ISO/IEC27001 und Sicherheitsmaßnahmen aus der Office-IT müssen vor dem Einsatz noch an die Spezifika der Industry-IT angepasst werden. Setzt man in der Office-IT beispielsweise einen Viren-scanner ein, um sich vor Virenbefall, Würmern und Trojanern zu schützen, so kann diese Technologie nicht für alle ICS-Systeme uneingeschränkt genutzt werden, da die Systeme einen Viren-scanner gegebenenfalls nicht unterstützen. Ein angemessenes Schutzniveau lässt sich jedoch auch durch verpflichtende Virenscans aller Geräte und Medien erwirken, die mit dem zu schützenden Gerät verbunden werden.