Meldungen über Sicherheitslücken in Scada-Systemen (Software zur Überwachung von Prozessleittechnik in Industrieanlagen) reißen nicht ab. Erst kürzlich veröffentlichte der Sicherheitsexperte Luigi Auriemma eine Liste mit 35 Schwachstellen in Scada-Produkten verschiedener Hersteller. Im März meldete der Heise-Security-Ticker einen weiteren Zero-Day-Exploit. Exploit bezeichnet ein kleines Programm, das spezifische Schwächen eines Computerprogramms gezielt ausnutzt, um es zu manipulieren. Das Zero-Day-Exploit heißt so, weil es vor oder am selben Tag erscheint, an dem die Sicherheitslücke bekannt wird. Es ist so gefährlich, weil kaum ein Entwickler in der Lage ist, die Lücke sofort mittels eines Patchs (Nachbesserung) zu schließen. Die Bandbreite möglicher Angriffe reicht dabei vom unbefugten Herunterladen von Dateien aus der Ferne über ihr nicht-autorisiertes Hochladen bis zur gezielten Manipulation von Diensten. Möglicherweise können einige dieser Lücken auch missbraucht werden, Code einzuschleusen und zu starten. Schließlich hatte auch der Computerwurm Stuxnet Lücken in IT-Komponenten ausgenutzt, um Systeme über das Netz zu infiltrieren und Steuerungen zu manipulieren. In der Prozessleittechnik ist die Sicherheitsproblematik aus diversen Gründen besonders brisant: – Steuerungen und Leittechnik sind immer weiter vernetzt. – Diese Systeme weisen aber kaum Funktionen zum Schutz vor Angriffen auf. – Meist sind die Systeme alt und selten auf dem neuesten Stand. – Viele Scada-Systeme sind teilweise über das Internet ansteuerbar und eine leichte Beute für Angreifer, die verwundbare Systeme mittels bestimmter Begriffe über spezielle Suchmaschinen aufspüren können. Die Entwicklung in der Produktion Während in der Office-Welt mit dem Entstehen und Entwickeln der Netzwerke und des Internets die IT-Sicherheit gleichsam parallel mitgewachsen ist, stellte sich die Situation in der Produktion zunächst ganz anders dar: Komplexe proprietäre, technologiespezifische Kommunikationsprotokolle waren nur an wenigen Schnittstellen mit überlagerten Systemen verbunden. Die Produktionsplanung war getrennt von den Anlagen und ihrer Funktion. Störungen und Bedrohungen konnten lokal begrenzt werden. Eine Fernwartung war per Modem mit geringer Bandbreite möglich. Heute sind die Produktion und ihre Steuerung (IT) in einem Kommunikations-System zusammengewachsen. Sie bilden eine einheitliche Infrastruktur, die über Internetprotokolle zentral gesteuert wird. Ressourcenplanung (ERP), Fertigungssteuerung (MES) und Automation sind miteinander verknüpft. Das ermöglicht eine durchgängige Kommunikation von der Management- bis zur Feldebene ohne Verzögerung, zentrales Berichtswesen (Reporting), zentrale Überwachung (Monitoring) und Fernwartung. Die Vorteile liegen auf der Hand: Die Produktion und ihre Steuerung sind schnell und ohne Medienbruch überall verfügbar und zentral verwaltbar. Diese neuen Chancen stellen uns vor neue Herausforderungen: Für den steigenden Kommunikations- und Integrationsbedarf werden Standards und Schnittstellen entwickelt – und damit wachsen auch die Sicherheitsrisiken. Ebenso wie in der Office-Landschaft wird somit auch in der Produktion die Sicherheit zum Erfolgsfaktor. Unterschiedliche Ausgangssituationen Die IT in der Bürolandschaft musste schon früh vor Bedrohungen geschützt werden: Vertraulichkeit, Authentizität und Unversehrtheit von Daten und Kommunikation waren von Anfang an im Fokus der Sicherheitsexperten und mussten durch Verschlüsselung und andere Sicherheitsmechanismen geschützt werden. Spätestens seit dem \’I-love-you\‘-Virus waren die Risiken bekannt. Informationstechnologie war ohne Sicherheitsfunktionen nicht mehr denkbar, IT und IT-Sicherheit wuchsen zusammen. Anders in der Produktion: Hier wird den neuen Gefahren erst seit Kurzem Aufmerksamkeit geschenkt. Anstelle von Datenschutz und Datensicherheit steht die Verfügbarkeit ganz oben auf der Liste der Bedrohungen. Verantwortlich sind nicht die IT-Abteilung und ihr Leiter, sondern die Instandhaltung und der Produktionsleiter. Bei einem Ausfall der Systeme ist der gesamte Produktionsbetrieb unterbrochen und ein messbar hoher Schaden entsteht. Die unterschiedlichen Ausgangssituationen der Office-IT und der IT in der Produktion erfordern unterschiedliche Betrachtungs- und Herangehensweisen. Gefahren für die IT in der Produktion In einer typischen IT-Landschaft verbindet das interne Datennetz (WAN) die Produktionsstandorte mit dem (geschützten) Office-Netzwerk, in dem sich die Systeme zur Produktionssteuerung befinden, die auch die Qualitätssicherungsdaten (QA) entgegennehmen. Das WAN ermöglicht eine Any-to-Any-Kommunikation zwischen Office und Produktion und zwischen einzelnen Produktionsstandorten. Das Office-Netzwerk ist mit dem Internet verbunden, und über das Internet erhalten Fremdfirmen auch Zugriff auf das Produktionsnetz, etwa um Wartungsarbeiten vorzunehmen. In einer Abteilung eines Produktionsstandortes (Zelle) befinden sich oft mehr als 60 Geräte und Maschinen, die Angriffsziele sein können: Steuergeräte, die in der Regel mit der Maschine installiert werden und keinen gesonderten Lebenszyklus haben, oder PCs, die Konfigurationen für die Steuergeräte erstellen oder Statusdaten der Maschine anzeigen. Hinzu kommen Fremdgeräte von Wartungsmitarbeitern, die direkt mit dem Produktionsnetz verbunden werden. Die konkreten Bedrohungen in dieser Landschaft sind offensichtlich: – die gegenseitige Beeinflussung in den Zellen – Abhängigkeiten zwischen Office und Produktion – Unberechtigte Zugriffe von intern und extern – Gezielte Angriffe, Manipulation, Schadsoftware – Verbreitung von Viren und Würmern – Ausfall der Hardware / Ausfall der Software – Veraltete Software und Betriebssysteme – Unsichere Konfiguration – Vielfalt der Kommunikationsprotokolle – Organisatorische Mängel Allein die Menge der Risiken zeigt, dass die Verfügbarkeit der Produktionsanlagen gefährdet ist. Die Unterschiede zu den Gefahren in der Büro-IT müssen in der Sicherheitskonzeption berücksichtigt werden. IT-Sicherheit für Produktionsanlagen Die besonderen Risiken für die IT-Sicherheit erfordern ein mehrstufiges Sicherheitskonzept für Produktionsanlagen, das drei Bereiche abdeckt: – strategische Ausrichtung: Es werden Standards und Richtlinien für die IT-Sicherheit in der Pro- duktion definiert, um die Sicherheitsmaßnahmen zu überwachen und zu steuern. Dabei kann man sich an der ISO27001 orientieren. – technische Unterstützung: Wie kann das Produktionsnetz abgeschottet werden? Welches Antivirus-Konzept ist geeignet und wie wird das Netz vor unberechtigtem Zugriff geschützt? Ein Fernwartungskonzept wird aufgesetzt und das System durch Härtung gesichert. – organisatorische und betriebliche Maßnahmen: Bei den Mitarbeitern muss ein Sicherheitsbe- wusstsein (Awareness) geschaffen werden, das die Basis jeder Security Policy bildet. Die Be- triebsprozesse im Office und in der Produktion werden synchronisiert und die Bedrohungen gemessen und bewertet. Methodik Das typische Vorgehen zur Schaffung einer sicheren IT-Landschaft erfordert fünf Schritte: eine 360°-Sicherheitsanalyse, das Erarbeiten einer Security Policy, die Konzeption der technischen Lösungen, das Umsetzen der Maßnahmen und die Unterstützung des Betriebs. In der 360°-Sicherheitsanalyse wird zunächst der Ist-Zustand aufgenommen. Angelehnt an internationale Standards – etwa ISO2700x – findet ein organisatorisches Assessment statt, dem eine technische Überprüfung (White-Box-Analyse) von Netzwerk und Systemen folgt. Die Betriebsprozesse in Produktion und IT werden analysiert und einer ganzheitlichen Betrachtung unterzogen. Aus der Dokumentation der Ergebnisse folgen eine Risikobewertung und die konkrete Maßnahmenempfehlung. Die Sicherheitspolitik (Security Policy) ist ein Regelwerk zur Minimierung der Risiken. Sie schafft ein einheitliches Verständnis unter den Mitarbeitern und verstärkt das Sicherheitsbewusstsein (Awareness). Grundlage ist der Maßnahmenkatalog der ISO27002 unter besonderer Berücksichtigung der Prozesse und Arbeitsweisen in der Produktion. Die Themen werden gewichtet und priorisiert und Sicherheits- und Produktionsziele einander gegenübergestellt. Aus der Sicherheitspolitik kann ein Managementsystem für Informationssicherheit (ISMS) entwickelt werden, das dazu dient, die Verfahren und Regeln innerhalb des Unternehmens zu steuern, zu kontrollieren und fortlaufend zu verbessern, um die Informationssicherheit dauerhaft zu festigen. Das Konzept für die technischen Lösungen muss an die Prozesse in der Produktion angepasst werden. Es richtet sich nach den Vorgaben der Security Policy, aus denen die Maßnahmen abgeleitet werden. Aus Gründen der Weiterentwicklung, Austauschbarkeit und Investitionssicherheit wird Universal-Hardware (General Purpose Hardware) eingesetzt. Im Konzept wird aus dem Ist-Zustand der Soll-Zustand entwickelt, in den Berichtswesen und Konfigurationsmanagement eingearbeitet sind. Notwendige Betriebsprozesse werden implementiert. Bei der Umsetzung der Maßnahmen sind die Fernwartung und die Netzwerksicherheit wichtig. Unter Fernwartung fallen die Punkte Verschlüsselung und Authentisierung, Nachvollziehbarkeit von Zugriffen und Tätigkeiten, Kompatibilität zur Zugangstechnologie der Anlagelieferanten und die Zuteilung der Bandbreiten. Die Netzwerksicherheit beinhaltet Sensoren zur Qualitätsmessung (Intrusion Detection and Prevention IDP), Regler zur Reaktion (Firewalls) sowie die Segmentierung der Zellen und ihren Schutz untereinander. Dabei bleiben die Realtime-Netze weitestgehend unberührt. Der letzte methodische Schritt zur Schaffung einer sicheren IT-Landschaft ist die Betriebsunterstützung: Ein technisches Assistant Center bietet Support und Service in praktischen Betriebsabläufen. Zur individuellen Absicherung werden modulare Service Level Agreements SLAs vereinbart, um die Qualität der Dienstleistung zu sichern. Außerdem werden der Hardware-Austausch, das Lizenzmanagement und die Laufzeitkonsolidierung definiert. Ergebnis Das Ergebnis einer solchen IT-Sicherheitskonzeption ist ein Lösungsdesign für die konkrete Produktionsumgebung, das die Verfügbarkeit und damit die Produktionssicherheit gewährleistet. Mit fundierter Industrie-Expertise wird eine integrierte Sicherheitslösung von der Analyse bis zum Betrieb erstellt.

IT-Sicherheit für Produktionsanlagen

-

Mehr Speed mit IO-Link: 5 Praxistipps für Ingenieure

Wie Anwender das volle Potenzial smarter Sensoren ausschöpfen

IO-Link hat deutlich mehr zu bieten als die bekannten Vorzüge. Dieser Fachartikel zeigt mit Beispielen aus der Praxis, wie Anwender sämtliche Vorteile der digitalen Schnittstelle nutzen. Das funktioniert…

-

Neue Vorstandsvorsitzende der ABB in Deutschland

Der ABB-Aufsichtsrat hat Rosa Meckseper (Bild) zur neuen Vorstandsvorsitzenden der ABB AG bestellt.

-

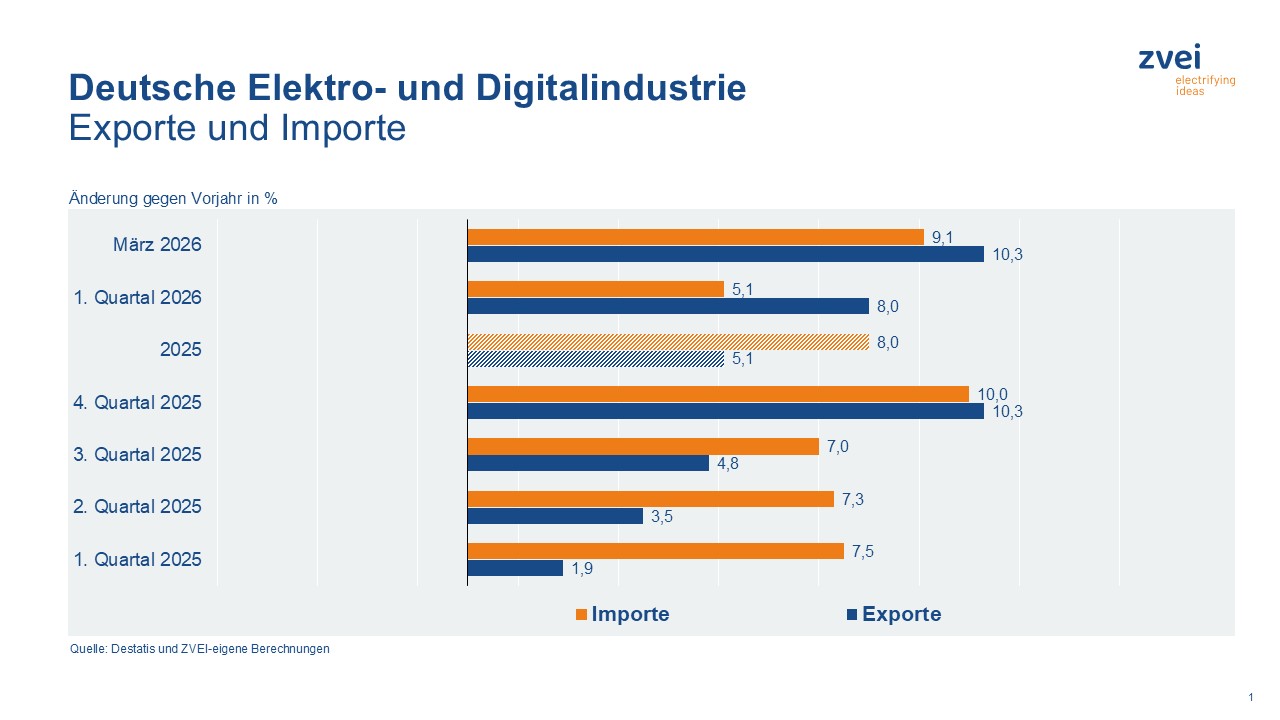

Elektroexporte: Deutlicher Anstieg im ersten Quartal um 10,3%

Die Exporte der deutschen Elektro- und Digitalindustrie sind im März erneut gestiegen: Mit 24,2Mrd.€ erzielten sie ein Plus von 10,3% gegenüber Vorjahr.

-

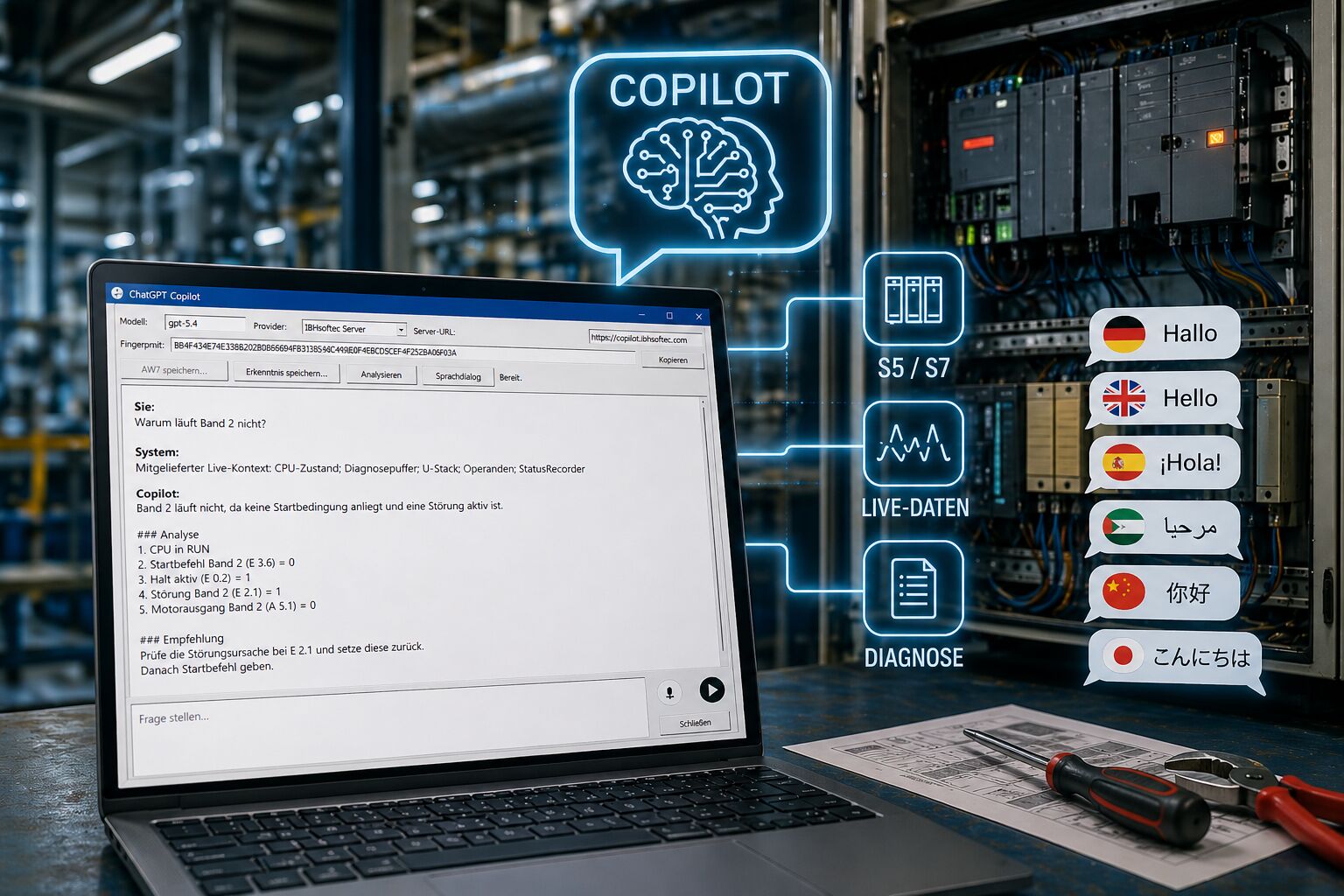

Wie ein Copilot die Wartung von S5- und S7-Steuerungen vereinfacht

KI für Bestandsanlagen

In vielen Fabriken laufen ältere Maschinen mit S5- oder klassischen S7-Steuerungen nach wie vor zuverlässig. Das Problem liegt oft nicht in der Technik, sondern im fehlenden Knowhow: Dokumentationen…

-

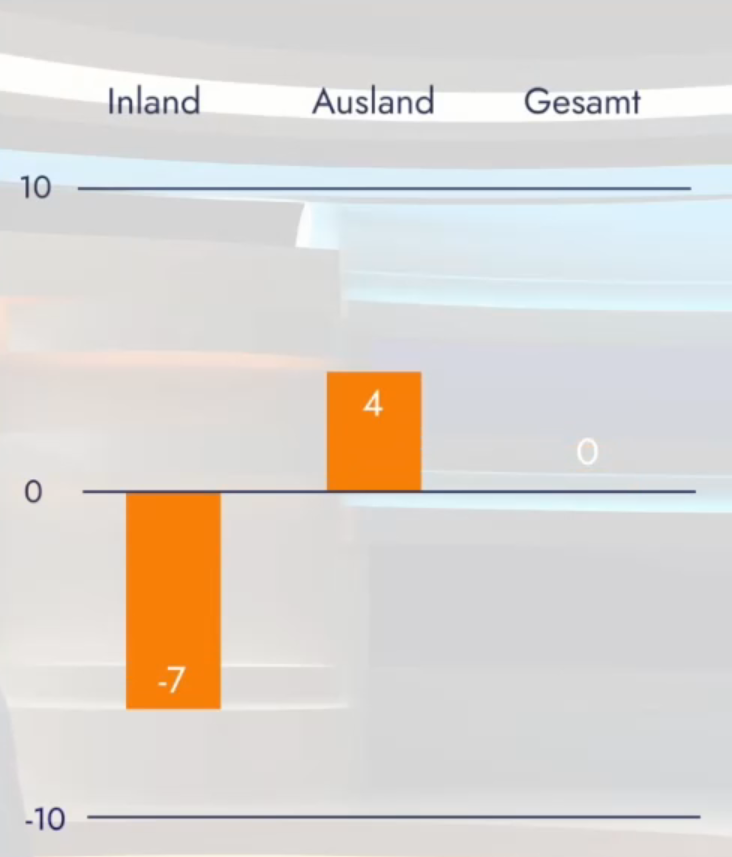

Auftragseingang im Maschinen- und Anlagenbau im Inland schwach

Für den Maschinen- und Anlagenbau aus Deutschland war der April ein Monat mit gemischter Botschaft.

-

Anzeige

Mehr Speed mit IO-Link: 5 Praxistipps für IngenieureWie Anwender das volle Potenzial smarter Sensoren ausschöpfen

IO-Link hat deutlich mehr zu bieten als die bekannten Vorzüge. Dieser Fachartikel zeigt…

-

Erfolgreiche Premiere von Eplan Next2026

Eplan Next2026 – das waren zwei Tage geballter Informationen rund um das Thema…

-

Energieführung für Industrieroboter

Freitragende Energiekette für 600°-Robotikbewegungen

Mit einer neuen freitragenden Variante der Twisterchain präsentiert Igus eine Energieführung für kompakte…

-

Philip Harting erneut in engeren ZVEI-Vorstand gewählt

Philip Harting bleibt Teil des engeren Vorstands des ZVEI.

-

Künstliche Intelligenz

KI-Agent unterstützt weltweiten technischen Service

Mit dem KI-Agenten ‚Karl‘ erweitert Neugart sein digitales Serviceangebot um einen weltweit verfügbaren…

-

Zentrale Überwachung von Profibus- und Profinet-Netzwerken in einer einzigen Anwendung

Monitoringlösung unterstützt jetzt auch Profinet

Mit PlantPerfect Monitor 2.00 erweitert Softing Industrial Automation seine Monitoringlösung um Profinet-Unterstützung.

-

Eplan

Smart Sourcing verbindet Elektrokonstruktion und Beschaffung

Mit Eplan Smart Sourcing stellt Eplan eine neue Software zur intelligenten Verknüpfung von…

-

Messtechnikzubehör

DataTec erweitert Portfolio um Signalzugriffs- und Verbindungslösungen

DataTec baut sein Angebot im Bereich Messtechnikzubehör aus und vertreibt künftig im DACH-Raum…

-

Führungswechsel bei der OI4 Alliance

Die Open Industry 4.0 Alliance stellt seine Führung um: Ab Juli übernimmt Michael…

-

Produktion in den energieintensiven Industriezweigen um 1,2% gestiegen

Die reale (preisbereinigte) Produktion im Produzierenden Gewerbe ist nach vorläufigen Angaben des Statistischen…

-

Jedes zwölfte Unternehmen sieht wirtschaftliche Existenz bedroht

8,1% der Unternehmen in Deutschland sehen den eigenen Fortbestand gefährdet.

-

Messgerät

Kalibrator und Präzisionsmultimeter in einem Gerät

Mit der neuen Metracal CM Serie kombiniert Gossen Metrawatt Kalibrator und Präzisionsmultimeter in…

-

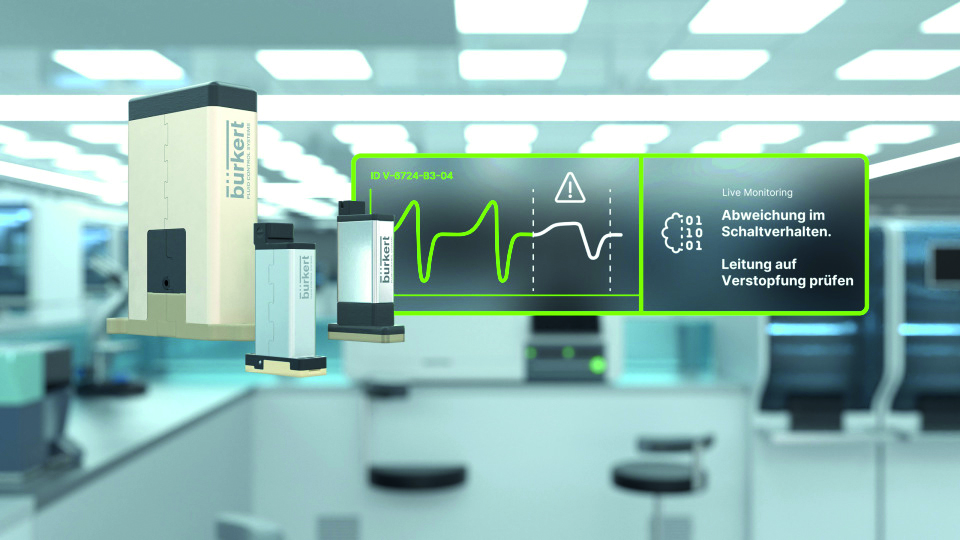

Sensorbasierte Echtzeitüberwachung des Schmierungszustands

Das Lager wird zum Sensor

Lagerschäden werden mit klassischer Sensortechnologie typischerweise erst in einem bereits fortgeschrittenen Stadium erkannt,…

-

Maschinenverordnung 2027: Die Zeit läuft

Der Countdown läuft: Am 20. Januar 2027 wird die EU-Maschinenverordnung 2023/1230 verbindlich. Doch…

-

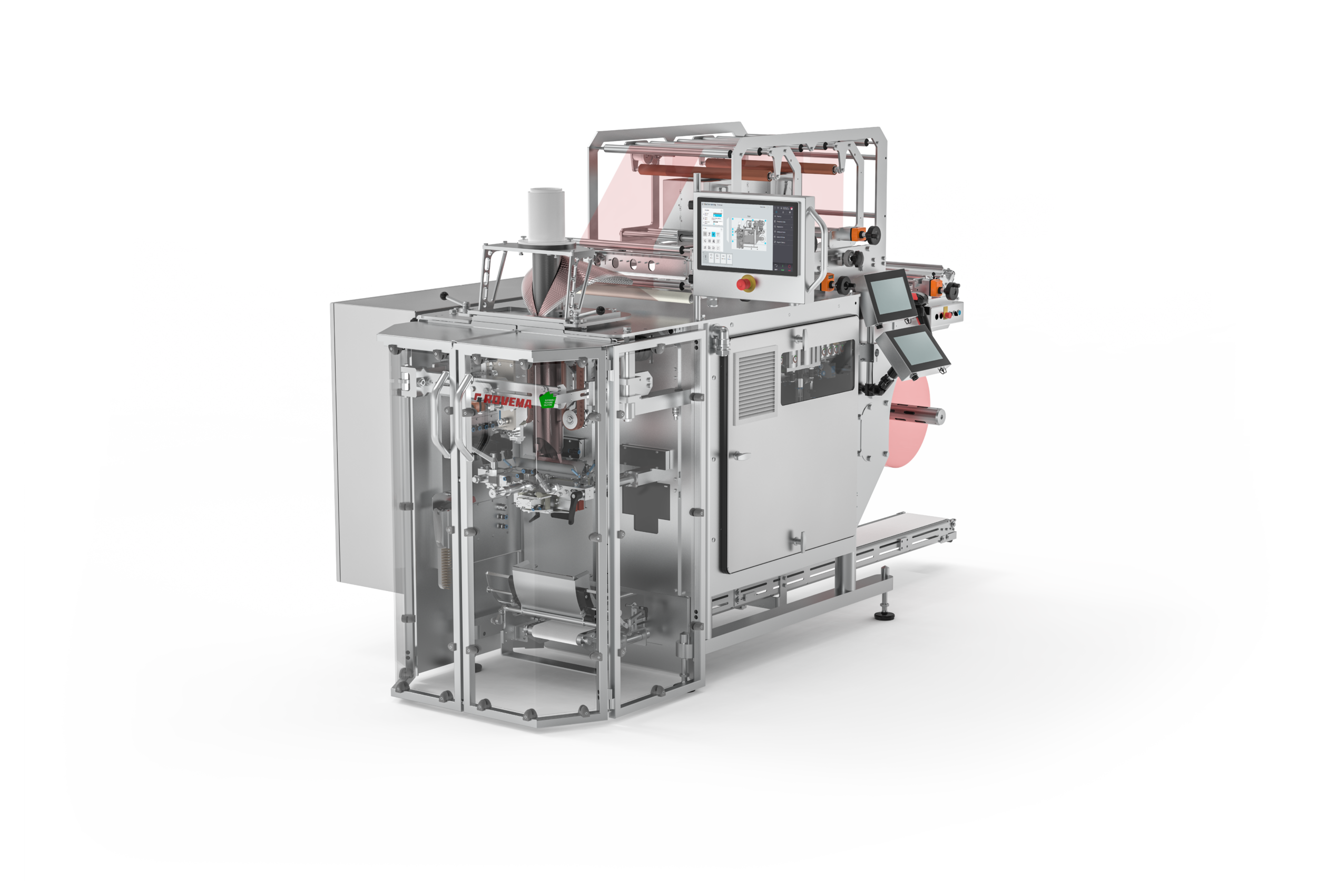

Platzsparende Antriebstechnik für die Verpackungsindustrie

Effizient, robust und kompakt

In der Lebensmittel- und Getränkeproduktion ist der Platz meist begrenzt. Daher ist bei…

-

Workshop ebnet produzierenden Unternehmen den Weg zur Smart Factory

KI in der Praxis

Smart Manufacturing verlangt nach konkreten Projekten. Ein Workshop zeigt praxisnahe Wege zur Smart…

-

Bomag standardisiert die Elektrokonstruktion von mobilen Arbeitsmaschinen

Der Kabelbaum als digitaler Zwilling

Kabelbäume zählen zu den aufwendigsten Baugruppen mobiler Maschinen – und entstehen in vielen…

-

Modulare I/O-Systeme werden zur Architektur hinter moderner Produktion

Vom Anschlusspunkt zur Dateninfrastruktur

Industrielle Steuerungssysteme werden nicht mehr durch zentralisierte Logik und starre Architekturen bestimmt, sondern…

das könnte sie auch interessieren

-

Rovema macht mit ctrlX Automation seine Maschinen zukunftssicher

Technologisch flexibel und strategisch unabhängig

-

Kompakte S7-Steuerung mit Touchpanel

Die Jedermanns-SPS

-

Webbasiertes Engineering-Tool als Designer für die schaltschranklose Automatisierung

„Wir vereinfachen die Umsetzung drastisch“

-

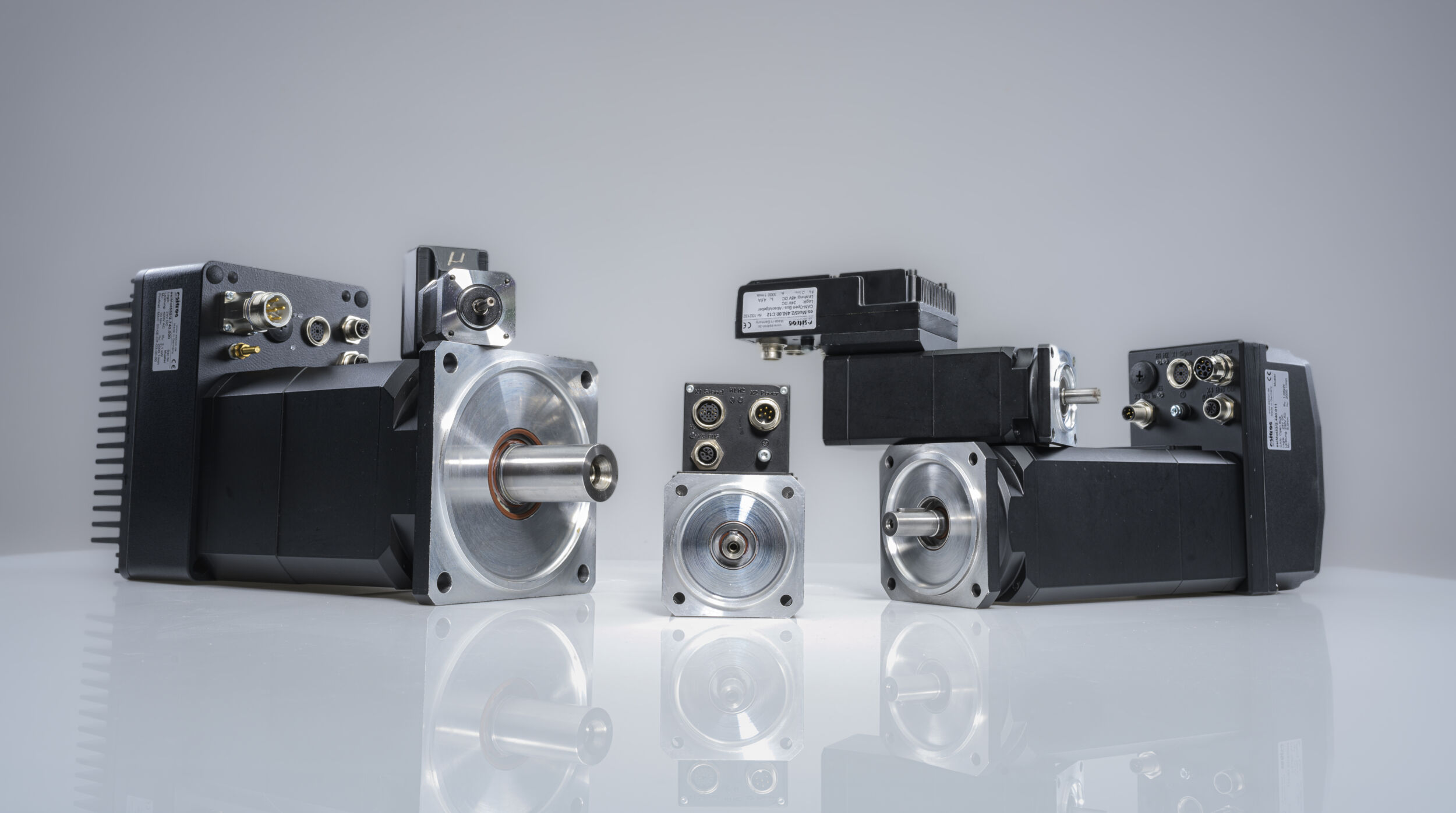

Integrierte Kompaktantriebe ermöglichen schaltschranklose Maschinen

Es geht auch ohne Einspeisemodul